Trong báo cáo an ninh mạng tuần trước, Microsoft cho biết họ đã chặn đứng chiến dịch tấn công mạng của một nhóm hacker được tài trợ bởi chính phủ. Được biết, nhóm hacker mà Microsoft gọi bằng cái tên Gadolinium này muốn sử dụng hạ tầng điện toán đám mây của chính Microsoft để tấn công mạng trên quy mô lớn.

Theo Microsoft, Gadolinium đã hoạt động gần 1 thập kỷ nay và nhắm vào các tổ chức hàng hải, ngành công nghiệp y tế... Gần đây, chúng còn mở rộng, tập trung vào cả các trường đại học và các cơ quan chính phủ.

Trung tâm Tình báo đe dọa An ninh mạng (MSTIC) của Microsoft đã theo dõi Gadolinium rất sát sao. Trong quá trình theo dõi, MSTIC xác định được 18 ứng dụng Azure Active Directory mà Gadolinium sử dụng làm cơ sở hạ tầng chỉ huy và điều khiển.

Đây là một phần trong phiên bản tùy chỉnh của công cụ hậu khai thác PowerShell Empire. Chúng cho phép hacker triển khai các mô-đun chứa mã độc lên máy tính bị xâm nhập bằng các sử dụng các lệnh Microsoft Graph API.

Sau khi xác định, hồi tháng 4, Microsoft đã tiến hành gỡ bỏ 18 ứng dụng Azure Active Directory của Gadolinium. Nhờ vậy, chiến dịch tấn công của nhóm hacker này đã bị chặn lại.

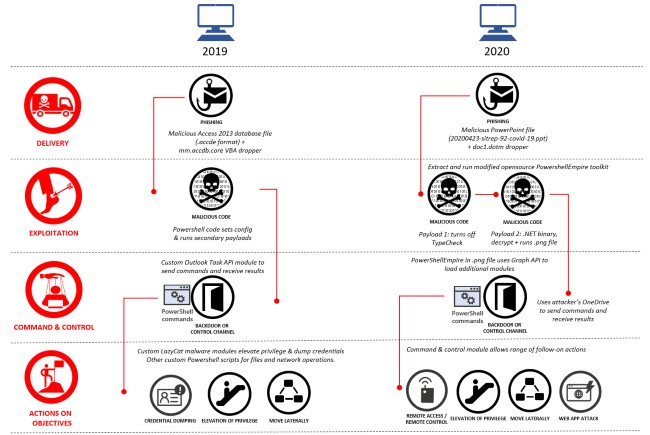

Phương thức tấn công của Gadolinium

Như nhiều nhóm hacker khác, phương thức tấn công của Gadolinium bắt đầu từ việc gửi email chứa các tài liệu nhiễm mã độc (file PowerPoint). Sau khi xâm nhập vào máy nạn nhân, nó lừa người dùng giải nén và triển khai một phiên bản đã được sửa đổi của PowerShell Empire được ngụy trang dưới dạng tệp ảnh PNG.

Điều này cho phép hacker tiếp tục cài đặt thêm nhiều mô-đun chứa mã độc vào máy tính của nạn nhân và thiết lập một kênh backdoor.

Các ứng dụng Azure Active Directory sẽ đóng vai trò thiết lập hệ thống của nạn nhân để nó nhận lệnh và lấy các dữ liệu. Các dữ liệu thu thập được sẽ lưu trữ luôn tại tài khoản OneDrive do hacker kiểm soát.

Phương thức ngụy trang tinh vi

Bằng những phương thức này, rất khó để nhận ra chiến dịch tấn công của Gadolinium ở cấp độ mạng. Microsoft cho biết do nhóm hacker sử dụng các công cụ và dịch vụ hợp pháp nên việc phát hiện sẽ khó khăn hơn.

Ngoài cái tên Gadolinium, Microsoft không cung cấp nhiều chi tiết về nhóm hacker này và các mục tiêu của chúng. Tuy nhiên, nhóm hacker này từng được các công ty an ninh mạng nhắc tới với nhiều cái tên khác nhau như APT40, BRONZE MOHAWK, Gadolinium, Kryptonite Panda, TEMP.Periscope, TEMP.Jumper và Leviathan.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ  Chuyện công nghệ

Chuyện công nghệ

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Học CNTT

Học CNTT  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống