Các công cụ, phần mềm được sử dụng phổ biến của Microsoft đã không ít lần trở thành đối tượng bị hacker lợi dụng để triển khai các vụ tấn công trực tuyến. Đội ngũ bảo mật Microsoft Security Intelligence mới đây đã tiếp tục khám phá ra một phương thức lừa đảo mới sử dụng tài liệu Microsoft Excel để đánh lừa nạn nhân.

Phương thức tấn công này được triển khai bởi nhóm hacker TA505 (còn được biết tới với tên gọi Evil Corp hay SectorJo4) chuyên triển khai các chiến dịch tấn công độc hại với động cơ tài chính. Đây là nhóm hacker không còn xa lạ với các tổ chức an minh mạng toàn cầu sau những chiến dịch nhắm mục tiêu thành công vào các công ty bán lẻ và tổ chức tài chính lớn, sử dụng botnet Necurs, gây thiệt hại hàng triệu USD. Hiện tại nhóm này đang triển khai một chiến dịch khác sử dụng công cụ Excel làm mồi nhử những người “nhẹ dạ cả tin”.

Theo phát hiện từ Microsoft Security Intelligence, chiến dịch tấn công mới của TA505 sẽ gửi đến nạn nhân các tệp đính kèm có tính năng chuyển hướng HTML bằng tài liệu Excel độc hại. Thông qua các tài liệu độc hại này, hacker đã đính kèm trojan truy cập từ xa (RAT), cũng như trình download phần mềm độc hại phân phối mã độc Dridex và Trick vào hệ thống của nạn nhân, nhắm mục tiêu đến các dữ liệu, tài khoản tài chính trên hệ thống.

Nguy hiểm hơn, tài liệu Excel độc hại được TA505 phân phối không chỉ chứa Trojan, mà còn đính kèm cả mã độc tống tiền (ransomware) nguy hiểm như Locky, BitPaymer, Philadelphia, GlobeImposter, Jaff.

“Chiến dịch tấn công mới của TA505 sử dụng các chuyển hướng HTML được đính kèm trong email. Khi được mở, HTML dẫn đến download Dudear, một tệp Excel chứa macro độc hại vào hệ thống của nạn nhân”.

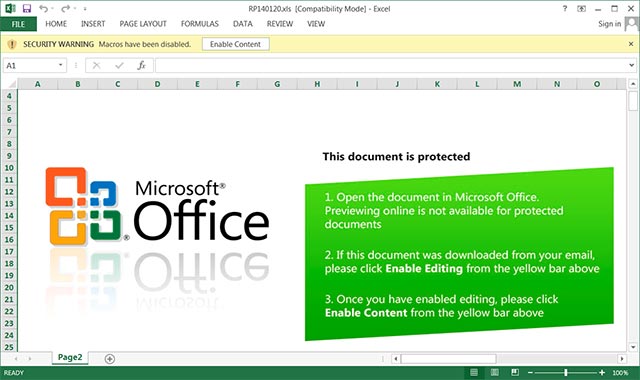

Như vậy khi mở tệp đính kèm HTML, nạn nhân sẽ tự động download tệp Excel độc hại, và đây là những gì họ đã gặp phải:

Sau khi nạn nhân nhấp vào Enable Editing và Enable Content như được chỉ dẫn trong tài liệu, họ đã vô tình giải phóng phần mềm độc hại vào hệ thống của mình.

Phần mềm độc hại này bao gồm GraceWire - một Trojan được thiết kế để đánh cắp thông tin, thu thập thông tin nhạy cảm và chuyển tiếp dữ liệu thu được thông qua một máy chủ chỉ huy và kiểm soát (C2 Server).

Cho đến khi chiến dịch tấn công độc hại này bị chặn đứng, biện pháp phòng chống hiệu quả nhất vẫn sẽ là từ chối mở email lạ, download tệp đính kèm cũng như truy cập vào các liên kết không xác thực.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học