Xóa thiết bị được coi là tùy chọn số 1 khi nói đến việc giải quyết phần mềm độc hại. Bạn xóa tất cả dữ liệu trên ổ bị nhiễm với lý thuyết là phần mềm độc hại không thể tồn tại trong quá trình này. Nhưng liệu thực tế có đúng như vậy?

Tại sao xóa ổ cứng không phải lúc nào cũng loại bỏ được phần mềm độc hại?

Phần mềm độc hại dai dẳng là một trong những thứ tệ nhất hiện có. Hầu hết phần mềm độc hại đều bị xóa hiệu quả bằng cách khôi phục hệ thống hoặc tệ hơn là xóa toàn bộ ổ. Nhưng trong cả hai trường hợp, một số loại phần mềm độc hại vẫn hoạt động, ngay cả khi bạn nghĩ rằng mình đã xóa sạch mọi thứ trên ổ.

Thực ra, đây là vấn đề gồm hai phần.

Đầu tiên, khôi phục điểm khôi phục hệ thống thường được khuyến nghị là cách tốt để xóa phần mềm độc hại. Điều này có lý; bạn đang đưa máy tính trở lại cấu hình tốt đã biết trước đó và hy vọng tránh mất dữ liệu đáng kể trong quá trình này.

Tuy nhiên, điểm khôi phục hệ thống không phải là thuốc chữa bách bệnh. Bạn phải hy vọng rằng mình đã tạo điểm khôi phục hệ thống trước khi phát hiện phần mềm độc hại. Hơn nữa, một số loại phần mềm độc hại có thể ẩn trong các file và thư mục sẽ không thay đổi sau quá trình khôi phục hệ thống, trong khi các loại phần mềm độc hại khác tồn tại hoàn toàn bên ngoài cấu trúc file truyền thống. Một số phần mềm độc hại thậm chí có thể xóa các điểm khôi phục hệ thống của bạn, khiến việc khôi phục cấu hình tốt trở nên khó khăn.

Điều này đưa chúng ta đến điểm thứ hai: Rootkit và bootkit. Những loại phần mềm độc hại hoàn toàn nguy hiểm này ẩn bên ngoài ổ cứng và lây nhiễm vào firmware ổ cứng, BIOS/UEFI, master boot record (MBR) hoặc bảng phân vùng GUID (GPT). Vì các thành phần này không tồn tại trên ổ cứng, chúng có thể thoát khỏi điểm khôi phục hệ thống hoặc xóa toàn bộ ổ và lây nhiễm lại máy tính ngay khi bạn nghĩ rằng mình đã an toàn.

Rootkit và Bootkit có khác nhau không? Cách kiểm tra phần mềm độc hại dai dẳng

Như bạn có thể đã biết, phần mềm độc hại dai dẳng, như rootkit, bootkit hoặc các loại khác, đặc biệt nguy hiểm. Tuy nhiên, có sự khác biệt giữa rootkit và bootkit và cách bạn loại bỏ phần mềm độc hại này cũng khác nhau.

|

Rootkits |

Bootkits |

|

|---|---|---|

|

Vị trí nhiễm |

Nhắm mục tiêu vào kernel hệ điều hành, ứng dụng hoặc thành phần không gian người dùng. Nhúng vào các file hoặc tiến trình hệ thống. |

Nhắm mục tiêu cụ thể vào quá trình khởi động, lây nhiễm vào các khu vực như firmware MBR, GPT hoặc BIOS/UEFI. |

|

Giai đoạn kiểm soát |

Giành quyền kiểm soát sau khi hệ điều hành đã khởi động, thường là kết nối với các tiến trình hoặc driver hệ thống. |

Thực thi mã độc trong suốt trình tự boot ban đầu, cho phép kiểm soát trước khi hệ điều hành load. |

|

Cơ chế duy trì |

Sử dụng các kỹ thuật tiên tiến để duy trì trạng thái ẩn trong hệ điều hành, thỉnh thoảng có thể xóa bằng các công cụ loại bỏ rootkit |

Khó loại bỏ hơn, vì chúng có thể sống xót sau khi khởi động và hệ điều hành được cài đặt lại, đặc biệt nếu được nhúng trong BIOS/UEFI. |

|

Độ phức tạp và khả năng phát hiện |

Thường có thể được phát hiện bằng các công cụ bảo mật quét bộ nhớ và file hệ thống, dù chúng có khả năng né tránh những công cụ này. |

Khó phát hiện hơn vì hoạt động ngoài tầm kiểm soát của các công cụ diệt virus dựa trên hệ điều hành, việc loại bỏ có thể cần quá trình quét cấp độ boot. |

Dù bạn nhìn nhận theo cách nào thì việc phát hiện phần mềm độc hại dai dẳng cũng rất khó khăn, nhưng vẫn có một số tùy chọn.

Trước tiên, hãy xem xét hiệu suất của máy tính. Nếu bạn nhận thấy các sự cố khởi động bất thường hoặc hiệu suất giảm đáng kể, thì có thể máy tính của bạn đã bị nhiễm phần mềm độc hại. Có thể đó không phải là phần mềm độc hại dai dẳng, nhưng nếu bạn thực hiện quét phần mềm độc hại thường xuyên và dọn dẹp hệ thống, nhưng phần mềm độc hại vẫn tiếp tục quay trở lại, thì có thể đó là dấu hiệu của một vấn đề nghiêm trọng hơn.

Nếu đúng như vậy, bạn có một số tùy chọn:

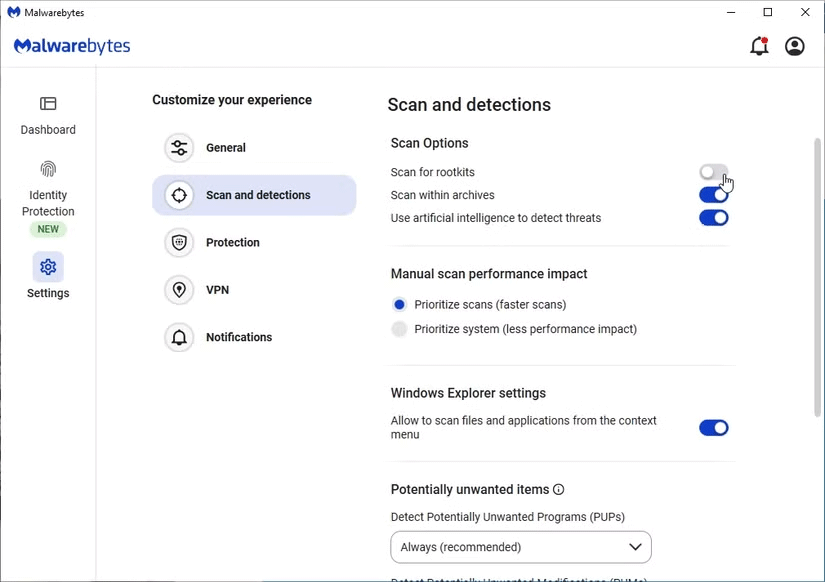

- Phát hiện rootkit: Các trình quét rootkit chuyên dụng, như Malwarebytes Rootkit Scanner hoặc Kaspersky TDSSKiller, được thiết kế để quét các tiến trình, file và hook ẩn mà rootkit sử dụng.

- Phát hiện bootkit: Ngoài ra còn có các trình quét bootkit chuyên dụng quét các mối đe dọa bên ngoài Windows. Các trình quét này bao gồm Bitdefender Rescue Environment và Kaspersky Rescue Disk.

- Quét phần mềm BIOS/UEFI: ESET có trình quét phần mềm UEFI tích hợp có thể phát hiện phần mềm độc hại ở cấp độ phần mềm.

Bạn cũng nên cân nhắc kiểm tra nhà sản xuất bo mạch chủ để biết các bản cập nhật firmware, vì họ có thể đã vá các lỗ hổng khai thác bootkit.

Phần mềm độc hại dai dẳng là một trải nghiệm tồi tệ. Biện pháp bảo vệ tốt nhất là tránh bị nhiễm ngay từ đầu, nghĩa là tránh tải xuống nội dung không đáng tin cậy, nội dung vi phạm bản quyền và các nội dung tương tự, đồng thời đảm bảo rằng bạn đã cài đặt bộ phần mềm diệt virus hoặc phần mềm chống malware phù hợp ngay từ đầu.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Hệ thống

Hệ thống

Windows 11

Windows 11

Windows 10

Windows 10

Windows 7

Windows 7

Windows 8

Windows 8

Cấu hình Router/Switch

Cấu hình Router/Switch

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Làng Công nghệ

Làng Công nghệ

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học