Dấu vết kỹ thuật số của bạn thường lớn hơn bạn nghĩ. Nó bao gồm tất cả email bạn đã gửi, subdomain bạn đã tạo và các dịch vụ bạn đã đăng nhập, chưa kể đến lượng thông tin đáng báo động mà Google biết về bạn. Trong nhiều trường hợp, dữ liệu này có thể nhìn thấy được và việc lập bản đồ chỉ mất vài phút. Một số công cụ thu thập dữ liệu công khai, tiết lộ chính xác những gì bất kỳ ai có thể thấy về bạn trực tuyến. Hoạt động này được gọi là Open Source Intelligence (OSINT). Vấn đề là nếu bạn thực hiện được, thì bất kỳ ai cũng có thể làm được.

Thiết lập theHarvester

Cài đặt, cấu hình và sẵn sàng khám phá dấu vết của bạn

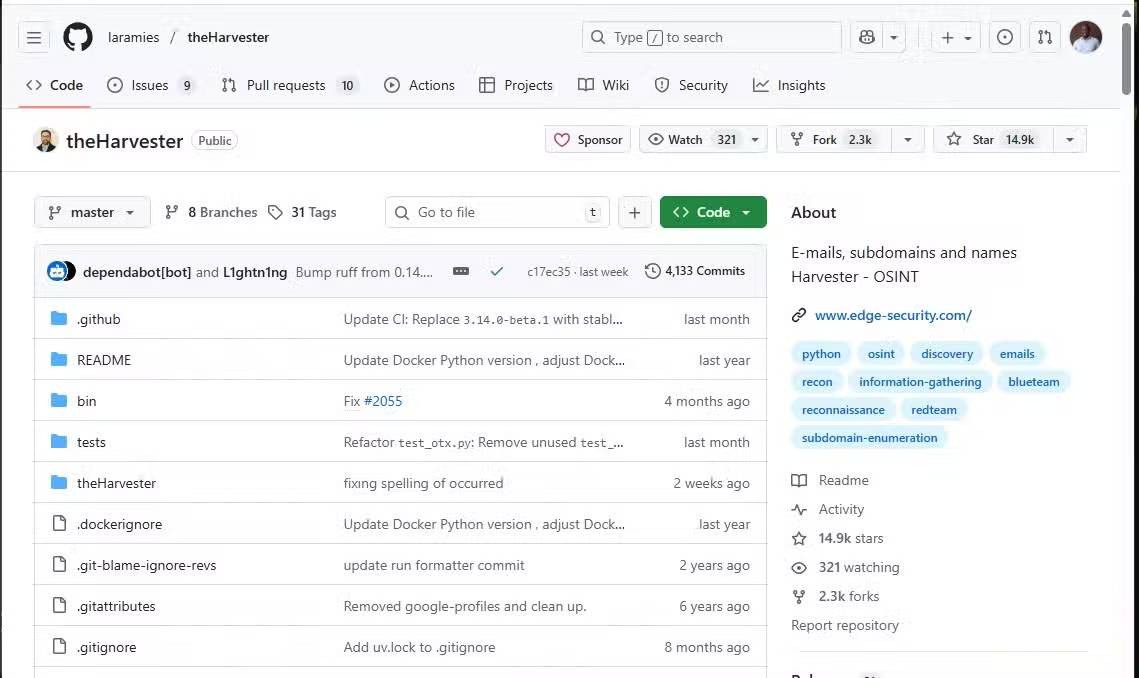

Mặc dù theHarvester nghe có vẻ giống một công cụ an ninh mạng chuyên dụng (nó được cài đặt sẵn trên bản phân phối tập trung vào kiểm thử thâm nhập Kali Linux), nhưng khi sử dụng nó trên Linux Mint, việc cài đặt khá dễ dàng. Bạn chỉ cần sao chép theHarvester từ kho lưu trữ GitHub để đảm bảo có phiên bản mới nhất cùng tất cả các API và mô-đun hiện tại.

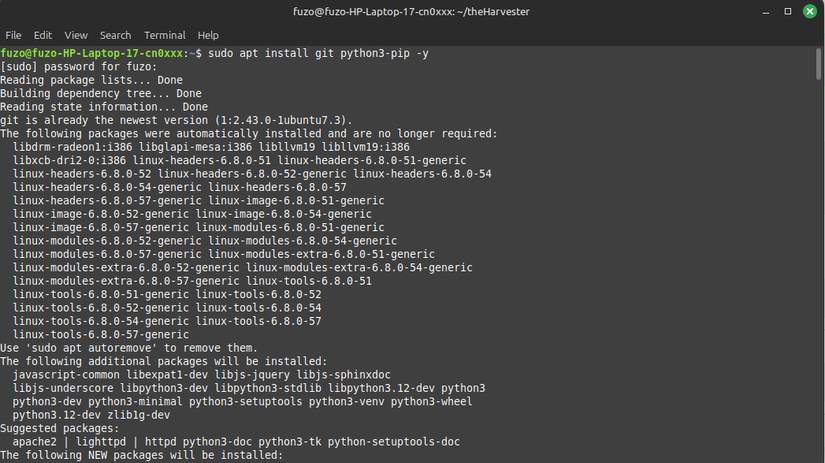

1. Khởi chạy terminal và chạy các lệnh bên dưới:

sudo apt install git python3-venv -y

git clone https://github.com/laramies/theHarvester.git

cd theHarvester

python3 -m venv venv

source venv/bin/activate

pip install .2. Sau khi quá trình cài đặt hoàn tất, hãy chạy lệnh bên dưới để xác nhận rằng nó đã hoạt động:

theHarvester -hBạn sẽ thấy menu của theHarvester xác nhận rằng nó đã được cài đặt đúng cách.

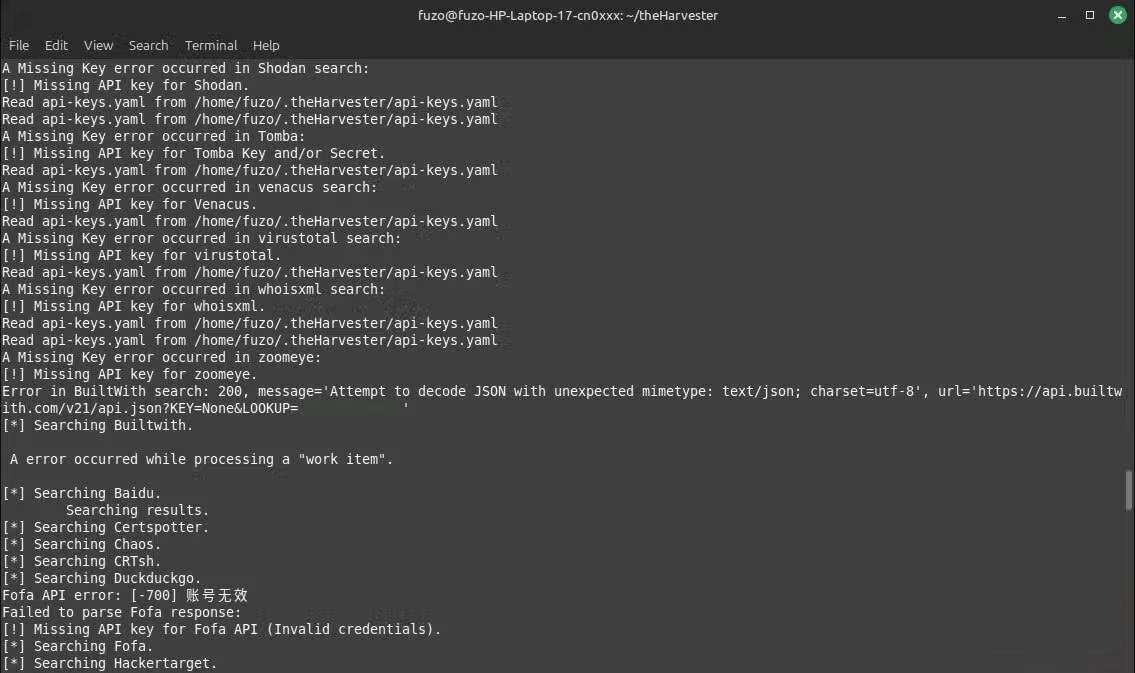

theHarvester thu thập thông tin công khai bằng DuckDuckGo, CRT.sh, CertSpotter, DNSDumpster, VirusTotal và các nguồn cấp dữ liệu chứng chỉ và mối đe dọa khác. Bạn có thể tích hợp API key miễn phí cho Shodan hoặc Hunter.io bằng cách thêm trực tiếp chúng vào file api-keys.yaml của theHarvester. Thao tác này sẽ cải thiện kết quả, mặc dù công cụ vẫn hoạt động rất tốt mà không cần nâng cấp.

Chạy lần quét đầu tiên

Lập bản đồ những gì Internet đã biết về bạn

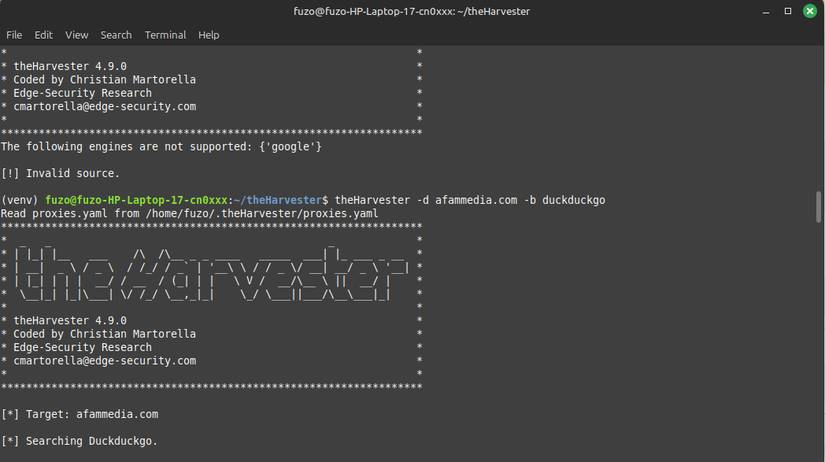

Sau khi đã thiết lập xong, đã đến lúc khám phá dấu vết trực tuyến của bạn trông như thế nào. Để bắt đầu, hãy khởi chạy terminal trong thư mục theHarvester và chạy lệnh bên dưới, thay example.com bằng domain thử nghiệm hoặc domain thực tế.

theHarvester.py -d example.com -b all -l 100Bạn cũng có thể chạy lệnh bên dưới từ terminal chung để khởi chạy theHarvester.

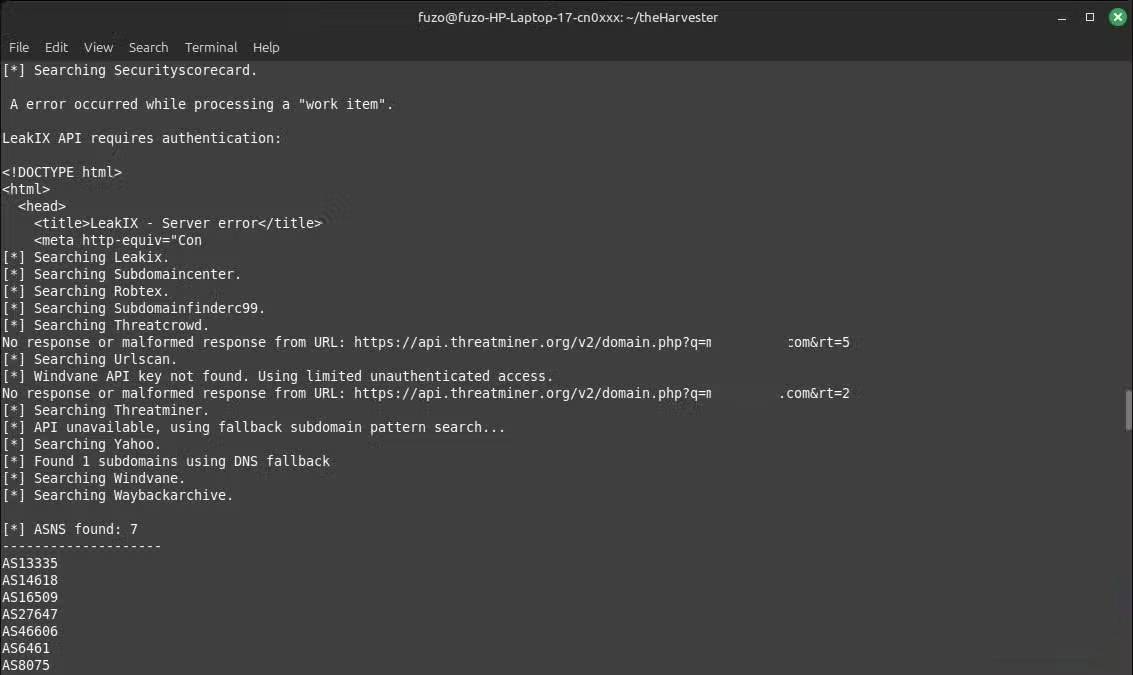

Sử dụng flag -b all trong lệnh trên cho phép Harvester tìm kiếm trong tất cả các nguồn dữ liệu khả dụng, và -l 100 sẽ giới hạn kết quả để dễ đọc.

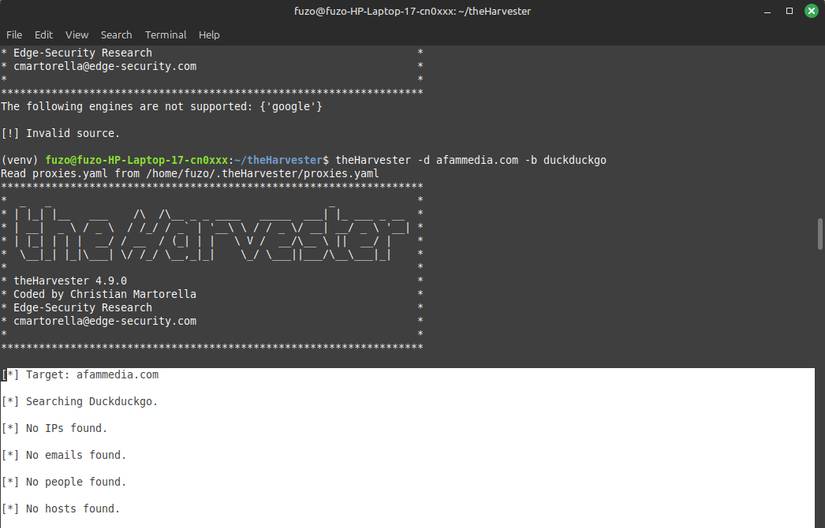

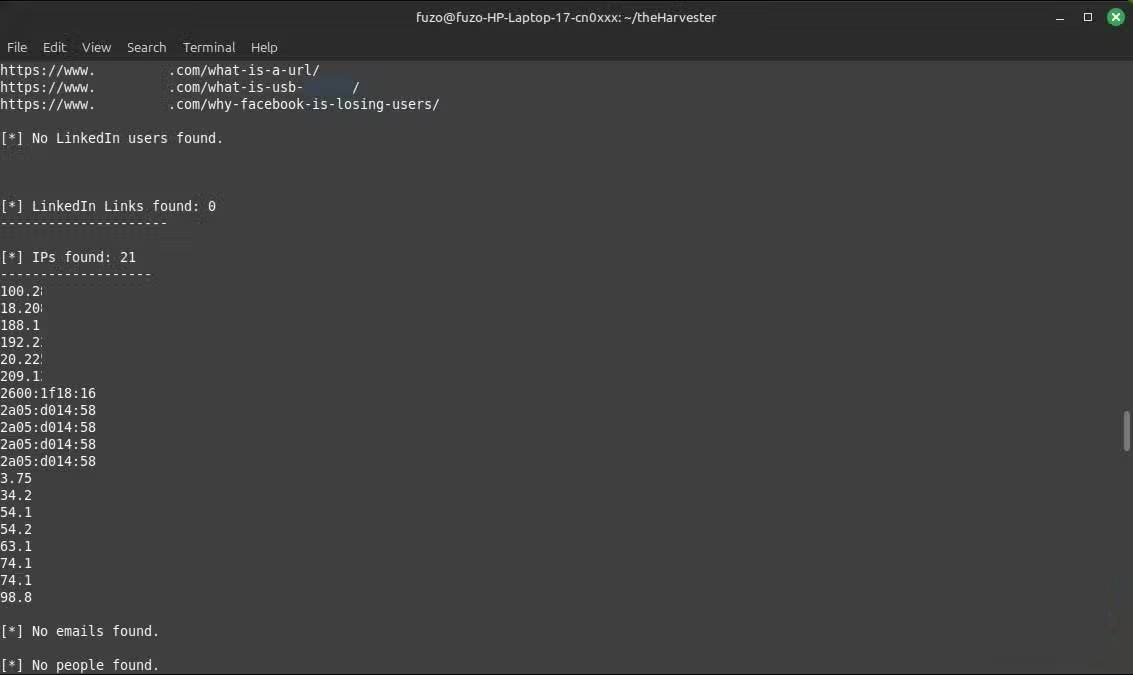

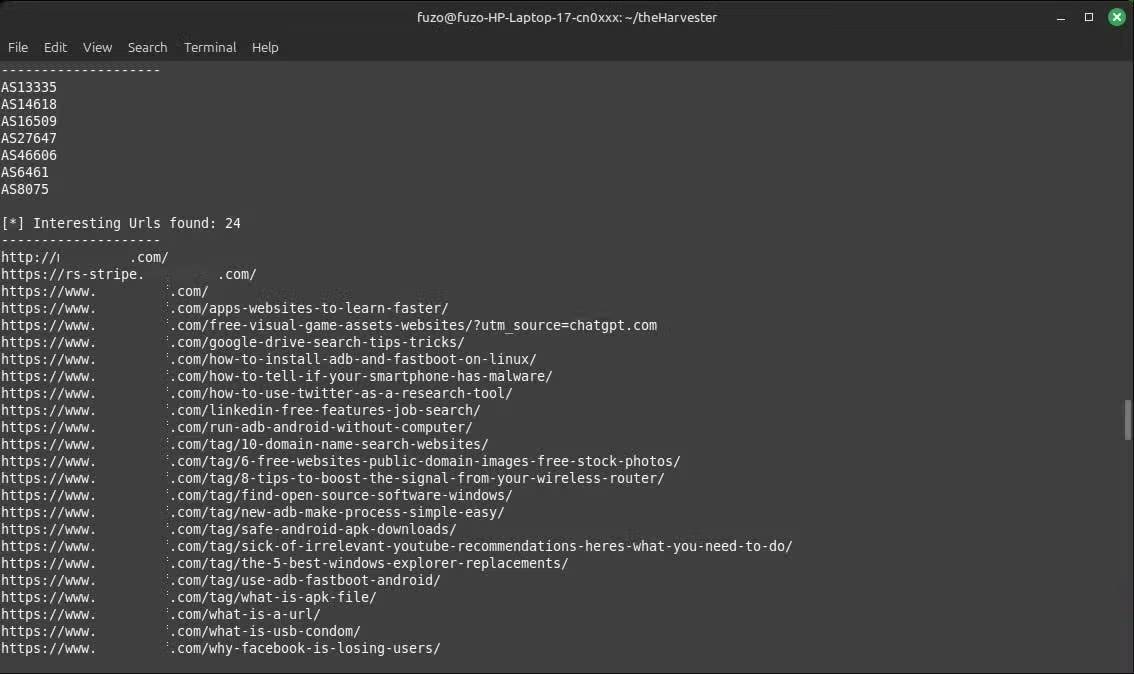

Ngay sau đó, kết quả sẽ xuất hiện trong terminal. Chúng thường bao gồm email, subdomain, tên máy chủ, địa chỉ IP và nguồn. Khi chạy tìm kiếm này trên một domain cá nhân, nhiều người đã rất ngạc nhiên khi thấy lượng thông tin cá nhân của mình đang trôi nổi trên Internet - thông tin mà bất kỳ ai cũng có thể tìm thấy từ các nguồn công khai.

Chạy tìm kiếm này trên domain bạn quản lý có thể sẽ tiết lộ các email cũ được kết nối với những tài khoản bạn đã quên và các subdomain cho những môi trường thử nghiệm mà bạn không còn sử dụng nữa. Nó thực hiện tất cả những điều này mà không xâm phạm quyền riêng tư hoặc vượt qua bảo mật.

Hiểu rõ kết quả

Hiểu về email, subdomain và mức độ phơi nhiễm kỹ thuật số

Lượng thông tin trong kết quả có thể khá đáng sợ; một khi bạn biết mình cần tìm kiếm gì, việc diễn giải chúng sẽ trở nên đơn giản. Chúng là các phần khác nhau trong bản đồ kỹ thuật số của bạn. Phần Emails xuất hiện đầu tiên, hiển thị các điểm liên hệ được phơi bày công khai. Đối với một công ty, bạn có thể thấy các địa chỉ như support@domain.com, info@domain.com hoặc tên từng nhân viên. Những thông tin này có thể trở thành vũ khí để kẻ tấn công gửi email lừa đảo hoặc xác định thứ bậc trong một tổ chức. Đối với một cá nhân, nếu kết quả hiển thị email cũ, điều này nên được xem như một lời cảnh tỉnh để đóng các tài khoản đó hoặc thực hiện những biện pháp hạn chế khả năng hiển thị trực tuyến của họ.

Subdomains là một yếu tố khác cần chú ý. Nếu kết quả trả về các mục tương tự như test.example.com hoặc oldblog.example.com, chúng có thể chỉ ra những máy chủ bị lãng quên hoặc các trang web lỗi thời. Các subdomain không được giám sát chạy trên những điểm cuối riêng biệt và có thể đóng vai trò là điểm xâm nhập cho kẻ tấn công. Bạn nên dọn dẹp hoặc chuyển hướng chúng để giảm thiểu nguy cơ bị lộ.

Phần Hosts and IP Addresses liệt kê các địa chỉ IP và máy chủ. Chúng có thể tiết lộ cơ sở hạ tầng lỗi thời và cho biết nơi host domain. Tuy nhiên, trong tất cả những điều này, bức tranh toàn cảnh là những gì bạn cho là ẩn thực chất là những gì có sẵn công khai và không khó để truy xuất.

Giảm thiểu dấu vết trực tuyến của bạn

Những cách đơn giản để tăng cường bảo mật kỹ thuật số ngay bây giờ

Thật đáng lo ngại khi thấy dấu vết kỹ thuật số được hiển thị trong kết quả của theHarvester, nhưng việc nhận thức được điều này là rất tốt. Nó giúp bạn biết cách hành động để thu hẹp dấu vết. Một cách tiếp cận quyết liệt có thể là loại bỏ hoàn toàn bản thân khỏi Internet.

Tuy nhiên, một điểm khởi đầu ít quyết liệt hơn là dọn dẹp subdomain. Vô hiệu hóa hoặc xóa các tài khoản không sử dụng và ngừng hoạt động hoặc bảo mật những subdomain/môi trường staging không sử dụng. Mỗi subdomain bị vô hiệu hóa là có ít đi một rủi ro.

Ngoài ra, hãy giải quyết vấn đề rò rỉ email. Bạn có thể sử dụng email alias cho các địa chỉ dễ tìm kiếm. Nhiều người sử dụng alias cho hầu hết mọi thứ, đặc biệt là mua sắm trực tuyến. Vì vậy, thay vì afam@yourdomain.com, bạn hãy sử dụng newsletter@yourdomain.com. Điều này sẽ bảo vệ hộp thư đến chính của bạn khỏi bị liệt kê trong các cơ sở dữ liệu công cộng.

Cuối cùng nhưng không kém phần quan trọng, hãy ẩn chi tiết đăng ký domain. Dịch vụ tra cứu WHOIS có thể cho biết liệu thông tin cá nhân của bạn có hiển thị công khai hay không; nếu vậy, hãy bật tính năng bảo vệ quyền riêng tư domain thông qua cơ quan đăng ký domain của bạn.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Làng Công nghệ

Làng Công nghệ  Hàm Excel

Hàm Excel  Cuộc sống

Cuộc sống  Khoa học

Khoa học