-

Chúng ta có thể tắt chia sẻ tin Instagram lên Facebook hoàn toàn hoặc chỉ với Story Instagram đang đăng mà thôi. Bài viết dưới đây sẽ hướng dẫn bạn tắt chia sẻ tin Instagram lên Facebook.

-

Một cây khung là một tập con của Grahp G mà có tất cả các đỉnh được bao bởi số cạnh tối thiểu nhất. Vì thế, một cây khung sẽ không hình thành một vòng tuần hoàn và nó cũng không thể bị ngắt giữa chừng.

-

Tổng hợp mẹo và thủ thuật khi sử dụng ứng dụng Photos trên iPhone và iPad như: quản lý, sắp xếp ảnh và video, xem địa điểm ảnh mình đã chụp trên bản đồ, chia sẻ ảnh, ẩn ảnh khỏi thư viện, tạo album ảnh...

-

Tổng hợp mẹo và thủ thuật khi sử dụng ứng dụng Photos trên iPhone và iPad. Phần tiếp theo sẽ giới thiệu về tính năng Memories (kỷ niệm) trong ứng dụng Photos trên iPhone và iPad

-

Trái đất tròn, sao Thủy là hành tinh nóng nhất và Mặt trời có màu vàng. Hãy cùng khám phá sự thật về hệ Mặt trời không hoàn toàn giống những gì mà chúng ta nghĩ nhé!

-

Nếu đang chuẩn bị đi ra ngoài hoặc có một chuyến du lịch dài ngày nhưng bên trong tủ lạnh vẫn còn quá nhiều đồ ăn thì bạn không nên bỏ lỡ bài viết này nhé!

-

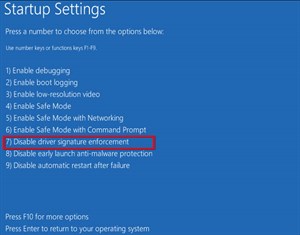

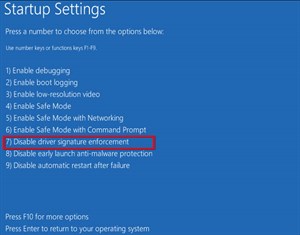

Thực ra, phiên bản Windows 64-bit không chỉ đơn giản cho phép bạn có thể sử dụng RAM trên số lượng 4GB mà nó còn đảm bảo tính bảo mật an toàn hơn so với phiên bản 32-bit

-

Khi bạn chạy lệnh terminal, nó thường sẽ in kết quả đầu ra trong terminal để bạn có thể đọc nó ngay lập tức. Tuy nhiên, đôi khi bạn sẽ muốn lưu kết quả đầu ra để phân tích sau hoặc kết hợp với một công cụ khác.

-

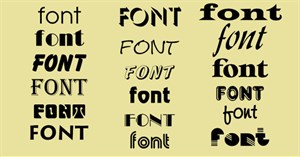

Với website mà chia sẻ trong bài viết này, bạn có thể thực hiện thao tác xem trước toàn bộ kiểu font cực kỳ đơn giản và nhanh chóng chỉ với một đoạn văn bản bất kỳ.

-

Microsoft cung cấp cho người dùng công cụ mã hóa BitLocker để đảm bảo dữ liệu của người dùng được bảo vệ ở mức độ cao nhất. Nếu bạn có một số dữ liệu quan trọng cần lưu trong ổ cứng máy tính hoặc ổ USB flash, bạn có thể sử dụng công cụ mã hóa BitLocker.

-

Bạn đã sử dụng những công cụ này trong nhiều năm. Nhưng hóa ra, chúng có thể không tuyệt vời như bạn nghĩ. Có lẽ các ứng dụng này không còn được hỗ trợ nữa. Và có thể đã có những ứng dụng mới tốt hơn thay thế. Rồi sẽ đến một ngày, các ứng dụng và tiện ích này không giữ an toàn cho dữ liệu được nữa. Vì vậy đã đến lúc gỡ bỏ và thay thế chúng. Dưới đây là năm ứng dụng bảo mật mà bạn nên gỡ bỏ và một số giải pháp thay thế.

-

Để giảm thiểu những rủi ro liên quan đến sức khỏe, bạn nên dành một chút thời gian để thiết kế lại không gian làm việc của mình.

-

Dưới đây là link chia sẻ 45000 ảnh PNG với định dạng trong suốt dành cho những designer và chúng hoàn toàn miễn phí.

-

Trong khi sử dụng một dịch vụ hay ứng dụng nào đó trên thiết bị, chúng ta thường có thói quen bấm vào “đồng ý” thật nhanh để lướt qua các thông báo về điều khoản dịch vụ hay các quyền sẽ được cấp cho ứng dụng.

-

Microsoft mới đây đã phát hành một ứng dụng Office mới có giao diện trực quan hơn kèm theo một số tính năng mới hữu ích thay thế cho ứng dụng My Office trước đây.

-

Cuối cùng sau 15 tuần hé lộ thông tin, Facebook cũng tung ra công cụ tính "Your Time on Facebook - Thời gian của bạn trên Facebook".

-

Tương lai mà họ đặt vào là đám mây và trí thông minh nhân tạo.

-

Trong bài này, tôi sẽ chỉ cho các bạn cách tạo luồng thư luân chuyển SMTP an toàn giữa các hệ thống Exchange Server 2007 trong nhiều tổ chức Exchange khác nhau. Bảo vệ lưu lượng SMTP giữa các tổ chức Exchange 2007 đơn giản hơn nhiều so với những phiên bản trước đó của nó.

-

Valve đã chấm dứt hỗ trợ Steam 32-bit trên Windows, buộc người dùng Windows 10 32-bit phải nâng cấp trước năm 2026 nếu muốn tiếp tục nhận cập nhật.

-

Các nhà nghiên cứu bảo mật mới phát hiện ra một chiến dịch botnet tinh vi đang diễn ra, sử dụng phương pháp brute-force nhắm vào hơn 1,5 triệu máy chủ Windows RDP có thể truy cập công khai trên Internet.

-

Brittany Prehn, 22 tuổi bị sét đánh khi đang thực hiện cuộc gọi tại buổi hòa nhạc ngoài trời ở Wisconsin (Mỹ). Điều này khiến nhiều người không khỏi lo lắng, họ cho rằng việc đặt smartphone lên tai đã hút tia sét và gây ra sự cố trên.

-

Mặc dù xác thực đa yếu tố thắt chặt bảo mật và quyền truy cập, nhưng nó cũng có một số lỗ hổng mà tội phạm mạng có thể khai thác.

Onedrive là một giải pháp lưu trữ đám mây của Microsoft, cho phép người dùng có thể lưu trữ tất cả dữ liệu trên đám mây và truy cập dữ liệu trực tiếp trên đám mây từ máy tính mà không cần phải cài đặt bất cứ chương trình nào, và được tích hợp sâu hơn trên hệ điều hành Windows 10.

Onedrive là một giải pháp lưu trữ đám mây của Microsoft, cho phép người dùng có thể lưu trữ tất cả dữ liệu trên đám mây và truy cập dữ liệu trực tiếp trên đám mây từ máy tính mà không cần phải cài đặt bất cứ chương trình nào, và được tích hợp sâu hơn trên hệ điều hành Windows 10. Bạn muốn kiểm tra độ tinh mắt của bản thân? Vậy thì hãy cùng nhau tham gia bài kiểm tra thú vị về độ tinh mắt dưới đây.

Bạn muốn kiểm tra độ tinh mắt của bản thân? Vậy thì hãy cùng nhau tham gia bài kiểm tra thú vị về độ tinh mắt dưới đây. Chúng ta có thể tắt chia sẻ tin Instagram lên Facebook hoàn toàn hoặc chỉ với Story Instagram đang đăng mà thôi. Bài viết dưới đây sẽ hướng dẫn bạn tắt chia sẻ tin Instagram lên Facebook.

Chúng ta có thể tắt chia sẻ tin Instagram lên Facebook hoàn toàn hoặc chỉ với Story Instagram đang đăng mà thôi. Bài viết dưới đây sẽ hướng dẫn bạn tắt chia sẻ tin Instagram lên Facebook. Một cây khung là một tập con của Grahp G mà có tất cả các đỉnh được bao bởi số cạnh tối thiểu nhất. Vì thế, một cây khung sẽ không hình thành một vòng tuần hoàn và nó cũng không thể bị ngắt giữa chừng.

Một cây khung là một tập con của Grahp G mà có tất cả các đỉnh được bao bởi số cạnh tối thiểu nhất. Vì thế, một cây khung sẽ không hình thành một vòng tuần hoàn và nó cũng không thể bị ngắt giữa chừng. Tổng hợp mẹo và thủ thuật khi sử dụng ứng dụng Photos trên iPhone và iPad như: quản lý, sắp xếp ảnh và video, xem địa điểm ảnh mình đã chụp trên bản đồ, chia sẻ ảnh, ẩn ảnh khỏi thư viện, tạo album ảnh...

Tổng hợp mẹo và thủ thuật khi sử dụng ứng dụng Photos trên iPhone và iPad như: quản lý, sắp xếp ảnh và video, xem địa điểm ảnh mình đã chụp trên bản đồ, chia sẻ ảnh, ẩn ảnh khỏi thư viện, tạo album ảnh... Tổng hợp mẹo và thủ thuật khi sử dụng ứng dụng Photos trên iPhone và iPad. Phần tiếp theo sẽ giới thiệu về tính năng Memories (kỷ niệm) trong ứng dụng Photos trên iPhone và iPad

Tổng hợp mẹo và thủ thuật khi sử dụng ứng dụng Photos trên iPhone và iPad. Phần tiếp theo sẽ giới thiệu về tính năng Memories (kỷ niệm) trong ứng dụng Photos trên iPhone và iPad Trái đất tròn, sao Thủy là hành tinh nóng nhất và Mặt trời có màu vàng. Hãy cùng khám phá sự thật về hệ Mặt trời không hoàn toàn giống những gì mà chúng ta nghĩ nhé!

Trái đất tròn, sao Thủy là hành tinh nóng nhất và Mặt trời có màu vàng. Hãy cùng khám phá sự thật về hệ Mặt trời không hoàn toàn giống những gì mà chúng ta nghĩ nhé! Nếu đang chuẩn bị đi ra ngoài hoặc có một chuyến du lịch dài ngày nhưng bên trong tủ lạnh vẫn còn quá nhiều đồ ăn thì bạn không nên bỏ lỡ bài viết này nhé!

Nếu đang chuẩn bị đi ra ngoài hoặc có một chuyến du lịch dài ngày nhưng bên trong tủ lạnh vẫn còn quá nhiều đồ ăn thì bạn không nên bỏ lỡ bài viết này nhé! Thực ra, phiên bản Windows 64-bit không chỉ đơn giản cho phép bạn có thể sử dụng RAM trên số lượng 4GB mà nó còn đảm bảo tính bảo mật an toàn hơn so với phiên bản 32-bit

Thực ra, phiên bản Windows 64-bit không chỉ đơn giản cho phép bạn có thể sử dụng RAM trên số lượng 4GB mà nó còn đảm bảo tính bảo mật an toàn hơn so với phiên bản 32-bit Khi bạn chạy lệnh terminal, nó thường sẽ in kết quả đầu ra trong terminal để bạn có thể đọc nó ngay lập tức. Tuy nhiên, đôi khi bạn sẽ muốn lưu kết quả đầu ra để phân tích sau hoặc kết hợp với một công cụ khác.

Khi bạn chạy lệnh terminal, nó thường sẽ in kết quả đầu ra trong terminal để bạn có thể đọc nó ngay lập tức. Tuy nhiên, đôi khi bạn sẽ muốn lưu kết quả đầu ra để phân tích sau hoặc kết hợp với một công cụ khác. Với website mà chia sẻ trong bài viết này, bạn có thể thực hiện thao tác xem trước toàn bộ kiểu font cực kỳ đơn giản và nhanh chóng chỉ với một đoạn văn bản bất kỳ.

Với website mà chia sẻ trong bài viết này, bạn có thể thực hiện thao tác xem trước toàn bộ kiểu font cực kỳ đơn giản và nhanh chóng chỉ với một đoạn văn bản bất kỳ. Microsoft cung cấp cho người dùng công cụ mã hóa BitLocker để đảm bảo dữ liệu của người dùng được bảo vệ ở mức độ cao nhất. Nếu bạn có một số dữ liệu quan trọng cần lưu trong ổ cứng máy tính hoặc ổ USB flash, bạn có thể sử dụng công cụ mã hóa BitLocker.

Microsoft cung cấp cho người dùng công cụ mã hóa BitLocker để đảm bảo dữ liệu của người dùng được bảo vệ ở mức độ cao nhất. Nếu bạn có một số dữ liệu quan trọng cần lưu trong ổ cứng máy tính hoặc ổ USB flash, bạn có thể sử dụng công cụ mã hóa BitLocker. Bạn đã sử dụng những công cụ này trong nhiều năm. Nhưng hóa ra, chúng có thể không tuyệt vời như bạn nghĩ. Có lẽ các ứng dụng này không còn được hỗ trợ nữa. Và có thể đã có những ứng dụng mới tốt hơn thay thế. Rồi sẽ đến một ngày, các ứng dụng và tiện ích này không giữ an toàn cho dữ liệu được nữa. Vì vậy đã đến lúc gỡ bỏ và thay thế chúng. Dưới đây là năm ứng dụng bảo mật mà bạn nên gỡ bỏ và một số giải pháp thay thế.

Bạn đã sử dụng những công cụ này trong nhiều năm. Nhưng hóa ra, chúng có thể không tuyệt vời như bạn nghĩ. Có lẽ các ứng dụng này không còn được hỗ trợ nữa. Và có thể đã có những ứng dụng mới tốt hơn thay thế. Rồi sẽ đến một ngày, các ứng dụng và tiện ích này không giữ an toàn cho dữ liệu được nữa. Vì vậy đã đến lúc gỡ bỏ và thay thế chúng. Dưới đây là năm ứng dụng bảo mật mà bạn nên gỡ bỏ và một số giải pháp thay thế. Để giảm thiểu những rủi ro liên quan đến sức khỏe, bạn nên dành một chút thời gian để thiết kế lại không gian làm việc của mình.

Để giảm thiểu những rủi ro liên quan đến sức khỏe, bạn nên dành một chút thời gian để thiết kế lại không gian làm việc của mình. Dưới đây là link chia sẻ 45000 ảnh PNG với định dạng trong suốt dành cho những designer và chúng hoàn toàn miễn phí.

Dưới đây là link chia sẻ 45000 ảnh PNG với định dạng trong suốt dành cho những designer và chúng hoàn toàn miễn phí. Trong khi sử dụng một dịch vụ hay ứng dụng nào đó trên thiết bị, chúng ta thường có thói quen bấm vào “đồng ý” thật nhanh để lướt qua các thông báo về điều khoản dịch vụ hay các quyền sẽ được cấp cho ứng dụng.

Trong khi sử dụng một dịch vụ hay ứng dụng nào đó trên thiết bị, chúng ta thường có thói quen bấm vào “đồng ý” thật nhanh để lướt qua các thông báo về điều khoản dịch vụ hay các quyền sẽ được cấp cho ứng dụng. Microsoft mới đây đã phát hành một ứng dụng Office mới có giao diện trực quan hơn kèm theo một số tính năng mới hữu ích thay thế cho ứng dụng My Office trước đây.

Microsoft mới đây đã phát hành một ứng dụng Office mới có giao diện trực quan hơn kèm theo một số tính năng mới hữu ích thay thế cho ứng dụng My Office trước đây. Cuối cùng sau 15 tuần hé lộ thông tin, Facebook cũng tung ra công cụ tính "Your Time on Facebook - Thời gian của bạn trên Facebook".

Cuối cùng sau 15 tuần hé lộ thông tin, Facebook cũng tung ra công cụ tính "Your Time on Facebook - Thời gian của bạn trên Facebook". Tương lai mà họ đặt vào là đám mây và trí thông minh nhân tạo.

Tương lai mà họ đặt vào là đám mây và trí thông minh nhân tạo. Trong bài này, tôi sẽ chỉ cho các bạn cách tạo luồng thư luân chuyển SMTP an toàn giữa các hệ thống Exchange Server 2007 trong nhiều tổ chức Exchange khác nhau. Bảo vệ lưu lượng SMTP giữa các tổ chức Exchange 2007 đơn giản hơn nhiều so với những phiên bản trước đó của nó.

Trong bài này, tôi sẽ chỉ cho các bạn cách tạo luồng thư luân chuyển SMTP an toàn giữa các hệ thống Exchange Server 2007 trong nhiều tổ chức Exchange khác nhau. Bảo vệ lưu lượng SMTP giữa các tổ chức Exchange 2007 đơn giản hơn nhiều so với những phiên bản trước đó của nó. Valve đã chấm dứt hỗ trợ Steam 32-bit trên Windows, buộc người dùng Windows 10 32-bit phải nâng cấp trước năm 2026 nếu muốn tiếp tục nhận cập nhật.

Valve đã chấm dứt hỗ trợ Steam 32-bit trên Windows, buộc người dùng Windows 10 32-bit phải nâng cấp trước năm 2026 nếu muốn tiếp tục nhận cập nhật. Các nhà nghiên cứu bảo mật mới phát hiện ra một chiến dịch botnet tinh vi đang diễn ra, sử dụng phương pháp brute-force nhắm vào hơn 1,5 triệu máy chủ Windows RDP có thể truy cập công khai trên Internet.

Các nhà nghiên cứu bảo mật mới phát hiện ra một chiến dịch botnet tinh vi đang diễn ra, sử dụng phương pháp brute-force nhắm vào hơn 1,5 triệu máy chủ Windows RDP có thể truy cập công khai trên Internet. Brittany Prehn, 22 tuổi bị sét đánh khi đang thực hiện cuộc gọi tại buổi hòa nhạc ngoài trời ở Wisconsin (Mỹ). Điều này khiến nhiều người không khỏi lo lắng, họ cho rằng việc đặt smartphone lên tai đã hút tia sét và gây ra sự cố trên.

Brittany Prehn, 22 tuổi bị sét đánh khi đang thực hiện cuộc gọi tại buổi hòa nhạc ngoài trời ở Wisconsin (Mỹ). Điều này khiến nhiều người không khỏi lo lắng, họ cho rằng việc đặt smartphone lên tai đã hút tia sét và gây ra sự cố trên. Mặc dù xác thực đa yếu tố thắt chặt bảo mật và quyền truy cập, nhưng nó cũng có một số lỗ hổng mà tội phạm mạng có thể khai thác.

Mặc dù xác thực đa yếu tố thắt chặt bảo mật và quyền truy cập, nhưng nó cũng có một số lỗ hổng mà tội phạm mạng có thể khai thác. Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ

Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Thủ thuật SEO

Thủ thuật SEO  Phần cứng

Phần cứng  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Lập trình

Lập trình  Giáo dục - Học tập

Giáo dục - Học tập  Lối sống

Lối sống  Tài chính & Mua sắm

Tài chính & Mua sắm  AI Trí tuệ nhân tạo

AI Trí tuệ nhân tạo  ChatGPT

ChatGPT  Gemini

Gemini  Tiện ích

Tiện ích  Khoa học

Khoa học  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Cuộc sống

Cuộc sống  TOP

TOP  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Giáng sinh - Noel

Giáng sinh - Noel  Ô tô, Xe máy

Ô tô, Xe máy  Làng Công nghệ

Làng Công nghệ  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài