-

Một cây khung là một tập con của Grahp G mà có tất cả các đỉnh được bao bởi số cạnh tối thiểu nhất. Vì thế, một cây khung sẽ không hình thành một vòng tuần hoàn và nó cũng không thể bị ngắt giữa chừng.

-

Giỏi các kỹ năng này thì không lo thất nghiệp!

-

Bạn đang muốn sở hữu một chiếc Thánh SIM của Vietnamobile nhưng còn băn khoăn vài điều và chưa thực sự hiểu rõ về chính sách của Thánh SIM? Vậy thì hãy đọc ngay bài viết dưới đây để được giải đáp mọi thắc mắc nhé.

-

"Bạn hãy học từ thất bại của người khác chứ đừng học từ thành công", Jack Ma chia sẻ với sinh viên Hà Nội ngày 10/7/2017 vừa qua.

-

Danh sách liên kết vòng (Circular Linked List) là một biến thể của Danh sách liên kết (Linked List), trong đó phần tử đầu tiên trỏ tới phần tử cuối cùng và phần tử cuối cùng trỏ tới phần tử đầu tiên.

-

Mac OS X 10.9 Mavericks hiện tại đang trong giai đoạn beta với phiên bản đầu tiên là Developer Preview 1, nó vẫn tồn tại khá nhiều lỗi vặt và một số phần mềm thì không tương thích nên không chạy được.

-

Một cậu bé khỏe mạnh bảy tuổi đến từ Elizabethtown, Kentucky rơi vào giấc ngủ sâu trong mười một ngày sau khi tham dự lễ cưới của chú mình.

-

Sự kiện ra mắt Bphone 2017 hay còn gọi là Bphone 2 diễn ra tại Trung tâm Hội nghị Quốc gia (Hà Nội) vào lúc 9h sáng. Hiện tại các khách mời đã có mặt đông đủ tại đây để chờ đón chiếc điện thoại "made-in" Việt Nam đời thứ 2 của Bkav.

-

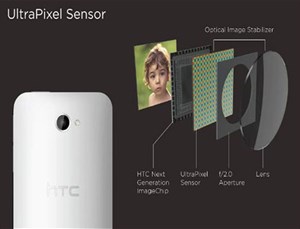

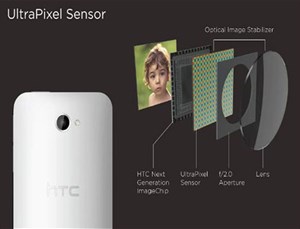

Khi quyết định chọn mua một chiếc smartphone, sẽ có hàng tá yếu tố khác nhau khiến bạn phải cân nhắc kỹ lưỡng. Nhưng có phải cứ nhiều "chấm", tính năng nhiều là tốt?

-

Vì vậy, để tránh bị "khớp" khi phỏng vấn, hãy áp dụng những cách trả lời các câu hỏi tuy đơn giản nhưng đặc biệt nguy hiểm sau:

-

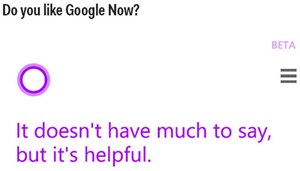

Trợ lý của Cortana, được Microsoft phát triển trên Windows Phone 8.1, được đánh giá rất cao bởi sự vui tính và thân thiện hơn Apple Siri.

-

Hangouts Chat là ứng dụng chat nhóm cạnh tranh với ứng dụng nổi tiếng Slack.

-

Ngoài lĩnh vực viễn thông, người châu Á đóng vai trò quan trọng trong nhiều lĩnh vực công nghệ khác cho Mỹ và thế giới.

-

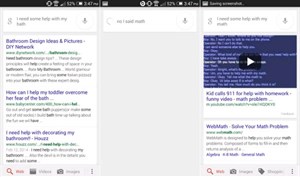

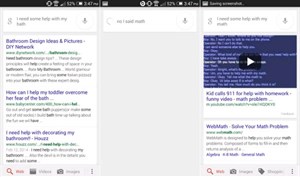

Tính năng sửa chữa những từ ngữ bị nhận dạng sai vừa được bổ xung cho Google Now. Giờ đây người dùng không thạo tiếng anh có thể sử dụng Google Now một cách thuận tiện hơn.

-

Smartphone mới của Nokia không có cấu hình vượt trội so với Galaxy S5 hay One 2014 nhưng được chú ý nhờ thiết kế, camera cùng hệ điều hành mới.

-

ASUS đêm qua vừa giới thiệu chiếc Zenfone Zoom nhắm đến đối tượng thích chụp hình với camera có thể Zoom quang học 3X và có thiết kế cụm camera phía sau tương đối giống với Lumia 1020.

-

Thông tin về tính năng microphone HDR cũng bị hãng sản xuất Đài Loan loại bỏ khỏi mọi trang quảng cáo cũng như website chính thức của HTC tại Hà Lan.

-

Một trang web bán hàng ở Hồng Kông vừa bất ngờ cho đăng tải toàn bộ cấu hình chi tiết của mẫu máy Galaxy S5 dùng màn hình 2K đang được đồn thổi trong thời gian vừa qua, kèm theo là cả giá bán của máy.

-

Theo GSM Arena, với tên mã B2 mini (B2 chính là tên mã của mẫu LG G3), phiên bản G3 mini do nhà mạng AT&T phân phối sẽ sở hữu màn hình hỗ trợ độ phân giải 720p (chưa rõ kích thước) và chạy Android 4.4.2 KitKat với giao diện Optimus UI riêng của LG.

-

Trong phiên xử lại giữa Apple và Samsung, tòa án Mỹ phán Samsung phải trả 290 triệu USD vì vi phạm bản quyền của Apple.

-

HTC đang chuẩn bị phát hành phiên bản nâng cấp của One (M8) trang bị màn hình độ phân giải Quad HD cùng nhiều tính năng hấp dẫn khác có tên gọi One (M8) Prime.

-

Mẫu smartphone mới của HTC sở hữu ngoại hình và phần cứng tương tự One M8 nhưng dùng hệ điều hành của Microsoft và dự kiến bán ra ngày 21/8.

Empty Standby List sẽ giúp giải phóng không gian bộ nhớ RAM khi chỉ sử dụng 1 dòng lệnh duy nhất. Bạn sẽ không phải mất quá nhiều công đoạn cài đặt như những phần mềm khác, mà chỉ cần gõ lệnh mà thôi.

Empty Standby List sẽ giúp giải phóng không gian bộ nhớ RAM khi chỉ sử dụng 1 dòng lệnh duy nhất. Bạn sẽ không phải mất quá nhiều công đoạn cài đặt như những phần mềm khác, mà chỉ cần gõ lệnh mà thôi. Dưới đây là những cap hay về mùa hè, stt chào hè hay và ấn tượng giúp bạn bày tỏ cảm xúc, chia sẻ với mọi người về cái nắng, cái nóng, những cơn mưa rào, nỗi buồn chia tay cuối cấp của tuổi học trò, niềm vui của chuyến đi du lịch cùng gia đình và người yêu để chào đón một mùa hè thật vui vẻ và hạnh phúc.

Dưới đây là những cap hay về mùa hè, stt chào hè hay và ấn tượng giúp bạn bày tỏ cảm xúc, chia sẻ với mọi người về cái nắng, cái nóng, những cơn mưa rào, nỗi buồn chia tay cuối cấp của tuổi học trò, niềm vui của chuyến đi du lịch cùng gia đình và người yêu để chào đón một mùa hè thật vui vẻ và hạnh phúc. Một cây khung là một tập con của Grahp G mà có tất cả các đỉnh được bao bởi số cạnh tối thiểu nhất. Vì thế, một cây khung sẽ không hình thành một vòng tuần hoàn và nó cũng không thể bị ngắt giữa chừng.

Một cây khung là một tập con của Grahp G mà có tất cả các đỉnh được bao bởi số cạnh tối thiểu nhất. Vì thế, một cây khung sẽ không hình thành một vòng tuần hoàn và nó cũng không thể bị ngắt giữa chừng. Giỏi các kỹ năng này thì không lo thất nghiệp!

Giỏi các kỹ năng này thì không lo thất nghiệp! Bạn đang muốn sở hữu một chiếc Thánh SIM của Vietnamobile nhưng còn băn khoăn vài điều và chưa thực sự hiểu rõ về chính sách của Thánh SIM? Vậy thì hãy đọc ngay bài viết dưới đây để được giải đáp mọi thắc mắc nhé.

Bạn đang muốn sở hữu một chiếc Thánh SIM của Vietnamobile nhưng còn băn khoăn vài điều và chưa thực sự hiểu rõ về chính sách của Thánh SIM? Vậy thì hãy đọc ngay bài viết dưới đây để được giải đáp mọi thắc mắc nhé. "Bạn hãy học từ thất bại của người khác chứ đừng học từ thành công", Jack Ma chia sẻ với sinh viên Hà Nội ngày 10/7/2017 vừa qua.

"Bạn hãy học từ thất bại của người khác chứ đừng học từ thành công", Jack Ma chia sẻ với sinh viên Hà Nội ngày 10/7/2017 vừa qua. Danh sách liên kết vòng (Circular Linked List) là một biến thể của Danh sách liên kết (Linked List), trong đó phần tử đầu tiên trỏ tới phần tử cuối cùng và phần tử cuối cùng trỏ tới phần tử đầu tiên.

Danh sách liên kết vòng (Circular Linked List) là một biến thể của Danh sách liên kết (Linked List), trong đó phần tử đầu tiên trỏ tới phần tử cuối cùng và phần tử cuối cùng trỏ tới phần tử đầu tiên. Mac OS X 10.9 Mavericks hiện tại đang trong giai đoạn beta với phiên bản đầu tiên là Developer Preview 1, nó vẫn tồn tại khá nhiều lỗi vặt và một số phần mềm thì không tương thích nên không chạy được.

Mac OS X 10.9 Mavericks hiện tại đang trong giai đoạn beta với phiên bản đầu tiên là Developer Preview 1, nó vẫn tồn tại khá nhiều lỗi vặt và một số phần mềm thì không tương thích nên không chạy được. Một cậu bé khỏe mạnh bảy tuổi đến từ Elizabethtown, Kentucky rơi vào giấc ngủ sâu trong mười một ngày sau khi tham dự lễ cưới của chú mình.

Một cậu bé khỏe mạnh bảy tuổi đến từ Elizabethtown, Kentucky rơi vào giấc ngủ sâu trong mười một ngày sau khi tham dự lễ cưới của chú mình. Sự kiện ra mắt Bphone 2017 hay còn gọi là Bphone 2 diễn ra tại Trung tâm Hội nghị Quốc gia (Hà Nội) vào lúc 9h sáng. Hiện tại các khách mời đã có mặt đông đủ tại đây để chờ đón chiếc điện thoại "made-in" Việt Nam đời thứ 2 của Bkav.

Sự kiện ra mắt Bphone 2017 hay còn gọi là Bphone 2 diễn ra tại Trung tâm Hội nghị Quốc gia (Hà Nội) vào lúc 9h sáng. Hiện tại các khách mời đã có mặt đông đủ tại đây để chờ đón chiếc điện thoại "made-in" Việt Nam đời thứ 2 của Bkav. Khi quyết định chọn mua một chiếc smartphone, sẽ có hàng tá yếu tố khác nhau khiến bạn phải cân nhắc kỹ lưỡng. Nhưng có phải cứ nhiều "chấm", tính năng nhiều là tốt?

Khi quyết định chọn mua một chiếc smartphone, sẽ có hàng tá yếu tố khác nhau khiến bạn phải cân nhắc kỹ lưỡng. Nhưng có phải cứ nhiều "chấm", tính năng nhiều là tốt? Vì vậy, để tránh bị "khớp" khi phỏng vấn, hãy áp dụng những cách trả lời các câu hỏi tuy đơn giản nhưng đặc biệt nguy hiểm sau:

Vì vậy, để tránh bị "khớp" khi phỏng vấn, hãy áp dụng những cách trả lời các câu hỏi tuy đơn giản nhưng đặc biệt nguy hiểm sau: Trợ lý của Cortana, được Microsoft phát triển trên Windows Phone 8.1, được đánh giá rất cao bởi sự vui tính và thân thiện hơn Apple Siri.

Trợ lý của Cortana, được Microsoft phát triển trên Windows Phone 8.1, được đánh giá rất cao bởi sự vui tính và thân thiện hơn Apple Siri. Hangouts Chat là ứng dụng chat nhóm cạnh tranh với ứng dụng nổi tiếng Slack.

Hangouts Chat là ứng dụng chat nhóm cạnh tranh với ứng dụng nổi tiếng Slack. Ngoài lĩnh vực viễn thông, người châu Á đóng vai trò quan trọng trong nhiều lĩnh vực công nghệ khác cho Mỹ và thế giới.

Ngoài lĩnh vực viễn thông, người châu Á đóng vai trò quan trọng trong nhiều lĩnh vực công nghệ khác cho Mỹ và thế giới. Tính năng sửa chữa những từ ngữ bị nhận dạng sai vừa được bổ xung cho Google Now. Giờ đây người dùng không thạo tiếng anh có thể sử dụng Google Now một cách thuận tiện hơn.

Tính năng sửa chữa những từ ngữ bị nhận dạng sai vừa được bổ xung cho Google Now. Giờ đây người dùng không thạo tiếng anh có thể sử dụng Google Now một cách thuận tiện hơn. Smartphone mới của Nokia không có cấu hình vượt trội so với Galaxy S5 hay One 2014 nhưng được chú ý nhờ thiết kế, camera cùng hệ điều hành mới.

Smartphone mới của Nokia không có cấu hình vượt trội so với Galaxy S5 hay One 2014 nhưng được chú ý nhờ thiết kế, camera cùng hệ điều hành mới. ASUS đêm qua vừa giới thiệu chiếc Zenfone Zoom nhắm đến đối tượng thích chụp hình với camera có thể Zoom quang học 3X và có thiết kế cụm camera phía sau tương đối giống với Lumia 1020.

ASUS đêm qua vừa giới thiệu chiếc Zenfone Zoom nhắm đến đối tượng thích chụp hình với camera có thể Zoom quang học 3X và có thiết kế cụm camera phía sau tương đối giống với Lumia 1020. Thông tin về tính năng microphone HDR cũng bị hãng sản xuất Đài Loan loại bỏ khỏi mọi trang quảng cáo cũng như website chính thức của HTC tại Hà Lan.

Thông tin về tính năng microphone HDR cũng bị hãng sản xuất Đài Loan loại bỏ khỏi mọi trang quảng cáo cũng như website chính thức của HTC tại Hà Lan. Một trang web bán hàng ở Hồng Kông vừa bất ngờ cho đăng tải toàn bộ cấu hình chi tiết của mẫu máy Galaxy S5 dùng màn hình 2K đang được đồn thổi trong thời gian vừa qua, kèm theo là cả giá bán của máy.

Một trang web bán hàng ở Hồng Kông vừa bất ngờ cho đăng tải toàn bộ cấu hình chi tiết của mẫu máy Galaxy S5 dùng màn hình 2K đang được đồn thổi trong thời gian vừa qua, kèm theo là cả giá bán của máy. Theo GSM Arena, với tên mã B2 mini (B2 chính là tên mã của mẫu LG G3), phiên bản G3 mini do nhà mạng AT&T phân phối sẽ sở hữu màn hình hỗ trợ độ phân giải 720p (chưa rõ kích thước) và chạy Android 4.4.2 KitKat với giao diện Optimus UI riêng của LG.

Theo GSM Arena, với tên mã B2 mini (B2 chính là tên mã của mẫu LG G3), phiên bản G3 mini do nhà mạng AT&T phân phối sẽ sở hữu màn hình hỗ trợ độ phân giải 720p (chưa rõ kích thước) và chạy Android 4.4.2 KitKat với giao diện Optimus UI riêng của LG. Trong phiên xử lại giữa Apple và Samsung, tòa án Mỹ phán Samsung phải trả 290 triệu USD vì vi phạm bản quyền của Apple.

Trong phiên xử lại giữa Apple và Samsung, tòa án Mỹ phán Samsung phải trả 290 triệu USD vì vi phạm bản quyền của Apple. HTC đang chuẩn bị phát hành phiên bản nâng cấp của One (M8) trang bị màn hình độ phân giải Quad HD cùng nhiều tính năng hấp dẫn khác có tên gọi One (M8) Prime.

HTC đang chuẩn bị phát hành phiên bản nâng cấp của One (M8) trang bị màn hình độ phân giải Quad HD cùng nhiều tính năng hấp dẫn khác có tên gọi One (M8) Prime. Mẫu smartphone mới của HTC sở hữu ngoại hình và phần cứng tương tự One M8 nhưng dùng hệ điều hành của Microsoft và dự kiến bán ra ngày 21/8.

Mẫu smartphone mới của HTC sở hữu ngoại hình và phần cứng tương tự One M8 nhưng dùng hệ điều hành của Microsoft và dự kiến bán ra ngày 21/8. Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ

AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Prompt

Prompt  Làm chủ AI

Làm chủ AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Tiện ích

Tiện ích  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Bảo mật, Antivirus

Bảo mật, Antivirus  Internet

Internet  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Khoa học

Khoa học  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Hướng dẫn

Hướng dẫn  Làng Công nghệ

Làng Công nghệ  Bảo mật mạng

Bảo mật mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy