DUHK - Dont Use Hard-coded Keys - là một lỗ hổng thực thi mã hóa nguy hiểm mới cho phép kẻ tấn công phục hồi được key mã hóa dùng để bảo mật cho kết nối VPN và các phiên duyệt web (web session).

DUHK là lỗ hổng thứ 3 có liên quan tới mã hóa được phát hiện trong tháng này, sau tấn công WiFi KRACK và tấn công ROCA.

Lỗ hổng này có trên nhiều thiết bị của nhiều nhà cung cấp, trong đó có Fortinet, Cisco, TechGuard, những nơi mà thiết bị sử dụng ANSI X9.31 RNG - một thuật toán tạo những con số ngẫu nhiên giả - cùng với key hard-coded (chỉ việc nhúng trực tiếp vào mã nguồn hay dữ liệu cố định thay vì lấy từ các nguồn ngoài).

Trước khi bị loại bỏ khỏi danh sách các thuật toán tạo dãy số ngẫu nhiên giả được FIPS chấp thuận vào tháng 1/2016, ANSI X9.31 RNG được dùng trong nhiều chuẩn mã hóa hơn 30 năm.

Công cụ tạo dãy số ngẫu nhiên giả (PRNG) không hề tạo ra chuỗi số ngẫu nhiên. Thực chất, nó là một thuật toán tạo ra dãy bit dựa trên các giá trị bí mật ban đầu gọi là “hạt giống” và tạo ra tình trạng hiện tại. Dãy bit này luôn giống nhau do dùng cùng các giá trị ban đầu.

Một số nhà cung cấp lưu trữ “hạt giống bí mật” này vào mã nguồn sản phẩm của họ.

Được phát hiện bởi các nhà nghiên cứu mật mã học Shaanan Cohney, Nadia Heninger và Matthew Green, DUHK, gọi là “tấn công khôi phục hiện trạng”, cho phép kẻ tấn công trung gian, vốn đã biết giá trị hạt giống, khôi phục lại giá trị hiện trạng sau khi xem các dữ liệu đầu ra.

Với 2 giá trị đó, kẻ tấn công dùng để tính toán lại key mã hóa, khôi phục lại dữ liệu đã bị mã hóa.

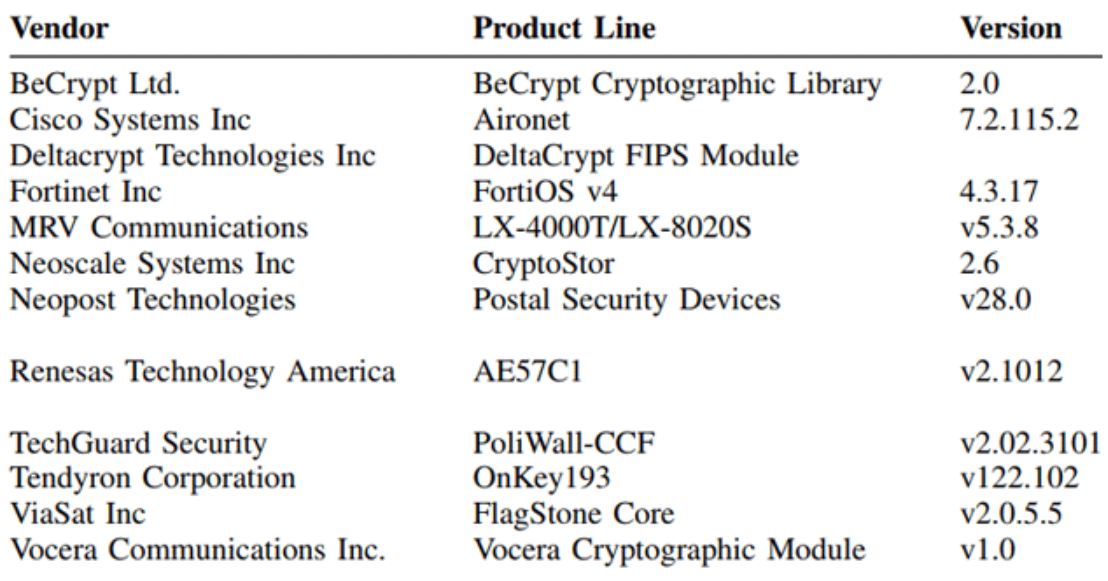

“Để mô tả thực tiễn, chúng tôi tạo vụ tấn công giải mã bị động trên sản phẩm của FortiGate VPN bằng FortiOS bản 4”, các nhà nghiên cứu nói. “Chúng tôi quét ít nhất 23.000 thiết bị bằng địa chỉ IPv4 công cộng chạy bản FortiOS có chứa lỗ hổng”. Dưới đây là danh sách chưa đầy đủ các thiết bị có ảnh hưởng cùng phiên bản.

Các sản phẩm của nhà cung có chứa lỗ hổng dễ bị tấn công DUHK

Các nhà nghiên cứu cũng đã công bố tài liệu nghiên cứu chuyên sâu trên trang web chuyên cho tấn công DUHK tại địa chỉ này. https://duhkattack.com/

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ