Trong một bài đăng blog mới, Microsoft đã công bố những con số đáng lo ngại về phần mềm độc hại. Công ty cảnh báo rằng Lumma — một loại mã độc chuyên đánh cắp thông tin — đã lây nhiễm trên hơn 394.000 hệ thống Windows toàn cầu chỉ trong vòng hai tháng, từ 16/3/2025 đến 16/5/2025 .

Theo Microsoft, Lumma Stealer (còn gọi là LummaC2 ) là một phần mềm độc hại dạng dịch vụ (MaaS) do nhóm hacker Storm-2477 phát triển. Tin tặc đã sử dụng Lumma để đánh cắp dữ liệu nhạy cảm từ các ứng dụng như trình duyệt, ví tiền điện tử và nhiều nguồn khác.

Gã khổng lồ công nghệ cũng giải thích cách Lumma được phân phối thông qua các chiến dịch độc hại bao gồm:

- Email lừa đảo (phishing)

- Quảng cáo độc hại (malvertising)

- Tải xuống không chủ đích (drive-by download) từ website bị xâm nhập

- Ứng dụng giả mạo chứa mã độc

- CAPTCHA giả đánh lừa người dùng

Ví dụ, trong trường hợp malvertising , Microsoft chỉ ra rằng các quảng cáo giả như "Tải xuống Notepad++" hoặc "Cập nhật Chrome" được dùng để dụ nạn nhân. Để tránh bẫy này, người dùng nên tải ứng dụng chỉ từ trang web chính thức của nhà phát triển. Tuy nhiên, nguy cơ không dừng lại ở đó. Ngay cả khi tải trình duyệt từ nguồn an toàn, Lumma vẫn có thể xâm nhập hệ thống qua các phương thức khác. Sau khi lây nhiễm thành công, Lumma có thể đánh cắp dữ liệu từ cả các t rình duyệt dựa trên nhân Chromium (Chrome, Edge) cũng như trình duyệt dựa trên Gecko (Firefox)

Microsoft mô tả chi tiết khả năng gây hại của Lumma như sau:

- Thông tin trình duyệt và cookie : Trích xuất mật khẩu đã lưu, cookie phiên, dữ liệu tự động điền từ Chromium, Edge, Firefox.

- Ví tiền điện tử và tiện ích mở rộng : Tìm kiếm tệp ví, tiện ích trình duyệt và khóa cục bộ liên quan đến MetaMask, Electrum, Exodus.

- Ứng dụng đa dạng : Đánh cắp dữ liệu từ VPN (.ovpn), ứng dụng email, FTP, Telegram.

- Tài liệu người dùng : Thu thập tệp PDF, DOCX, RTF từ thư mục cá nhân.

- Thông tin hệ thống : Thu thập dữ liệu như CPU, phiên bản hệ điều hành, ứng dụng đã cài để tùy chỉnh tấn công sau này.

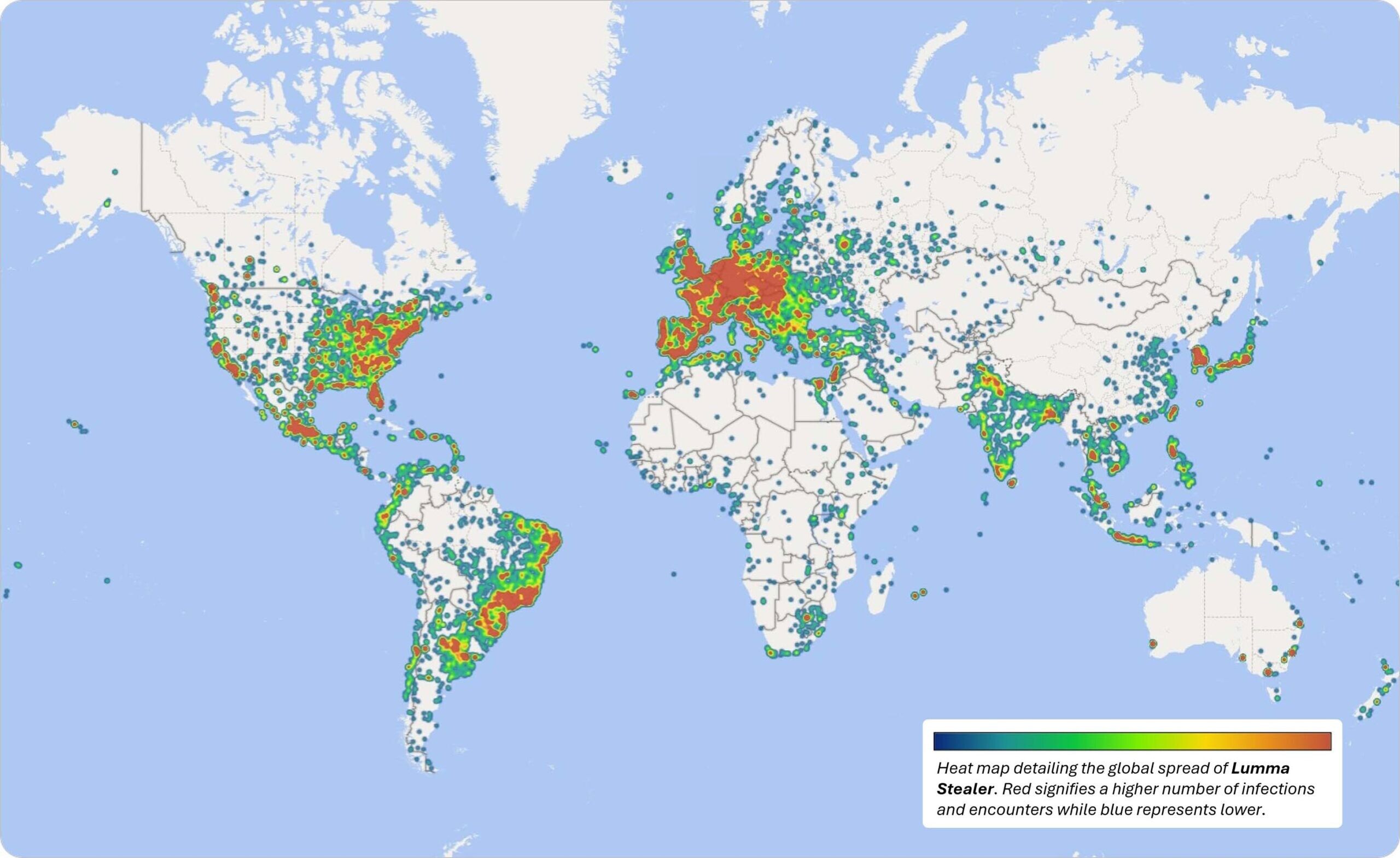

Trong bản đồ nhiệt dưới đây, Microsoft cho thấy phạm vi ảnh hưởng rộng của Lumma, tập trung ở châu Âu, đông Hoa Kỳ và nhiều khu vực tại Ấn Độ:

Dù vậy, vẫn có thông tin lạc quan. Microsoft khẳng định Defender — công cụ diệt virus của hãng — đã có thể phát hiện LummaC2 thông qua các cảnh báo gắn cờ dưới dạng Trojan hoặc hành vi đáng ngờ sau:

- Behavior:Win32/LuammaStealer

- Trojan:JS/LummaStealer

- Trojan:MSIL/LummaStealer

- Trojan:Win32/LummaStealer

- Trojan:Win64/LummaStealer

- TrojanDropper:Win32/LummaStealer

- Trojan:PowerShell/Powdow

- Trojan:Win64/Shaolaod

- Behavior:Win64/Shaolaod

- Behavior:Win32/MaleficAms

- Behavior:Win32/ClickFix

- Behavior:Win32/SuspClickFix

- Trojan:Win32/ClickFix

- Trojan:Script/ClickFix

- Behavior:Win32/RegRunMRU

- Trojan:HTML/FakeCaptcha

- Trojan:Script/SuspDown

Defender for Office 365 và Defender for Endpoint cũng được cập nhật khả năng phát hiện tương tự. Bạn có thể xem chi tiết kỹ thuật về Lumma trong các bài đăng tính thức từ Microsoft.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học