Một hacker với bút danh Xerub đã tiết lộ khóa giải mã cho chip bảo mật Secure Enclave Processor (SEP) của Apple.

Sự rò rỉ này (được xác nhận bởi một nhân viên Apple) rất quan trọng đối với hệ thống bảo mật của iOS bởi nó cho phép hacker và các nhà nghiên cứu bảo mật truy cập vào thành phần iOS được mã hóa trước đó.

SEP xử lý các hoạt động TouchID và một số mật mã iOS

Apple mô tả SEP trong hướng dẫn bảo mật chính thức như là một bộ xử lý riêng biệt nằm bên cạnh CPU chính. Bộ xử lý SEP này chạy hệ điều hành cấp thấp riêng của mình, có quá trình cập nhật, hệ thống khởi động an toàn riêng và chỉ sử dụng bộ nhớ được mã hóa đồng thời bao gồm bộ phát sinh số ngẫu nhiên phần cứng (RNG) của chính nó.

Theo thông tin từ Apple, SEP bắt đầu được triển khai từ các bộ vi xử lý của Apple S2, Apple A7 và sau đó là A-series và được được sử dụng để xử lý các dữ liệu bằng mật mã, sau đó được sử dụng để xác minh các giao dịch TouchID.

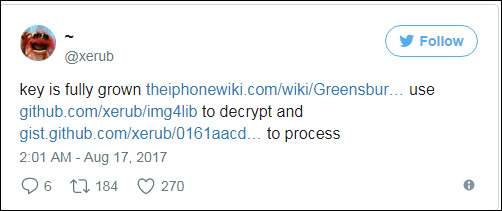

Vào hôm thứ 4 vừa qua, Xerub đã công bố khóa mã hóa bảo vệ firmware SEP. Bạn có thể lấy key từ đây.

Khóa giải mã SEP có sẵn công khai sẽ cho phép các hacker, các công ty giám sát và nhiều người khác phân tích cũng như tìm kiếm lỗi trong các thiết bị iOS mà trước đây họ không có quyền truy cập.

Các khai thác mới có thể phát triển mà không cần tới bước xác thực dấu vân tay để truy cập các thiết bị được khóa hoặc phê duyệt các giao dịch tài chính "lậu" thông qua các giải pháp thanh toán như Apple Pay và các tài khoản khác.

Việc giải mã của chip bảo mật này nghe có vẻ nghiêm trọng nhưng dữ liệu của bạn vẫn sẽ được an toàn. Theo Apple, người dùng không cần lo lắng quá về vấn đề này.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ