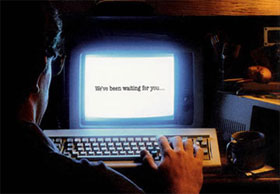

Anh và Mỹ đã mở chiến dịch đối phó những mối nguy cơ với không gian mạng, tập trung vào 3 điểm 'nóng' là Trung Quốc, Nga và Bắc Triều Tiên.

Theo một nguồn khá tin cậy, nước Anh đã mở chiến dịch “tái đột kích” tấn công các mối nguy cơ với không gian mạng. Chiến dịch này do cơ quan điều tra tội phạm có tổ chức nguy hiểm (Soca) và Đơn vị đặc nhiệm chống tội phạm điện tử của Anh thực hiện. Khu vực bị khoanh vùng bao gồm Trung Quốc, Nga và Bắc Triều Tiên, là ba nơi được cho là có các nhóm hacker bị tình nghi hoạt động dưới sự tài trợ của chính phủ.

Ở Mỹ, giữa cả biển việc đang đợi để giải quyết, vấn đề chống tội phạm đột nhập thông tin vẫn là chủ đề nóng tại thủ đô Washington, Mỹ.

Ở Mỹ, giữa cả biển việc đang đợi để giải quyết, vấn đề chống tội phạm đột nhập thông tin vẫn là chủ đề nóng tại thủ đô Washington, Mỹ.

Một cựu quan chức CIA phát biểu, vấn đề chống tội phạm mạng đột nhập hệ thống chính phủ được coi như một họat động chủ chốt. Chính phủ Mỹ đã bị đột nhập và họ không thể thấy mà không phản ứng gì như trước nữa. Vấn đề này vô cùng quan trọng và cần đưa ra bàn thảo luận ngay lập tức.

Trong thời kỳ chiến tranh lạnh, rõ ràng Mỹ đã không đủ kiên nhẫn nên đã sử dụng chiến lược tấn công máy tính như trường hợp “mưa Titan” với mục đích xâm nhập hệ thống phòng thủ phương Tây nhằm lấy trộm bí mật quốc phòng và thương mại.

Chiến dịch được triển khai từ tháng 7 năm ngoái. Tổng thống Mỹ Barack Obama cũng xác định bảo mật công nghệ là một trong những thách thức lớn nhất của chính phủ Hoa Kỳ. Ông khẳng định sẽ đặt vấn đề an ninh máy tính lên hàng đầu. Và trong thế kỷ 21 này, vấn đề bảo mật càng nên được ưu tiên hơn nữa. Ông cũng nhấn mạnh rằng, hiểm họa máy tính cũng nghiêm trọng ngang với vũ khí hạt nhân và vũ khí sinh học.

Nhà Trắng đã bày tỏ sự quan tâm của mình đối với vấn đề bảo mật máy tính bằng một cuốn sách được xuất bản với tựa đề “Xem xét chính sách không gian công nghệ” của bà Melissa Hathaway, giám đốc cao cấp Hội đồng An ninh Quốc gia, người rất có khả năng nắm vị trí Trưởng ban bảo mật thông tin của Tổng thống Mỹ.

Trong cuốn sách được thực hiện trong 60 ngày, Hathaway chủ yếu tập trung vào việc đánh giá mức độ hợp tác và trình độ nhận thức của người dân đối với vấn đề bảo mật, đồng thời duy trì sự tiên phong trong công nghệ của Hoa Kỳ. Bà Melissa Hathaway cũng nhấn mạnh, trong những năm 1930, nếu Tổng thống Mỹ lúc bấy giờ không coi trọng việc kiểm soát hệ thống an ninh thông tin quốc gia thì thời kỳ đó, nước Mỹ đã nằm trong tình trạng chiến tranh chứ không phải tình trạng báo động nguy hiểm như người ta từng biết.

Theo Brian Grayek, phó giám đốc phát triển sản phẩm của CA, công ty chuyên sản xuất thiết bị định dạng đột nhập máy tính, có khoảng 200 hacker tại Trung Quốc và Brazil, 100 hacker tại Nga và 100 hacker tại khu vực Bắc Triều Tiên. Thiết bị của CA có thể lần theo máy tính của hacker để biết họ là ai, từ đâu đến, ý định đột nhập là gì và thời điểm thực hiện là khi nào. CA có thể định vị được địa điểm diễn ra sự tấn công và số lần tấn công, tuy nhiên chính phủ có giải quyết được các vụ tấn công trong cùng 1 lúc hay không là một dấu hỏi lớn.

Một chuyên gia an ninh sống tại London cho biết, Soca sẽ giúp chính phủ thực hiện dò tìm các cuộc đột nhập không thành công và từ đó lần theo các tuyến đường dẫn đến địa chỉ IP.

Len Hynds, cựu giám đốc Đơn vị phòng chống tội pham công nghệ cao quốc gia của Anh cho biết, theo dõi và triệt phá các nhóm hacker trở thành chủ đề được bàn luận tại Soca từ lâu. Nhưng chướng ngại vật chính là vấn đề pháp luật tại nước sở tại. Một nhóm sinh viên Quảng Châu , Trung Quốc bị tình nghi là thông đồng với chính phủ trong việc đột nhập hệ thống thông tin của chính phủ Mỹ, tuy nhiên các vị lãnh đạo Trung Quốc không hề có sự phản hồi trước thông tin này.

Theo Pat Tyrrell, cựu quan chức cấp cao của Bộ Quốc phòng Anh, người từng đưa ra những dự thảo đầu tiên về triển vọng của chiến tranh công nghệ, các hoạt động chống phá tội phạm an ninh mạng tại Anh đều bị từ chối. Vì vậy, chỉ có một cách duy nhất để giải quyết tình trạng trên, đó là thực hiện một cách “bất hợp pháp”.

Phát ngôn của lực lượng Soca cho biết họ sẽ sử dụng những công nghệ trong phạm vi hợp pháp và phù hợp để phục vụ công tác điều tra. Tuy nhiên, cách thức được sử dụng để chống lại loại tội phạm này vẫn còn nằm trong vòng bí mật.

Anh, Mỹ lên kế hoạch chống hacker châu Á

532

Bạn nên đọc

-

Giá DRAM và NAND Flash tăng vọt, bộ nhớ chiếm tới 20% chi phí sản xuất smartphone

-

RAM chạm mốc 400 USD, GPU lên tới 3.700 USD: Thị trường PC đang bước vào cuộc khủng hoảng nghiêm trọng

-

ChatGPT tích hợp Shazam: Có thể nhận diện bài hát trực tiếp và playlist ngay trong ứng dụng

-

Thiết lập máy chủ CentOS 5.7 và cài đặt ISPConfig 3

-

Microsoft ký thỏa thuận độc quyền RAM HBM3e với SK Hynix

-

Sony quay lại thị trường vinyl với hai sản phẩm mâm đĩa than Bluetooth hoàn toàn mới

Xác thực tài khoản!

Theo Nghị định 147/2024/ND-CP, bạn cần xác thực tài khoản trước khi sử dụng tính năng này. Chúng tôi sẽ gửi mã xác thực qua SMS hoặc Zalo tới số điện thoại mà bạn nhập dưới đây:

Số điện thoại chưa đúng định dạng!

0 Bình luận

Sắp xếp theo

Xóa Đăng nhập để Gửi

Cũ vẫn chất

-

Cách tính điểm trung bình môn HK 1, HK 2, cả năm

3 ngày 100+ -

6 cách siêu dễ thêm phụ đề, caption vào video

3 ngày -

Những ứng dụng hoán đổi khuôn mặt tốt nhất

3 ngày -

Những bài thơ tán gái theo tên, thơ làm quen bạn gái vừa duyên vừa mặn

3 ngày 11 -

Cách tạo bảng trong Canva

3 ngày -

Cap đi du lịch hay, stt du lịch hay giúp bạn ghi lại nhật ký hành trình của mình

4 ngày 2 -

Cách tạo Slide Master trên PowerPoint

3 ngày -

Công thức tính diện tích xung quanh hình nón, diện tích toàn phần hình nón, thể tích hình nón, V nón

3 ngày -

Cách sửa lỗi gõ tiếng Việt trên Word, Excel

4 ngày -

Hướng dẫn 5 cách chuyển số thành chữ trong Excel

3 ngày

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ