Trong bài viết gồm có hai phần này chúng tôi sẽ giới thiệu cho các bạn biết cách làm thế nào để bảo vệ Windows XP, Windows Server 2003 hay Windows Vista từ các thiết bị không mong muốn hoặc được cài đặt sẵn như các ổ USB flash, iPod, CD-ROM, DVD, giao diện không dây… bằng sử dụng các tính năng có sẵn trong Windows. Chúng ta hãy đi một cách xuyên suốt qua các tùy chọn có trong các phiên bản của Windows và xem chúng có những gì chung và những gì hạn chế từ quan điểm bảo mật.

Một ổ đĩa mở rộng (hay bất kỳ loại nào khác) có thể là một sự may mắn nhưng có thể cũng lại là một cơn ác mộng đối với việc quản trị theo một phạm vi nào đó. Với khả năng có được một số lượng lớn dữ liệu lưu trữ trên một ổ đĩa nhỏ có thể tháo rời dễ dàng làm cho nó trở thành một công cụ lý tưởng cho cả người dùng lẫn các quản trị viên trong công việc hàng ngày của họ. Tuy nhiên nó cũng gây ra một số khó khăn đối với các chính sách bảo mật của công ty, một số người cố gắng bảo vệ tài nguyên trí tuệ của họ hoặc cách ly với các phần mềm mã độc hại. Khó khăn ở đây cũng gây ra cho việc truyền thông mạng không dây, hệ thống không dây nó có thể cho bạn một số lượng lớn các tính năng đúng như thuật ngữ “tính di động” của nó nhưng điểm yếu của nó là các phần mềm mã nguy hiểm hoặc người dùng trái phép có thể xâm nhập một cách dễ dàng vào cơ sở hạ tầng của bạn.

Với Windows XP và Windows Server 2003, ở hai phiên bản này bạn sẽ không có được nhiều tùy chọn đối với việc kiểm soát thiết bị được cài đặt sẵn. Mặc dù vậy, vẫn có một số tính năng có thể thực hiện. Các tùy chọn có sẵn đó là:

Các thiết lập Registry

Khi Windows XP SP2 được phát hành, nó có một tùy chọn để làm cho các ổ đĩa lưu trữ USB chỉ làm việc như các thiết bị chỉ đọc. Bằng cách vào cơ sở dữ liệu Registry của Windows và tìm đến HKLM\System\CurrentControlSet\Control, bạn tạo một khóa mới có tên là StorageDevicePolicies. Bên trong khóa này, bạn tạo giá trị REG_DWORD được đặt tên là WriteProtect và cho nó giá trị bằng 1. Thực hiện xong khởi động lại máy tính.

Tính năng này không thực sự giải quyết được vấn đề nêu ra trong bài viết. Nó chỉ là một giải pháp khả thi, nếu bạn muốn bảo vệ tài nguyên trí tuệ của công ty và làm cho nó trở nên khó khăn đối với những người có kiến thức về kỹ thuật khiêm tốn khi copy dữ liệu sang một thiết bị USB mở rộng. Tuy nhiên cơ sở hạ tầng của bạn vẫn tồn tại lỗ hổng dưới dạng bị tiêm nhiễm bởi phần mềm mã độc hại lưu trên khóa chính hoặc có thể ai đó cài đặt các phần mềm trái phép. Bên cạnh đó, nó cũng chỉ làm việc với các ổ đĩa USB của chính Microsoft.

Các chính sách nhóm (Group Policies)

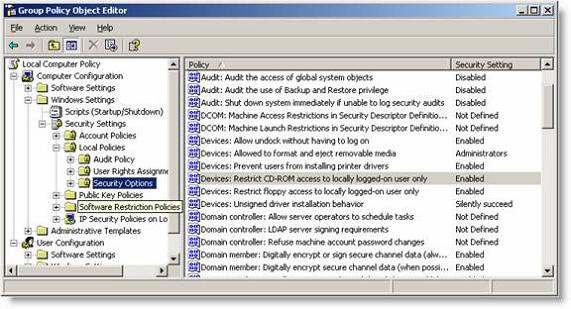

Với các tính năng ngoài bạn chỉ có một số thiết lập GPO hạn chế có thể cho phép kiểm soát các thiết bị như hình 1.

Hình 1

Tuy nhiên bằng việc điều chỉnh các thiết lập GPO này bạn có thể thay đổi sao cho có lợi. Bạn có thể tạo một mẫu quản trị cho phép vô hiệu hóa các thiết bị lưu trữ mở rộng đã được giới thiệu trong bài Vô hiệu hóa các ổ USB, CD-ROM, Floppy Disk và LS-120 bằng Group Policy.

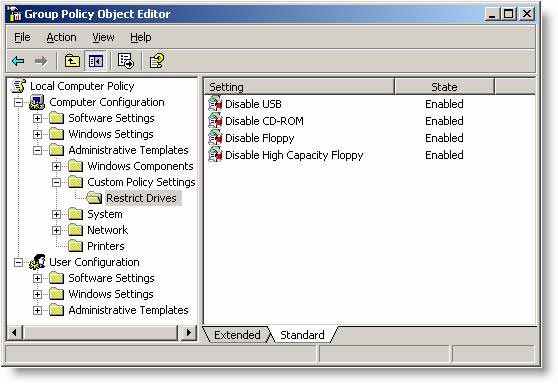

Hình 2

Bí quyết đằng sau mẫu này là các ổ đĩa dùng để lưu trữ khác nhau bị vô hiệu hóa trong suốt quá trình khởi động. Nếu thích bạn hoàn toàn có thể mở rộng mẫu quản trị viên để kiểm soát các thiết bị khác như các ổ Bluetooth cài đặt sẵn trong Windows XP SP2 và các phiên bản sau.

Phương pháp GPO này cũng có một số hạn chế. Đầu tiên đó là GPO dựa trên máy tính. Thứ hai là nó khá dễ dàng khi cấu hình miễn là dựa trên các ổ đĩa. Mặc dù vậy nó lại dễ dàng gây tổn hại cho quản trị viên nếu muốn kiểm soát các thiết bị cụ thể của nhà xản suất. Có một giải pháp cho vấn đề này bằng cách làm cho người dùng thực thi như không phải quản trị viên, vấn đề cụ thể chúng ta sẽ thảo luận trong phần sau của bài viết này. Hạn chế thứ ba là phương pháp này có thể bị lừa bởi một người dùng để thực thi như không phải quản trị viên. Công cụ gpdisable.exe từ sysinternals.com (giờ là một phần của Microsoft) có thể được sử dụng để vô hiệu hóa GPO ngoại lệ này cùng với các GPO khác, thậm chí nếu Software Restriction Policies được sử dụng. Bạn có thể đọc tìm hiểu thêm về công cụ này tại địa chỉ: http://www.sysinternals.com/blog/2005/12/circumventing-group-policyas-limited.html

Cho phép người dùng

Nếu bạn đang xây dựng một client cơ sở mới từ đầu thì bạn cần phải có tùy chọn để kiểm soát sự truy cập đối với các ổ đĩa lưu trữ khác nhau dựa vào một số nhóm người dùng. Bài Làm thế nào để vô hiệu hóa các ổ USB cũng giới thiệu một cách chi tiết về vấn đề này, nhưng với ý tưởng muốn thay đổi sự cho phép và từ chối truy cập một hoặc nhiều nhóm bảo mật vào các file NPE và INF được liên kết với ổ đĩa mà bạn muốn kiểm soát.

Tuy vậy có một cách khác để có thể kiểm soát được điều này đó là làm cho người dùng sẽ thực thi như khi không có quyền quản trị.

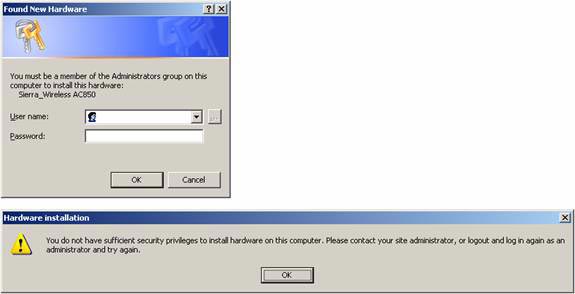

Khi người dùng cố gắng cài đặt một phần cứng mới lần đầu tiên thì anh ta sẽ bị từ chối trừ khi có các quyền như trong hình 3.

Hình 3

Vô hiệu hóa dịch vụ PnP (PnP Service)

Một số quản trị viên sẽ thực hiện các phép đo để đưa ra quyết định vô hiệu hóa PnP Service. Bình thường thì PnP Service tự động được khởi chạy trong Windows XP, Windows Server 2003 và cũng kiểm soát dịch vụ này từ một GPO. Ưu điểm của phương pháp này là sẽ làm cho máy tính bắt đầu nhanh hơn và giải quyết vấn đề có sự kiểm soát thiết bị, ở đây đã thừa nhận rằng các thiết bị không được bổ sung vào máy tính trước khi thiết lập này được kích hoạt. Mặc dù vậy nó yêu cầu phương pháp triển khai của bạn phải dựa vào một chiến lược triển khai rất chặt chẽ, chính vì vậy mà quá trình này gây khó khăn đối với việc quản trị. Điểm yếu thứ hai đó là các kỹ thuật như thẩm định hai hệ số dưới dạng thẻ thông minh hay thẻ USB sẽ không làm việc, các kỹ thuật này và các dịch cụ của chúng phụ thuộc vào PnP Service được bắt đầu trước đó.

Kết luận

Như những gì bạn có thể thấy, có một vài khó khăn thách thức trong việc kiểm soát thiết bị trong Windows XP và Windows Server 2003, và không có một giải pháp nào thực sự hoàn hảo đối với việc kiểm soát thiết bị. Chính vì vậy một câu hỏi cần trả lời ở đây là bạn nên làm những gì?

-

Bất kỳ đâu bạn cũng phải bảo đảm rằng người dùng của bạn không có quyền quản trị cục bộ.

-

Nếu muốn kiểm soát thiết bị thực sự thì giải pháp tốt nhất đó là giải pháp nhóm thứ ba của các công ty như SecureWave, GFI hoặc ControlGuard,…

-

Phải bảo đảm rằng sự kiểm soát thiết bị được dựa trên các danh sách trắng (gồm có các thiết bị được phép) thay cho các danh sách đen (gồm có các thiết bị không được phép). Điều này sẽ giảm sự phức tạp, gánh nặng quản trị và tăng sức mạnh bảo mật toàn bộ.

Trong bài tiếp theo chúng tôi sẽ xem xét một cách sâu hơn đối với các nguyên lý ở trên và sẽ cho bạn biết tại sao và như thế nào Windows Vista có thể xử lý về việc kiểm soát thiết bị, trong đó có so sánh với Windows XP và Windows Server 2003.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học