-

Trong phần này chúng tôi sẽ giới thiệu cho các bạn thêm những cải tiến trong thành phần Backup and Restore Center của Windows 7.

-

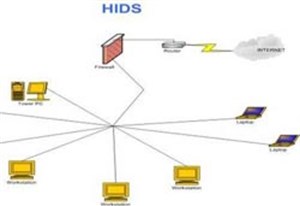

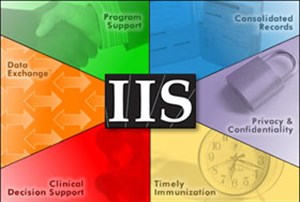

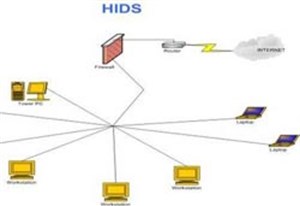

Trong phần thứ hai của bài viết này chúng tôi sẽ tập trung vào HIDS và những lợi ích mang lại của HIDS bên trong môi trường cộng tác. Bên cạnh đó chúng tôi cũng đưa ra một phân tích giúp các nhà lãnh đạo tro

-

Trong phần này chúng tôi sẽ giới thiệu các yêu cầu cần phải lưu ý khi làm việc với các chứng chỉ.

-

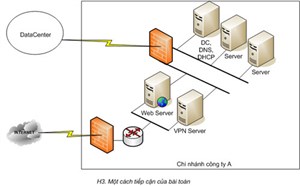

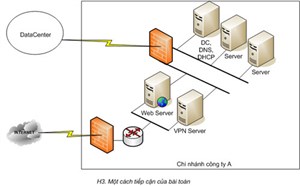

Bài viết này sẽ đề cập đến quá trình thiết kế dịch vụ tường lửa cho mạng của các chi nhánh.

-

Trong phần này chúng tôi sẽ giới thiệu cho các bạn những kỹ thuật nào hiện có thể xâm nhập hay bẻ khóa mật khẩu Windows, từ đó tìm ra các biện pháp phòng tránh.

-

Chúc bạn cảm thấy thoải mái với dịch vụ email của Google và trở thành người dùng Gmail thông thái.

-

Phần 2 này sẽ giới thiệu cho các bạn cách truy cập vào dịch vụ Windows trên máy từ xa bằng cách sử dụng Windows PowerShell và WMI-Object.

-

Ngày (26/2, Microsoft đã cho công bố danh sách tổng cộng 36 thay đổi sẽ được áp dụng trong phiên bản Windows 7 Release Candidate (RC)

-

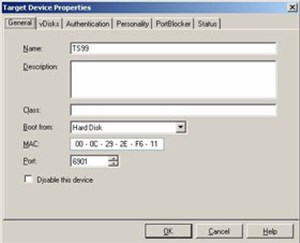

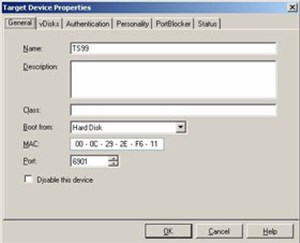

Trong phần hai này chúng tôi sẽ giới thiệu cho các bạn cách bổ sung thêm một máy khách vào cơ sở dữ liệu Provisioning Server và cách tạo một image hệ thống trên vDisk.

-

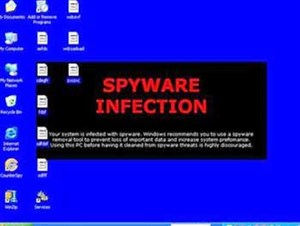

Hai sự việc sau đây: một phần cứng, hai là phần mềm đều sẽ làm bạn bực mình nhưng khi bạn có kinh nghiệm biết qua cách giải quyết thì sẽ nhanh vô cùng, không có gì đáng sợ khi máy tính bạn gặp bất cứ sự cố nào đó.

-

Một loạt các hiểm họa máy tính diễn ra hàng ngày, và chỉ một số ít người sử dụng có thể đối mặt được với những hiểm họa này. Điều đó là bởi vì đa số người dùng thiếu một phương án dự phòng cho dữ liệu của họ.

-

Sau khi Microsoft chính thức phát hành IE 8, một sinh viên CNTT Đức đã hack thành công trình duyệt này và còn phát hiện tới 4 lỗ hổng trên đó

-

Dù bạn có tốn bao nhiều thời gian lên mạng đi chăng nữa thì cũng không thể cho mình chính là một cư dân mạng đích thực nếu chưa có một website sở hữu riêng. Ngày nay, khó gì có thể đánh bại một blog trong lĩnh vực này, blog gi

-

Modder người Đức Harry Butler đã thể hiện con mắt hội họa, bàn tay khéo léo và đầu óc của một nhà thiết kế tài ba trong sản phẩm PS3-Far Cry 2 của mình.

-

Hãng bảo mật Sophos thông báo họ vừa phát hiện thêm 2 mẫu mã độc chuyên tấn công vào dòng máy tính Macintosh của Apple.

-

Sau thời gian "biểu dương" sức mạnh của dòng sản phẩm Core 2 Duo với hai đại diện ưu tú là Core 2 Extreme X6800 và Core 2 Duo E6700, Intel tiếp tục giới thiệu các sản phẩm "nhẹ ký” hơn, gần "tầm với" của nhiều người hơn.

-

Trong phần cuối của bài viết gồm hai phần này, chúng tôi sẽ giới thiệu cho bạn cách cấu hình Entourage 2004 cho việc truy cập Exchange và sau đó sẽ giới thiệu về một số thảo luận ưu nhược điểm của mỗi giải pháp. Chúng tôi sẽ truy cập mỗi máy khách dựa trên những chỉ tiêu dưới đây.

-

Hãng bảo mật của Anh Sophos vừa công bố danh sách Top 10 mã độc nguy hiểm nhất tháng 2. Theo đó vị trí đầu tiên lại thuộc về một cái tên mới tinh. Cái tên đó thuộc về một dòng mã độc hoàn toàn mới có khả năng "thay đổi diện m

-

Một lỗi bảo mật mới vừa được khám phá có ảnh hưởng khá nghiêm trọng đến toàn bộ hệ thống sử dụng Windows Service Pack 2 được F-Secure và Sunbelt thông báo. Mã độc hại sẽ lợi dụng lỗi bảo mật trong công cụ biên dịch hình ảnh WMF để tự động tải về và c&agrav

-

Một nhóm chuyên gia bảo mật độc lập mang tên ZERT (Zeroday Emergency Response Team) vừa phát hành 2 bản vá lỗi dành cho người sử dụng Windows trong khi Microsoft chưa kịp tung ra bản vá lỗi chính thức.

-

Các chuyên gia bảo mật cho biết hiện đã xuất hiện hai con sâu máy tính nhắm mục tiêu khai thác lỗi bảo mật mới được công bố trong Windows. Tuy nhiên, các loại sâu máy tính này chưa phát tán và lây nhiễm rộng rãi.

-

Sự ra mắt của Internet Explorer 7 và Firefox 2.0 đã khởi động một cuộc đua săn tìm lỗi bảo mật mới giới những chuyên gia chuyên đi săn lùng lỗi bảo mật. Kết quả cuộc đua cũng đã nhanh chóng được công bố, một số lỗi bảo mật trong IE 7 và Firefox đã được tiết lộ.

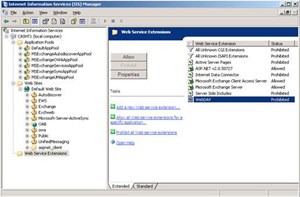

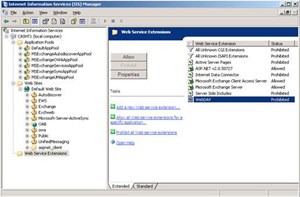

Trong phần này chúng tôi sẽ giới thiệu cho các bạn một số sự khác biệt trong hai phiên bản của dịch vụ FTP chạy trên Windows Server 2008.

Trong phần này chúng tôi sẽ giới thiệu cho các bạn một số sự khác biệt trong hai phiên bản của dịch vụ FTP chạy trên Windows Server 2008. Trong phần hai này, chúng tôi sẽ tiếp tục giới thiệu cho các bạn về cách sử dụng Công cụ Deployment Image Servicing and Management(DISM).

Trong phần hai này, chúng tôi sẽ tiếp tục giới thiệu cho các bạn về cách sử dụng Công cụ Deployment Image Servicing and Management(DISM). Trong phần này chúng tôi sẽ giới thiệu cho các bạn thêm những cải tiến trong thành phần Backup and Restore Center của Windows 7.

Trong phần này chúng tôi sẽ giới thiệu cho các bạn thêm những cải tiến trong thành phần Backup and Restore Center của Windows 7. Trong phần thứ hai của bài viết này chúng tôi sẽ tập trung vào HIDS và những lợi ích mang lại của HIDS bên trong môi trường cộng tác. Bên cạnh đó chúng tôi cũng đưa ra một phân tích giúp các nhà lãnh đạo tro

Trong phần thứ hai của bài viết này chúng tôi sẽ tập trung vào HIDS và những lợi ích mang lại của HIDS bên trong môi trường cộng tác. Bên cạnh đó chúng tôi cũng đưa ra một phân tích giúp các nhà lãnh đạo tro Trong phần này chúng tôi sẽ giới thiệu các yêu cầu cần phải lưu ý khi làm việc với các chứng chỉ.

Trong phần này chúng tôi sẽ giới thiệu các yêu cầu cần phải lưu ý khi làm việc với các chứng chỉ. Bài viết này sẽ đề cập đến quá trình thiết kế dịch vụ tường lửa cho mạng của các chi nhánh.

Bài viết này sẽ đề cập đến quá trình thiết kế dịch vụ tường lửa cho mạng của các chi nhánh. Trong phần này chúng tôi sẽ giới thiệu cho các bạn những kỹ thuật nào hiện có thể xâm nhập hay bẻ khóa mật khẩu Windows, từ đó tìm ra các biện pháp phòng tránh.

Trong phần này chúng tôi sẽ giới thiệu cho các bạn những kỹ thuật nào hiện có thể xâm nhập hay bẻ khóa mật khẩu Windows, từ đó tìm ra các biện pháp phòng tránh. Chúc bạn cảm thấy thoải mái với dịch vụ email của Google và trở thành người dùng Gmail thông thái.

Chúc bạn cảm thấy thoải mái với dịch vụ email của Google và trở thành người dùng Gmail thông thái. Phần 2 này sẽ giới thiệu cho các bạn cách truy cập vào dịch vụ Windows trên máy từ xa bằng cách sử dụng Windows PowerShell và WMI-Object.

Phần 2 này sẽ giới thiệu cho các bạn cách truy cập vào dịch vụ Windows trên máy từ xa bằng cách sử dụng Windows PowerShell và WMI-Object. Ngày (26/2, Microsoft đã cho công bố danh sách tổng cộng 36 thay đổi sẽ được áp dụng trong phiên bản Windows 7 Release Candidate (RC)

Ngày (26/2, Microsoft đã cho công bố danh sách tổng cộng 36 thay đổi sẽ được áp dụng trong phiên bản Windows 7 Release Candidate (RC) Trong phần hai này chúng tôi sẽ giới thiệu cho các bạn cách bổ sung thêm một máy khách vào cơ sở dữ liệu Provisioning Server và cách tạo một image hệ thống trên vDisk.

Trong phần hai này chúng tôi sẽ giới thiệu cho các bạn cách bổ sung thêm một máy khách vào cơ sở dữ liệu Provisioning Server và cách tạo một image hệ thống trên vDisk. Hai sự việc sau đây: một phần cứng, hai là phần mềm đều sẽ làm bạn bực mình nhưng khi bạn có kinh nghiệm biết qua cách giải quyết thì sẽ nhanh vô cùng, không có gì đáng sợ khi máy tính bạn gặp bất cứ sự cố nào đó.

Hai sự việc sau đây: một phần cứng, hai là phần mềm đều sẽ làm bạn bực mình nhưng khi bạn có kinh nghiệm biết qua cách giải quyết thì sẽ nhanh vô cùng, không có gì đáng sợ khi máy tính bạn gặp bất cứ sự cố nào đó. Một loạt các hiểm họa máy tính diễn ra hàng ngày, và chỉ một số ít người sử dụng có thể đối mặt được với những hiểm họa này. Điều đó là bởi vì đa số người dùng thiếu một phương án dự phòng cho dữ liệu của họ.

Một loạt các hiểm họa máy tính diễn ra hàng ngày, và chỉ một số ít người sử dụng có thể đối mặt được với những hiểm họa này. Điều đó là bởi vì đa số người dùng thiếu một phương án dự phòng cho dữ liệu của họ. Sau khi Microsoft chính thức phát hành IE 8, một sinh viên CNTT Đức đã hack thành công trình duyệt này và còn phát hiện tới 4 lỗ hổng trên đó

Sau khi Microsoft chính thức phát hành IE 8, một sinh viên CNTT Đức đã hack thành công trình duyệt này và còn phát hiện tới 4 lỗ hổng trên đó Dù bạn có tốn bao nhiều thời gian lên mạng đi chăng nữa thì cũng không thể cho mình chính là một cư dân mạng đích thực nếu chưa có một website sở hữu riêng. Ngày nay, khó gì có thể đánh bại một blog trong lĩnh vực này, blog gi

Dù bạn có tốn bao nhiều thời gian lên mạng đi chăng nữa thì cũng không thể cho mình chính là một cư dân mạng đích thực nếu chưa có một website sở hữu riêng. Ngày nay, khó gì có thể đánh bại một blog trong lĩnh vực này, blog gi Modder người Đức Harry Butler đã thể hiện con mắt hội họa, bàn tay khéo léo và đầu óc của một nhà thiết kế tài ba trong sản phẩm PS3-Far Cry 2 của mình.

Modder người Đức Harry Butler đã thể hiện con mắt hội họa, bàn tay khéo léo và đầu óc của một nhà thiết kế tài ba trong sản phẩm PS3-Far Cry 2 của mình. Hãng bảo mật Sophos thông báo họ vừa phát hiện thêm 2 mẫu mã độc chuyên tấn công vào dòng máy tính Macintosh của Apple.

Hãng bảo mật Sophos thông báo họ vừa phát hiện thêm 2 mẫu mã độc chuyên tấn công vào dòng máy tính Macintosh của Apple. Sau thời gian "biểu dương" sức mạnh của dòng sản phẩm Core 2 Duo với hai đại diện ưu tú là Core 2 Extreme X6800 và Core 2 Duo E6700, Intel tiếp tục giới thiệu các sản phẩm "nhẹ ký” hơn, gần "tầm với" của nhiều người hơn.

Sau thời gian "biểu dương" sức mạnh của dòng sản phẩm Core 2 Duo với hai đại diện ưu tú là Core 2 Extreme X6800 và Core 2 Duo E6700, Intel tiếp tục giới thiệu các sản phẩm "nhẹ ký” hơn, gần "tầm với" của nhiều người hơn. Trong phần cuối của bài viết gồm hai phần này, chúng tôi sẽ giới thiệu cho bạn cách cấu hình Entourage 2004 cho việc truy cập Exchange và sau đó sẽ giới thiệu về một số thảo luận ưu nhược điểm của mỗi giải pháp. Chúng tôi sẽ truy cập mỗi máy khách dựa trên những chỉ tiêu dưới đây.

Trong phần cuối của bài viết gồm hai phần này, chúng tôi sẽ giới thiệu cho bạn cách cấu hình Entourage 2004 cho việc truy cập Exchange và sau đó sẽ giới thiệu về một số thảo luận ưu nhược điểm của mỗi giải pháp. Chúng tôi sẽ truy cập mỗi máy khách dựa trên những chỉ tiêu dưới đây. Hãng bảo mật của Anh Sophos vừa công bố danh sách Top 10 mã độc nguy hiểm nhất tháng 2. Theo đó vị trí đầu tiên lại thuộc về một cái tên mới tinh. Cái tên đó thuộc về một dòng mã độc hoàn toàn mới có khả năng "thay đổi diện m

Hãng bảo mật của Anh Sophos vừa công bố danh sách Top 10 mã độc nguy hiểm nhất tháng 2. Theo đó vị trí đầu tiên lại thuộc về một cái tên mới tinh. Cái tên đó thuộc về một dòng mã độc hoàn toàn mới có khả năng "thay đổi diện m Một lỗi bảo mật mới vừa được khám phá có ảnh hưởng khá nghiêm trọng đến toàn bộ hệ thống sử dụng Windows Service Pack 2 được F-Secure và Sunbelt thông báo. Mã độc hại sẽ lợi dụng lỗi bảo mật trong công cụ biên dịch hình ảnh WMF để tự động tải về và c&agrav

Một lỗi bảo mật mới vừa được khám phá có ảnh hưởng khá nghiêm trọng đến toàn bộ hệ thống sử dụng Windows Service Pack 2 được F-Secure và Sunbelt thông báo. Mã độc hại sẽ lợi dụng lỗi bảo mật trong công cụ biên dịch hình ảnh WMF để tự động tải về và c&agrav Một nhóm chuyên gia bảo mật độc lập mang tên ZERT (Zeroday Emergency Response Team) vừa phát hành 2 bản vá lỗi dành cho người sử dụng Windows trong khi Microsoft chưa kịp tung ra bản vá lỗi chính thức.

Một nhóm chuyên gia bảo mật độc lập mang tên ZERT (Zeroday Emergency Response Team) vừa phát hành 2 bản vá lỗi dành cho người sử dụng Windows trong khi Microsoft chưa kịp tung ra bản vá lỗi chính thức. Các chuyên gia bảo mật cho biết hiện đã xuất hiện hai con sâu máy tính nhắm mục tiêu khai thác lỗi bảo mật mới được công bố trong Windows. Tuy nhiên, các loại sâu máy tính này chưa phát tán và lây nhiễm rộng rãi.

Các chuyên gia bảo mật cho biết hiện đã xuất hiện hai con sâu máy tính nhắm mục tiêu khai thác lỗi bảo mật mới được công bố trong Windows. Tuy nhiên, các loại sâu máy tính này chưa phát tán và lây nhiễm rộng rãi. Sự ra mắt của Internet Explorer 7 và Firefox 2.0 đã khởi động một cuộc đua săn tìm lỗi bảo mật mới giới những chuyên gia chuyên đi săn lùng lỗi bảo mật. Kết quả cuộc đua cũng đã nhanh chóng được công bố, một số lỗi bảo mật trong IE 7 và Firefox đã được tiết lộ.

Sự ra mắt của Internet Explorer 7 và Firefox 2.0 đã khởi động một cuộc đua săn tìm lỗi bảo mật mới giới những chuyên gia chuyên đi săn lùng lỗi bảo mật. Kết quả cuộc đua cũng đã nhanh chóng được công bố, một số lỗi bảo mật trong IE 7 và Firefox đã được tiết lộ. AI

AI  Thư viện Prompt

Thư viện Prompt  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  OpenClaw

OpenClaw  Thư viện Prompt

Thư viện Prompt  Giáo dục

Giáo dục  Tạo Video

Tạo Video  Tạo Ảnh

Tạo Ảnh  Lập trình

Lập trình  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Làng Công nghệ

Làng Công nghệ  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Claude Cowork

Claude Cowork  Học OpenClaw

Học OpenClaw  Copilot Cowork

Copilot Cowork  Machine Learning

Machine Learning  Video AI

Video AI  Hàm Excel

Hàm Excel  Học SQL

Học SQL  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Quiz công nghệ

Quiz công nghệ  Kỹ thuật thiết kế Prompt

Kỹ thuật thiết kế Prompt  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Tiện ích

Tiện ích  Khoa học

Khoa học  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp