Hàng loạt lỗ hổng bảo mật đã tồn tại từ lâu trong Microsoft Exchange và chỉ vừa mới được vá gần đây đã thu hút được rất nhiều sự quan tâm của cả người dùng và giới tội phạm mạng. Lý do rất đơn giản, bản vá đã được Microsoft phát hành cho người dùng Exchange Server trên toàn thế giới, nhưng chắc chắn sẽ còn phải rất lâu nữa các bản cập nhật này mới được áp dụng đầy đủ do đối tượng sử dụng Microsoft Exchange chủ yếu là các tổ chức, doanh nghiệp - nhóm đối tượng nổi tiếng với sự chậm trễ trong việc áp dụng những thay đổi trên hệ thống của mình.

Thật vậy, các thống kê gần đây từ công ty an ninh mạng Check Point đã chỉ ra sự gia tăng đáng kể trong số lượng các cuộc tấn công nhắm vào cụm lỗ hổng nghiêm trọng ProxyLogon tồn tại trên máy chủ Microsoft Exchange. Trong khi đó, Palo Alto Networks khẳng định có ít nhất 125.000 máy chủ chưa được vá lỗi trên toàn thế giới. Đồng nghĩa với việc đây đều là những mục tiêu tiềm năng với tội phạm mạng.

Ngay cả khi Microsoft tích cực đẩy mạnh phân phối bản vá đến tay các đối tác từ ngày 02/03/2021, số lượng các cuộc tấn công Exchange Server vẫn đang tiếp tục tăng mạnh, cụ thể gấp ba lần trên toàn cầu, lên đến hàng chục nghìn trường hợp được ghi nhận cho đến nay.

Lỗ hổng Microsoft Exchange vẫn hấp dẫn với tội phạm mạng

Theo nghiên cứu nội bộ của Microsoft, tính đến ngày 14 tháng 3, có khoảng 82.000 máy chủ Exchange dễ bị tấn công trên toàn thế giới. Khoảng một tuần sau, tức là vào cuối tháng 3, con số này đã giảm đáng kể xuống còn khoảng 30.000 máy chủ bị phơi nhiễm, theo dữ liệu từ RiskIQ. Mặc dù có sự giảm mạnh, nhưng con số vẫn khá cao, cho thấy các lỗ hổng ProxyLogon trong Exchange Server vẫn đang là mục tiêu hấp dẫn với hacker.

Dữ liệu khảo sát từ xa của Check Point tuần trước cho thấy hơn 50.000 nỗ lực tấn công trên toàn cầu liên quan đến Exchange Server, hầu hết nhằm vào các tổ chức trong lĩnh vực chính phủ/quân đội, sản xuất và ngân hàng/tài chính.

Microsoft Exchange Server là một giải pháp cộng tác, lịch và hộp thư email phổ biến trong cộng đồng doanh nghiệp. Đối tượng sử dụng máy chủ này rất đa dạng, từ các tập đoàn khổng lồ đến những doanh nghiệp vừa và nhỏ trên toàn thế giới. Do đó, việc khai thác thành công các lỗ hổng trong Exchange Server sẽ mở ra cho tội phạm mạng cơ hội thu lợi trái phép rất lớn từ các doanh nghiệp nạn nhân.

Ngoài ra, Microsoft cũng cho biết một biến thể ransomware có tên DearCry đang tận dụng các lỗ hổng để triển khai ransomware trên những máy chủ Exchange dễ bị tấn công.

WannaCry có xu hướng quay trở lại

Trong một tin tức liên quan, bất chấp việc đã bị “đánh bại” vào cuối năm 2017, số lượng các vụ vi phạm bảo mật liên quan đến mã độc tống tiền khét tiếng WannaCry đang có dấu hiệu tăng trở lại.

Trên thực tế thực trạng này song hành với xu hướng gia tăng nói chung của số lượng các cuộc tấn công ransomware trên toàn thế giới vài tháng qua.

Cũng theo thống kê của Check Point, đã có sự gia tăng lên tới 57% trong số lượng các cuộc tấn công ransomware được ghi nhận 6 tháng qua ở cấp độ toàn cầu. Đáng lo hơn, mức tăng liên tục tính theo tháng kể từ đầu năm 2021 đến nay là 9%.

Bên cạnh các chủng ransomware thông thường được quan sát (Maze, Ryuk, REvil), Check Point ghi nhận số lượng tổ chức bị ảnh hưởng bởi WannaCry đã tăng lên 53%.

“Chúng tôi đã phát hiện ra rằng số tổ chức bị ảnh hưởng bởi WannaCry đã tăng hơn 40 lần vào tháng 3 năm 2021 so với tháng 10 năm 2020. Các mẫu mới vẫn sử dụng quy trình khai thác EternalBlue để lây lan mã độc - vốn đã có bản vá lỗi hơn 4 năm qua".

Ransomware WannaCry tự lan truyền trên các máy tính sử dụng hệ điều hành Windows. Sau khi bị phát hiện lần đầu vào tháng 5/2017, nó đã nhanh chóng trở thành một trong những cơn ác mộng tồi tệ nhất lịch sử an ninh mạng toàn cầu với hàng trăm ngàn máy tính bị lây nhiễm, gây thiệt hại nhiều tỷ USD, kéo theo đó là sự sụp đổ của vô số doanh nghiệp vô tình trở thành nạn nhân.

Bằng nỗ lực của cả nhân loại, WannaCry được cho là đã bị “đánh bại” vào cuối năm 2017. Nhưng trên thực tế, nó không những không bị loại bỏ tận gốc, mà còn đang có dấu hiệu trỗi dậy thời gian gần đây.

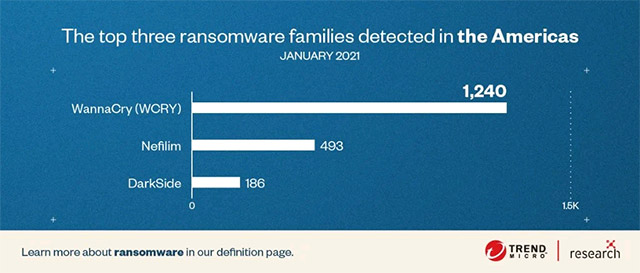

Các tổ chức bảo mật toàn cầu vẫn tiếp tục phát hiện WannaCry mỗi ngày, trong đó có nhiều biến thể mới đã được thiết kế để vượt qua các bản vá nhắm vào nó trước đây. Chẳng hạn vào tháng 1, một biến thể mới của WannaCry đã lọt top những ransomware phổ biến nhất tại Mỹ.

Lý do đằng sau xu hướng kỳ lạ này là bởi WannaCry có khả năng truy cập sâu vào hàng nghìn hệ thống vẫn dễ bị tấn công bởi EternalBlue hiện có thể truy cập được qua internet công cộng.

Check Point quan sát thấy xu hướng tương tự bắt đầu từ tháng 12 năm 2020, với việc số lượng các cuộc tấn công tiếp tục tăng hơn 12.000 vào tháng 3 năm 2021.

Như vậy, có thể thấy WannaCry trên thực tế vẫn là một trong những loại phần mềm độc hại phổ biến và có sức tàn phá lớn hiện nay. Việc nâng cao cảnh giác đối với chủng ransomware này là vô cùng cần thiết và không nên bị xem thường.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ