Oracle vừa phát hành một bản cập nhật bảo mật khẩn cấp để vá lỗ hổng thực thi mã từ xa (RCE) nghiêm trọng ảnh hưởng tới nhiều phiên bản Oracle WebLogic Server. Lỗ hổng này được gắn mã CVE-2020-14750 và mức độ nguy hiểm là 9.8 trên 10.

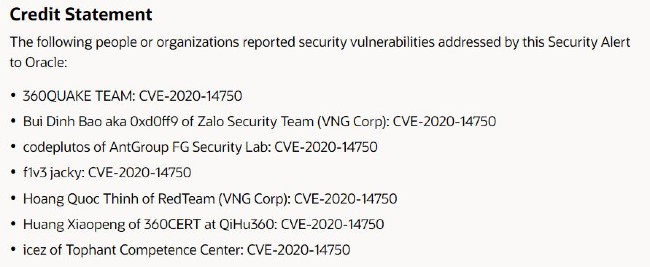

Oracle cũng lên tiếng cảm ơn 20 tổ chức và cá nhân đã báo cáo lỗ hổng CVE-2020-14750, giúp họ tung ra bản vá kịp thời. Trong số này, có hai chuyên gia tới từ Việt Nam là anh Bui Dinh Bao (Bùi Đình Bảo) biệt danh 0xd0ff9 của Zalo Security Team (VNG Corp) và anh Hoang Quoc Thinh (Hoàng Quốc Thịnh) của RedTeam (VNG Corp).

Tấn công RCE không cần xác thực

Theo Oracle, CVE-2020-14750 cực kỳ nguy hiểm bởi nó cho phép hacker có thể tiến hành tấn công RCE mà không cần xác thực. Tức là, để khai thác thành công lỗ hổng, hacker không cần sự tương tác của người dùng và cũng chẳng cần biết tài khoản và mật khẩu của người dùng.

Do mức độ nghiêm trọng của lỗ hổng và mã khai thác của lỗ hổng hiện đã được công khai trên nhiều trang web khác nhau nên Oracle khuyến nghị khách hàng nên cập nhật bản vá càng sớm càng tốt. Các phiên bản Oracle WebLogic Server bị ảnh hưởng bởi CVE-2020-14750 bao gồm 10.3.6.0.0, 12.1.3.0.0, 12.2.1.3.0, 12.2.1.4.0, và 14.1.1.0.0.

Nhận thức được mức độ nghiêm trọng của CVE-2020-14750, Cơ quan An ninh mạng và Cơ sở hạ tầng Mỹ (CISA) cũng đã lên tiếng kêu gọi người dùng và quản trị viên IT cập nhập bản vá của Oracle nhằm ngăn chặn các cuộc tấn công tiềm ẩn.

Oracle cũng thừa nhận rằng CVE-2020-14750 có liên quan tới CVE-2020-14882, một lỗ hổng WebLogic Server có mức độ nguy hiểm 9.8/10 khác. CVE-2020-14882 đã được khắc phục trong bản cập nhật vá lỗi tháng 10/2020.

Bạn có thể nhấp vào đây để tham khảo thêm về lỗ hổng CVE-2020-14750 và tải bản vá bảo mật.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ