Việc mở rộng chức năng của các chương trình yêu thích bằng extension là điều tuyệt vời, nếu extension hoạt động bình thường và kho extension không chứa đầy những mối nguy hiểm tiềm ẩn.

Đó chính xác là những gì đã xảy ra với kho extension Visual Studio Code của Microsoft, nơi hàng đống extension độc hại đang chờ bạn nhấp và cài đặt nếu thiếu chú ý.

Mục lục bài viết

Extension VSC độc hại là gì?

Các extension VSC độc hại thường mạo danh các extension khác, phổ biến hơn hoặc hứa hẹn thêm chức năng mới để thúc đẩy mọi người cài đặt chúng. Sau khi được cài đặt và kích hoạt, chúng có thể làm bất cứ điều gì từ làm xáo trộn cài đặt VSC đến đánh cắp dữ liệu từ máy tính.

Bản thân các extension VSC không phải là vấn đề. Khả năng thêm các extension để nâng cao hơn nữa tiện ích của VSC là điều khiến nó trở thành một trong những trình soạn thảo code phổ biến nhất hiện nay. Tuy nhiên, vì các extension đã cài đặt thường có quyền truy cập không hạn chế vào bản cài đặt VSC và ở một mức độ nào đó vào PC, điều này cũng khiến chúng trở thành phương tiện hoàn hảo để kẻ tấn công đưa một phần mềm độc hại vào PC của bạn. Trong một thế giới mà những kẻ lừa đảo thậm chí có thể sử dụng khuôn mặt của bạn để thực hiện hành vi lừa đảo, tốt nhất nên thận trọng.

Các extension độc hại này có thể là bất kỳ thứ gì, từ công cụ đánh cắp dữ liệu đơn giản có thể lấy cắp Thông tin nhận dạng cá nhân (PII) từ máy tính đến biến máy thành một phần của mạng botnet được sử dụng để thực hiện các cuộc tấn công DDoS hoặc phát tán phần mềm độc hại. Ngoài ra, khi các cuộc tấn công chuỗi cung ứng ngày càng trở nên phổ biến, chúng cũng mở ra cơ hội cho việc kiểm tra phần mềm độc hại nghiêm trọng hơn nhiều, đặc biệt khi xem xét nhiều cài đặt VSC trên các thiết bị liên quan đến công việc mà những lập trình viên sử dụng khi làm việc cho các tổ chức tương ứng.

Các nhà nghiên cứu bảo mật Amit Assaraf, Itay Kruk và Idan Dardikman đi sâu vào những extension độc hại trên thị trường VSC đã tiết lộ một số thống kê thú vị:

- 1.283 extension với tổng số 229 triệu lượt cài đặt bao gồm các dependency độc hại đã biết.

- 87 extension đã cố đọc file /etc/passwd trên hệ thống máy chủ. File này lưu mật khẩu hệ thống và các thông tin nhạy cảm khác.

- 8.161 extension giao tiếp bằng địa chỉ IP được hardcode.

- 1.452 extension chạy file nhị phân hoặc DLL thực thi không xác định trên máy chủ.

- 267 có các bí mật đã hardcode được nhúng vào chúng.

- Code và dependency của 145 extension đã được VirusTotal xác nhận có độ tin cậy cao.

- 2.304 extension đang sử dụng kho lưu trữ GitHub của nhà xuất bản khác làm kho lưu trữ chính thức của mình.

- 783 extension được phát hiện sử dụng mô hình AI của bên thứ ba.

Mặc dù những con số này không nhất thiết chỉ ra hoạt động độc hại của mọi extension được bao gồm, nhưng chúng gây ra đủ nghi ngờ để khiến bất kỳ ai cũng phải suy nghĩ kỹ trước khi cài đặt chúng.

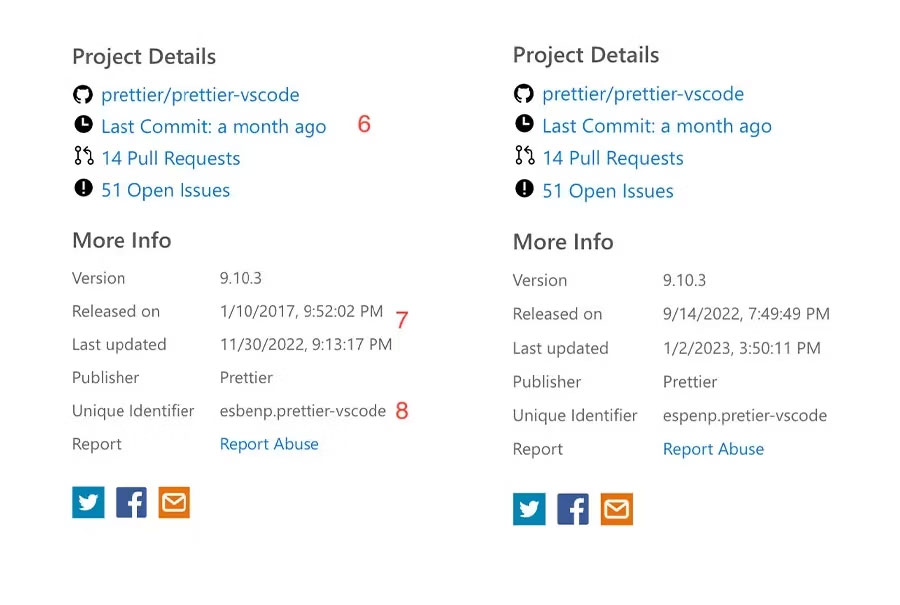

Một báo cáo trước đây của các nhà nghiên cứu bảo mật Ilay Goldman và Yakir Kadkoda cho AquaSec đã tìm thấy những mô hình tương tự, với các extension độc hại ẩn dưới dạng bản sao của những extension thông thường. Ví dụ, trong hình ảnh bên dưới, chi tiết bên trái thuộc về extension thực, trong khi chi tiết bên phải là của extension độc hại đang cố gắng bắt chước tiện ích gốc.

Hình ảnh này cũng minh họa hoàn hảo lý do tại sao phần mềm độc hại trên thị trường VSC lại là một vấn đề. Hầu như bất kỳ ai cũng có thể upload lên extension và trỏ thông tin của nó đến bất cứ nơi nào họ muốn, dù đó là thông tin sai lệch hay độc hại.

Các extension độc hại xuất hiện trên VSC Marketplace như thế nào?

Có một số cách mà extension độc hại có thể xuất hiện trên thị trường VSC. Tuy nhiên, có hai phương pháp phổ biến nhất như sau.

Typosquatting

Typosquatting là một kỹ thuật trong đó kẻ tấn công sử dụng lỗi chính tả của một chương trình được sử dụng phổ biến hoặc trong trường hợp này là một extension để phát tán một chương trình giả mạo. Ví dụ, nếu bạn đang tìm kiếm một extension có tên "Programmer", kẻ xấu có thể tạo một extension độc hại có tên "Programmerr" hoặc "Programer" và lừa bạn tải xuống tiện ích đó.

Chúng thường chứa các phần mềm đánh cắp dữ liệu hoặc phần mềm độc hại khác và có thể gây hại nghiêm trọng cho PC. Đó thực sự là một sai lầm mà ai trong chúng ta đôi khi cũng có thể mắc phải và khiến ta phải trả giá đắt.

Extension giả mạo

Đúng như tên gọi, các extension này hứa hẹn chức năng giả mạo hoặc mạo danh những extension khác, phổ biến hơn để khiến bạn cài đặt chúng. Sau khi được cài đặt, chúng rõ ràng là không hoạt động hoặc cung cấp một số chức năng trong khi chủ yếu tập trung vào việc kiểm soát PC hoặc đánh cắp dữ liệu.

Đây là một cách phát tán phần mềm độc hại khá phổ biến và những kẻ lừa đảo thường sử dụng tên của các tập đoàn lớn có tài khoản đã được xác minh để khiến phần mềm độc hại của chúng trở nên hợp pháp. Ngay cả ứng dụng Google Bard cũng được phân phối dưới dạng phần mềm độc hại bằng cách sử dụng cách tiếp cận tương tự.

Tại sao Microsoft không làm gì đó với các tiện ích mở rộng độc hại?

Microsoft đã triển khai một số biện pháp bảo mật trên VSC Extensions Marketplace để đảm bảo các tiện ích mở rộng độc hại luôn được kiểm tra. Mọi tiện ích mở rộng và các bản cập nhật tiếp theo của nó được upload lên marketplace đều trải qua quá trình quét virus để đảm bảo rằng gói đó an toàn khi sử dụng. Marketplace cũng có các biện pháp đối phó Typosquatting để ngăn chặn các tiện ích mở rộng độc hại mạo danh những nhà xuất bản chính thức như RedHat và chính Microsoft.

Ngoài ra, nếu một tiện ích mở rộng độc hại được báo cáo và xác minh hoặc tìm thấy lỗ hổng trong dependency của tiện ích mở rộng, thì tiện ích mở rộng đó sẽ bị xóa khỏi marketplace hoặc được thêm vào danh sách để được VSC tự động gỡ cài đặt.

Tuy nhiên, bất chấp những biện pháp đối phó này, các tiện ích mở rộng độc hại vẫn tràn lan trên marketplace. Lý do chính đằng sau điều này là các công cụ bảo mật điểm cuối (EDR) truyền thống của Microsoft không phát hiện được tất cả hoạt động độc hại.

Bản chất của VSC cũng đóng một vai trò quan trọng ở đây. VSC được xây dựng để mở tất cả các loại file, thực thi nhiều lệnh khác nhau và tạo những tiến trình con. Do đó, EDR không phải lúc nào cũng hiểu được hoạt động được quét từ VSC là hoạt động hợp pháp của nhà phát triển hay mã độc.

Làm thế nào để giữ an toàn?

Ngoài các biện pháp thông thường và việc đảm bảo bạn đang tải xuống tiện ích mở rộng do nhà xuất bản chính thức, đã được xác minh xuất bản, bạn có thể tham khảo hệ thống xếp hạng và đánh giá trên VSC marketplace. Ngoài ra, bạn cũng có thể sử dụng công cụ ExtensionTotal để phân tích các tiện ích mở rộng trước khi cài đặt và nhận báo cáo về việc cài đặt nó có an toàn hay không.

Có rất nhiều tiện ích mở rộng gây hiểu lầm và có hại vẫn có sẵn để tải xuống trên VSC marketplace. Tuy nhiên, nghiên cứu cơ bản một chút trước khi nhấp vào nút tải xuống có thể giúp bạn tránh được nhiều rắc rối về lâu dài.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ