Thông tin Trung Quốc cấy chip gián điệp vào máy chủ của các tập đoàn lớn của Mỹ trong những ngày qua đã khiến nhiều doanh nghiệp không khỏi hoang mang. Dù hiện tại vẫn chưa thể xác định được thông tin này có phải là thật hay không nhưng theo SecurityBox, một công ty an ninh mạng tại Việt Nam thì việc xâm nhập vào các hệ thống thông tin quan trọng của doanh nghiệp, tổ chức qua con chip siêu nhỏ là hoàn toàn có thể xảy ra.

Theo phân tích của các chuyên gia an ninh mạng của SecurityBox, quá trình xây dựng bo mạch rất phức tạp bao gồm các bước thiết kế, trải nghiệm và cuối cùng là gia công.

Nhằm bảo mật công nghệ, các hãng thường sử dụng hai nhà cung cấp riêng cho việc làm mạch và hàn mạch trong quá trình gia công bo mạch. Các đơn vị gia công bo mạch chỉ có được file bản in của bo mạch, thông tin về thiết kế tổng thể của bo mạch là rất ít. Do vậy, việc gắn chip lên bo mạch rất khó thực hiện.

Để thực hiện được việc này, trước khi gia công các dây chuyền gia công bo mạch phải tiếp cận được với bản thiết kế bo mạch hoặc thiết kế của các bo mạch đã được chỉnh sửa để có thể dịch ngược bản in bo mạch, chỉnh sửa và bổ sung thiết kế mới gắn với microchip. Tuy việc này rất khó nhưng về mặt lý thuyết nếu khu vực can thiệp và tác động trên bo mạch không quá lớn thì vẫn có thể thực hiện được.

Việc gắn microchip là hình thức tấn công rất khó bị phát hiện, ổn định và đạt hiệu quả cao bởi dễ dàng xâm nhập vào hệ thống thông tin quan trọng của các tập đoàn lớn hay các tổ chức chính phủ.

SecurityBox đưa ra 2 kịch bản tấn công con chip siêu nhỏ microchip.

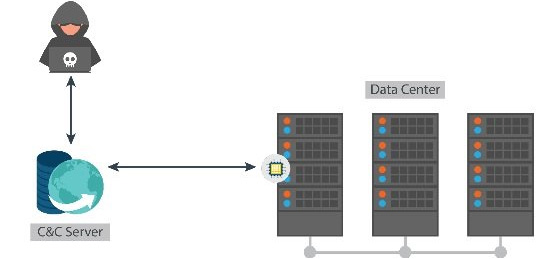

Kịch bản thứ nhất: Microchip tấn công tổ chức, doanh nghiệp nhờ khả năng mở cổng hậu.

Microchip có tập lệnh cực lớn có thể thực hiện các thao tác điều khiển bộ nhớ, kết nối mạng hoặc firmware nạp lên máy chủ có khả năng cung cấp các đoạn mã hỗ trợ chức năng cho microchip. Microchip này có thể chèn các mã độc hại vào nhân hệ điều hành bởi nó có khả năng tương tác hoặc thay thế BMC - Baseboard Management Controller. BMC là vi điều khiển nhúng trong bo mạch chủ để quản lý giao diện tương tác giữa phần mềm quản lý hệ thống và nền tảng phần cứng.

Nếu Firewall và các hệ thống bảo vệ không ngăn chặn, microchip có thể tải và thực thi các phần mềm độc hại.

Phương án này đòi hỏi yêu cầu kỹ thuật rất cao.

Kịch bản thứ hai: Microchip tạo ra các lỗ hổng có khả năng khai thác hệ thống từ xa để chiếm quyền điều khiển.

Microchip có khả năng tương tác hoặc thay thế BMC nên nó có thể xử lý các luồng dữ liệu. Microchip với một định dạng cấu trúc dữ liệu đặc biệt sẽ kích hoạt một tính năng được thiết kế có tồn tại lỗ hổng cho phép khai thác từ xa trong nó. Khi đó, các hacker chỉ cần dựa trên các dữ liệu có cấu trúc đặc biệt đã biết là có thể dò tìm các máy chủ có chứa microchip và khai thác.

SecurityBox cho biết thêm, việc phát hiện các bo mạch có bị gắn thêm microchip hay không không quá phức tạp nhưng cần phải có sự hợp tác với các nhà sản xuất phần cứng. Khi đó, chỉ tìm ra sự sai khác giữa bản thiết kế bo mạch và bo mạch đã gia công hoàn chỉnh là có thể phát hiện ra.

Xem thêm:

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ