Một nhóm các nhà nghiên cứu bảo mật quốc tế đến từ công ty an ninh mạng Minerva Labs vừa tình cờ phát hiện ra rằng Adobe Acrobat, một trong những ứng dụng PDF phổ biến nhất hiện nay, đang có hành vi cố gắng hạn chế phần các công cụ antivirus giám sát tệp PDF mà nó mở, dẫn đến những nguy cơ bảo mật cho người dùng.

Kết quả phân tích sơ bộ cho thấy Adobe Acrobat có thể hạn chế khả năng giám sát tệp PDF của hơn 30 công cụ bảo mật hệ thống khác nhau, hay nói cách khác là từ chối yêu cầu quét hoạt động độc hại của chúng.

Về cơ bản, để một công cụ bảo mật hoạt động, nó cần khả năng truy cập vào tất cả các quy trình trên hệ thống. Điều này đạt được bằng cách đưa các thư viện liên kết động (DLL) vào toàn bộ những phẩm phần mềm đang khởi chạy trên máy.

Trong khi đó, các tệp PDF nói chung đã từng có thời gian dài bị tin tặc lạm dụng để chèn công cụ thực thi phần mềm độc hại trên hệ thống đích. Cách thức thực hiện không có gì quá phức tạp: “Hacker sẽ thêm một lệnh trong phần ‘OpenAction’ của tài liệu để chạy các lệnh PowerShell cho hoạt động độc hại”, nhóm Minerva Labs giải thích.

“Kể từ tháng 3 năm 2022, chúng tôi đã thấy quy trình Adobe Acrobat Reader có hành vi cố gắng truy vấn xem sản phẩm bảo mật DLL nào được tải vào tài liệu PDF đang mở”.

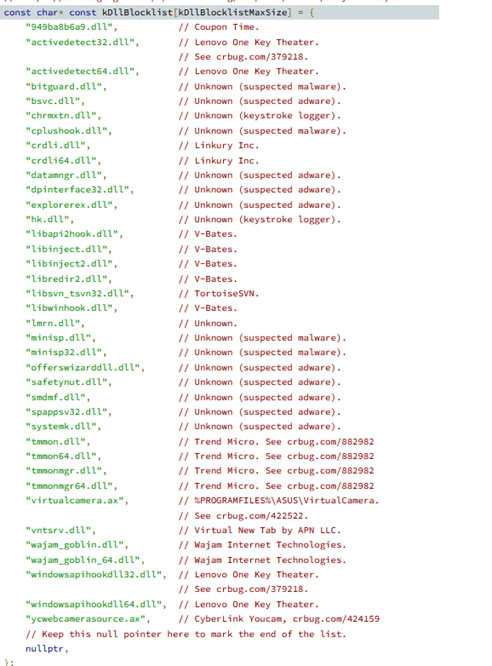

Theo báo cáo mới nhất, danh sách đã tăng lên bao gồm 30 DLL từ các dịch vụ bảo mật của nhiều nhà cung cấp khác nhau. Trong đó có một số công cụ antivirus phổ biến cần phải kể tới bao gồm Bitdefender, Avast, Trend Micro, Symantec, Malwarebytes, ESET, Kaspersky, F-Secure, Sophos, và Emsisoft.

Việc truy vấn hệ thống được thực hiện bằng ‘libcef.dll’, một Chromium Embedded Framework (CEF) Dynamic Link Library được nhiều chương trình sử dụng. Mặc dù Chromium DLL đi kèm với một vài thành phần được đưa vào danh “sách đen” vì chúng gây ra xung đột, nhưng nhiều nhà cung cấp vẫn sử dụng nó có thể thực hiện sửa đổi và thêm bất kỳ DLL nào họ muốn.

Các nhà nghiên cứu giải thích rằng “libcef.dll được tải bởi hai quy trình của Adobe: AcroCEF.exe và RdrCEF.exe” vì vậy cả hai sản phẩm đều đang kiểm tra hệ thống để tìm các thành phần của cùng một công cụ bảo mật.

Xem xét kỹ hơn những gì xảy ra với những tệp DLL được đưa vào các quy trình của Adobe Acrobat, Minerva Labs nhận thấy rằng Adobe sẽ âm thầm kiểm tra xem giá trị bBlockDllInjection trong registry key ‘SOFTWARE\Adobe\Adobe Acrobat\DC\DLLInjection\’ có được đặt thành 1 hay không. Nếu vậy, nó sẽ ngăn không cho các tệp DLL của phần mềm chống virus được đưa vào các quy trình.

Cần lưu ý rằng giá trị của registry key khi Adobe Reader chạy lần đầu tiên là "0", và nó có thể được sửa đổi bất kỳ lúc nào.

Phát hiện của Minerva Labs đã thu hút được sự quan tâm lớn từ cộng đồng, và Adobe phải nhanh chóng đưa ra phản hồi.

Phía Adobe xác nhận có trường hợp người dùng đã báo cáo gặp sự cố do các thành phần DLL từ một số sản phẩm bảo mật không tương thích với việc sử dụng thư viện CEF của Adobe Acrobat. Đây là một công cụ dựa trên Chromium với thiết kế sandbox bị hạn chế và có thể gây ra các vấn đề về tính ổn định.

Công ty nói thêm rằng họ hiện đang làm việc để giải quyết vấn đề và "đảm bảo chức năng phù hợp với thiết kế sandbox CEF của Acrobat trong tương lai".

Có thể hiểu Adobe đã chọn một giải pháp giải quyết các vấn đề về khả năng tương thích, nhưng điều này lại vô tình gây ra rủi ro bảo mật cho người dùng khi ngăn phần mềm bảo mật bảo vệ hệ thống.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ