Các kỹ thuật Phishing đã tiếp tục phát triển, đặc biệt là với sự ra đời của các công nghệ mới, tiên tiến. Mặc dù InterPlanetary File System (IPFS) mang lại nhiều lợi ích nhưng nó cũng cho phép tội phạm mạng thực hiện các chiến dịch độc hại.

Các cuộc tấn công này thậm chí còn trở nên nguy hiểm hơn khi nhiều dịch vụ lưu trữ file, web hosting và đám mây hiện sử dụng IPFS. Vậy các cuộc tấn công IPFS Phishing là gì và bạn có thể phòng tránh chúng như thế nào?

Tấn công IPFS Phishing là gì?

IPFS thay thế Hypertext Transfer Protocol (HTTP) và Hypertext Transfer Protocol Secure (HTTPS) như một cách để phân phối World Wide Web. Không giống như những tùy chọn tiền nhiệm dựa trên vị trí, IPFS là một hệ thống file phân tán. Thay vì phương pháp client-server tập trung truyền thống, IPFS sử dụng mạng dữ liệu ngang hàng (P2P) được đặt trên toàn thế giới mà không yêu cầu bên thứ ba hoặc cơ quan tập trung.

Do tính chất phi tập trung của IPFS, những tác nhân độc hại đang ngày càng sử dụng nhiều các trang web dữ liệu P2P để đánh lừa những cá nhân cả tin tiết lộ thông tin nhạy cảm hoặc cài đặt phần mềm độc hại. Những tên tội phạm này tận dụng mạng IPFS để host cơ sở hạ tầng bộ công cụ Phishing của chúng, vì chúng có thể dễ dàng ngụy trang các hoạt động của mình.

Ngoài ra, bất kỳ dữ liệu độc hại nào được upload lên một trong các mạng (hoặc node) được kết nối đều có thể được phân phối đến những node khác. Ngoài ra, những file độc hại này chỉ có thể bị xóa bởi chủ sở hữu của chúng.

Do đó, nội dung IPFS Phishing có thể dễ dàng phát tán, khó phát hiện và tồn tại dai dẳng.

Các loại tấn công IPFS Phishing

Các cuộc tấn công IPFS Phishing có thể nhắm mục tiêu vào những cá nhân cụ thể thay vì một số người dùng ngẫu nhiên. Tuy nhiên, các chiến dịch IPFS Phishing hàng loạt thường phổ biến hơn.

Để tạo điều kiện cho các cuộc tấn công, những tác nhân độc hại này sử dụng một trong các phương pháp sau:

- URL độc hại: Kẻ tấn công sử dụng tin nhắn văn bản, email, tin nhắn trực tiếp (DM), cửa sổ pop-up hoặc các kênh khác để đánh lừa bạn nhấp vào liên kết dẫn đến IPFS gateway độc hại.

- Giả mạo Domain Name System (DNS): Ngoài ra, những tác nhân độc hại này có thể tạo một DNS server giả mạo sẽ chuyển hướng bạn đến một IPFS gateway độc hại host một trang web giả mạo.

- Chứng chỉ Secure Sockets Layer (SSL) giả: Ngoài ra, chúng có thể sử dụng chứng chỉ SSL giả để thuyết phục rằng bạn đang truy cập một trang web hợp pháp.

Ví dụ về các cuộc tấn công IPFS Phishing

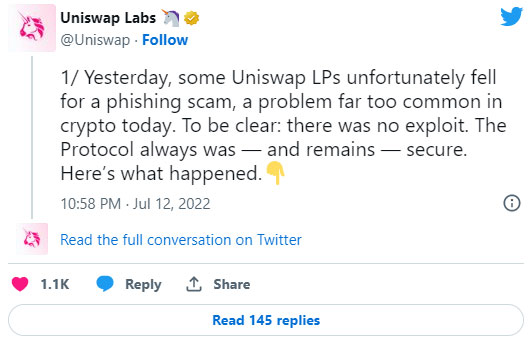

Vào tháng 7 năm 2022, những kẻ tấn công đã phân phối một token giả được ngụy trang dưới dạng token Uniswap (UNI) tới hơn 70.000 địa chỉ ví của nhà cung cấp thanh khoản Uniswap (LP). Những tin tặc này đã nhúng mã vào smart contract của token độc hại, cho phép trang web giả mạo của chúng mang thương hiệu của Uniswap.

Các cuộc tấn công IPFS Phishing hoạt động như thế nào?

Những kẻ tấn công IPFS Phishing tận dụng các trang web, ứng dụng hoặc dữ liệu có uy tín để đánh lừa những người cả tin.

Đầu tiên, chúng tạo một trang web hoặc ứng dụng giả mạo giống với phiên bản hợp pháp. Sau đó, họ host nền tảng giả mạo này trên mạng IPFS.

Mặc dù IPFS chủ yếu có sẵn thông qua mạng P2P, nhưng một số public IPFS gateway - như ipfs.io hoặc dweb.link - cho phép người dùng web truyền thống truy cập IPFS. Những kẻ lừa đảo này sử dụng các cổng này làm proxy, vì vậy bạn có thể truy cập các file trên mạng IPFS ngay cả khi bạn không chạy ứng dụng khách IPFS.

Sau khi tạo các trang web giả mạo và lưu trữ chúng trên các cổng, những kẻ tấn công Phishing sẽ dụ bạn truy cập vào các gateway giả mạo của chúng. Chúng có thể gửi cho bạn thư, tin nhắn văn bản, DM hoặc nhắn tin cho bạn trong một ứng dụng, chẳng hạn như game hoặc ứng dụng năng suất.

Ví dụ, kẻ tấn công Phishing gửi cho bạn một file PDF được cho là có liên quan đến DocuSign, dịch vụ ký tài liệu. Sau khi nhấp vào nút "Review Document", có vẻ như bạn đang ở trên trang xác thực của Microsoft, như thực tế là một trang web giả mạo được host trên IPFS. Nếu bạn chèn địa chỉ email hoặc mật khẩu của mình, kẻ tấn công sẽ thu thập thông tin chi tiết của bạn và có khả năng sử dụng chúng cho các cuộc tấn công tiếp theo.

Những kẻ tấn công này có thể sử dụng bất kỳ dòng chủ đề hoặc định dạng file nào miễn là có thể khiến bạn nhấp vào liên kết độc hại của chúng.

3 dấu hiệu phổ biến của các cuộc tấn công IPFS Phishing

Để tránh các cuộc tấn công IPFS Phishing, bạn phải nhận ra cách chúng xuất hiện. Dưới đây là 3 dấu hiệu phổ biến của các cuộc tấn công độc hại này:

1. Tin nhắn hoặc tin nhắn trực tiếp không mong muốn

Những kẻ tấn công Phishing chủ yếu gửi tin nhắn văn bản, email hoặc tin nhắn trực tiếp nhắc bạn nhấp vào một liên kết, thường là bất ngờ. Chúng có thể yêu cầu bạn thanh toán thuế, xác thực, cập nhật tài khoản hoặc các yêu cầu và lệnh tương tự khác có vẻ không chính đáng.

Những tin nhắn này thường chung chung và có thể không đề cập cụ thể đến bạn. Đôi khi, những kẻ tấn công IPFS Phishing yêu cầu bạn hành động nhanh chóng để không bị mất thứ gì đó hoặc gặp rắc rối.

Ngoài ra, những kẻ lừa đảo này đôi khi đóng vai trò là nền tảng hợp pháp. Chúng sẽ gửi hướng dẫn bất ngờ yêu cầu bạn thực hiện việc gì đó. Nhưng hầu hết các công ty sẽ không bao giờ yêu cầu những thông tin chi tiết nhạy cảm của khách hàng qua email, tin nhắn hoặc tin nhắn trực tiếp.

2. URL hoặc chứng chỉ SSL đáng ngờ

Mặc dù tốt nhất là tránh nhấp vào các liên kết trong email, văn bản hoặc tin nhắn trực tiếp, nhưng nếu nhấp vào, bạn có thể nhận thấy rằng các URL không khớp với URL của trang web hợp pháp. Chứng chỉ SSL của trang web cũng có thể không hợp lệ hoặc khác với chứng chỉ của trang web gốc.

3. IPFS gateway độc hại

Nếu bạn nhận thấy “IPFS” hoặc “CID” trong một liên kết và trang web bạn đang cố truy cập không được host trên IPFS, thì đó có thể là dấu hiệu của một cuộc tấn công Phishing. Các số nhận dạng này có thể ở đầu hoặc cuối URL.

Các trang được host trên IPFS có những URL giống như sau: “https://<Gateway>/ipfs/<CID Hash>”, trong đó CID là mã định danh nội dung của tài nguyên. Thay vì CID, bạn có thể tìm IPNS ID hoặc DNSLINK, đây cũng là các đường dẫn đến tài nguyên. Thay vì các đường dẫn tới tài nguyên này, bạn cũng có thể tìm thấy một chuỗi ngẫu nhiên gồm 46 ký tự.

Tuy nhiên, nếu đang ở trên mạng IPFS, bạn có thể kiểm tra gateway được sử dụng trong URL để xác định xem gateway đó độc hại hay an toàn.

10 mẹo để giữ an toàn với IPFS

Bạn cần điều chỉnh hệ thống phòng thủ của mình để theo kịp sự phát triển của các cuộc tấn công Phishing. Áp dụng các mẹo sau để tránh các cuộc tấn công IPFS Phishing.

- Luôn cập nhật trình duyệt và phần mềm với các bản vá bảo mật mới nhất.

- Cố gắng chèn các URL theo cách thủ công hoặc sử dụng những liên kết được bookmark. Nếu không, hãy kiểm tra kỹ các liên kết để đảm bảo chúng đúng là trang web hợp pháp.

- Sử dụng xác thực hai yếu tố (2FA) bất cứ khi nào có thể để bảo vệ tài khoản của bạn khỏi bị truy cập trái phép.

- Đảm bảo bạn chỉ sử dụng các IPFS gateway đáng tin cậy. Hãy tránh xa các gateway không xác định.

- Bảo vệ thiết bị của bạn bằng các sản phẩm diệt virus được cập nhật.

- Luôn xác minh các hướng dẫn trong email, tin nhắn văn bản hoặc tin nhắn trực tiếp qua những kênh liên lạc chính thức, đặc biệt nếu chúng là ngẫu nhiên hoặc bất ngờ.

- Kiểm tra mọi chứng chỉ SSL của IPFS gateway. Ngoài ra, bạn có thể cài đặt IPFS Companion để tương tác an toàn với mạng thông qua trình duyệt của mình.

- Khi sử dụng IPFS gateway, bạn có thể sử dụng mạng riêng ảo (VPN) để ẩn địa chỉ riêng của mình. Lưu ý rằng VPN sẽ không hiệu quả nếu bạn chạy một node IPFS.

- Sử dụng bộ lọc web để chặn các trang web phishing dựa trên IPFS.

- Luôn cập nhật các xu hướng IPFS, vì tội phạm mạng có thể sẽ tìm ra ra những kỹ thuật tinh vi hơn để hỗ trợ các chương trình độc hại của chúng.

Những kẻ xấu liên tục tìm ra những cách mới để thực hiện các cuộc tấn công Phishing. Chúng đã bắt đầu sử dụng mạng IPFS để thực hiện việc này.

Tuy nhiên, các phương pháp chống thư rác và nhiều giải pháp khác có thể hạn chế những nỗ lực tấn công này. Vì vậy, hãy lưu ý những tiến bộ công nghệ mới nhất và các mối đe dọa trên mạng để giữ an toàn.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Làng Công nghệ

Làng Công nghệ

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học