Rò rỉ dữ liệu lớn có khả năng khiến dữ liệu của bạn bị lộ cho những kẻ xấu đã trở thành chuyện thường ngày. Cách dễ nhất để bảo vệ bản thân, ngay cả khi mật khẩu của bạn bị lộ, là sử dụng xác thực hai yếu tố - nhưng không phải tất cả các phương pháp xác thực đa yếu tố đều được tạo ra như nhau.

3 phương pháp MFA tốt nhất

Việc MFA cung cấp thêm một lớp bảo mật không có nghĩa là tội phạm mạng không thể vượt qua MFA và truy cập dữ liệu của bạn. Tuy nhiên, nếu bạn đang sử dụng một trong những phương pháp này, khả năng chúng có thể bẻ khóa được mã là rất thấp.

Khóa bảo mật vật lý

Hãy tưởng tượng việc bạn có thể truy cập máy tính của mình như cách bạn mở cửa nhà - chỉ bằng một chiếc chìa khóa. Khóa bảo mật vật lý là một chiếc chìa khóa hữu hình, khi được lắp vào cổng USB, bạn sẽ có quyền truy cập vào máy tính của mình. Tuy nhiên, nhược điểm lớn nhất khi sử dụng khóa bảo mật vật lý là việc truy cập thiết bị của bạn trở nên khá khó khăn nếu bạn làm mất nó.

Cần lưu ý rằng có hai loại khóa bảo mật: Bluetooth và USB. Mặc dù cả hai đều cực kỳ an toàn, nhưng khóa bảo mật vật lý có khả năng Bluetooth dễ bị tấn công, trong đó mật khẩu được gửi qua Bluetooth bị đánh cắp. Một cuộc tấn công như vậy là không thể khi sử dụng khóa bảo mật USB.

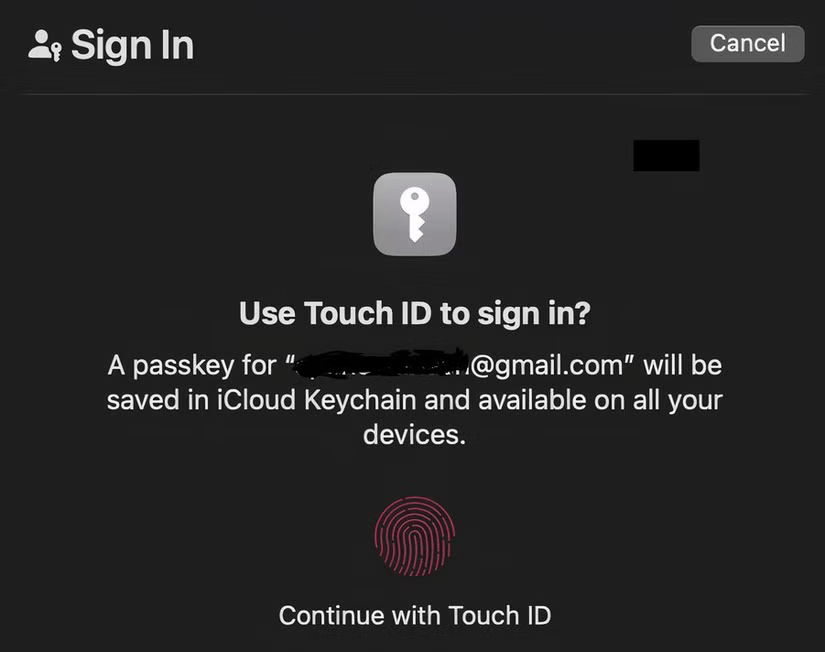

Xác thực sinh trắc học

Sẽ thế nào nếu thay vì mang theo chìa khóa trong túi, bạn chính là chìa khóa? Xác thực sinh trắc học bao gồm việc sử dụng một bộ phận cơ thể để xác thực. Các phương pháp sinh trắc học phổ biến bao gồm sử dụng khuôn mặt, dấu vân tay, giọng nói, chữ viết tay và mẫu tĩnh mạch của một người.

Xác thực sinh trắc học đã trở nên phổ biến trong những năm gần đây kể từ khi Apple giới thiệu Touch ID vào năm 2013 (các thiết bị Android cũng đã nhận được sinh trắc học dấu vân tay vào năm 2014, với Android 4.4). Nhiều người đã bắt đầu sử dụng sinh trắc học để xác thực vì nó dễ sử dụng và cực kỳ an toàn. Không giống như chìa khóa vật lý có thể bị mất hoặc bị đánh cắp, bạn chẳng bao giờ quên ngón tay của mình trong nhà hàng cả, đúng không?

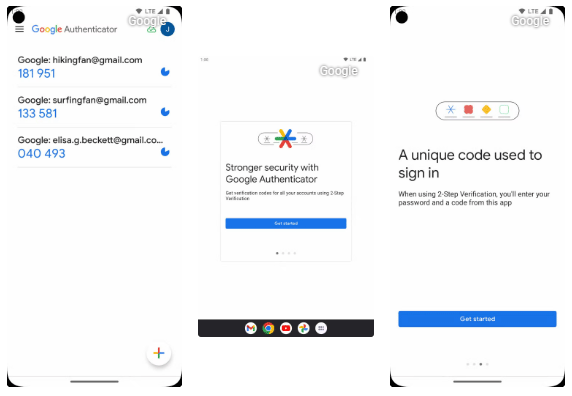

Mật khẩu một lần (ứng dụng xác thực)

Mật khẩu một lần (OTP) là mật khẩu duy nhất, sử dụng một lần và phải được dùng trong một khung thời gian nhất định trước khi hết hạn. Có nhiều cách để nhận OTP, nhưng an toàn nhất là thông qua ứng dụng xác thực như Google Authenticator.

Với Google Authenticator, bạn có tối đa 60 giây để nhập OTP trước khi tạo OTP mới. Không phải tất cả các phương pháp OTP đều an toàn như nhau. OTP được gửi qua SMS và email không an toàn bằng.

Các phương pháp MFA khác

Sử dụng bất kỳ phương pháp MFA nào cũng tốt hơn là không dùng gì cả. Tuy nhiên, một số phương pháp tốt hơn những phương pháp khác. Sau đây là những phương pháp tốt nhất còn lại.

Thông báo đẩy

Ngoài việc thông báo cho bạn biết rằng bạn đã nhận được tin nhắn IG mới hoặc ưu đãi khuyến mại, thông báo đẩy cũng có thể được sử dụng cho mục đích bảo mật. Khi được kích hoạt, thông báo đẩy sẽ được gửi qua ứng dụng bạn chọn và phải được chấp thuận hoặc từ chối. Điểm hay của thông báo đẩy là chúng không yêu cầu nhập ký tự theo cùng một cách, ví dụ như ứng dụng xác thực.

Thông báo đẩy thân thiện với người dùng, cung cấp bảo mật mạnh mẽ và nhanh chóng. Điểm yếu chính là nếu thiết bị của bạn bị mất hoặc bị đánh cắp, kẻ trộm chỉ cần truy cập vào điện thoại đã mở của bạn để xác thực bằng thông báo đẩy.

Gọi điện thoại

Giả sử bạn đã đăng nhập vào tài khoản ngân hàng của mình nhưng đã bật 2FA qua cuộc gọi điện thoại. Ngay khi nhập đúng tên người dùng và mật khẩu, bạn sẽ nhận được cuộc gọi điện thoại đến số trong hồ sơ và được cung cấp mật khẩu thứ hai. Phương pháp này đủ an toàn nếu bạn có quyền truy cập vào điện thoại của mình, tuy nhiên điện thoại có thể dễ dàng bị đánh cắp hoặc bị mất. Chưa kể đến việc hầu hết các cuộc gọi điện thoại đều không được mã hóa. Nếu một tin tặc lành nghề nhắm mục tiêu vào bạn, chúng có thể nghe lén các cuộc gọi của bạn. Vừa được gửi một mật khẩu không được mã hóa, chúng có thể dễ dàng đánh cắp mật khẩu của bạn và truy cập vào tài khoản của bạn.

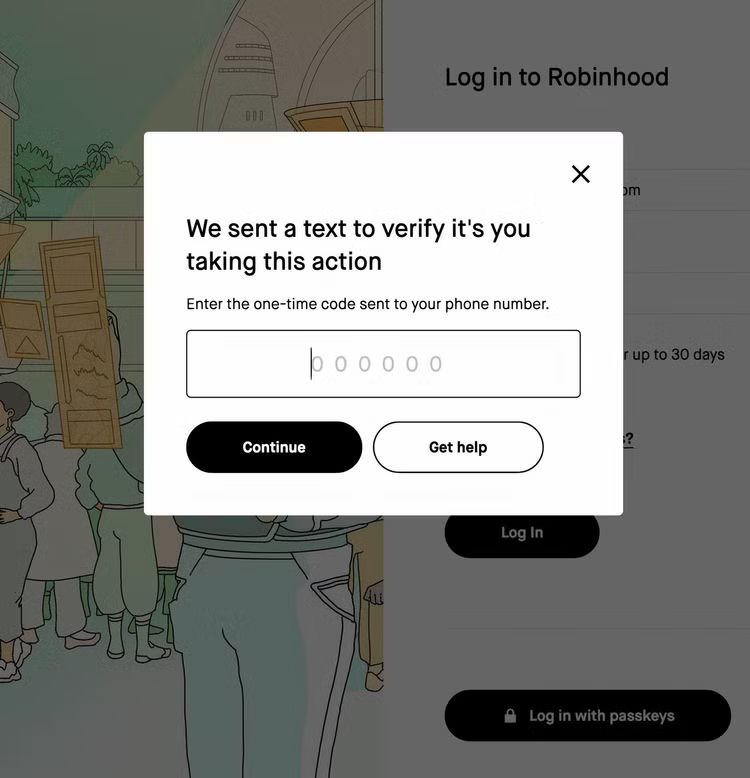

Mật khẩu một lần (SMS hoặc Email)

OTP được gửi qua SMS hoặc email không phải là không an toàn; tuy nhiên, chúng là một trong những cách xác thực người dùng kém an toàn nhất. OPT qua SMS và email hấp dẫn vì chúng vừa đơn giản vừa dễ triển khai. Người dùng công nghệ ít hiểu biết có thể không muốn thiết lập ứng dụng xác thực, không biết cách (hoặc muốn) bật xác thực sinh trắc học hoặc thậm chí không biết khóa bảo mật vật lý là gì.

Vấn đề là SMS và thậm chí email có thể bị xâm phạm. 2FA không có nhiều tác dụng nếu mật khẩu thứ hai được gửi cho tội phạm mạng. Tin nhắn SMS cũng có thể được gửi mà không được mã hóa và bị chặn.

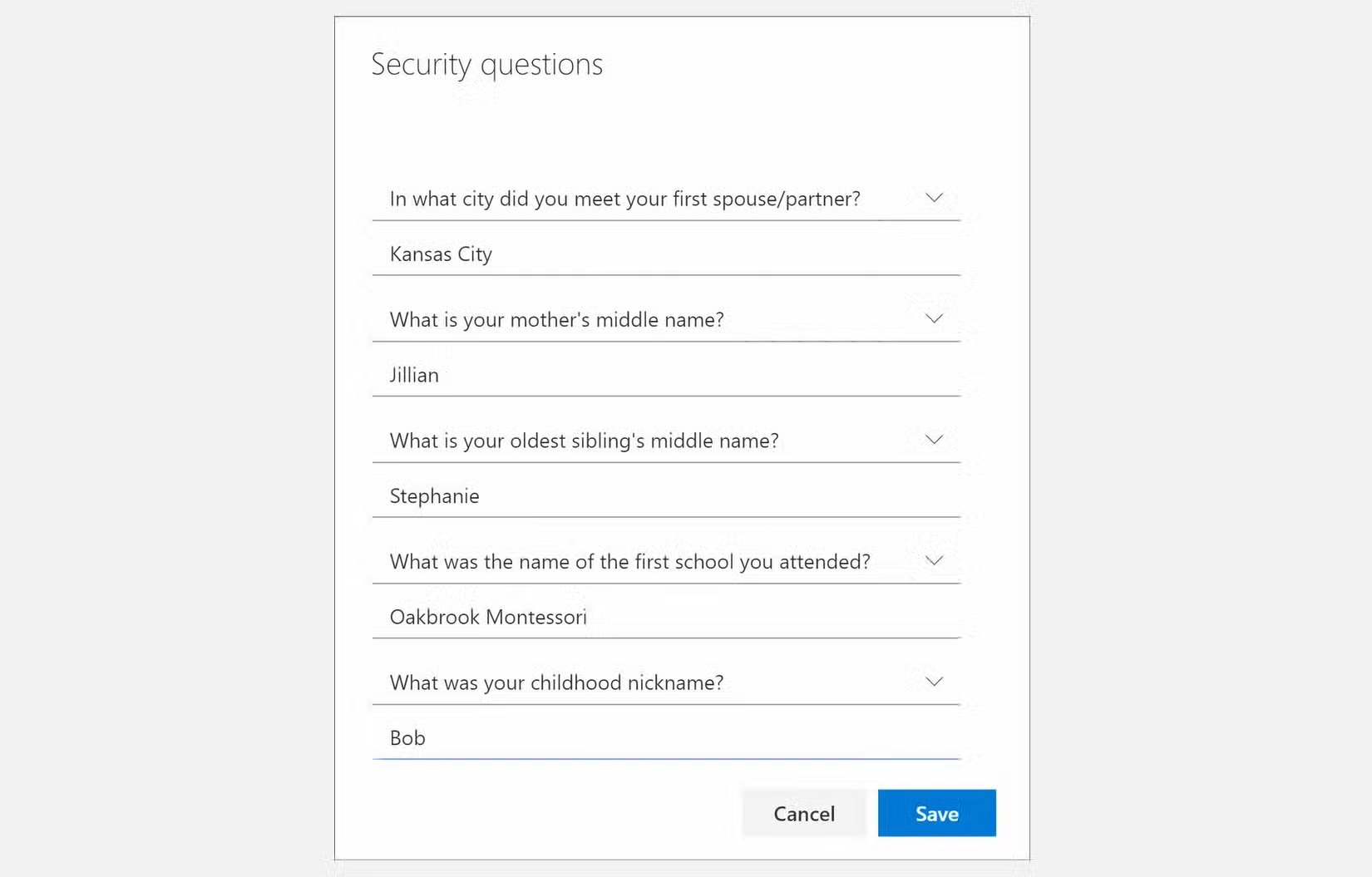

Câu hỏi bảo mật

Tất cả chúng ta đều đã từng điền câu hỏi bảo mật. Các câu hỏi bảo mật phổ biến sẽ hỏi tên thời con gái của mẹ bạn, tên thú cưng của bạn và nơi bạn sinh ra.

Vấn đề với những câu hỏi này là bất kỳ ai xem tài khoản Facebook của bạn cũng có thể tìm ra thông tin này. Một vấn đề lớn khác là những câu trả lời này có thể bị quên. Mật khẩu và tên người dùng thường được ghi lại, cho dù trong trình quản lý mật khẩu hay ở nơi khác; tuy nhiên, câu trả lời cho các câu hỏi bảo mật thì không. Nếu bạn quên câu trả lời, tội phạm mạng sẽ không thể truy cập vào tài khoản của bạn, nhưng bạn cũng vậy.

Bạn có nhiều phương pháp xác thực đa yếu tố để lựa chọn. Bây giờ, bạn đã biết phương pháp nào an toàn nhất, bạn có thể đưa ra quyết định sáng suốt hơn về cách bảo vệ dữ liệu của mình tốt nhất. Bất kể phương pháp nào bạn chọn, hãy nhớ rằng bất kỳ 2FA nào cũng tốt hơn không có gì cả.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Hệ thống

Hệ thống

Windows 11

Windows 11

Windows 10

Windows 10

Windows 7

Windows 7

Windows 8

Windows 8

Cấu hình Router/Switch

Cấu hình Router/Switch

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Làng Công nghệ

Làng Công nghệ

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học