World Cup sẽ là mảnh đất màu mỡ cho trojan

Cơ quan điều tra tội phạm bang Baden-Württemberg (LKA) của Đức vừa cảnh báo người sử dụng về một loại trojan mới phát tán qua các email giả mạo cung cấp lịch thi đấu World Cup 2006.

Cơ quan điều tra tội phạm bang Baden-Württemberg (LKA) của Đức vừa cảnh báo người sử dụng về một loại trojan mới phát tán qua các email giả mạo cung cấp lịch thi đấu World Cup 2006.Microsoft chuẩn bị vá lỗ hổng nghiêm trọng trong Windows và Exchange

Vào thứ ba tuần tới (9/5), Microsoft dự kiến sẽ cho công bố 3 bản sửa lỗi cho các sản phẩm của hãng, trong đó có ít nhất hai bản sửa lỗi dành cho những lỗ hổng nghiêm trọng đã được biết đến.

Vào thứ ba tuần tới (9/5), Microsoft dự kiến sẽ cho công bố 3 bản sửa lỗi cho các sản phẩm của hãng, trong đó có ít nhất hai bản sửa lỗi dành cho những lỗ hổng nghiêm trọng đã được biết đến.MySQL khắc phục các lỗi bảo mật

MySQL vừa mới phát hành một bản cập nhật bảo mật nhằm khắc phục một lỗi bảo mật trong thủ tục giao tiếp máy chủ - máy khách trong phần mềm cơ sở dữ liệu của hãng. Theo nhà phát triển lỗi bảo mật này có thể bị tin tặc lợi dụng để khai thác lỗi tràn bộ nhớ đệ

MySQL vừa mới phát hành một bản cập nhật bảo mật nhằm khắc phục một lỗi bảo mật trong thủ tục giao tiếp máy chủ - máy khách trong phần mềm cơ sở dữ liệu của hãng. Theo nhà phát triển lỗi bảo mật này có thể bị tin tặc lợi dụng để khai thác lỗi tràn bộ nhớ đệ70% độc hại sử dụng vào mục đích ăn cắp

Hãng bảo mật Panda Software vừa công bố kết quả một nghiên cứu cho biết có tới 70% các phần mềm độc hại được sử dụng vào các mục đích ăn cắp.

Hãng bảo mật Panda Software vừa công bố kết quả một nghiên cứu cho biết có tới 70% các phần mềm độc hại được sử dụng vào các mục đích ăn cắp.CMS giới thiệu máy tính xách tay công nghệ Yonah Duo Core

Hôm nay (5/5), công ty máy tính CMS chính thức giới thiệu sản phẩm máy tính xách tay (MTXT) mới - CMS Sputnik - S1 ứng dụng công nghệ Yonah Duo Core của Intel.

Hôm nay (5/5), công ty máy tính CMS chính thức giới thiệu sản phẩm máy tính xách tay (MTXT) mới - CMS Sputnik - S1 ứng dụng công nghệ Yonah Duo Core của Intel.

Xâm nhập thế giới hacker (kỳ 4): "Phù thuỷ" cõi "không dây"

Phải chăng hacker nào cũng thức thâu đêm bên máy tính, luôn mặc áo đen, sống khác người…Những cuộc trò chuyện góp nhặt với các thầy phù thuỷ của cõi không dây sẽ giúp bạn hiểu hơn về thế giới này.

Phải chăng hacker nào cũng thức thâu đêm bên máy tính, luôn mặc áo đen, sống khác người…Những cuộc trò chuyện góp nhặt với các thầy phù thuỷ của cõi không dây sẽ giúp bạn hiểu hơn về thế giới này.Microsoft bí mật mua cổ phiếu Yahoo?

Gã khổng lồ phần mềm đã thảo luận nhiều lần về việc mua cổ phiếu của đối thủ Yahoo nhằm đối phó với Google, tờ Wall Street Journal cho biết. Giải pháp này được nghĩ đến do sức ép đang gia tăng từ phía các cổ đông, khi mà đối thủ Google đang lên như diều gặp gi&

Gã khổng lồ phần mềm đã thảo luận nhiều lần về việc mua cổ phiếu của đối thủ Yahoo nhằm đối phó với Google, tờ Wall Street Journal cho biết. Giải pháp này được nghĩ đến do sức ép đang gia tăng từ phía các cổ đông, khi mà đối thủ Google đang lên như diều gặp gi&SaaS - cơ hội không chỉ dành cho các 'ông lớn'

Trong bản ghi nhớ nổi tiếng năm 1995, Bill Gates cảnh báo rằng Microsoft đã không sẵn sàng cho "đợt triều cường Internet". 10 năm sau, chủ tịch hãng phần mềm khổng lồ Mỹ lại một lần nữa phải lo ngại về "làn sóng" các dịch vụ cung cấp ứng dụng qua mạng toàn cầu (SaaS).

Trong bản ghi nhớ nổi tiếng năm 1995, Bill Gates cảnh báo rằng Microsoft đã không sẵn sàng cho "đợt triều cường Internet". 10 năm sau, chủ tịch hãng phần mềm khổng lồ Mỹ lại một lần nữa phải lo ngại về "làn sóng" các dịch vụ cung cấp ứng dụng qua mạng toàn cầu (SaaS).Bùng nổ tấn công qua IM

Một nghiên cứu mới được tiến hành gây đây đã cho thấy tin tặc đã bắt đầu chuyển sang việc xu hướng khai thác sử dụng các vụ tấn công qua mạng IM. Trong khi đó các doanh nghiệp và người sử dụng vẫn còn rất thờ ơ với vấn đề đang ngày càng nổi cộm n&a

Một nghiên cứu mới được tiến hành gây đây đã cho thấy tin tặc đã bắt đầu chuyển sang việc xu hướng khai thác sử dụng các vụ tấn công qua mạng IM. Trong khi đó các doanh nghiệp và người sử dụng vẫn còn rất thờ ơ với vấn đề đang ngày càng nổi cộm n&aMCSE 2152: Filtering Group Policies

Bài học luyện thi chứng chỉ Microsoft MCSE trực tuyến bằng hình ảnh. Filtering Group Policies Thực hành - Microsoft Lab: Filtering Group Policies

Bài học luyện thi chứng chỉ Microsoft MCSE trực tuyến bằng hình ảnh. Filtering Group Policies Thực hành - Microsoft Lab: Filtering Group Policies

MCSE 2152: Blocking Group Policy Inheritance

Bài học luyện thi chứng chỉ Microsoft MCSE trực tuyến bằng hình ảnh. Blocking Group Policy Inheritance Thực hành - Microsoft Lab: Blocking Group Policy Inheritance

Bài học luyện thi chứng chỉ Microsoft MCSE trực tuyến bằng hình ảnh. Blocking Group Policy Inheritance Thực hành - Microsoft Lab: Blocking Group Policy InheritanceMicrosoft : "Chat với... TV"

Gã khổng lồ phần mềm vừa đệ đơn xin cấp bằng sáng chế cho một công nghệ thoạt nghe đã thấy thú vị: Biến mọi màn hình TV thành cửa sổ chat. Với hệ thống "Chat TV tương tác đa chế độ", nơi mà đang xem TV, bạn có thể chọn lựa các đường link

Gã khổng lồ phần mềm vừa đệ đơn xin cấp bằng sáng chế cho một công nghệ thoạt nghe đã thấy thú vị: Biến mọi màn hình TV thành cửa sổ chat. Với hệ thống "Chat TV tương tác đa chế độ", nơi mà đang xem TV, bạn có thể chọn lựa các đường linkXâm nhập thế giới hacker (kỳ 3): Lộ mặt

Hắn đã tấn công vào máy trạm của nhân viên K. để chiếm quyền điều khiển, sau đó dùng máy này tấn công tiếp vào các máy trong trụ sở chính và gửi email để “xin tiền”. Hắn là ai mà gan thế?

Hắn đã tấn công vào máy trạm của nhân viên K. để chiếm quyền điều khiển, sau đó dùng máy này tấn công tiếp vào các máy trong trụ sở chính và gửi email để “xin tiền”. Hắn là ai mà gan thế?Xuất hiện virus IM có khả năng mã hoá

Các hãng bảo mật, ngày hôm qua (2/5), đã cảnh báo người sử dụng về một loại sâu máy tính mới phát tán qua hệ thống mạng tin nhắn tức thời (IM).

Các hãng bảo mật, ngày hôm qua (2/5), đã cảnh báo người sử dụng về một loại sâu máy tính mới phát tán qua hệ thống mạng tin nhắn tức thời (IM).Virus hết thời, Trojan nổi dậy

Có vẻ như ngày tàn của những loại sâu phát tán qua e-mail số lượng lớn đã đến gần khi mà các chương trình gián điệp chiếm tới 86% tổng số vụ lây nhiễm mà hãng bảo mật Sophos (Anh) ghi nhận trong tháng 4.

Có vẻ như ngày tàn của những loại sâu phát tán qua e-mail số lượng lớn đã đến gần khi mà các chương trình gián điệp chiếm tới 86% tổng số vụ lây nhiễm mà hãng bảo mật Sophos (Anh) ghi nhận trong tháng 4.

Làm sạch bàn phím

Để làm vệ sinh bàn phím, bạn cần các vật dụng như tuốc-nơ-vít 2 cạnh cỡ trung bình, giấy dai và không để lại xơ, chổi nhỏ lông cứng (loại thường dùng để quét sơn), máy sấy tóc, nước sạch, cồn 70 độ, nước rửa bát, mỡ bôi trơn silicon.

Để làm vệ sinh bàn phím, bạn cần các vật dụng như tuốc-nơ-vít 2 cạnh cỡ trung bình, giấy dai và không để lại xơ, chổi nhỏ lông cứng (loại thường dùng để quét sơn), máy sấy tóc, nước sạch, cồn 70 độ, nước rửa bát, mỡ bôi trơn silicon.Cẩn thận với công cụ tìm kiếm siêu tốc trên máy tính

Có bao giờ bạn tự hỏi làm thế nào những dịch vụ web tìm kiếm như Google, MSN, Yahoo... có thể tìm ra các trang web ứng với từ khóa mà bạn chọn trong vô vàn trang web trên Internet chỉ trong tíc tắc không? Thực tế, việc tìm kiếm diễn ra nhanh

Có bao giờ bạn tự hỏi làm thế nào những dịch vụ web tìm kiếm như Google, MSN, Yahoo... có thể tìm ra các trang web ứng với từ khóa mà bạn chọn trong vô vàn trang web trên Internet chỉ trong tíc tắc không? Thực tế, việc tìm kiếm diễn ra nhanhSử dụng “Seach folders” trong Microsoft Outlook 2003

Chương trình Outlook phiên bản 2003 của hãng Microsoft có một tính năng rất hữu dụng (không có trong các phiên bản trước), đó là "Seach folders" - thư mục tìm kiếm. Có thể xem đây là một thư mục ảo tập hợp các thư mụ

Chương trình Outlook phiên bản 2003 của hãng Microsoft có một tính năng rất hữu dụng (không có trong các phiên bản trước), đó là "Seach folders" - thư mục tìm kiếm. Có thể xem đây là một thư mục ảo tập hợp các thư mụInternet Explorer luôn truy cập trang web lạ

Thật bực mình mỗi khi truy cập Internet, Internet Explorer (IE) lại tự động truy cập đến một địa chỉ web nào đó dù bạn đã thiết lập lại địa chỉ website mặc định trong mục Home Page của Internet Options.

Thật bực mình mỗi khi truy cập Internet, Internet Explorer (IE) lại tự động truy cập đến một địa chỉ web nào đó dù bạn đã thiết lập lại địa chỉ website mặc định trong mục Home Page của Internet Options.MCSE 2152: Creating a Group Policy

Bài học luyện thi chứng chỉ Microsoft MCSE trực tuyến bằng hình ảnh. Creating a Group Policy Bài thực hành: Creating a Group Policy

Bài học luyện thi chứng chỉ Microsoft MCSE trực tuyến bằng hình ảnh. Creating a Group Policy Bài thực hành: Creating a Group Policy

Làm quen với CorelDRAW 12 - Bài 1: Thiết lập trang bản vẽ

Kể từ số hôm nay, chúng tôi bắt đầu giới thiệu với bạn đọc một phần mềm đồ họa phổ biến là CorelDRAW. Những hướng dẫn cơ bản để bạn đọc bước đầu tìm hiểu, thực hành với phần mềm này sẽ được đăng tải hằng tuần trong chuyên mục Làm quen với CorelDRAW 12.

Kể từ số hôm nay, chúng tôi bắt đầu giới thiệu với bạn đọc một phần mềm đồ họa phổ biến là CorelDRAW. Những hướng dẫn cơ bản để bạn đọc bước đầu tìm hiểu, thực hành với phần mềm này sẽ được đăng tải hằng tuần trong chuyên mục Làm quen với CorelDRAW 12.Tự động hồi đáp email, gửi email cho nhóm với Gmail

Có lẽ bạn đã không còn xa lạ gì với hòm thư Gmail, đối thủ nặng ký của Yahoo! Mail và là một trong số ít dịch vụ email được rất nhiều người tin dùng trên khắp thế giới. Google Gmail không ngừng cải tiến cho sản phẩm của mình, mới đầu chỉ là một dịch vụ email b&

Có lẽ bạn đã không còn xa lạ gì với hòm thư Gmail, đối thủ nặng ký của Yahoo! Mail và là một trong số ít dịch vụ email được rất nhiều người tin dùng trên khắp thế giới. Google Gmail không ngừng cải tiến cho sản phẩm của mình, mới đầu chỉ là một dịch vụ email b&Chuyển chữ cái Latin sang chữ cái… Ai Cập cổ đại

Chữ viết tượng hình cổ xưa của người Ai Cập cổ đại là kỳ quan văn hóa của nhân loại, đã từng tồn tại cả trước khi những kim tự tháp ra đời và đã gây tò mò cho thế giới hiện nay. Phần mềm Imhotext của Direct Logic sẽ giúp chúng ta “dịch” các

Chữ viết tượng hình cổ xưa của người Ai Cập cổ đại là kỳ quan văn hóa của nhân loại, đã từng tồn tại cả trước khi những kim tự tháp ra đời và đã gây tò mò cho thế giới hiện nay. Phần mềm Imhotext của Direct Logic sẽ giúp chúng ta “dịch” cácLỗ hổng nghiêm trọng mới đe dọa IE

Lần thứ hai trong vòng một tuần, các hacker đã phát hiện thấy một lỗ hổng mới trong trình duyệt IE của Microsoft, có thể bị khai thác để chạy các phần mềm trái phép trên máy tính Windows. Lỗ hổng này được công bố hôm 29/4, cho phé

Lần thứ hai trong vòng một tuần, các hacker đã phát hiện thấy một lỗ hổng mới trong trình duyệt IE của Microsoft, có thể bị khai thác để chạy các phần mềm trái phép trên máy tính Windows. Lỗ hổng này được công bố hôm 29/4, cho phéHacker bị truy nã... dạy cách bảo mật

Một hacker Anh sắp bị dẫn độ sang Mỹ do tội xâm nhập vào mạng máy tính quân sự của Mỹ tuyên bố : các nhà quản trị đã hoàn toàn thất bại trong việc phát hiện những vụ đột nhập ngoài ý muốn.

Một hacker Anh sắp bị dẫn độ sang Mỹ do tội xâm nhập vào mạng máy tính quân sự của Mỹ tuyên bố : các nhà quản trị đã hoàn toàn thất bại trong việc phát hiện những vụ đột nhập ngoài ý muốn.

Mozilla - DDoS và phiên bản FireFox 1.5.0.3

Mozilla đang tích cực hoạt động để cho ra đời phiên bản 1.5.0.3 cập nhật vá lỗi bảo mật mới của FireFox sau khi hãng bảo mật Secunia thông báo về lỗi có thể bị khai thác để tấn công từ chối dịch vụ (DDoS).

Mozilla đang tích cực hoạt động để cho ra đời phiên bản 1.5.0.3 cập nhật vá lỗi bảo mật mới của FireFox sau khi hãng bảo mật Secunia thông báo về lỗi có thể bị khai thác để tấn công từ chối dịch vụ (DDoS).Nhiều tính năng mới cho mainboard K8NGM2 của MSI

MSI vừa giới thiệu tại Việt Nam mainboard K8NGM2 với các tính năng mới. K8NGM2 được hỗ trợ con chip mới nhất của NVIDIA nForce4. Thử nghiệm cho thấy K8NGM2 chạy tốt trong môi trường 64-bits với card đồ họa tích hợp.

MSI vừa giới thiệu tại Việt Nam mainboard K8NGM2 với các tính năng mới. K8NGM2 được hỗ trợ con chip mới nhất của NVIDIA nForce4. Thử nghiệm cho thấy K8NGM2 chạy tốt trong môi trường 64-bits với card đồ họa tích hợp.In chi tiết các thư mục và tập tin

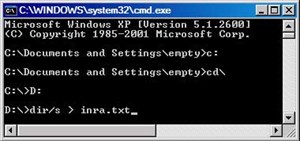

Thông thường khi bạn cần liệt kê chi tiết trong ổ đĩa và trong từng thư mục của mình có hết bao nhiêu tập tin và tốn hết bao nhiêu bộ nhớ thì thường bạn chỉ xem một cách bình thường là chọn ổ đĩa cần xem và xem từng thư mục, muốn nhanh nhất thì cũng phải nhờ p

Thông thường khi bạn cần liệt kê chi tiết trong ổ đĩa và trong từng thư mục của mình có hết bao nhiêu tập tin và tốn hết bao nhiêu bộ nhớ thì thường bạn chỉ xem một cách bình thường là chọn ổ đĩa cần xem và xem từng thư mục, muốn nhanh nhất thì cũng phải nhờ pGiảm Internet Cache

Windows mặc định dung lượng bộ nhớ truy cập nhanh (cache) cho các file Internet truy xuất nhanh (temporary files) khá lớn nhưng thực tế, bạn chỉ cần 50 MB là đủ. Thủ thuật dưới đây sẽ giúp bạn thay đổi "nề nếp" này

Windows mặc định dung lượng bộ nhớ truy cập nhanh (cache) cho các file Internet truy xuất nhanh (temporary files) khá lớn nhưng thực tế, bạn chỉ cần 50 MB là đủ. Thủ thuật dưới đây sẽ giúp bạn thay đổi "nề nếp" nàyTìm kiếm toàn văn trong MySQL

Khi dữ liệu ngày càng nhiều thì vấn đề tìm kiếm thông tin chính xác càng trở nên quan trọng. Với khối lượng dữ liệu lớn và có tổ chức phức tạp, vấn đề đặt ra là làm thế nào để tìm nhanh và đúng thông tin cần. Người d&u

Khi dữ liệu ngày càng nhiều thì vấn đề tìm kiếm thông tin chính xác càng trở nên quan trọng. Với khối lượng dữ liệu lớn và có tổ chức phức tạp, vấn đề đặt ra là làm thế nào để tìm nhanh và đúng thông tin cần. Người d&u

Công nghệ

Công nghệ  AI

AI  Windows

Windows  iPhone

iPhone  Android

Android  Học IT

Học IT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Game

Game  Làng CN

Làng CN  Ứng dụng

Ứng dụng

Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Thủ thuật SEO

Thủ thuật SEO  Phần cứng

Phần cứng  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Lập trình

Lập trình  Giáo dục - Học tập

Giáo dục - Học tập  Lối sống

Lối sống  Tài chính & Mua sắm

Tài chính & Mua sắm  AI Trí tuệ nhân tạo

AI Trí tuệ nhân tạo  ChatGPT

ChatGPT  Gemini

Gemini  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Cuộc sống

Cuộc sống  TOP

TOP  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Giáng sinh - Noel

Giáng sinh - Noel  Ô tô, Xe máy

Ô tô, Xe máy  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài