-

Trong phần này chúng tôi chỉ quan tâm đến các khía cạnh lịch sử trước đây của bộ nhớ Cache. Nếu bạn không quan tâm đến chủ đề này thì hoàn toàn có thể bỏ qua để đọc phần tiếp theo.

-

Trong phần đầu của loạt bài này, chúng ta đã thực hiện cài đặt cơ bản cho Terminal Services cũng như việc đăng ký Terminal Services và cấu hình chế độ đăng ký của Terminal Services. Trong phần này, chúng tôi sẽ giới thiệu tiếp phần cài đặt và cấu hình TS Gateway và RDP client. Sau đó sẽ tạo một kết nối và kiểm tra nó làm việc như thế n&agra

-

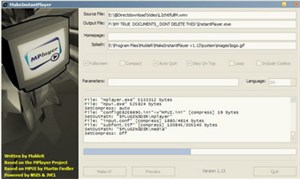

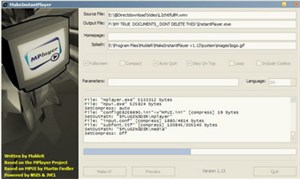

Bài viết sẽ giúp "giải quyết dứt điểm" phiền phức không xem được phim tải về PC, sau khi đã xử lý xong vấn đề phần mềm xem phim và Codec ở phần trước.

-

Trong phần hai của loạt bài này, chúng tôi sẽ tiếp tục giới thiệu cho các bạn về trạng thái hiện hành của công nghệ Wi-Fi, 802.11n.

-

MacBooks mới nâng cấp mạnh mẽ đồ hoạ, từ bỏ chipset tích hợp cổ lỗ của Intel để đến với chipset kết hợp GPU "hai trong một" GeForce

-

Phần hai này chúng tôi sẽ tiếp tục loạt bài về làm việc với Domain Controller Diagnostic Utility bằng cách giới thiệu về một số tiếp lệnh bổ sung.

-

Trong bài này chúng tôi sẽ tạo một chính sách địa chỉ email để áp dụng cho người dùng mới và sẽ tạo người dùng dựa trên file passwd của Linux.

-

Tôi muốn dùng chung 02 modem ADSL trên một đường dây điện thoại (chung một số điện thoại) có được không?

-

Rất nhiều người dùng đã tin rằng điện thoại đi động an toàn hơn máy tính, nhưng trên thực tế hơn một nửa thiết bị di động đã bị hạ gục bởi mã độc trong thời gian qua

-

Từ khi có Windows XP, các quản trị viên trên toàn thế giới đã có được nhiều tùy chọn để định nghĩa Software Restriction Policies (SRP) cho các máy tính client của họ nhằm mục đích kiểm soát những phần mềm nào được phép, phần mềm nào kh&o

-

Phân tích chuẩn đoán hiện trạng mạng. Các phương thức được sử dụng để mô hình hoá mạng đều có thể được sử dụng để phân tích chẩn đoán lỗi trong mạng. Việc phát hiện các lỗi cũng là một quá trình xây dựng một mô hình đặc biệt của mạng. Nếu các ràng buộc cho sự tìm kiếm phát hiện mô tả các xung đột được coi là bình thường của các thành phần mạng, thì các tác tử kiểm tra các ràng buộc đó rồi mới thực hiện chức nǎng phát hiện lỗi. Deglet có thể được sử dụng để phản ứng lại kết quả phát hiện hoặc đưa

-

Dịch vụ thư tín hợp nhất - Exchange Unified Messaging cho phép lưu trữ giọng nói và các thư tín bằng fax trong mailbox của Exchange Server 2007. Thêm vào đó nó cho phép người dùng có thể truy cập bằng giọng nói vào email, voice-mail, lịch biểu và các mục liên lạc. Nếu dịch vụ này không chạy thì có nghĩa là các t&ia

-

HP vừa hoàn tất thủ tục mua lại Electronic Data Systems (EDS), thương vụ sáp nhập lớn nhất của hãng này trong vòng 6 năm trở lại đây kể từ khi HP mua lại Compaq

-

Một tin vui mới dành cho giới game thủ là Dell vừa ra mắt chiếc XPS 730 H2C Edition, một phiên bản desktop chơi game cực kỳ cao cấp của hãng này, cùng với chiếc laptop chơi game XPS M1730 cũng "khủng" không kém.

-

Hãng Microsoft đã khôn khéo quảng cáo tựa game đỉnh sắp phát hành của mình trên chính sản phẩm giải trí đa phương tiện Zune chủ lực.

-

Hãng điện tử Sony vừa mở rộng dòng khung ảnh số của hãng với hai mẫu DPF-D100 và DPF-D80 có kích cỡ lần lượt 10 inch và 8 inch.

-

Intel vừa vá 2 lỗi hổng quan trọng trong một số dòng vi xử lý của hãng này. Động thái mới của Intel được thực hiện

-

Hôm qua (6/11) Microsoft cho biết bản cập nhật bảo mật định kỳ phát hành tháng này sẽ chỉ có đúng hai bản vá lớn để bít những lỗ hổng mới phát hiện trong hệ điều hành Windows và Office.

-

Tháng 4 tới, hãng Viễn thông Vodafone sẽ chính thức tung ra thị trường Anh chiếc HTC Magic cài đặt hệ điều hành Android và được thiết kế rất phong cách.

-

So với đầu tháng 5, giá bộ nhớ trong đã xuống khoảng 15-20% kéo theo giá máy tính bộ cũng giảm ở mức tương đương. Nhiều công ty bán lẻ PC thiệt hại từ 3 nghìn USD đến vài chục nghìn USD.

-

Tại Computex 08, Intel đã cho công bố bộ xử lý di động "Atom" (tên mã "Diamondville") dành cho các dòng PC và máy tính xách tay giá rẻ.

-

“Đây là một lỗi nghiêm trọng", đại diện Yahoo khu vực Đông Nam Á Jason Coates thừa nhận. Trong khi đó, lỗ hổng này liên tục bị khai thác và nhiều blogger đã trở thành nạn nhân.

Bạn vừa mua một máy tính mới và muốn sử dụng những khối lượng dữ liệu lớn đang lưu trong máy tính cũ? Sử dụng một thẻ nhớ USB để “chép qua, chép lại” dữ liệu giữa 2 máy có lẽ là quá thủ công và mất thời gian! Một

Bạn vừa mua một máy tính mới và muốn sử dụng những khối lượng dữ liệu lớn đang lưu trong máy tính cũ? Sử dụng một thẻ nhớ USB để “chép qua, chép lại” dữ liệu giữa 2 máy có lẽ là quá thủ công và mất thời gian! Một Ngoài việc tắt bỏ những dịch vụ (Service) không cần thiết, người dùng còn có thể bỏ qua nhiều chức năng khác mà Microsoft đã tích hợp trong Windows XP.

Ngoài việc tắt bỏ những dịch vụ (Service) không cần thiết, người dùng còn có thể bỏ qua nhiều chức năng khác mà Microsoft đã tích hợp trong Windows XP. Trong phần này chúng tôi chỉ quan tâm đến các khía cạnh lịch sử trước đây của bộ nhớ Cache. Nếu bạn không quan tâm đến chủ đề này thì hoàn toàn có thể bỏ qua để đọc phần tiếp theo.

Trong phần này chúng tôi chỉ quan tâm đến các khía cạnh lịch sử trước đây của bộ nhớ Cache. Nếu bạn không quan tâm đến chủ đề này thì hoàn toàn có thể bỏ qua để đọc phần tiếp theo. Trong phần đầu của loạt bài này, chúng ta đã thực hiện cài đặt cơ bản cho Terminal Services cũng như việc đăng ký Terminal Services và cấu hình chế độ đăng ký của Terminal Services. Trong phần này, chúng tôi sẽ giới thiệu tiếp phần cài đặt và cấu hình TS Gateway và RDP client. Sau đó sẽ tạo một kết nối và kiểm tra nó làm việc như thế n&agra

Trong phần đầu của loạt bài này, chúng ta đã thực hiện cài đặt cơ bản cho Terminal Services cũng như việc đăng ký Terminal Services và cấu hình chế độ đăng ký của Terminal Services. Trong phần này, chúng tôi sẽ giới thiệu tiếp phần cài đặt và cấu hình TS Gateway và RDP client. Sau đó sẽ tạo một kết nối và kiểm tra nó làm việc như thế n&agra Bài viết sẽ giúp "giải quyết dứt điểm" phiền phức không xem được phim tải về PC, sau khi đã xử lý xong vấn đề phần mềm xem phim và Codec ở phần trước.

Bài viết sẽ giúp "giải quyết dứt điểm" phiền phức không xem được phim tải về PC, sau khi đã xử lý xong vấn đề phần mềm xem phim và Codec ở phần trước. Trong phần hai của loạt bài này, chúng tôi sẽ tiếp tục giới thiệu cho các bạn về trạng thái hiện hành của công nghệ Wi-Fi, 802.11n.

Trong phần hai của loạt bài này, chúng tôi sẽ tiếp tục giới thiệu cho các bạn về trạng thái hiện hành của công nghệ Wi-Fi, 802.11n. MacBooks mới nâng cấp mạnh mẽ đồ hoạ, từ bỏ chipset tích hợp cổ lỗ của Intel để đến với chipset kết hợp GPU "hai trong một" GeForce

MacBooks mới nâng cấp mạnh mẽ đồ hoạ, từ bỏ chipset tích hợp cổ lỗ của Intel để đến với chipset kết hợp GPU "hai trong một" GeForce Phần hai này chúng tôi sẽ tiếp tục loạt bài về làm việc với Domain Controller Diagnostic Utility bằng cách giới thiệu về một số tiếp lệnh bổ sung.

Phần hai này chúng tôi sẽ tiếp tục loạt bài về làm việc với Domain Controller Diagnostic Utility bằng cách giới thiệu về một số tiếp lệnh bổ sung. Trong bài này chúng tôi sẽ tạo một chính sách địa chỉ email để áp dụng cho người dùng mới và sẽ tạo người dùng dựa trên file passwd của Linux.

Trong bài này chúng tôi sẽ tạo một chính sách địa chỉ email để áp dụng cho người dùng mới và sẽ tạo người dùng dựa trên file passwd của Linux. Tôi muốn dùng chung 02 modem ADSL trên một đường dây điện thoại (chung một số điện thoại) có được không?

Tôi muốn dùng chung 02 modem ADSL trên một đường dây điện thoại (chung một số điện thoại) có được không? Rất nhiều người dùng đã tin rằng điện thoại đi động an toàn hơn máy tính, nhưng trên thực tế hơn một nửa thiết bị di động đã bị hạ gục bởi mã độc trong thời gian qua

Rất nhiều người dùng đã tin rằng điện thoại đi động an toàn hơn máy tính, nhưng trên thực tế hơn một nửa thiết bị di động đã bị hạ gục bởi mã độc trong thời gian qua Từ khi có Windows XP, các quản trị viên trên toàn thế giới đã có được nhiều tùy chọn để định nghĩa Software Restriction Policies (SRP) cho các máy tính client của họ nhằm mục đích kiểm soát những phần mềm nào được phép, phần mềm nào kh&o

Từ khi có Windows XP, các quản trị viên trên toàn thế giới đã có được nhiều tùy chọn để định nghĩa Software Restriction Policies (SRP) cho các máy tính client của họ nhằm mục đích kiểm soát những phần mềm nào được phép, phần mềm nào kh&o Phân tích chuẩn đoán hiện trạng mạng. Các phương thức được sử dụng để mô hình hoá mạng đều có thể được sử dụng để phân tích chẩn đoán lỗi trong mạng. Việc phát hiện các lỗi cũng là một quá trình xây dựng một mô hình đặc biệt của mạng. Nếu các ràng buộc cho sự tìm kiếm phát hiện mô tả các xung đột được coi là bình thường của các thành phần mạng, thì các tác tử kiểm tra các ràng buộc đó rồi mới thực hiện chức nǎng phát hiện lỗi. Deglet có thể được sử dụng để phản ứng lại kết quả phát hiện hoặc đưa

Phân tích chuẩn đoán hiện trạng mạng. Các phương thức được sử dụng để mô hình hoá mạng đều có thể được sử dụng để phân tích chẩn đoán lỗi trong mạng. Việc phát hiện các lỗi cũng là một quá trình xây dựng một mô hình đặc biệt của mạng. Nếu các ràng buộc cho sự tìm kiếm phát hiện mô tả các xung đột được coi là bình thường của các thành phần mạng, thì các tác tử kiểm tra các ràng buộc đó rồi mới thực hiện chức nǎng phát hiện lỗi. Deglet có thể được sử dụng để phản ứng lại kết quả phát hiện hoặc đưa Dịch vụ thư tín hợp nhất - Exchange Unified Messaging cho phép lưu trữ giọng nói và các thư tín bằng fax trong mailbox của Exchange Server 2007. Thêm vào đó nó cho phép người dùng có thể truy cập bằng giọng nói vào email, voice-mail, lịch biểu và các mục liên lạc. Nếu dịch vụ này không chạy thì có nghĩa là các t&ia

Dịch vụ thư tín hợp nhất - Exchange Unified Messaging cho phép lưu trữ giọng nói và các thư tín bằng fax trong mailbox của Exchange Server 2007. Thêm vào đó nó cho phép người dùng có thể truy cập bằng giọng nói vào email, voice-mail, lịch biểu và các mục liên lạc. Nếu dịch vụ này không chạy thì có nghĩa là các t&ia HP vừa hoàn tất thủ tục mua lại Electronic Data Systems (EDS), thương vụ sáp nhập lớn nhất của hãng này trong vòng 6 năm trở lại đây kể từ khi HP mua lại Compaq

HP vừa hoàn tất thủ tục mua lại Electronic Data Systems (EDS), thương vụ sáp nhập lớn nhất của hãng này trong vòng 6 năm trở lại đây kể từ khi HP mua lại Compaq Một tin vui mới dành cho giới game thủ là Dell vừa ra mắt chiếc XPS 730 H2C Edition, một phiên bản desktop chơi game cực kỳ cao cấp của hãng này, cùng với chiếc laptop chơi game XPS M1730 cũng "khủng" không kém.

Một tin vui mới dành cho giới game thủ là Dell vừa ra mắt chiếc XPS 730 H2C Edition, một phiên bản desktop chơi game cực kỳ cao cấp của hãng này, cùng với chiếc laptop chơi game XPS M1730 cũng "khủng" không kém. Hãng Microsoft đã khôn khéo quảng cáo tựa game đỉnh sắp phát hành của mình trên chính sản phẩm giải trí đa phương tiện Zune chủ lực.

Hãng Microsoft đã khôn khéo quảng cáo tựa game đỉnh sắp phát hành của mình trên chính sản phẩm giải trí đa phương tiện Zune chủ lực. Hãng điện tử Sony vừa mở rộng dòng khung ảnh số của hãng với hai mẫu DPF-D100 và DPF-D80 có kích cỡ lần lượt 10 inch và 8 inch.

Hãng điện tử Sony vừa mở rộng dòng khung ảnh số của hãng với hai mẫu DPF-D100 và DPF-D80 có kích cỡ lần lượt 10 inch và 8 inch. Intel vừa vá 2 lỗi hổng quan trọng trong một số dòng vi xử lý của hãng này. Động thái mới của Intel được thực hiện

Intel vừa vá 2 lỗi hổng quan trọng trong một số dòng vi xử lý của hãng này. Động thái mới của Intel được thực hiện Hôm qua (6/11) Microsoft cho biết bản cập nhật bảo mật định kỳ phát hành tháng này sẽ chỉ có đúng hai bản vá lớn để bít những lỗ hổng mới phát hiện trong hệ điều hành Windows và Office.

Hôm qua (6/11) Microsoft cho biết bản cập nhật bảo mật định kỳ phát hành tháng này sẽ chỉ có đúng hai bản vá lớn để bít những lỗ hổng mới phát hiện trong hệ điều hành Windows và Office. Tháng 4 tới, hãng Viễn thông Vodafone sẽ chính thức tung ra thị trường Anh chiếc HTC Magic cài đặt hệ điều hành Android và được thiết kế rất phong cách.

Tháng 4 tới, hãng Viễn thông Vodafone sẽ chính thức tung ra thị trường Anh chiếc HTC Magic cài đặt hệ điều hành Android và được thiết kế rất phong cách. So với đầu tháng 5, giá bộ nhớ trong đã xuống khoảng 15-20% kéo theo giá máy tính bộ cũng giảm ở mức tương đương. Nhiều công ty bán lẻ PC thiệt hại từ 3 nghìn USD đến vài chục nghìn USD.

So với đầu tháng 5, giá bộ nhớ trong đã xuống khoảng 15-20% kéo theo giá máy tính bộ cũng giảm ở mức tương đương. Nhiều công ty bán lẻ PC thiệt hại từ 3 nghìn USD đến vài chục nghìn USD. Tại Computex 08, Intel đã cho công bố bộ xử lý di động "Atom" (tên mã "Diamondville") dành cho các dòng PC và máy tính xách tay giá rẻ.

Tại Computex 08, Intel đã cho công bố bộ xử lý di động "Atom" (tên mã "Diamondville") dành cho các dòng PC và máy tính xách tay giá rẻ. “Đây là một lỗi nghiêm trọng", đại diện Yahoo khu vực Đông Nam Á Jason Coates thừa nhận. Trong khi đó, lỗ hổng này liên tục bị khai thác và nhiều blogger đã trở thành nạn nhân.

“Đây là một lỗi nghiêm trọng", đại diện Yahoo khu vực Đông Nam Á Jason Coates thừa nhận. Trong khi đó, lỗ hổng này liên tục bị khai thác và nhiều blogger đã trở thành nạn nhân. Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Thủ thuật SEO

Thủ thuật SEO  Phần cứng

Phần cứng  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Lập trình

Lập trình  Giáo dục - Học tập

Giáo dục - Học tập  Lối sống

Lối sống  Tài chính & Mua sắm

Tài chính & Mua sắm  AI Trí tuệ nhân tạo

AI Trí tuệ nhân tạo  ChatGPT

ChatGPT  Gemini

Gemini  Tiện ích

Tiện ích  Khoa học

Khoa học  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Cuộc sống

Cuộc sống  TOP

TOP  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Giáng sinh - Noel

Giáng sinh - Noel  Ô tô, Xe máy

Ô tô, Xe máy  Làng Công nghệ

Làng Công nghệ  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài