Một lỗ hổng liên quan đến thiết kế trong tương tác chuyển tập tin giữa máy khách và máy chủ MySQL đã cho phép kẻ tấn công chạy máy chủ MySQL độc hại để có quyền truy cập vào bất kỳ dữ liệu nào mà máy khách được kết nối đang được phép truy cập.

Ai đó có thể tận dụng vấn đề này để lấy cắp các dữ liệu nhạy cảm từ một máy chủ web được cấu hình không đúng, cho phép kết nối với các máy chủ không đáng tin cậy hoặc từ các ứng dụng quản lý cơ sở dữ liệu.

Vấn đề xảy ra với câu lệnh LOAD DATA được sử dụng với công cụ sửa đổi LOCAL, được coi là rủi ro bảo mật trong tài liệu MySQL.

Các nhà phát triển giải thích cụ thể vấn đề này như sau, khách hàng nhận được yêu cầu chuyển tệp từ máy chủ MySQL dựa trên thông tin mà họ cung cấp trong câu lệnh LOAD DATA. Tuy nhiên, một máy chủ độc hại có thể trả lời bằng câu lệnh LOAD DATA LOCAL và yêu cầu bất kỳ tệp nào mà máy khách đang có các quyền đọc và truy cập.

Tài liệu MySQL đã nêu rõ: “Trên thực tế, một máy chủ được vá có thể trả lời yêu cầu chuyển tập tin tới bất kỳ câu lệnh nào, chứ không chỉ LOAD DATA LOCAL, vì vậy vấn đề cơ bản hơn nằm ở chỗ khách hàng không nên kết nối với các máy chủ không đáng tin cậy”.

Điều tương tự cũng có thể được áp dụng với các máy chủ web - vốn hoạt động như các máy khách khi kết nối với máy chủ MySQL. Trong trường hợp này, kẻ tấn công có thể sử dụng lỗ hổng để đánh cắp các tệp /etc/passwd, đây chính là nơi lưu giữ hồ sơ tài khoản người dùng.

Các tệp chỉ có thể được lấy theo cách này nếu máy chủ biết đường dẫn đầy đủ của chúng. Tuy nhiên, trên thực tế, các máy chủ độc hại cũng có thể yêu cầu tập tin /proc/self/environ, đây là tệp tin cung cấp biến môi trường của các tiến trình đang chạy, do đó nó cũng sẽ hiển thị thông tin về thư mục chính cũng như các chi tiết về cấu trúc thư mục con bên trong.

Máy chủ MySQL lừa đảo luôn sẵn sàng tấn công bạn

Trong một cuộc thảo luận trên Reddit được khởi xướng bởi nhà nghiên cứu bảo mật Willem de Groot vào ngày hôm qua, bàn về các tình huống có thể xảy ra đối với việc một máy chủ MySQL độc hại tấn công vào dữ liệu người dùng. Ăn cắp khóa SSH và các thông tin truy cập vào ví tiền điện tử là những hành vi phổ biến hàng đầu trong danh sách. Theo de Groot, các cuộc tấn công Magecart vào tháng 10 năm 2018 đã lợi dụng lỗ hổng MySQL để tiêm mã độc vào các trang web mua sắm nhằm đánh cắp thông tin chi tiết về thẻ tín dụng và tài khoản ngân hàng khi người dùng tiến hành thanh toán online.

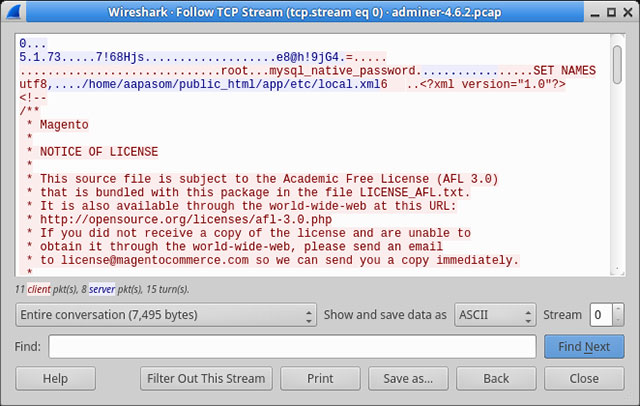

Mã độc cho một máy chủ MySQL lừa đảo đã có sẵn trên GitHub trong năm năm qua, vì vậy sẽ không có gì đáng ngạc nhiên nếu những tên tội phạm mạng sử dụng nó trong các cuộc tấn công của mình. Mục đích của những kẻ tấn công dường như để đánh cắp một tệp ('local.xml') mà trong đó, nền tảng thương mại Magento lưu trữ các mật khẩu cơ sở dữ liệu của mình. Điều này có thể xảy ra trên các trang web chạy phiên bản Adminer dễ bị tổn thương (phiên bản 4.3.1 đến 4.6.2 bị phát hiện có ảnh hưởng bởi lỗi bảo mật trên). Do đó, các quản trị viên hệ thống nên chuyển sang sử dụng các phiên bản an toàn hơn, ít nhất là 4.6.3.

Xem thêm:

- Internet đang gặp phải một vấn đề rất lớn với C/C++, khiến các nhà phát triển “toát mồ hôi”

- Hacker khoan thủng bảo mật 2 yếu tố chỉ bằng những cuộc tấn công phishing tự động

- Trang hỏi đáp Quora bị tấn công khiến 100 triệu người dùng bị lộ thông tin cá nhân

- Lỗ hổng trên Android cho phép malware đọc thông tin thiết bị dù không được phép

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học