Với Windows Server 2019, Microsoft đã bổ sung thêm khả năng phục hồi và dự phòng nâng cao cho tính năng kiểm soát bảo mật của các Máy ảo được bảo vệ (Shielded Virtual Machines), vốn đã được tích hợp từ phiên bản Windows Server 2016.

Trước đây, các máy ảo được bảo vệ (SVMs) đưa ra biện pháp nhằm bảo vệ các tài nguyên trong máy bằng cách cô lập các tài nguyên này khỏi hệ thống hypervisor. Đồng thời cũng đưa ra những thông điệp rằng các hệ thống đã được cô lập và kiểm soát một cách đầy đủ. Còn bây giờ, các cải tiến của SVMs trong Windows Server 2019 có thể đưa ra chính xác thời gian phục hồi tài nguyên của một máy chủ trong hệ thống cũng như các nâng cấp bảo mật dựa trên máy chủ và chính sách.

Tính năng xác thực máy chủ

Trong Windows Server 2016, mã xác thực được xây dựng dựa trên vi mạch mã hóa Trusted Platform Module (TPM) và xác thực Microsoft Active Directory. Cả hai đều là những lựa chọn tuyệt vời tuy nhiên chúng đều có những hạn chế về khả năng mở rộng và dự phòng.

Việc Windows Server 2019 được bổ sung thêm tính năng xác thực máy chủ sẽ đem lại một giải pháp bảo mật dựa trên các chứng thực, cho phép các tổ chức sử dụng cơ chế lưu trữ chứng thực tiêu chuẩn để lưu trữ các mã khóa. Các tổ chức muốn cách ly SVM khỏi các hệ thống dựa trên nền tảng TPM vẫn có thể tiếp tục sử dụng các chứng thực dựa trên TPM.

Không còn bị giới hạn bởi trong phạm vi của Active Directory hoặc TPM, tính năng xác thực máy chủ đã mở ra những viễn cảnh mới cho các SVM, bao gồm việc mở rộng quy mô cũng như cải thiện khả năng dự phòng của của các SVM.

Ngoài ra, Windows Server 2019 còn được bổ sung rất nhiều tính năng khác, bạn có thể xem thêm tại Khám phá những tính năng "mới" trong Windows Server 2019

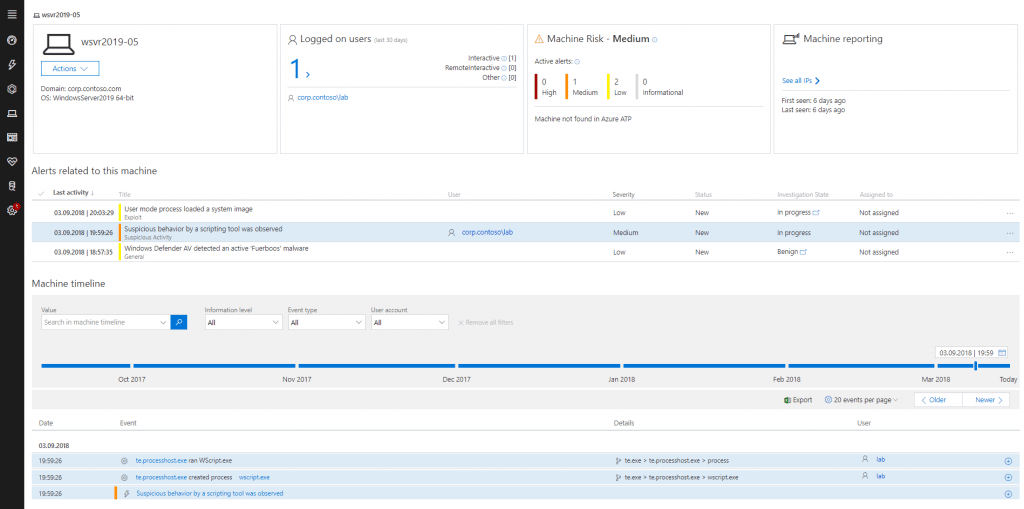

Windows Defender ATP chạy trên Windows Server 2019 Preview

Cấu hình failback

Trong Windows Server 2016, Host Guardian Service (HGS) đã được tích hợp với nhiệm vụ cấu hình cho các máy chủ bảo mật và các SVM, đồng thời cung cấp chứng thực và mã bảo vệ cần thiết để vận hành các SVM. Khi HGS bị vô hiệu, và một hệ thống SVM cần được khởi động, cấu hình failback trong Windows Server 2019 sẽ cung cấp một lớp bảo vệ bổ sung cho tính năng dự phòng của HGS. Một máy chủ HGS chính và thứ cấp sẽ được cấu hình trong SVM để nếu máy chủ chính gặp vấn đề, SVM sẽ kết nối với máy chủ HGS thứ cấp nhằm xác nhận quy trình khởi động.

Điều này có thể giúp giải quyết các tình huống từ xa, khi mà các máy chủ bị sập đột ngột bởi một nguyên nhân nào đó, khi máy chủ lên lại nhưng các máy chủ HGS cục bộ không online hoặc bị lỗi, trong khi các hệ thống từ xa cần máy chủ hoạt động trở lại.

Với cấu hình failback, nếu các hệ thống nhánh gặp thất bại trong việc cố gắng xác thực tới máy chủ HGS cục bộ, các hệ thống này sẽ kết nối với các máy chủ HGS trung tâm để xác thực thông qua WAN, từ đó, quá trình khởi động có thể được tiến hành và tính năng này là một cấu hình tùy chọn.

Xem thêm:

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ