Các nhà nghiên cứu bảo mật quốc tế hiện đang theo dõi sát sao hoạt động của một nhóm hacker chuyên đánh cắp dữ liệu và tống tiến có tên Mad Liberator. Nhóm tin tặc này hiện đang tích cực triển khai một chiến dịch tấn công độc hại nhắm vào người dùng ứng dụng truy cập máy tính từ xa AnyDesk, với hành vi chạy màn hình cập nhật Microsoft Windows giả để đánh lạc hướng trong khi đánh cắp dữ liệu từ thiết bị mục tiêu.

Nhắm đến người dùng AnyDesk

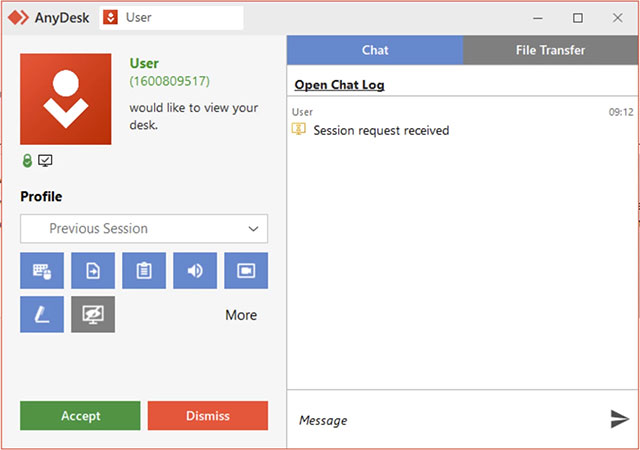

Theo báo cáo từ công ty an ninh mạng Sophos, các nhà nghiên cứu cho biết cuộc tấn công của Mad Liberator bắt đầu bằng một kết nối không mong muốn tới máy tính sử dụng AnyDesk, ứng dụng hỗ trợ truy cập máy tính từ xa hiện được sử dụng rất phổ biến trong các nhóm IT quản lý môi trường doanh nghiệp.

Không rõ hacker chọn mục tiêu như thế nào, nhưng có một giả thuyết đang nhận được nhiều quan điểm đồng tình là Mad Liberator sẽ thử các địa chỉ tiềm năng (ID kết nối AnyDesk) cho đến khi có người chấp nhận yêu cầu kết nối.

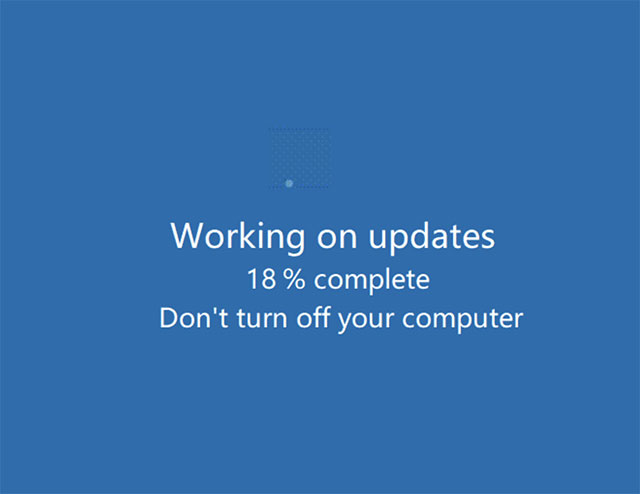

Sau khi yêu cầu kết nối được chấp thuận, kẻ tấn công sẽ thả vào hệ thống bị xâm nhập một tệp nhị phân có tên Microsoft Windows Update, hiển thị màn hình chào mừng Windows Update giả mạo.

Mục đích duy nhất của trò lừa đảo này là đánh lạc hướng nạn nhân trong khi kẻ tấn công sử dụng công cụ truyền tệp File Transfer của AnyDesk để đánh cắp dữ liệu từ tài khoản OneDrive, chia sẻ mạng và bộ nhớ cục bộ.

Trong màn hình cập nhật Windows giả, bàn phím của nạn nhân sẽ bị vô hiệu hóa để tránh làm gián đoạn quá trình trích xuất dữ liệu.

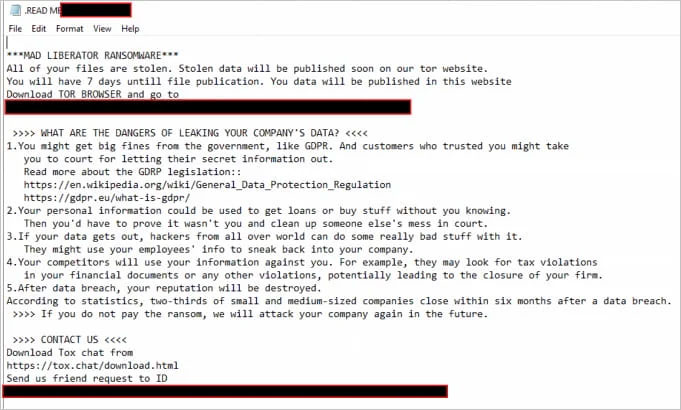

Trong các cuộc tấn công mà Sophos phát hiện kéo dài khoảng bốn giờ, Mad Liberator không thực hiện bất kỳ hành vi mã hóa dữ liệu nào trong giai đoạn sau khi rò rỉ. Tuy nhiên, chúng vẫn gửi ghi chú đòi tiền chuộc trên các thư mục mạng chia sẻ để đảm bảo khả năng hiển thị tối đa trong môi trường doanh nghiệp.

Sophos lưu ý rằng họ không thấy Mad Liberator tương tác với mục tiêu trước khi yêu cầu kết nối AnyDesk, và không ghi nhận bất kỳ nỗ lực lừa đảo nào hỗ trợ cho cuộc tấn công.

Về quy trình tống tiền của Mad Liberator, nhóm tin tặc tuyên bố trên trang darknet của chúng rằng trước tiên chúng sẽ liên hệ với các công ty bị xâm phạm để đề nghị "giúp" khắc phục các sự cố bảo mật và khôi phục các tệp được mã hóa nếu các yêu cầu về tiền bạc của chúng được đáp ứng.

Nếu công ty bị hại không phản hồi trong vòng 24 giờ, tên của họ sẽ được công bố trên cổng thông tin tống tiền và có bảy ngày để liên hệ với những kẻ đe dọa.

Sau năm ngày nữa kể từ khi tối hậu thư được ban hành mà không có khoản tiền chuộc nào được thanh toán, tất cả các tệp bị đánh cắp đều được công bố trên trang web Mad Liberator, hiện tại có chín nạn nhân.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ