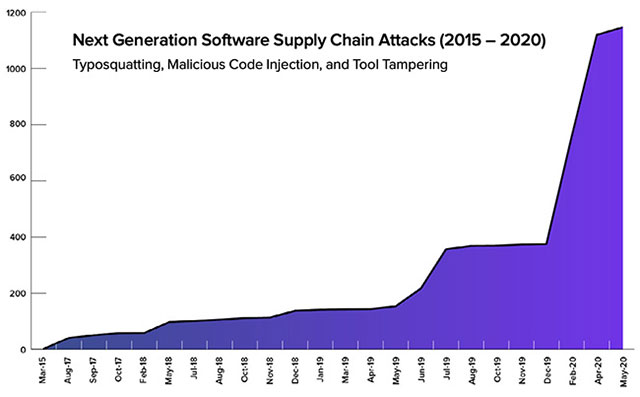

Phần mềm nguồn mở đang ngày càng được sử dụng phổ biến trong thế giới công nghệ vài năm trở lại đây, và chính điều này cũng đã khiến các dự án phần mềm nguồn mở nói chung thu hút sự chú ý lớn hơn từ giới tin tặc. Theo thống kê mới nhất của tổ chức bảo mật Sonatype, số lượng các cuộc tấn công mạng tinh vi nhằm mục đích chủ động xâm nhập vào chuỗi cung ứng phần mềm nguồn mở đã tăng tới 430% chỉ trong khoảng thời gian ngắn.

Tấn công chuỗi cung ứng phần mềm kiểu mới gia tăng

Cụ thể theo báo cáo của Sonatype, đã có thới 929 cuộc tấn công chuỗi cung ứng (supply chain attack) phần mềm thế hệ mới được ghi nhận trong khoảng thời gian từ tháng 7 năm 2019 đến tháng 5 năm 2020. Đây là mức tăng đáng báo động bởi trước đó, chỉ có 216 cuộc tấn công như vậy được ghi nhận trong vòng 4 năm, từ tháng 2 năm 2015 đến tháng 6 năm 2019.

Tiêu chí chỉ ra sự khác biệt giữa các cuộc tấn công chuỗi cung ứng phần mềm nguồn mở thế hệ mới và cũ rất đơn giản nhưng không kém phần phức tạp: Các cuộc tấn công thế hệ mới như Octopus Scanner và electron-native-notification được tiến hành dưới dạng chiến lược và có liên quan đến việc những kẻ tấn công cố tình nhắm mục tiêu cũng như lén lút xâm phạm “ngược dòng” vào các dự án mã nguồn mở, để sau đó chúng có thể nắm trong tay khả năng khai thác các lỗ hổng tồn tại trong dự án.

Ngược lại, các cuộc tấn công chuỗi cung ứng phần mềm kiểu cũ như Equifax lại mang nặng tính chiến thuật và chủ yếu liên quan đến việc các tác nhân độc hại chờ đợi lỗ hổng zero day mới được tiết lộ công khai và sau đó chạy đua tìm cách khai thác lỗ hổng để tận dụng lợi thế trước khi chúng được khắc phục. Hiểu một cách nôm na, tấn công chuỗi cung ứng phần mềm kiểu mới mang tính chủ động cao hơn, do đó cũng nguy hiểm hơn đáng kể.

“Nghiên cứu của chúng tôi cho thấy rằng các đội ngũ bảo mật hệ thống đang ngày càng tỏ ra nhanh chóng và hiệu quả hơn trong khả năng ứng phó với các lỗ hổng zero day mới. Do đó, không có gì ngạc nhiên khi các cuộc tấn công vào chuỗi cung ứng thế hệ tiếp theo tăng tới 430%. Tin tặc đang trở nên ngày càng chủ động”, Wayne Jackson, Giám đốc điều hành Sonatype, nhận định.

Tốc độ - yếu tố quyết định khi phản ứng với các cuộc tấn công chuỗi cung ứng phần mềm

Theo báo cáo, thời gian phản hồi đối với các lỗ hổng tồn tại trong thành phần phần mềm nguồn mở của các nhóm bảo mật doanh nghiệp không giống nhau.

- 47% chỉ thực sự nắm được thông tin các lỗ hổng mã nguồn mở mới sau một tuần.

- 51% tổ chức đã mất hơn một tuần để khắc phục các lỗ hổng nguồn mở.

Báo cáo năm nay cho thấy rằng các nhóm bảo mật hoạt động hiệu quả có thể phát hiện và khắc phục lỗ hổng nguồn mở nhanh hơn 26 lần, đồng thời triển khai các thay đổi đối với mã thường xuyên hơn 15 lần so với những nhóm bảo mật hoạt động kém hiệu quả.

Một số phát hiện liên quan đáng chú ý khác bao gồm:

- Dự kiến sẽ có 1,5 nghìn tỷ yêu cầu download thành phần trên tất cả các hệ sinh thái nguồn mở chính trong năm 2020.

- 10% yêu cầu download thành phần java OSS của các nhà phát triển có chưa lỗ hổng bảo mật.

- Các lỗ hổng mã nguồn mở zero-day mới thường bắt đầu bị khai thác trong vòng 3 ngày kể từ khi lỗ hổng được công khai.

Trong một báo cáo liên quan, theo nghiên cứu của tổ chức an ninh mạng WhiteSource, số lượng lỗ hổng phần mềm nguồn mở được ghi nhận trong năm 2019 đã tăng tới 50% so với năm 2018, từ hơn 4.000 lên tới hơn 6000. Tuy nhiên đó mới chỉ là “phần nổi của tảng băng chìm” bởi theo các chuyên gia, vẫn còn rất nhiều lỗ hổng tồn tại trong các hệ thống nguồn mở khác đang âm thầm gây thiệt hại nhưng chưa được phát hiện hoặc báo cáo.

Nhìn chung, thực trạng này không khiến nhiều người ngạc nhiên, thậm chí đã được dự báo từ trước do sự phát triển rộng rãi, ồ ạt và phần nào đó hơi “mất kiểm soát” của cộng đồng nguồn mở trong vài năm qua.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ