Slammer worm khai thác lỗ hổng được gọi là “một trong những sơ suất lớn nhất thời đại” và nhắc nhở các admin: Hãy thường xuyên cập nhật bản vá lỗi.

Lây nhiễm tốc độ cao

Tên mã: MS02-039

Ngày ra bản vá: 24/7/2002

Lỗi này khai thác điểm yếu của hệ thống quản lý cơ sở dữ liệu SQL Server 2000 của Microsoft. Cơ chế tấn công của chúng không mới: lây nhiễm, gây tràn bộ đệm, sụp đổ hệ thống và chiếm quyền kiểm soát.

Microsoft đã “chơi khó” các chuyên viên quản trị mạng bằng cách buộc họ phải chạy một bản vá lỗi trước đó rồi mới sử dụng được bản vá MS02-039. Ban đầu, mục tiêu của những kẻ tấn công vào lỗi này là các máy chủ dữ liệu nhưng trên thực tế có rất nhiều các máy tính cá nhân và gia đình cũng bị lây nhiễm và tấn công bởi lẽ họ không hay biết rằng trên PC của họ cũng có hệ thống MSDE (Microsoft SQL Server Desktop Engine). “Con sâu” được đặt tên là Slammer này sau đó đã tạo ra một vụ tấn công khủng khiếp khi chỉ trong vòng 10 phút nó đã chiếm quyền điều khiển của 90% số máy tính có SQL của Microsoft. Nguy hiểm hơn nữa khi nó chỉ có dung lượng 376 byte và nó thể ẩn mình gọn gàng trong một gói dữ liệu.

Steve Manzuik, Giám đốc bộ phận nghiên cứu bảo mật của Juniper Networks sau đó đã thừa nhận MS02-039 là “một trong những sơ suất lớn nhất mọi thời đại” và các chuyên gia an ninh đã gặp vô vàn khó khăn trong việc phát hiện và tiêu diệt con sâu này. Còn Hiệp hội các chuyên gia phân tích dữ liệu Internet cũng tiết lộ rằng Slammer là con sâu “hình mẫu của sự lây nhiễm tốc độ cao” khi nó chỉ cần 8,5 giây để nhân đôi số lượng máy chủ bị tấn công và mất quyền kiểm soát.

Bài học dành cho các chuyên gia IT trong vụ này là họ bắt đầu nhận ra nguy cơ toàn bộ mạng Internet toàn cầu có thể bị tê liệt trong vòng vài tiếng bởi lỗi của một ứng dụng tưởng chừng như đơn giản.

Dạy cho Bill Gates một bài học

Tên mã: MS03-026

Ngày ra bản vá: 16/7/2003

Giao diện DCOM RPC là một thành phần rất cơ bản trong các hệ điều hành được xây dựng trên nền NT của Microsoft như Windows NT, Windows 2000, Windows XP, và Windows Server 2003.

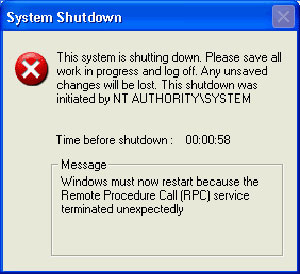

Ngay 11/8/2003, sâu Blaster xuất hiện và tấn công vào lỗ hổng DCOM RPC với một tốc độ rất cao. Điều đáng nói là con sâu này có thể bị chặn khá dễ dàng bởi một tường lửa nhưng khi đó hầu như chưa mấy ai sử dụng hệ thống tường lửa để bảo vệ các mạng máy tính nhỏ hoặc máy tính gia đình. Chính vì lẽ đó, những máy tính cá nhân có kết nối Internet trực tiếp khi bị nhiễm Blaster thông qua lỗ hổng PRC liên tục bị shutdown và khởi động lại mà không cách gì chữa được.

Sau này khi các chuyên gia an ninh mạng phân tích các đoạn mã trong Blaster, người ta đã đọc được một thông điệp: “Billy Gate, Tại sao ông lại để việc này có thể xảy ra? Hãy ngừng kiếm tiền và tập trung vào sửa lỗi các phần mềm của ông đi!”.

Sasser

Tên mã: CVE-2003-0533, MS04-011

Ngày phát hiện: 13/4/2004

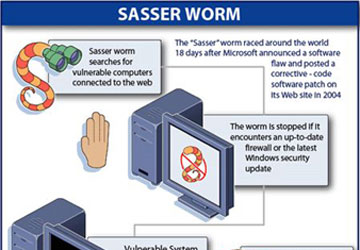

“Thảm họa” và virus Sasser gây ra một lần nữa chứng minh rằng chính những bản vá lỗi của Microsoft đã chỉ đường cho hacker tìm ra những lỗ hổng tiếp theo trên Windows.

Windows XP có một “kẻ gác cổng” mang tên LSASS (Local Security Authority Subsystem) có nhiệm vụ kiểm soát quyền truy cập tài khoản người dùng. Tháng 10.2003, eEye Digital Security đã phát hiện ra lỗ hổng trong thành phần này của Windows XP và đã thông báo một cách chi tiết cho Microsoft. Nhưng phải mất đến 6 tháng sau một bản vá mới được Microsoft phát hành.

Trong 18 ngày càn quét mạng Internet của virus Sasser, hàng ngàn mạng lưới và hệ thống trên khắp thế giới đã bị đánh sập mà lỗi là do hầu hết người dùng Internet trong đó có cả các chuyên gia IT đã không chịu cập nhật bản vá lỗi MS04-011.

Malware có thể xâm nhập bất cứ đâu

Tên mã: CVE-2005-4560, MS06-001

Ngày phát hiện: 5/1/2006

Các chuyên gia nghiên cứu về bảo mật đã phát hiện ra rằng một định dạng file hình ảnh được sử dụng trên tất cả các hệ điều hành Windows bắt đầu từ Windows 3.0 có tên là WMF có chứa một đoạn mã tự thực thi. Thông thường WMF tự ra lệnh cho GDI (Giao diện trình điều khiển đồ họa) để hiển thị và làm việc với các hình ảnh được luu trữ trong các file Word của Microsoft. Chính đặc tính này đã bị hacker lợi dụng bằng cách tạo ra một file WMF trong đó được chèn thêm một đoạn mã yêu cầu trình duyệt IE tự động truy cập đến một URL nào đó, tải và tự động chạy một file khác.

Malware này có hiệu quả cao một cách đặc biệt. Các đoạn mã bí mật có thể xâm nhập vào bất cứ một thành phần nào của hệ thống thông qua vô số con đường và chúng cũng có thể làm được không ít việc như: xem trước nội dung email trong Outlook, duyệt qua tất cả các hình ảnh qua cửa số Explorer, lập danh mục các file được lưu trữ trong ổ cứng mà chủ nhân không hề hay biết…

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ