Adrien Guinet cho biết anh có thể giải mã (decrypt) máy tính bị nhiễm ransomware chạy Windows XP trong phòng thí nghiệm bằng cách tìm ra dãy số tạo nên chuỗi mật khẩu riêng cho WannaCry. Dãy số này chính là những gì mà nạn nhân của ransomware tống tiền này phải bỏ tiền ra để mua, từ đó giải mã tập tin của mình. Guinet nói anh có thể tìm ra nó mà không cần trả một xu bitcoin nào.

Quan trọng là, Guinet nhận ra kỹ thuật này chỉ có hiệu quả trên Windows XP. Lý do là bởi hệ điều hành này không bị ảnh hưởng bởi cuộc tấn công phát tán ransomawre vào hôm 12/5. Tuy vậy, hiện tại WannaCry đã có mặt trên XP, nhưng ít nhất thì kỹ thuật này có thể giúp các nạn nhân.

Guinet viết trên Github: "Để làm được việc này, máy tính của bạn phải chưa từng được khởi động lại (reboot) sau khi bị nhiễm. Cũng cần nhớ là bạn cần chút may mắn bởi có thể trong một số trường hợp sẽ không có hiệu quả".

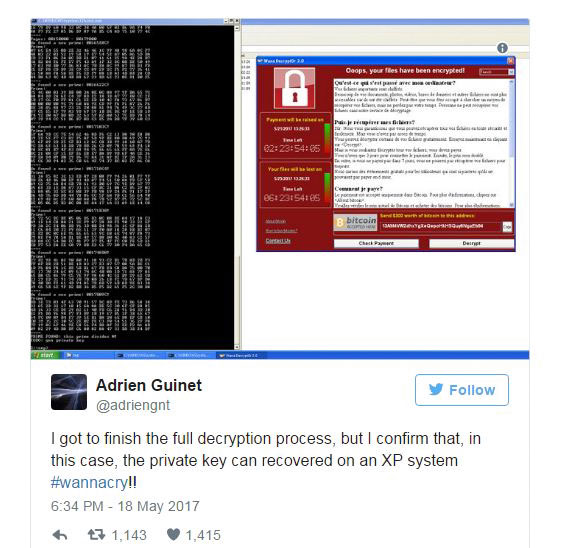

Tôi đã hoàn thành quá trình giải mã nhưng nó chỉ có thể khôi phục tập tin trên hệ thống XP

Tại sao lại như vậy? Guinet giải thích rằng "khi WannaCry xâm nhập máy tính, nó sẽ tạo ra chuỗi mật khẩu giải mã dựa trên các số nguyên tố. Điều quan trọng là ransomware không xóa chúng khỏi bộ nhớ trước khi giải phóng bộ nhớ liên quan". "Nếu bạn may mắn (bộ nhớ liên quan chưa bị xóa hay phân chia lại) thì các con số nguyên tốt này vẫn nằm trong đó".

Nếu có thể phục hồi những con số đó thì bạn có thể giải mã tập tin, Guinet nói. Anh đã phát hành phần mềm đã dùng để giải mã máy tính bị nhiễm WannaCry và gọi nó là Wannakey.

Wannakey chưa được thử nghiệm rộng rãi nên vẫn chưa chắc chắn về tính hiệu quả có nó. Tuy vậy, nó cũng khơi lên hy vọng dữ liệu bị ransomware mã hóa có thể được giải mã trong tương lai. Dù sao thì đó cũng là một tin tốt.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ