![]() Giới thiệu bổ sung về Network Access Protection - Phần 1

Giới thiệu bổ sung về Network Access Protection - Phần 1

![]() Giới thiệu bổ sung về Network Access Protection - Phần 2

Giới thiệu bổ sung về Network Access Protection - Phần 2

![]() Giới thiệu bổ sung về Network Access Protection - Phần 3

Giới thiệu bổ sung về Network Access Protection - Phần 3

![]() Giới thiệu bổ sung về Network Access Protection - Phần 4

Giới thiệu bổ sung về Network Access Protection - Phần 4

![]() Giới thiệu bổ sung về Network Access Protection - Phần 5

Giới thiệu bổ sung về Network Access Protection - Phần 5

Brien M. Posey

Quản trị mạng - Trong phần trước của loạt bài này, chúng tôi đã giới thiệu cho các bạn cách tạo các chính sách thẩm định cho cả các máy không đồng thuận và đồng thuận. Trong phần này, chúng tôi sẽ hòan tất thủ tục cấu hình máy chủ. Bước đầu tiên trong việc thực hiện đó sẽ là tạo một chính sách mạng để có thể áp dụng cho bất cứ máy nào cần thẩm định thông qua máy chủ VPN.

Tạo một chính sách mạng

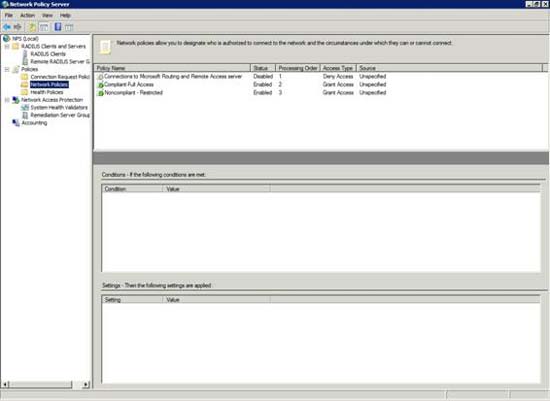

Bắt đầu quá trình bằng cách mở giao diện điều khiển Network Policy Server và điều hướng trong cây giao diện đến NPS (Local) | Policies | Network Policies. Ở đây, panel chi tiết sẽ hiển thị các chính sách mạng đã tồn tại trước đó. Bạn hãy dành một chút để thẩm định xem các chính sách Compliant – Full Access và Noncompliant – Restricted có được kích hoạt hay không, và xem cả chính sách Connections to Microsoft Routing và Remote Access Server có bị vô hiệu hóa hay không (chi tiết trong hình A bên dưới).

Hình A: Bảo đảm rằng các chính sách

Compliant – Full Access và Noncompliant – Restricted được kích hoạt

Đây chính là lúc tạo một chính sách mạng. Để thực hiện điều này, bạn hãy kích chuột phải vào mục Network Policies và chọn lệnh New. Khi đó, Windows sẽ khởi chạy New Network Policy Wizard.

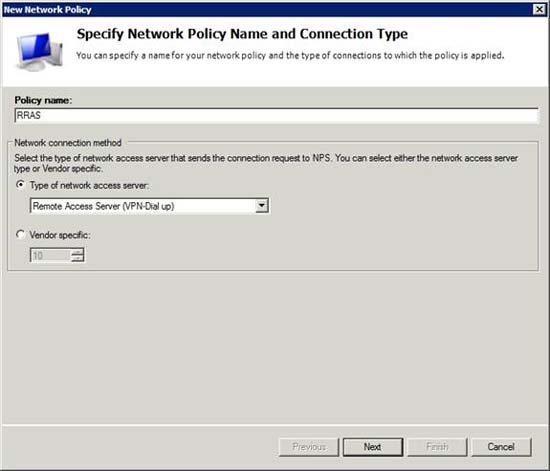

Thứ đầu tiên mà bạn phải thực hiện là nhập vào tên của một chính sách mới mà chúng ta sẽ tạo. Với mục đích hướng dẫn trong bài, chúng ta hãy gọi chính sách là RRAS. Sau khi nhập RRAS vào trường Policy Name, bạn hãy chọn tùy chọn Remote Access Server (VPN-Dial up) từ mục chọn Type of Network Access Server, xem thể hiện trong hình B.

Hình B: Thiết lập kiểu cho Network Access Server là Remote Access Server (VPN-Dial up)

Kích Next, khi đó wizard sẽ đưa bạn đến màn hình Specify Conditions. Wizard sẽ không cho phép bạn tiếp tục cho tới khi bạn chỉ định tối thiểu một điều kiện nào đó cần phải có. Chúng tôi thích cấu hình chính sách để xem kiểu kết nối gửi đến. Theo cách đó, chúng tôi cần phải thiết lập chính sách để áp dụng cho bất cứ kết nối VPN nào được thiết lập với máy chủ.

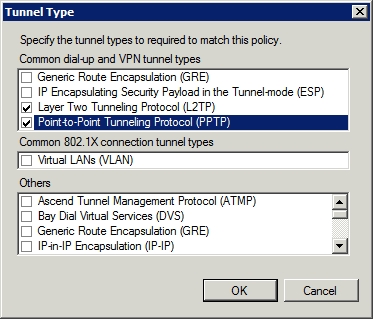

Để thiết lập các điều kiện, hãy kích nút Add, sau đó chọn trong phần Select Conditions chọn Tunnel Type. Chọn tùy chọn này và kích Add. Lúc này bạn sẽ thấy một màn hình yêu cầu bạn chỉ định các kiểu đường hầm yêu cầu đối với mỗi một chính sách. Bạn có thể chọn bất cứ thứ gì muốn ở đây, tuy nhiên chúng tôi khuyên các bạn nên chọn các tùy chọn Layer Two Tunneling Protocol (L2TP) và Point to Point Tunneling Protocol (PPTP), xem thể hiện trong hình C.

Hình C: Chọn các tùy chọn PPTP và L2TP, sau đó kích OK.

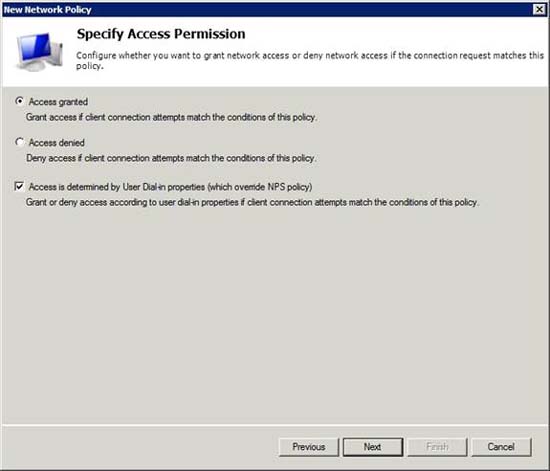

Kích OK và sau đó kích Next. Wizard lúc này sẽ hiển thị màn hình Specify Access Permission. Chọn nút “Access Granted”, sau đó tích vào hộp kiểm “Access is Determined by User Dial In Properties”, xem thể hiện trong hình D.

Hình D: Chọn nút “Access Granted”, sau đó chọn “Access is Determined by User Dial In”

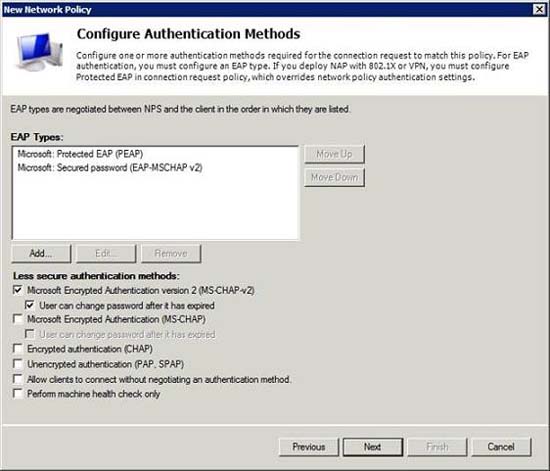

Màn hình tiếp theo mà các bạn sẽ gặp sẽ hỏi bạn về kiểu EAP nào bạn muốn sử dụng cho việc thẩm định. Bạn có thể sử dụng bất cứ kiểu EAP nào muốn có, tuy nhiên ở đây chúng tôi khuyên các bạn nên sử dụng Protected EAP và EAP-MSCHAP-V2. Để chỉ định kiểu cho EAP, hãy kích nút Add, sau đó chọn tùy chọn Microsoft: Protected EAP (PEAP) và kích OK. Tiếp theo, kích nút Add lần nữa, chọn tùy chọn Microsoft: Secured Password (EAP-MSCHAP-V2) và kích OK. Khi wizard đưa bạn trở về màn hình Configure Authentication Methods, hãy hủy chọn hộp kiểm Microsoft Encrypted Authentication (MS-CHAP). Màn hình lúc này sẽ giống như những gì thể hiện trong hình E.

Hình E: Màn hình Configure Authentication Methods

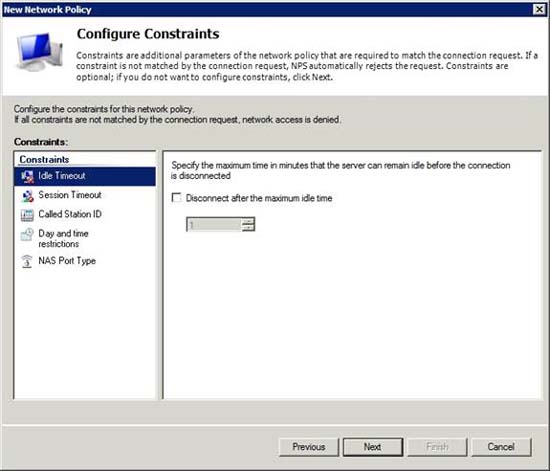

Kích Next, khi đó wizard sẽ hiển thị màn hình Configure Constraints. Như những gì bạn thấy trong hình E, màn hình này cho phép bạn thiết lập những thứ giống như chu kỳ session timeout hoặc các giới hạn về thời gian mà bạn muốn áp đặt. Với sự phức tạp trong việc triển khai NAP như vậy, chúng tôi khuyên bạn không nên áp đặt bất cứ ràng buộc nào.

Hình F: Chúng tôi khuyên bạn nên để áp đặt các ràng buộc sau

Kích Next, tiếp theo đó kích Finish để hoàn tát quá trình cấu hình.

Chính sách cấu hình máy khách RADIUS

Trong kiểu triển khai này, Network Policy Server đóng vai trò như một máy chủ RADIUS. Đúng hơn là các máy khách đang thực hiện một sự thẩm định RADIUS trực tiếp đối với máy chủ chính sách mạng, còn máy chủ RRAS đang thực hiện như một máy chủ VPN sẽ thực hiện nhiệm vụ như một máy khách RADIUS.

Bước cuối cùng trong quá trình cấu hình máy chủ là việc cung cấp cho Network Policy Server một danh sách các máy khách RADIUS đã được thẩm định. Do chỉ có máy khách RADIUS sẽ là máy chủ VPN nên bạn chỉ cần nhập vào địa chỉ IP của máy chủ VPN. Cần lưu ý một điều rằng các dịch vụ RRAS đang chạy trên cùng một máy chủ vật lý với Network Policy Services, chính vì vậy bạn chỉ cần chỉ định địa chỉ IP chỉ chính máy chủ.

Để tạo chính sách cấu hình máy khách RADIUS, hãy điều hướng trong cây giao diện Network Policy Server đến NPS (Local) | RADIUS Clients and Servers | RADIUS Clients. Lúc này, kích chuột phải vào mục RADIUS Clients, sau đó chọn lệnh New RADIUS Client. Thao tác này sẽ mở ra cho bạn hộp thoại New RADIUS Client.

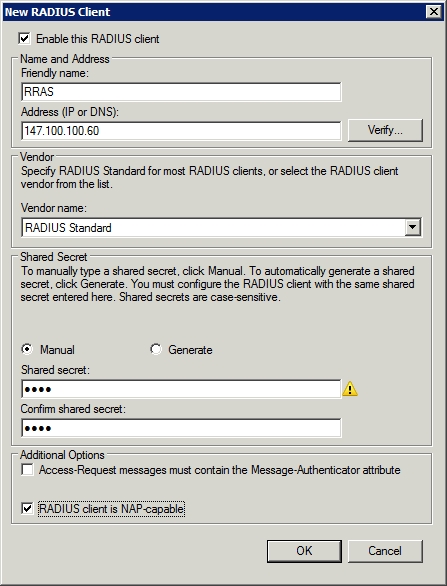

Thứ đầu tiên hộp thoại này yêu cầu bạn là nhập vào tên và địac chỉ IP cho máy khách RADIUS mới. Trong triển khai thực, bạn nên nhập RRAS với tư cách là tên và nhập vào địa chỉ IP của máy chủ RRAS vào phần không gian được cấp. Do đây là môi trường lab nên RRAS hiện đang chạy trên cùng máy chủ với Network Policy Services. Chính vì vậy chỉ cần nhập tên của chính máy chủ và địa chỉ IP của nó vào phần không gian được cấp.

Trường tiếp theo trrong hộp thoại này là trường Vendor Name. Phần văn bản trong hộp thoại sẽ chỉ dẫn cho bạn cách sử dụng thiết lập RADIUS Standard cho các hầu hết các triển khai.

Thứ tiếp theo mà hộp thoại hỏi là những bí mật được chia sẻ. Như bất cứ bí mật nào, cả máy khách và máy chủ đều cần biết về những mật chia sẻ. Cách an toàn nhất trong việc thiết lập bí mật chia sẻ là chọn nút “Generate”. Khi đó Windows sẽ tự động tạo một bí mật chia sẻ riêng.

Về cá nhân mà nói, chúng tôi thực sự khuyên các bạn nên sử dụng một bí mật chia sẻ đơn giản và mang tính thủ công. Có hai lý do cho điều này đó là. Thứ nhất, không phải tất cả các máy khách Windows đều hỗ trợ việc sử dụng các bí mật chia sẻ dài. Thứ hai đó là bạn sẽ thực sự khó trong việc đánh lại một chuỗi ngẫu nhiên các số, ký tự và các ký hiệu dài. Với sở thích ưu tiên cho sự đơn giản như vậy, tôi khuyên các bạn nên chọn tùy chọn tùy chọn Manual, sau đó sử dụng từ RRAS như một bí mật được chia sẻ. Khi NAP làm việc, bạn có thể làm cho nó trở lên an toàn hơn bằng cách chọn những bí mật chia sẻ phức tạp hơn.

Thứ cuối cùng mà bạn cần thực hiện đó là chọn hộp kiểm RADIUS Client is NAP Capable. Hộp thoại NEW RADIUS Client sẽ giống như những gì bạn thấy trong hình G. Kích OK để hoàn tất quá trình cấu hình.

Hình G: Nhập vào bí mật chia sẻ và chọn hộp kiểm Client is NAP Capable

Kết luận

Trong phần này, chúng tôi đã giới thiệu cho các bạn về sự cấu hình của Network Policy Server. Trong phần 17 sắp tới, chúng tôi sẽ giới thiệu cho các bạn về cách thực hiện phần cấu hình máy khách của quá trình cài đặt.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ  Chuyện công nghệ

Chuyện công nghệ

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Học CNTT

Học CNTT  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống