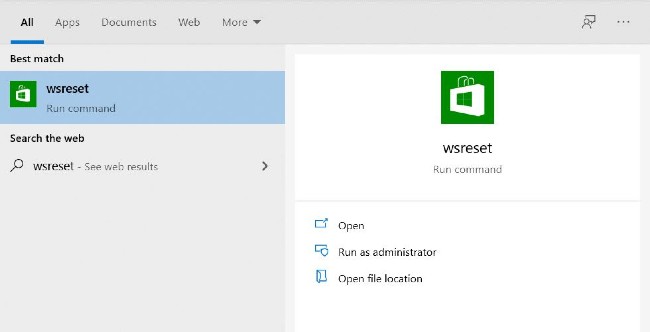

Gần đây, nhà nghiên cứu bảo mật Daniel Gelbert và hãng Pentester đã phát hiện ra rằng công cụ Wsreset.exe có thể bị lợi dụng để xóa các tập tin bất kỳ. Wsreset.exe là một công cụ gỡ lỗi hợp pháp cài sẵn trên windows được sử dụng để xác định vấn đề và cài đặt lại bộ nhớ đệm trong Windows Store.

Sử dụng Wsreset.exe để xóa tập tin

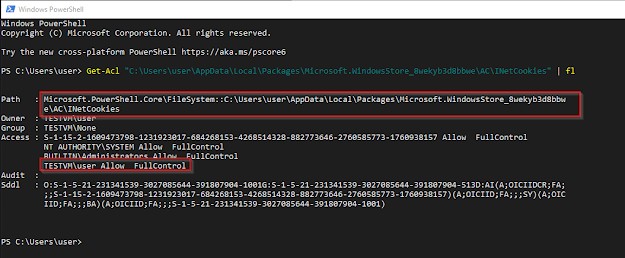

Windows Store sẽ lưu trữ các tập tin bộ nhớ đệm và cookie tạm thời mà nó tạo ra tại các thư mục sau:

%UserProfile%\AppData\Local\Packages\Microsoft.WindowsStore_8wekyb3d8bbwe\AC\INetCache

%UserProfile%\AppData\Local\Packages\Microsoft.WindowsStore_8wekyb3d8bbwe\AC\INetCookiesSau khi phân tích kỹ Wsreset, Gelbert nhận thấy rằng công cụ này có thể xóa các tập tin có trong các thư mục trên để cài đặt lại bộ nhớ đệm và cookie cho ứng dụng Windows Store.

Lợi dụng điều này và dựa vào chức năng kết nối thư mục trên Windows, kỹ thuật tấn công của hacker khá đơn giản. Hacker có thể xóa bất cứ thư mục nào khi khởi chạy Wsreset bằng cách trỏ đường dẫn \INetCookies tới thư mục cần xóa. Điều này luôn thành công bởi Wsreset được cấp đặc quyền cao nhất theo mặc định.

Hacker bắt đầu thiết lập bằng việc xóa thư mục \INetCookies, thứ mà Wsreset luôn ưu tiên xóa khi khởi chạy. Để xóa thư mục này, hacker không cần quyền Administrator, chỉ cần tìm ra cách kiểm soát tài khoản của người dùng hoặc sử dụng mã độc.

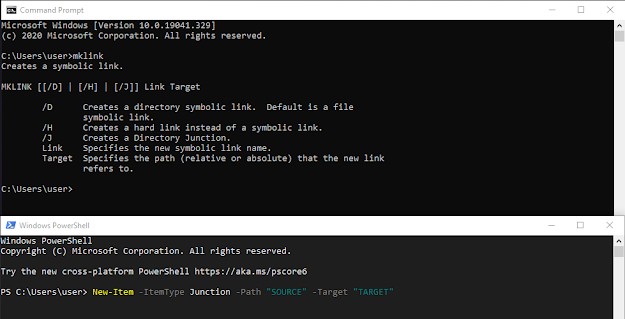

Tiếp theo, hacker tạo ra một liên kết để thay thế \INetCookies bằng thư mục mà chúng muốn Wsreset xóa.

Trong ví dụ bên dưới, hacker đang thay thế thư mục \INetCookies bằng "C:\Windows\System32\drivers\etc". Thư mục \etc chứa các cấu hình và tập tin quan trọng, bao gồm cả các tập tin máy chủ để xác định các quy tắc cấu hình DNS cục bộ.

"Hacker có thể làm điều này bằng cách sử dụng mklink.exe với tham số "/J" hoặc qua lệnh new-item powershell với tham số "-ItemType ."", Gelbert giải thích.

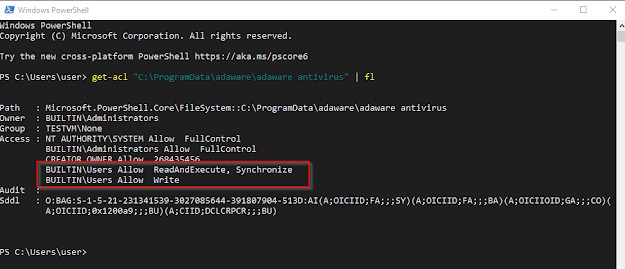

Dùng Wsreset để vô hiệu hóa phần mềm diệt virus

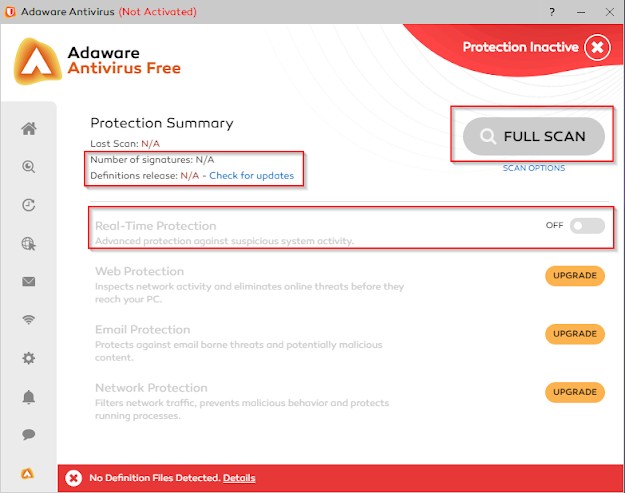

Các nhà nghiên cứu đã chứng minh rằng bằng cách lợi dụng Wsreset, hacker có thể vô hiệu hóa các phần mềm diệt virus trên máy của nạn nhân. Ví dụ, dưới đây là cách vô hiệu hóa phần mềm Adaware:

"Phần mềm diệt virus Adaware lưu trữ các tập tin cấu hình trong thư mục "C:\ProgramData\adaware\adaware antivirus". Nó cần các tập tin này để tương tác với dấu hiệu và định nghĩa mã độc mà nó tải về trước đó. Thông thường, người dùng không thể xóa thư mục này", Gelbert viết.

Khi hacker thay thế \INetCookies bằng thư mục \adaware antivirus và chạy Wsreset, các tập tin trong thư mục này sẽ bị xóa bởi Wsreset được cấp đặc quyền cao nhất. Mặc dù trong thư mục \adaware antivirus vẫn còn một số tập tin nhưng thao tác này sẽ vô hiệu hóa hoàn toàn phần mềm diệt virus Adaware.

Sau khi khởi động lại, Adaware sẽ bị vô hiệu hóa. Điều này xuất phát từ việc các dấu hiệu/định nghĩa mã độc và các tập tin cốt lõi khác của nó đã bị xóa khỏi hệ thống.

Với tiềm năng rất lớn, lỗ hổng của công cụ Wsreset.exe có thể bị lợi dụng hacker cho các mục đích khác. Ví dụ, năm 2019 nhà phát triển Hashim Jawad đã chứng minh Wsreset có thể vô hiệu hóa cả tính năng User Account Control (UAC) của Windows.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ