Virus phá hoại nhất từ trước đến nay

Người ta vừa khám phá ra một virus mà hãng Microsoft liệt vào hàng phá hoại bậc nhất từ trước đến nay. Virus này mới được hãng McAfee khám phá ra chiều 31-10.

Người ta vừa khám phá ra một virus mà hãng Microsoft liệt vào hàng phá hoại bậc nhất từ trước đến nay. Virus này mới được hãng McAfee khám phá ra chiều 31-10.Cisco bít lỗ hổng trình điều khiển thiết bị mạng

Ngày hôm qua (02/11), Cisco Systems vừa mới cho bít một lỗ hổng bảo mật quan trọng trong phần mềm điều khiển bộ định hướng (router) và thiết bị chuyển mạch mạng (switch).

Ngày hôm qua (02/11), Cisco Systems vừa mới cho bít một lỗ hổng bảo mật quan trọng trong phần mềm điều khiển bộ định hướng (router) và thiết bị chuyển mạch mạng (switch).Giúp bạn chọn mua máy tính: Máy tính cho nhu cầu "văn phòng tại gia"

Bạn không cần phải có những CPU lõi kép với tốc độ cao nhất hay những chú Athlon FX, Pentium EE đang hớp hồn những game thủ; nhưng cũng không nên vướng vào những CPU cấp thấp như Celeron và Sempron.

Bạn không cần phải có những CPU lõi kép với tốc độ cao nhất hay những chú Athlon FX, Pentium EE đang hớp hồn những game thủ; nhưng cũng không nên vướng vào những CPU cấp thấp như Celeron và Sempron.IE trục trặc khi cài các bản vá lỗi bảo mật

Trong hai bản tin khuyến cáo đăng trên trang web chính thức của mình, Microsoft ngày hôm qua (02/11) đã chính thức khẳng định đã có một miếng vá bảo mật dành cho Internet Explorer đã khiến cho trình duyệt gặp trục trặc,

Trong hai bản tin khuyến cáo đăng trên trang web chính thức của mình, Microsoft ngày hôm qua (02/11) đã chính thức khẳng định đã có một miếng vá bảo mật dành cho Internet Explorer đã khiến cho trình duyệt gặp trục trặc,Firefox 1.5 RC1 đã có thể tự động cập nhật

Ngày thứ 3 vừa qua, Mozilla đã cho phát hành phiên bản trình duyệt Firefox 1.5 Release Candidate 1. Tuy nhiên, ngay sau đó Mozilla đã phải hứng chịu rất nhiều lời phàn nàn của người sử dụng về cơ chế cập nhật của trình duyệt.

Ngày thứ 3 vừa qua, Mozilla đã cho phát hành phiên bản trình duyệt Firefox 1.5 Release Candidate 1. Tuy nhiên, ngay sau đó Mozilla đã phải hứng chịu rất nhiều lời phàn nàn của người sử dụng về cơ chế cập nhật của trình duyệt.

Công nghiệp phần mềm: ưu đãi nhiều, chưa đủ!

Công nghiệp phần mềm (CNpPM) là một trong những ngành được Nhà Nước dành nhiều ưu đãi. Tuy nhiên những thuận lợi đó dường như chưa đủ đối với một ngành công nghiệp còn non trẻ và đang loay hoay tìm hướng đi như CNpPM.

Công nghiệp phần mềm (CNpPM) là một trong những ngành được Nhà Nước dành nhiều ưu đãi. Tuy nhiên những thuận lợi đó dường như chưa đủ đối với một ngành công nghiệp còn non trẻ và đang loay hoay tìm hướng đi như CNpPM.Hướng dẫn tạo máy chủ lưu trữ Web tại nhà bạn hoặc văn phòng - Phần II

Với sự bùng nổ ADSL như hiện nay người dùng có cơ hội được truy cập Internet tốc độ cao, giá rẻ. Ngoài những ứng dụng web thông thường của Internet như duyệt web, email, chat,...các bạn có thể xây dựng mô hình máy chủ lưu trữ web cho các ứng dụng văn phòng và thông tin cá nhân. Việc thiết lập máy chủ lưu trữ web tại văn phòng hoàn toàn đơn giản nhờ

Với sự bùng nổ ADSL như hiện nay người dùng có cơ hội được truy cập Internet tốc độ cao, giá rẻ. Ngoài những ứng dụng web thông thường của Internet như duyệt web, email, chat,...các bạn có thể xây dựng mô hình máy chủ lưu trữ web cho các ứng dụng văn phòng và thông tin cá nhân. Việc thiết lập máy chủ lưu trữ web tại văn phòng hoàn toàn đơn giản nhờXuất hiện đoạn mã nguy hiểm khai thác lỗi Oracle

Một hacker giấu mặt vừa mới cho công một đoạn mã nguy hiểm nhằm khai thác lỗ hổng bảo mật gần đây. Đoạn mã nguy hiểm đã được kiểm chứng này hiện đã được phát tán thông qua danh sách thư điện tử Full-disclose với nội dung tiêu để thư

Một hacker giấu mặt vừa mới cho công một đoạn mã nguy hiểm nhằm khai thác lỗ hổng bảo mật gần đây. Đoạn mã nguy hiểm đã được kiểm chứng này hiện đã được phát tán thông qua danh sách thư điện tử Full-disclose với nội dung tiêu để thưCông nghiệp phần mềm: Định hướng nào?

Ba hội thảo “Hành lang pháp lý cho phát triển CNTT-TT” trong khuôn khổ Tuần Lễ Tin Học VN 14 diễn ra vào các ngày 28-29/9/2005 tại Hà Nội đề cập nhiều vấn đề bức xúc trong phát triển CNTT-TT, nhất là về chính sách, định h

Ba hội thảo “Hành lang pháp lý cho phát triển CNTT-TT” trong khuôn khổ Tuần Lễ Tin Học VN 14 diễn ra vào các ngày 28-29/9/2005 tại Hà Nội đề cập nhiều vấn đề bức xúc trong phát triển CNTT-TT, nhất là về chính sách, định hDoanh nghiệp Ấn Độ dè dặt trên sân nhà

Theo các nhà phân tích, Ấn Độ đã nổi lên như một trung tâm thiết kế vi mạch và sản xuất phần mềm gia công cho các tập đoàn đa quốc gia nhưng vẫn tụt lại phía sau trong việc sáng chế công nghệ và sản phẩm nội địa.

Theo các nhà phân tích, Ấn Độ đã nổi lên như một trung tâm thiết kế vi mạch và sản xuất phần mềm gia công cho các tập đoàn đa quốc gia nhưng vẫn tụt lại phía sau trong việc sáng chế công nghệ và sản phẩm nội địa.

Phải chăng CIO đang đánh mất vai trò của mình?

Trong thời gian gần đây tôi thường đặt câu hỏi khi gặp các nhà kinh doanh phần mềm: “Bạn bán sản phẩm của mình cho ai trong doanh nghiệp?”

Trong thời gian gần đây tôi thường đặt câu hỏi khi gặp các nhà kinh doanh phần mềm: “Bạn bán sản phẩm của mình cho ai trong doanh nghiệp?”Virus tăng trưởng mạnh nhất trong tháng 10

Hãng bảo mật Anh Sophos đã ghi nhận con số kỷ lục 1.685 biến thể mới chỉ trong 31 ngày, nâng tổng số sâu từ trước tới nay lên 112.142. Tuy vậy, 10 virus nguy hiểm nhất tháng qua vẫn thuộc về 3 dòng Netsky, Mytob và Zafi.

Hãng bảo mật Anh Sophos đã ghi nhận con số kỷ lục 1.685 biến thể mới chỉ trong 31 ngày, nâng tổng số sâu từ trước tới nay lên 112.142. Tuy vậy, 10 virus nguy hiểm nhất tháng qua vẫn thuộc về 3 dòng Netsky, Mytob và Zafi.Lỗi trong một loạt công cụ quét virus phổ biến

Theo chuyên gia bảo mật người Isarel Andrey Bayora, bằng việc đưa thêm một số dữ liệu mà ông gọi là "Magic Byte" vào file nguy hiểm, kẻ tấn công có thể qua mặt nhiều hệ thống dò tìm virus.

Theo chuyên gia bảo mật người Isarel Andrey Bayora, bằng việc đưa thêm một số dữ liệu mà ông gọi là "Magic Byte" vào file nguy hiểm, kẻ tấn công có thể qua mặt nhiều hệ thống dò tìm virus.Vinagame không được nhập game mới và mở rộng người dùng

Vụ trưởng vụ Viễn thông, Bộ Bưu chính Viễn thông (BCVT) Phạm Hồng Hải đã cho biết như vậy sau cuộc họp nội bộ giữa Bộ BCVT, Cục Báo chí (Bộ Văn hóa thông tin - VHTT ) và Sở BCVT TP HCM s&aacu

Vụ trưởng vụ Viễn thông, Bộ Bưu chính Viễn thông (BCVT) Phạm Hồng Hải đã cho biết như vậy sau cuộc họp nội bộ giữa Bộ BCVT, Cục Báo chí (Bộ Văn hóa thông tin - VHTT ) và Sở BCVT TP HCM s&aacuThiết kế e-card trực tuyến

Thời gian sắp tới (20-11, Noel, Tết…) là dịp để mọi người gửi thư thăm hỏi, chúc mừng nhau. Nếu bạn muốn có một mẫu thiệp đẹp để in ra giấy hoặc giử e-mail, hãy thử sử dụng dịch vụ e-card tại trang web www.mycardmaker.com xem sao.

Thời gian sắp tới (20-11, Noel, Tết…) là dịp để mọi người gửi thư thăm hỏi, chúc mừng nhau. Nếu bạn muốn có một mẫu thiệp đẹp để in ra giấy hoặc giử e-mail, hãy thử sử dụng dịch vụ e-card tại trang web www.mycardmaker.com xem sao.

Bản tin bảo mật tháng 10 của Microsoft vẫn còn lỗi

Một chuyên gia bảo mật vừa mới công bố một báo cáo cho thấy Bản tin bảo mật tháng 10 của Microsoft vẫn còn có lỗi, cụ thể là chưa hoàn toàn sửa một lỗi bảo mật đã được thông báo hồi tháng 04/2005.

Một chuyên gia bảo mật vừa mới công bố một báo cáo cho thấy Bản tin bảo mật tháng 10 của Microsoft vẫn còn có lỗi, cụ thể là chưa hoàn toàn sửa một lỗi bảo mật đã được thông báo hồi tháng 04/2005.Tin tặc chuyển sang lối tấn công "du kích”?

Theo nghiên cứu của tổ chức bảo mật Cybertrust, tin tặc hiện đang theo xu thế thực hiện các cuộc tấn công nhỏ lẻ hơn là các cuộc tấn công nhằm triệt phá toàn hệ thống.

Theo nghiên cứu của tổ chức bảo mật Cybertrust, tin tặc hiện đang theo xu thế thực hiện các cuộc tấn công nhỏ lẻ hơn là các cuộc tấn công nhằm triệt phá toàn hệ thống.SP-i200U: Loa mini dành cho máy tính xách tay

Bộ loa mini SP-i200U của hãng Genius khá tiện dụng nhờ nhỏ gọn, kiểu dáng bắt mắt, chất lượng âm thanh tốt, là thiết bị dành cho những ai cần cải thiện chất lượng âm thanh của máy tính xách tay.

Bộ loa mini SP-i200U của hãng Genius khá tiện dụng nhờ nhỏ gọn, kiểu dáng bắt mắt, chất lượng âm thanh tốt, là thiết bị dành cho những ai cần cải thiện chất lượng âm thanh của máy tính xách tay.Chạy ứng dụng lưu động trên ổ USB

Những ổ USB nhỏ xíu chuyên dùng để chứa thông tin đang trở nên thông minh hơn. Công nghệ mới của hãng U3 (Mỹ) cho phép thiết bị có thể lưu và nối với máy tính để mở ứng dụng an toàn mà không

Những ổ USB nhỏ xíu chuyên dùng để chứa thông tin đang trở nên thông minh hơn. Công nghệ mới của hãng U3 (Mỹ) cho phép thiết bị có thể lưu và nối với máy tính để mở ứng dụng an toàn mà khôngMáy ảnh gia đình, mấy chấm thì đủ?

Nỗi băn khoăn của người sử dụng được giới chuyên môn tư vấn, dựa trên kinh nghiệm thực tiễn. Càng ngày, thị trường càng xuất hiện nhiều những dòng máy ảnh kỹ thuật số cao cấp, có độ phân giải, dung lượng ảnh chụp lớn. Các loại máy từ năm đến bả

Nỗi băn khoăn của người sử dụng được giới chuyên môn tư vấn, dựa trên kinh nghiệm thực tiễn. Càng ngày, thị trường càng xuất hiện nhiều những dòng máy ảnh kỹ thuật số cao cấp, có độ phân giải, dung lượng ảnh chụp lớn. Các loại máy từ năm đến bả

Hãy cẩn thận với những viên thuốc độc bọc đường

Truyện tranh Nhật in thành sách hoặc xuất bản trên CD và hoạt hình như Đôrêmon, Pôkêmon, Ớt bảy màu, Bảy viên ngọc rồng, Thủy thủ mặt trăng... từ lâu đã chiếm phần lớn trên thị trường giải trí cho lứa tuổi thiếu nhi Việt Nam.

Truyện tranh Nhật in thành sách hoặc xuất bản trên CD và hoạt hình như Đôrêmon, Pôkêmon, Ớt bảy màu, Bảy viên ngọc rồng, Thủy thủ mặt trăng... từ lâu đã chiếm phần lớn trên thị trường giải trí cho lứa tuổi thiếu nhi Việt Nam.Biến bộ loa 2.0 thành bộ loa 4.1 với chất lượng âm thanh 3D

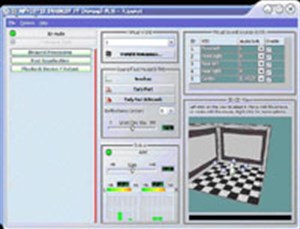

Nếu bạn đang có cặp loa 2.0 (Front left, Front right) nhưng lại chưa có điều kiện để mua cặp loa 4.1 (Center, Front left, Front right, Rear left, Rear right) nhằm thưởng thức các bài hát yêu thích với chất lượng âm thanh tuyệt vời hơn thì hơi bị tiếc?

Nếu bạn đang có cặp loa 2.0 (Front left, Front right) nhưng lại chưa có điều kiện để mua cặp loa 4.1 (Center, Front left, Front right, Rear left, Rear right) nhằm thưởng thức các bài hát yêu thích với chất lượng âm thanh tuyệt vời hơn thì hơi bị tiếc?Hướng dẫn tạo máy chủ lưu trữ Web tại nhà bạn hoặc văn phòng - Phần I

Hiện nay, Internet đã và đang trở thành xu thế thời đại trong mọi tầng lớp. Cũng từ đó, nhu cầu tự đưa thông tin lên Internet của doanh nghiệp, tổ chức hay thậm chí cá nhân để quảng cáo, giới thiệu, phổ biến kiến thức ngày một lớn hơn. Không giống như các Website tĩnh của 2 năm trước, Website bây giờ đều đòi hỏi truy cập cơ sở dữ liệu lớn, sử dụng công n

Hiện nay, Internet đã và đang trở thành xu thế thời đại trong mọi tầng lớp. Cũng từ đó, nhu cầu tự đưa thông tin lên Internet của doanh nghiệp, tổ chức hay thậm chí cá nhân để quảng cáo, giới thiệu, phổ biến kiến thức ngày một lớn hơn. Không giống như các Website tĩnh của 2 năm trước, Website bây giờ đều đòi hỏi truy cập cơ sở dữ liệu lớn, sử dụng công nChương trình nguy hiểm Rootkit xuất hiện trong IM

Các chuyên gia bảo mật vừa cảnh báo về một loại sâu mới chưa được đặt tên trong hệ thống tin nhắn nhanh (IM). Nó là sự pha trộn của những phần mềm không mong muốn, trong đó có cả Rootkit, công cụ khai thác những phần chưa được bảo vệ trong m

Các chuyên gia bảo mật vừa cảnh báo về một loại sâu mới chưa được đặt tên trong hệ thống tin nhắn nhanh (IM). Nó là sự pha trộn của những phần mềm không mong muốn, trong đó có cả Rootkit, công cụ khai thác những phần chưa được bảo vệ trong mChỉ 10% website DN thực hiện thương mại điện tử!

Đây là thông tin vừa được công bố tại hội thảo “Liên kết cơ hội số” trong khuôn khổ phiên họp Hội đồng Châu Á Thái Bình Dương về Thuận lợi hóa thương mại v&ag

Đây là thông tin vừa được công bố tại hội thảo “Liên kết cơ hội số” trong khuôn khổ phiên họp Hội đồng Châu Á Thái Bình Dương về Thuận lợi hóa thương mại v&ag

Xuất hiện trojan lợi dụng dịch cúm gia cầm để lây nhiễm

Các chuyên gia tạo virus luôn luôn lợi dụng những sự kiện thời sự nóng bỏng để làm cơ hội tán phát mã độc. Con trojan mang tên Naiva.A hiện đang lây nhiễm dưới hình thức một file đính kèm trong những e-mail có nội dung g

Các chuyên gia tạo virus luôn luôn lợi dụng những sự kiện thời sự nóng bỏng để làm cơ hội tán phát mã độc. Con trojan mang tên Naiva.A hiện đang lây nhiễm dưới hình thức một file đính kèm trong những e-mail có nội dung gDoan nghiệp cần biết: Làm sao giữ được an ninh nội bộ?

Các nhà quản lý của công ty cảm thấy lo lắng. Công ty gia đình mà họ vừa sáp nhập qua thương vụ có giá trị nhiều triệu đô la dường như không sinh lợi như họ đã kỳ vọng.

Các nhà quản lý của công ty cảm thấy lo lắng. Công ty gia đình mà họ vừa sáp nhập qua thương vụ có giá trị nhiều triệu đô la dường như không sinh lợi như họ đã kỳ vọng.Sâu mới tấn công AIM và gây thiệt hại nặng

Một công ty bảo mật vừa mới cảnh báo về một loại sâu máy tính mới đang phát tán mạnh mẽ qua ứng dụng tin nhắn tức thời AIM của hãng AOL và gây ra nhiều thiệt hại hơn mức tưởng tượng.

Một công ty bảo mật vừa mới cảnh báo về một loại sâu máy tính mới đang phát tán mạnh mẽ qua ứng dụng tin nhắn tức thời AIM của hãng AOL và gây ra nhiều thiệt hại hơn mức tưởng tượng.Sai sót trong hệ thống bảo vệ mật khẩu Oracle

Các chuyên gia bảo mật vừa cảnh báo về nguy cơ tin tặc có thể khôi phục mật khẩu cơ sở dữ liệu (csdl) người dùng Oracle do những yếu kém trong cơ chế bảo mật của gói ứng dụng này.

Các chuyên gia bảo mật vừa cảnh báo về nguy cơ tin tặc có thể khôi phục mật khẩu cơ sở dữ liệu (csdl) người dùng Oracle do những yếu kém trong cơ chế bảo mật của gói ứng dụng này.Khan hiếm chip 1 GB cho máy MP3 mùa Giáng sinh

Hãng sản xuất Creative (Singapore) đã chỉ trích rằng thỏa thuận hợp tác giữa Apple và một nhà cung cấp chip nhớ flash đã tạo ra sức ép lớn lên toàn bộ thị trường thiết bị nghe nhạc.

Hãng sản xuất Creative (Singapore) đã chỉ trích rằng thỏa thuận hợp tác giữa Apple và một nhà cung cấp chip nhớ flash đã tạo ra sức ép lớn lên toàn bộ thị trường thiết bị nghe nhạc.

Công nghệ

Công nghệ  AI

AI  Windows

Windows  iPhone

iPhone  Android

Android  Học IT

Học IT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Game

Game  Làng CN

Làng CN  Ứng dụng

Ứng dụng

Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Thủ thuật SEO

Thủ thuật SEO  Phần cứng

Phần cứng  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Lập trình

Lập trình  Giáo dục - Học tập

Giáo dục - Học tập  Lối sống

Lối sống  Tài chính & Mua sắm

Tài chính & Mua sắm  AI Trí tuệ nhân tạo

AI Trí tuệ nhân tạo  ChatGPT

ChatGPT  Gemini

Gemini  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Cuộc sống

Cuộc sống  TOP

TOP  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Giáng sinh - Noel

Giáng sinh - Noel  Ô tô, Xe máy

Ô tô, Xe máy  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài