-

Dưới đây là những điều bạn cần chú ý khi muốn cài lại window mà không muốn thất thoát dữ liệu quý báu của mình.

-

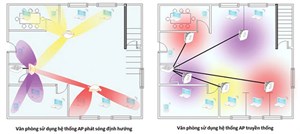

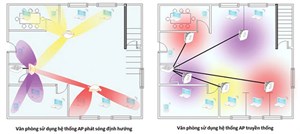

Hệ thống mạng Wi-Fi phổ thông thường không được doanh nghiệp (DN) chọn làm phương tiện kết nối chính...

-

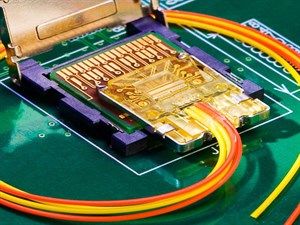

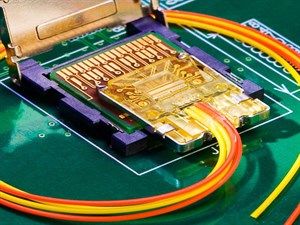

Light Peak là công nghệ cáp quang tốc độ cao, được Intel nghiên cứu, thiết kế để kết nối các thiết bị điện tử. Hiện tại, băng thông Light Peak đạt 10Gb/s nhưng có thể sẽ đạt đến 100Gb/s trong tương lai. Với tốc độ 10Gb/s hiện tại, theo lý thuyết một bộ phim Blu-ray có thể truyền đi trong chưa đầy 30 giây, 64GB nhạc MP3 trong 1 phút.

-

Trong số phần lớn người sử dụng chúng ta, chắc hẳn các bạn đều đã biết rằng trong Windows XP, Windows 7 và phiên bản hệ điều hành mới nhất hiện nay – Windows 8 đều đã được tích hợp sẵn dịch vụ bảo mật dữ liệu dành cho người dùng khá đơn giản nhưng vô cùng hiệu quả chỉ vài thao tác thiết lập. Đó chính là Encrypted File Service...

-

Gần đây, cư dân mạng đang xôn xao bàn tán về sự cố của Gmail khiến một lượng người dùng dịch vụ thư điện tử này bỗng nhiên bị mất toàn bộ email và các thư mục của họ.

-

Bạn đã bao giờ tự hỏi những phương pháp bảo mật đang sử dụng có thực sự an toàn? Những thông tin, dữ liệu cá nhân khá nhạy cảm và quan trọng liệu có bị người khác nhòm ngó hay không? Hiện nay trên thị trường công nghệ, có rất nhiều ứng dụng miễn phí và trả phí với những lời quảng cáo bay bổng, tính năng vượt trội, an toàn tuyệt đối...

-

Tất cả chúng ta đều biết rằng, hệ điều hành và các ứng dụng Android được dựa trên bộ kernel của Linux, nhưng điều đó không có nghĩa rằng những thiết bị Android đều tương thích với các distro khác nhau của Linux. Nếu có 1 chiếc Galaxy Nexus thì chắc hẳn sẽ nhận ra rằng thiết bị đó không có thẻ nhớ micro SD đi kèm...

-

Với nhiều chủng loại khác nhau, bao gồm mục đích sử dụng (trình chiếu, chiếu phim, chơi game), công nghệ (LCD, DLP, LCOS),…

-

Những ngày Apple luôn tự hào “không nhiễm virus PC” không còn nữa, ít nhất đã thể hiện trong thông điệp quảng cáo của mình.

-

Nhiều người trở lại thói quen dùng dữ liệu mạng di động không dây sau khi gói cước sử dụng 3G không giới hạn quay trở lại từ đầu tháng 6 này.

-

Sản phẩm iPhone 4S mới của Apple dường như đang thực sự “tỏa sáng” hơn so với người tiền nhiệm iPhone 4. Điểm tốc độ của iPhone 4S được ghi nhận cao hơn iPhone 4.

-

Các chuyên gia bảo mật của hãng Trend Micro vừa cho biết đã phát hiện một biến thể mới của mã độc PoisonIvy, có khả năng kiểm soát máy tính và lấy cắp dữ liệu của người dùng từ xa.

-

Các dịch vụ sao lưu đám mây ra đời theo nhu cầu thị trường trong khi chưa có quy định nào ràng buộc trách nhiệm của nhà cung cấp dịch vụ.

-

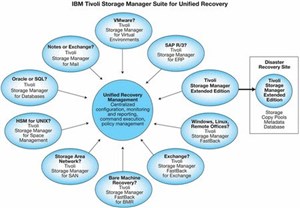

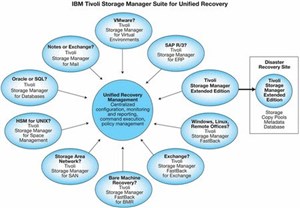

IBM® Tivoli® Storage Manager Suite For Unified Recovery (IBM TSM SURE) là dòng sản phẩm mới nhất của IBM cho giải pháp sao lưu dữ liệu của doanh nghiệp.

-

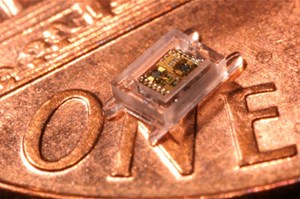

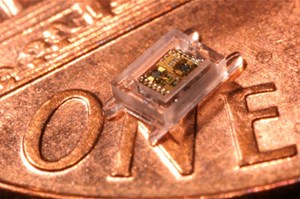

Các nhà nghiên cứu thuộc trường Đại học Michigan vừa tạo ra một nguyên mẫu đầu tiên cho hệ thống tính toán quy mô nhỏ (cỡ mm), có thể chứa dữ liệu một tuần khi tích hợp chúng vào trong những bộ phận rất nhỏ như mắt người.

-

Mới đây, hãng bảo mật Lookout Mobile Security nhận định rằng 2013 sẽ là năm bùng nổ của phần mềm độc hại nhằm vào thiết bị di động chạy nền tảng Android.

-

Trang tin Mashable cho hay, tới cuối năm 2012, các smartphone và tablet sẽ được trang bị cổng kết nối microUSB theo chuẩn USB 3.0.

-

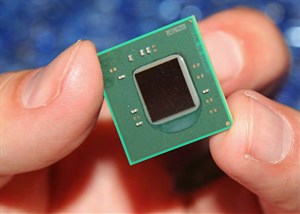

Microsoft đã yêu cầu Intel phát triển phiên bản 16 lõi của chip Atom năng lượng thấp để sử dụng trong các máy chủ. Đây là một phần của nỗ lực lớn hơn nhằm giảm điện năng tiêu thụ tại các trung tâm dữ liệu khổng lồ của họ.

-

Đó là kết quả của cuộc khảo sát trên toàn cầu do Fortinet - công ty dẫn đầu trong lĩnh vực bảo mật mạng hiệu năng cao – công bố vào ngày 5/7 vừa qua.

-

Nhiều kỹ sư điện toán xem lời mời làm việc từ Google là một tấm vé vàng, nhưng cũng có những người chán Google.

-

Intel đang trang bị cho chip máy chủ của mình nhiều bộ cảm biến hơn để giúp cải thiện hiệu quả các hệ thống làm mát trung tâm dữ liệu.

-

Trung tâm độc lập về bảo vệ quyền riêng tư Schleswig-Holstein của Đức vừa cho biết, phiên bản Google Maps cho iOS mới ra mắt gần đây đã vi phạm pháp luật của Châu Âu về bảo vệ dữ liệu.

Trong bài viết sau, chúng tôi sẽ trình bày những thao tác cơ bản để khôi phục dữ liệu đã xóa trong Windows 7 với công cụ hỗ trợ Recuva Portable. Với Recuva Portable, bạn có thể lưu trữ trong bất cứ chiếc USB tiện lợi nào, và sử dụng bất cứ lúc nào cần thiết. Công cụ gọn nhẹ, đơn giản, dễ sử dụng với một số tính năng như sau:

Trong bài viết sau, chúng tôi sẽ trình bày những thao tác cơ bản để khôi phục dữ liệu đã xóa trong Windows 7 với công cụ hỗ trợ Recuva Portable. Với Recuva Portable, bạn có thể lưu trữ trong bất cứ chiếc USB tiện lợi nào, và sử dụng bất cứ lúc nào cần thiết. Công cụ gọn nhẹ, đơn giản, dễ sử dụng với một số tính năng như sau: Không cần phải mất nhiều thời gian, với những ứng dụng mễn phí mà chúng tôi giới thiệu dưới đây sẽ giúp người dùng dễ dàng sao lưu những hình ảnh trên Instagram về máy tính hay một kho lưu trữ trực tuyến.

Không cần phải mất nhiều thời gian, với những ứng dụng mễn phí mà chúng tôi giới thiệu dưới đây sẽ giúp người dùng dễ dàng sao lưu những hình ảnh trên Instagram về máy tính hay một kho lưu trữ trực tuyến. Dưới đây là những điều bạn cần chú ý khi muốn cài lại window mà không muốn thất thoát dữ liệu quý báu của mình.

Dưới đây là những điều bạn cần chú ý khi muốn cài lại window mà không muốn thất thoát dữ liệu quý báu của mình. Hệ thống mạng Wi-Fi phổ thông thường không được doanh nghiệp (DN) chọn làm phương tiện kết nối chính...

Hệ thống mạng Wi-Fi phổ thông thường không được doanh nghiệp (DN) chọn làm phương tiện kết nối chính... Light Peak là công nghệ cáp quang tốc độ cao, được Intel nghiên cứu, thiết kế để kết nối các thiết bị điện tử. Hiện tại, băng thông Light Peak đạt 10Gb/s nhưng có thể sẽ đạt đến 100Gb/s trong tương lai. Với tốc độ 10Gb/s hiện tại, theo lý thuyết một bộ phim Blu-ray có thể truyền đi trong chưa đầy 30 giây, 64GB nhạc MP3 trong 1 phút.

Light Peak là công nghệ cáp quang tốc độ cao, được Intel nghiên cứu, thiết kế để kết nối các thiết bị điện tử. Hiện tại, băng thông Light Peak đạt 10Gb/s nhưng có thể sẽ đạt đến 100Gb/s trong tương lai. Với tốc độ 10Gb/s hiện tại, theo lý thuyết một bộ phim Blu-ray có thể truyền đi trong chưa đầy 30 giây, 64GB nhạc MP3 trong 1 phút. Trong số phần lớn người sử dụng chúng ta, chắc hẳn các bạn đều đã biết rằng trong Windows XP, Windows 7 và phiên bản hệ điều hành mới nhất hiện nay – Windows 8 đều đã được tích hợp sẵn dịch vụ bảo mật dữ liệu dành cho người dùng khá đơn giản nhưng vô cùng hiệu quả chỉ vài thao tác thiết lập. Đó chính là Encrypted File Service...

Trong số phần lớn người sử dụng chúng ta, chắc hẳn các bạn đều đã biết rằng trong Windows XP, Windows 7 và phiên bản hệ điều hành mới nhất hiện nay – Windows 8 đều đã được tích hợp sẵn dịch vụ bảo mật dữ liệu dành cho người dùng khá đơn giản nhưng vô cùng hiệu quả chỉ vài thao tác thiết lập. Đó chính là Encrypted File Service... Gần đây, cư dân mạng đang xôn xao bàn tán về sự cố của Gmail khiến một lượng người dùng dịch vụ thư điện tử này bỗng nhiên bị mất toàn bộ email và các thư mục của họ.

Gần đây, cư dân mạng đang xôn xao bàn tán về sự cố của Gmail khiến một lượng người dùng dịch vụ thư điện tử này bỗng nhiên bị mất toàn bộ email và các thư mục của họ. Bạn đã bao giờ tự hỏi những phương pháp bảo mật đang sử dụng có thực sự an toàn? Những thông tin, dữ liệu cá nhân khá nhạy cảm và quan trọng liệu có bị người khác nhòm ngó hay không? Hiện nay trên thị trường công nghệ, có rất nhiều ứng dụng miễn phí và trả phí với những lời quảng cáo bay bổng, tính năng vượt trội, an toàn tuyệt đối...

Bạn đã bao giờ tự hỏi những phương pháp bảo mật đang sử dụng có thực sự an toàn? Những thông tin, dữ liệu cá nhân khá nhạy cảm và quan trọng liệu có bị người khác nhòm ngó hay không? Hiện nay trên thị trường công nghệ, có rất nhiều ứng dụng miễn phí và trả phí với những lời quảng cáo bay bổng, tính năng vượt trội, an toàn tuyệt đối... Tất cả chúng ta đều biết rằng, hệ điều hành và các ứng dụng Android được dựa trên bộ kernel của Linux, nhưng điều đó không có nghĩa rằng những thiết bị Android đều tương thích với các distro khác nhau của Linux. Nếu có 1 chiếc Galaxy Nexus thì chắc hẳn sẽ nhận ra rằng thiết bị đó không có thẻ nhớ micro SD đi kèm...

Tất cả chúng ta đều biết rằng, hệ điều hành và các ứng dụng Android được dựa trên bộ kernel của Linux, nhưng điều đó không có nghĩa rằng những thiết bị Android đều tương thích với các distro khác nhau của Linux. Nếu có 1 chiếc Galaxy Nexus thì chắc hẳn sẽ nhận ra rằng thiết bị đó không có thẻ nhớ micro SD đi kèm... Với nhiều chủng loại khác nhau, bao gồm mục đích sử dụng (trình chiếu, chiếu phim, chơi game), công nghệ (LCD, DLP, LCOS),…

Với nhiều chủng loại khác nhau, bao gồm mục đích sử dụng (trình chiếu, chiếu phim, chơi game), công nghệ (LCD, DLP, LCOS),… Những ngày Apple luôn tự hào “không nhiễm virus PC” không còn nữa, ít nhất đã thể hiện trong thông điệp quảng cáo của mình.

Những ngày Apple luôn tự hào “không nhiễm virus PC” không còn nữa, ít nhất đã thể hiện trong thông điệp quảng cáo của mình. Nhiều người trở lại thói quen dùng dữ liệu mạng di động không dây sau khi gói cước sử dụng 3G không giới hạn quay trở lại từ đầu tháng 6 này.

Nhiều người trở lại thói quen dùng dữ liệu mạng di động không dây sau khi gói cước sử dụng 3G không giới hạn quay trở lại từ đầu tháng 6 này. Sản phẩm iPhone 4S mới của Apple dường như đang thực sự “tỏa sáng” hơn so với người tiền nhiệm iPhone 4. Điểm tốc độ của iPhone 4S được ghi nhận cao hơn iPhone 4.

Sản phẩm iPhone 4S mới của Apple dường như đang thực sự “tỏa sáng” hơn so với người tiền nhiệm iPhone 4. Điểm tốc độ của iPhone 4S được ghi nhận cao hơn iPhone 4. Các chuyên gia bảo mật của hãng Trend Micro vừa cho biết đã phát hiện một biến thể mới của mã độc PoisonIvy, có khả năng kiểm soát máy tính và lấy cắp dữ liệu của người dùng từ xa.

Các chuyên gia bảo mật của hãng Trend Micro vừa cho biết đã phát hiện một biến thể mới của mã độc PoisonIvy, có khả năng kiểm soát máy tính và lấy cắp dữ liệu của người dùng từ xa. Các dịch vụ sao lưu đám mây ra đời theo nhu cầu thị trường trong khi chưa có quy định nào ràng buộc trách nhiệm của nhà cung cấp dịch vụ.

Các dịch vụ sao lưu đám mây ra đời theo nhu cầu thị trường trong khi chưa có quy định nào ràng buộc trách nhiệm của nhà cung cấp dịch vụ. IBM® Tivoli® Storage Manager Suite For Unified Recovery (IBM TSM SURE) là dòng sản phẩm mới nhất của IBM cho giải pháp sao lưu dữ liệu của doanh nghiệp.

IBM® Tivoli® Storage Manager Suite For Unified Recovery (IBM TSM SURE) là dòng sản phẩm mới nhất của IBM cho giải pháp sao lưu dữ liệu của doanh nghiệp. Các nhà nghiên cứu thuộc trường Đại học Michigan vừa tạo ra một nguyên mẫu đầu tiên cho hệ thống tính toán quy mô nhỏ (cỡ mm), có thể chứa dữ liệu một tuần khi tích hợp chúng vào trong những bộ phận rất nhỏ như mắt người.

Các nhà nghiên cứu thuộc trường Đại học Michigan vừa tạo ra một nguyên mẫu đầu tiên cho hệ thống tính toán quy mô nhỏ (cỡ mm), có thể chứa dữ liệu một tuần khi tích hợp chúng vào trong những bộ phận rất nhỏ như mắt người. Mới đây, hãng bảo mật Lookout Mobile Security nhận định rằng 2013 sẽ là năm bùng nổ của phần mềm độc hại nhằm vào thiết bị di động chạy nền tảng Android.

Mới đây, hãng bảo mật Lookout Mobile Security nhận định rằng 2013 sẽ là năm bùng nổ của phần mềm độc hại nhằm vào thiết bị di động chạy nền tảng Android. Trang tin Mashable cho hay, tới cuối năm 2012, các smartphone và tablet sẽ được trang bị cổng kết nối microUSB theo chuẩn USB 3.0.

Trang tin Mashable cho hay, tới cuối năm 2012, các smartphone và tablet sẽ được trang bị cổng kết nối microUSB theo chuẩn USB 3.0. Microsoft đã yêu cầu Intel phát triển phiên bản 16 lõi của chip Atom năng lượng thấp để sử dụng trong các máy chủ. Đây là một phần của nỗ lực lớn hơn nhằm giảm điện năng tiêu thụ tại các trung tâm dữ liệu khổng lồ của họ.

Microsoft đã yêu cầu Intel phát triển phiên bản 16 lõi của chip Atom năng lượng thấp để sử dụng trong các máy chủ. Đây là một phần của nỗ lực lớn hơn nhằm giảm điện năng tiêu thụ tại các trung tâm dữ liệu khổng lồ của họ. Đó là kết quả của cuộc khảo sát trên toàn cầu do Fortinet - công ty dẫn đầu trong lĩnh vực bảo mật mạng hiệu năng cao – công bố vào ngày 5/7 vừa qua.

Đó là kết quả của cuộc khảo sát trên toàn cầu do Fortinet - công ty dẫn đầu trong lĩnh vực bảo mật mạng hiệu năng cao – công bố vào ngày 5/7 vừa qua. Nhiều kỹ sư điện toán xem lời mời làm việc từ Google là một tấm vé vàng, nhưng cũng có những người chán Google.

Nhiều kỹ sư điện toán xem lời mời làm việc từ Google là một tấm vé vàng, nhưng cũng có những người chán Google. Intel đang trang bị cho chip máy chủ của mình nhiều bộ cảm biến hơn để giúp cải thiện hiệu quả các hệ thống làm mát trung tâm dữ liệu.

Intel đang trang bị cho chip máy chủ của mình nhiều bộ cảm biến hơn để giúp cải thiện hiệu quả các hệ thống làm mát trung tâm dữ liệu. Trung tâm độc lập về bảo vệ quyền riêng tư Schleswig-Holstein của Đức vừa cho biết, phiên bản Google Maps cho iOS mới ra mắt gần đây đã vi phạm pháp luật của Châu Âu về bảo vệ dữ liệu.

Trung tâm độc lập về bảo vệ quyền riêng tư Schleswig-Holstein của Đức vừa cho biết, phiên bản Google Maps cho iOS mới ra mắt gần đây đã vi phạm pháp luật của Châu Âu về bảo vệ dữ liệu. Hướng dẫn AI

Hướng dẫn AI  Cuộc sống

Cuộc sống  Khoa học

Khoa học  Tiện ích Online

Tiện ích Online  ChatGPT

ChatGPT  Gemini

Gemini  Perplexity

Perplexity  OpenClaw

OpenClaw  Cursor

Cursor  Prompt Giáo dục

Prompt Giáo dục  Prompt Video

Prompt Video  Prompt Ảnh

Prompt Ảnh  Prompt Marketing

Prompt Marketing  Prompt Lập trình

Prompt Lập trình  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  macOS

macOS  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Làng Công nghệ

Làng Công nghệ  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Đồng hồ thông minh

Đồng hồ thông minh  Claude Cowork

Claude Cowork  Học OpenClaw

Học OpenClaw  Copilot Cowork

Copilot Cowork  Machine Learning

Machine Learning  Video AI

Video AI  Copilot Studio

Copilot Studio  Hàm Excel

Hàm Excel  Học SQL

Học SQL  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Quiz công nghệ

Quiz công nghệ  Kỹ thuật thiết kế Prompt

Kỹ thuật thiết kế Prompt  Lập trình Scratch

Lập trình Scratch  Google Sheets

Google Sheets  Bootstrap

Bootstrap  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Học Photoshop

Học Photoshop  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Khoa học

Khoa học  Ô tô, Xe máy

Ô tô, Xe máy  Điện máy

Điện máy  Tiện ích Online

Tiện ích Online