-

Trong phần 1 của loạt bài này, chúng tôi đã giới thiệu cho các bạn về cách cấu hình BitLocker và một số vấn đề phức tạp cần phải biết trước khi bắt đầu sử dụng tính năng này. Trong phần hai này, chúng tôi sẽ tiếp tục giới thiệu về BitLocker từ quan điểm Active Di

-

Trong phần thứ nhất chúng tôi đã giới thiệu về sự khác nhau giữa các phiên bản của Network Monitor và quá trình cài đặt nó. Phần hai này sẽ tiếp tục thảo luận bằng cách giới thiệu về cách sử dụng công cụ thú vị này.

-

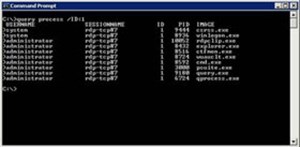

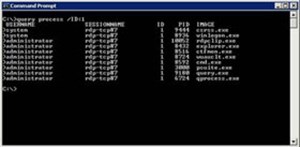

Bạn có thể sử dụng môi trường dòng lệnh như thế nào để tạo các kịch bản hỗ trợ cho nhiệm vụ trong các hoạt động máy chủ đầu cuối hàng ngày.

-

Ở phần 1 của bài chúng tôi đã hướng dẫn bạn cách khôi phục password trong BIOS theo phương pháp sử dụng Backdoor BIOS Password, phần 2 này sẽ tiếp tục hướng dẫn bạn với việc dùng phần mềm để khôi phục.

-

Yêu cầu hệ thống khi bạn cài đặt Fedora Code 2 như sau: Ổ đĩa CD hoặc DVD để khởi động Dung lượng ổ cứng tối thiểu 6 Gb Bộ nhớ là 128 Mb Đường truyền Internet tốc độ cao như ADSL, Leased line,...

-

Một mô hình phòng thủ hiệu quả và chắc chắn là thiết lập nhiều tuyến phòng vệ, nào là phòng vệ bên ngoài với tường lửa cứng (tích hợp trong router), tường lửa mềm (phần mềm trong máy tính), phần mềm chống virus, phần mềm chống spyware... rồi phải cập nhật bản sửa lỗi những lỗ hổng bảo mật

-

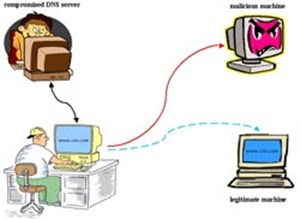

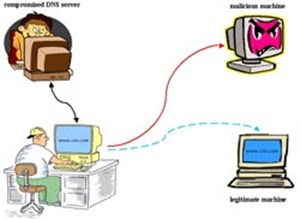

Trong phần trước của bài này chúng tôi đã giới thiệu cho bạn một số khái niệm bảo mật cơ bản về DNS. Một trong những các khái niệm bảo mật gồm DNS Active Directory được tích hợp và thiết lập môi trường DNS an toàn hơn với truyền thông DHCP.

-

“Cloud Computing” đang đến gần với chúng ta và nó được mong chờ sẽ mang đến bước chuyển lớn trong ngành công nghệ thông tin.

-

Sau khi ra mắt chiếc Eee PC đầu tiên vào tháng giêng đầu năm, Asus vừa cho công bố thế hệ thứ hai của chiếc laptop mini này, đó là hai model 904HD và 1000H

-

Trường Đào tạo lập trình viên Quốc tế Hanoi-Aptech chính thức đưa vào giảng dạy chương trình Quản trị mạng nâng cao (ACNA Advanced) từ tháng 6/2008. Đây là chương trình dành cho những đối tượng muốn trở thành Chu

-

Để chạy được bộ xử lý Intel Core 2 Duo hai nhân mạnh mẽ, bạn có thêm lựa chọn mới với chipset NVIDIA nForce 590 SLI và giải pháp “tận dụng” chipset Intel 945 nếu chưa có điều kiện triển khai Core 2 Duo trên các bo mạch chủ sử dụng chipset Intel 965.

-

Theo đó ở phiên bản này phần cứng sẽ được nâng cấp để đáp ứng nhu cầu ngày càng cao của các game.

-

Mặc dù thuộc dòng di động giá rẻ, nhưng 2 model mới của LG được trang bị khá nhiều tính năng thú vị.

-

Storm 2 9550 được trang bị 4 cảm biến quanh màn hình, giúp cho việc "bấm" lên màn hình được chính xác hơn và "thật" hơn...

-

Series 6 và 7 đều có chung dạng thiết kế TOC (Touch of colour) ở các dòng TV LCD đời cao của Samsung. Riêng dòng 7 là hiện thân của HDTV cao cấp và được trang bị tới 4 cổng HDMI.

-

Số lượt tìm kiếm trên công cụ search Microsoft Bing ngày 9/7 lại tiếp tục vượt mặt “biểu tượng Internet một thời” Yahoo.

-

Ấn tượng với Panasonic Lumix FX180 là lấy nét nhanh, khả năng chụp được 8 hình liên tiếp với tốc độ 2 hình trong một giây. Hình ảnh chụp từ máy mượt mà, không nhiễu.

-

Sunbelt Software - một hãng bảo mật chuyên chống phần mềm gián điệp của Mỹ - cuối tuần trước cho biết hãng này vừa mới phát hiện ra một biến thể mới của Srv.SSA-KeyLogger chuyên ăn cắp thông tin nhạy cảm người sử dụng.

-

Lenovo đã gửi email tiếp thị tới các đối tác của hãng để thông báo rằng, công ty sẽ tung ra một số mẫu máy tính bảng mới trong hai tháng tới, nhằm cạnh tranh với iPad 2 của Apple.

-

Công ty bảo mật Panda có trụ sở ở Los Angeles (Mỹ) vừa phát hiện 2 sâu máy tính mới là Nuwar.OL và Valentin .E dùng đề tài Ngày lễ tình nhân để lây nhiễm. Sâu Nuwar.OL thâm nhập máy tính thông qua e-mail có chủ đề như “I Love You So Much”, “Inside My Heart”, “You ... In My Dreams”...

-

Phải đến quý II năm nay Centrino 2 mới ra mắt thị trường như mới Toshiba đã tiết lộ thông tin về dòng sản phẩm ứng dụng nền tảng di động mới của Intel.

-

Ngày 18/5, Cơ quan chuyên gia giải pháp phần mềm chống virus và chống gián điệp tin học BitDefender vừa mới giới thiệu phiên bản thứ hai về An ninh di động (Mobile Security 2) của mình.

Hướng dẫn này chúng tôi sẽ giới thiệu cho các bạn về một số vấn đề của công nghệ Dual channel như: cách làm việc ra sao, thiết lập nó như thế nào và các tính toán tốc độ truyền tải,…

Hướng dẫn này chúng tôi sẽ giới thiệu cho các bạn về một số vấn đề của công nghệ Dual channel như: cách làm việc ra sao, thiết lập nó như thế nào và các tính toán tốc độ truyền tải,… Chúng tôi đã giới thiệu cho các bạn trong phần một những thông tin có thể quan sát được trong khi mở chuỗi gói được gửi bởi Nmap. Chuỗi đã gửi bắt đầu với một phản hồi của ICMP echo để xác định xem máy tính hoặc mạng đã được gán với địa chỉ IP chưa.

Chúng tôi đã giới thiệu cho các bạn trong phần một những thông tin có thể quan sát được trong khi mở chuỗi gói được gửi bởi Nmap. Chuỗi đã gửi bắt đầu với một phản hồi của ICMP echo để xác định xem máy tính hoặc mạng đã được gán với địa chỉ IP chưa. Trong phần 1 của loạt bài này, chúng tôi đã giới thiệu cho các bạn về cách cấu hình BitLocker và một số vấn đề phức tạp cần phải biết trước khi bắt đầu sử dụng tính năng này. Trong phần hai này, chúng tôi sẽ tiếp tục giới thiệu về BitLocker từ quan điểm Active Di

Trong phần 1 của loạt bài này, chúng tôi đã giới thiệu cho các bạn về cách cấu hình BitLocker và một số vấn đề phức tạp cần phải biết trước khi bắt đầu sử dụng tính năng này. Trong phần hai này, chúng tôi sẽ tiếp tục giới thiệu về BitLocker từ quan điểm Active Di Trong phần thứ nhất chúng tôi đã giới thiệu về sự khác nhau giữa các phiên bản của Network Monitor và quá trình cài đặt nó. Phần hai này sẽ tiếp tục thảo luận bằng cách giới thiệu về cách sử dụng công cụ thú vị này.

Trong phần thứ nhất chúng tôi đã giới thiệu về sự khác nhau giữa các phiên bản của Network Monitor và quá trình cài đặt nó. Phần hai này sẽ tiếp tục thảo luận bằng cách giới thiệu về cách sử dụng công cụ thú vị này. Bạn có thể sử dụng môi trường dòng lệnh như thế nào để tạo các kịch bản hỗ trợ cho nhiệm vụ trong các hoạt động máy chủ đầu cuối hàng ngày.

Bạn có thể sử dụng môi trường dòng lệnh như thế nào để tạo các kịch bản hỗ trợ cho nhiệm vụ trong các hoạt động máy chủ đầu cuối hàng ngày. Ở phần 1 của bài chúng tôi đã hướng dẫn bạn cách khôi phục password trong BIOS theo phương pháp sử dụng Backdoor BIOS Password, phần 2 này sẽ tiếp tục hướng dẫn bạn với việc dùng phần mềm để khôi phục.

Ở phần 1 của bài chúng tôi đã hướng dẫn bạn cách khôi phục password trong BIOS theo phương pháp sử dụng Backdoor BIOS Password, phần 2 này sẽ tiếp tục hướng dẫn bạn với việc dùng phần mềm để khôi phục. Yêu cầu hệ thống khi bạn cài đặt Fedora Code 2 như sau: Ổ đĩa CD hoặc DVD để khởi động Dung lượng ổ cứng tối thiểu 6 Gb Bộ nhớ là 128 Mb Đường truyền Internet tốc độ cao như ADSL, Leased line,...

Yêu cầu hệ thống khi bạn cài đặt Fedora Code 2 như sau: Ổ đĩa CD hoặc DVD để khởi động Dung lượng ổ cứng tối thiểu 6 Gb Bộ nhớ là 128 Mb Đường truyền Internet tốc độ cao như ADSL, Leased line,... Một mô hình phòng thủ hiệu quả và chắc chắn là thiết lập nhiều tuyến phòng vệ, nào là phòng vệ bên ngoài với tường lửa cứng (tích hợp trong router), tường lửa mềm (phần mềm trong máy tính), phần mềm chống virus, phần mềm chống spyware... rồi phải cập nhật bản sửa lỗi những lỗ hổng bảo mật

Một mô hình phòng thủ hiệu quả và chắc chắn là thiết lập nhiều tuyến phòng vệ, nào là phòng vệ bên ngoài với tường lửa cứng (tích hợp trong router), tường lửa mềm (phần mềm trong máy tính), phần mềm chống virus, phần mềm chống spyware... rồi phải cập nhật bản sửa lỗi những lỗ hổng bảo mật Trong phần trước của bài này chúng tôi đã giới thiệu cho bạn một số khái niệm bảo mật cơ bản về DNS. Một trong những các khái niệm bảo mật gồm DNS Active Directory được tích hợp và thiết lập môi trường DNS an toàn hơn với truyền thông DHCP.

Trong phần trước của bài này chúng tôi đã giới thiệu cho bạn một số khái niệm bảo mật cơ bản về DNS. Một trong những các khái niệm bảo mật gồm DNS Active Directory được tích hợp và thiết lập môi trường DNS an toàn hơn với truyền thông DHCP. “Cloud Computing” đang đến gần với chúng ta và nó được mong chờ sẽ mang đến bước chuyển lớn trong ngành công nghệ thông tin.

“Cloud Computing” đang đến gần với chúng ta và nó được mong chờ sẽ mang đến bước chuyển lớn trong ngành công nghệ thông tin. Sau khi ra mắt chiếc Eee PC đầu tiên vào tháng giêng đầu năm, Asus vừa cho công bố thế hệ thứ hai của chiếc laptop mini này, đó là hai model 904HD và 1000H

Sau khi ra mắt chiếc Eee PC đầu tiên vào tháng giêng đầu năm, Asus vừa cho công bố thế hệ thứ hai của chiếc laptop mini này, đó là hai model 904HD và 1000H Trường Đào tạo lập trình viên Quốc tế Hanoi-Aptech chính thức đưa vào giảng dạy chương trình Quản trị mạng nâng cao (ACNA Advanced) từ tháng 6/2008. Đây là chương trình dành cho những đối tượng muốn trở thành Chu

Trường Đào tạo lập trình viên Quốc tế Hanoi-Aptech chính thức đưa vào giảng dạy chương trình Quản trị mạng nâng cao (ACNA Advanced) từ tháng 6/2008. Đây là chương trình dành cho những đối tượng muốn trở thành Chu Để chạy được bộ xử lý Intel Core 2 Duo hai nhân mạnh mẽ, bạn có thêm lựa chọn mới với chipset NVIDIA nForce 590 SLI và giải pháp “tận dụng” chipset Intel 945 nếu chưa có điều kiện triển khai Core 2 Duo trên các bo mạch chủ sử dụng chipset Intel 965.

Để chạy được bộ xử lý Intel Core 2 Duo hai nhân mạnh mẽ, bạn có thêm lựa chọn mới với chipset NVIDIA nForce 590 SLI và giải pháp “tận dụng” chipset Intel 945 nếu chưa có điều kiện triển khai Core 2 Duo trên các bo mạch chủ sử dụng chipset Intel 965. Theo đó ở phiên bản này phần cứng sẽ được nâng cấp để đáp ứng nhu cầu ngày càng cao của các game.

Theo đó ở phiên bản này phần cứng sẽ được nâng cấp để đáp ứng nhu cầu ngày càng cao của các game. Mặc dù thuộc dòng di động giá rẻ, nhưng 2 model mới của LG được trang bị khá nhiều tính năng thú vị.

Mặc dù thuộc dòng di động giá rẻ, nhưng 2 model mới của LG được trang bị khá nhiều tính năng thú vị. Storm 2 9550 được trang bị 4 cảm biến quanh màn hình, giúp cho việc "bấm" lên màn hình được chính xác hơn và "thật" hơn...

Storm 2 9550 được trang bị 4 cảm biến quanh màn hình, giúp cho việc "bấm" lên màn hình được chính xác hơn và "thật" hơn... Series 6 và 7 đều có chung dạng thiết kế TOC (Touch of colour) ở các dòng TV LCD đời cao của Samsung. Riêng dòng 7 là hiện thân của HDTV cao cấp và được trang bị tới 4 cổng HDMI.

Series 6 và 7 đều có chung dạng thiết kế TOC (Touch of colour) ở các dòng TV LCD đời cao của Samsung. Riêng dòng 7 là hiện thân của HDTV cao cấp và được trang bị tới 4 cổng HDMI. Số lượt tìm kiếm trên công cụ search Microsoft Bing ngày 9/7 lại tiếp tục vượt mặt “biểu tượng Internet một thời” Yahoo.

Số lượt tìm kiếm trên công cụ search Microsoft Bing ngày 9/7 lại tiếp tục vượt mặt “biểu tượng Internet một thời” Yahoo. Ấn tượng với Panasonic Lumix FX180 là lấy nét nhanh, khả năng chụp được 8 hình liên tiếp với tốc độ 2 hình trong một giây. Hình ảnh chụp từ máy mượt mà, không nhiễu.

Ấn tượng với Panasonic Lumix FX180 là lấy nét nhanh, khả năng chụp được 8 hình liên tiếp với tốc độ 2 hình trong một giây. Hình ảnh chụp từ máy mượt mà, không nhiễu. Sunbelt Software - một hãng bảo mật chuyên chống phần mềm gián điệp của Mỹ - cuối tuần trước cho biết hãng này vừa mới phát hiện ra một biến thể mới của Srv.SSA-KeyLogger chuyên ăn cắp thông tin nhạy cảm người sử dụng.

Sunbelt Software - một hãng bảo mật chuyên chống phần mềm gián điệp của Mỹ - cuối tuần trước cho biết hãng này vừa mới phát hiện ra một biến thể mới của Srv.SSA-KeyLogger chuyên ăn cắp thông tin nhạy cảm người sử dụng. Lenovo đã gửi email tiếp thị tới các đối tác của hãng để thông báo rằng, công ty sẽ tung ra một số mẫu máy tính bảng mới trong hai tháng tới, nhằm cạnh tranh với iPad 2 của Apple.

Lenovo đã gửi email tiếp thị tới các đối tác của hãng để thông báo rằng, công ty sẽ tung ra một số mẫu máy tính bảng mới trong hai tháng tới, nhằm cạnh tranh với iPad 2 của Apple. Công ty bảo mật Panda có trụ sở ở Los Angeles (Mỹ) vừa phát hiện 2 sâu máy tính mới là Nuwar.OL và Valentin .E dùng đề tài Ngày lễ tình nhân để lây nhiễm. Sâu Nuwar.OL thâm nhập máy tính thông qua e-mail có chủ đề như “I Love You So Much”, “Inside My Heart”, “You ... In My Dreams”...

Công ty bảo mật Panda có trụ sở ở Los Angeles (Mỹ) vừa phát hiện 2 sâu máy tính mới là Nuwar.OL và Valentin .E dùng đề tài Ngày lễ tình nhân để lây nhiễm. Sâu Nuwar.OL thâm nhập máy tính thông qua e-mail có chủ đề như “I Love You So Much”, “Inside My Heart”, “You ... In My Dreams”... Phải đến quý II năm nay Centrino 2 mới ra mắt thị trường như mới Toshiba đã tiết lộ thông tin về dòng sản phẩm ứng dụng nền tảng di động mới của Intel.

Phải đến quý II năm nay Centrino 2 mới ra mắt thị trường như mới Toshiba đã tiết lộ thông tin về dòng sản phẩm ứng dụng nền tảng di động mới của Intel. Ngày 18/5, Cơ quan chuyên gia giải pháp phần mềm chống virus và chống gián điệp tin học BitDefender vừa mới giới thiệu phiên bản thứ hai về An ninh di động (Mobile Security 2) của mình.

Ngày 18/5, Cơ quan chuyên gia giải pháp phần mềm chống virus và chống gián điệp tin học BitDefender vừa mới giới thiệu phiên bản thứ hai về An ninh di động (Mobile Security 2) của mình. Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Thủ thuật SEO

Thủ thuật SEO  Phần cứng

Phần cứng  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Lập trình

Lập trình  Giáo dục - Học tập

Giáo dục - Học tập  Lối sống

Lối sống  Tài chính & Mua sắm

Tài chính & Mua sắm  AI Trí tuệ nhân tạo

AI Trí tuệ nhân tạo  ChatGPT

ChatGPT  Gemini

Gemini  Tiện ích

Tiện ích  Khoa học

Khoa học  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Cuộc sống

Cuộc sống  TOP

TOP  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Giáng sinh - Noel

Giáng sinh - Noel  Ô tô, Xe máy

Ô tô, Xe máy  Làng Công nghệ

Làng Công nghệ  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài