-

Trong bài viết dưới đây, chúng tôi sẽ giới thiệu với các bạn một số đặc điểm của tính năng Content Aware Fill trong Adobe Photoshop. Đây là một trong những thay đổi đáng kinh ngạc trong phiên bản CS5 của ứng dụng đồ họa phổ biến nhất hiện nay...

-

Trong bài viết sau, chúng ta sẽ cùng nhau tìm hiểu và tham khảo về đặc điểm, công dụng của một số thiết bị mạng quen thuộc như switch, hub, router... Chức năng chính của switch, router hoặc hub là gì? Các bạn có thực sự cần tới 1 chiếc router nếu chỉ có 1 máy tính?

-

Người dùng Windows thường xuyên phải tiến hành cài lại hệ điều hành (hoặc khôi phục lại từ các bản ghost) mỗi khi có lỗi hệ thống nghiêm trọng xảy ra. Trên Windows 8, Microsoft đã khắc phục nhược điểm này

-

Nếu thường xuyên phải tiếp xúc và làm việc với hệ điều hành Windows, chắc chắn bạn sẽ cảm thấy rằng Microsoft Network Monitor chính là 1 trong những công cụ hỗ trợ quá trình phân tích, quản lý hệ thống mạng tốt nhất hiện nay với nhiều chức năng.

-

Sau khi đã tìm hiểu về cấu trúc vật lý của CPU trong nội dung các bài trước, bài này chúng tôi sẽ giới thiệu sơ qua đến bạn đọc cách CPU thực hiện xử lý các chỉ lệnh.

-

Bài trước chúng ta đã được biết những thông tin cơ bản về Clock và External Clock hoạt động trong CPU, bài này sẽ tiếp tục với sơ đồ của một CPU và bộ nhớ lưu trữ.

-

Trong bài viết sau, chúng tôi sẽ tiếp tục giới thiệu với các bạn về tính năng Security và Authentication trong loạt bài viết về hệ quản trị cơ sở dữ liệu MongoDB. Thực chất, tính năng xác nhận tài khoản ở mức cơ bản đã có sẵn trong MongoDB, nhưng đã bị tắt bỏ ở chế độ mặc định, và ở chế độ này thì hệ thống yêu cầu ít nhất 1 database hoạt động...

-

Trong bài viết trước, chúng ta đã cùng nhau tìm hiểu một số khái niệm cơ bản ban đầu về công cụ hỗ trợ Network Monitor của Microsoft, và lần này chúng ta sẽ tiếp tục với một số lĩnh vực khác có liên quan.

-

Khi máy tính cần chạy các chương trình lớn hơn bộ nhớ vật lý sẵn có, hầu hết các hệ điều hành ngày nay sử dụng công nghệ hoán đổi. Đây là công nghệ mà trong đó một phần bộ nhớ tạm thời được lưu trữ trên ổ cứng trong khi các dữ liệu khác được di chuyển vào trong các không gian nhớ vật lý. Dưới đây là một số kỹ t

-

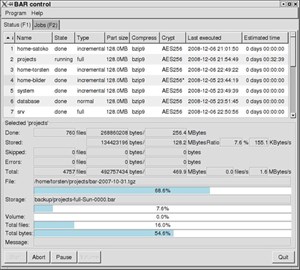

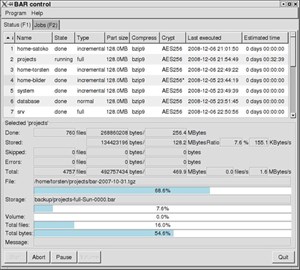

BAR thực chất là chương trình sao lưu các file nén, sử dụng các thuật toán mã hóa, những file sau khi mã hóa có thể được lưu trữ trên các thiết bị di động như ổ cứng cắm ngoài, usb, đĩa cd, dvd, hoặc trực tiếp thông qua các giao thức FTP, SCP, hoặc SFTP

-

Mối đe doạ lớn nhất cho sự riêng tư của bạn không phải đến từ các cookie, spyware hay website theo dõi, phân tích thói quen lướt web của người dùng... Thay vào đó chính là các công cụ tìm kiếm, với khả năng thu thập, lưu trữ kết quả d

-

Thống kê vừa được VNCERT công bố hồi đầu tháng 6/2011 có khoảng 250 website DN và Chính phủ trở thành “nạn nhân” của hacker, trong đó có 45 cổng/trang TTĐT của cơ quan Nhà nước

-

Các nhà nghiên cứu phát hành mã có thể thực thi từ xa khai thác 2 lỗ hổng zero-day trong Flash Player.

-

Việc truy cập vào các trang khiêu dâm, đánh bạc hay tải nhạc MP3 có thể khiến máy tính bị nhiễm spyware. Tuy nhiên, một nghiên cứu mới cho thấy hệ thống cũng gặp nguy hiểm ngay cả khi người sử dụng tra cứu thông tin bằng những từ khóa tưởng như vô hại.

-

Yahoo Messenger có thể là chương trình chat thông dụng nhưng Windows Live Messenger, Skype, Google Talk lại có nhiều tính năng hấp dẫn hơn như viết status tiếng Việt dễ dàng, đàm thoại VoIP chất lượng cao, không bị thoát ra bất thình lình.

-

Macro và chụp ảnh cận cảnh nghe có vẻ phức tạp và xa vời khi bạn không nắm vững về kỹ thuật và các thiết bị sử dụng. Tuy nhiên, thực tế thì kỹ thuật chụp ảnh cận cảnh khá dễ học và các thiết bị cũng không nhất thiết phải đắt tiền.

-

Hacker một lần nữa lại tìm được cách "hạ gục" công nghệ chống sao chép AACS bảo vệ nội dung trên các đĩa DVD thế hệ kế tiếp. Cũng như những cách bẻ khoá trước đây phương thức mới vẫn là một hình thức đoạt mã hoá bản quyền nội dung cho phé

-

Các kỹ sư của hãng phần mềm Microsoft vừa cho ra mắt công cụ ngăn hoạt động khai thác cơ chế tìm kiếm Internet để gửi spam. Chương trình có tên Strider Search Defender này sẽ xác định địa chỉ phát tán web rác và "hất cẳng" chúng đi.

-

Tuần qua, Coull, dịch vụ chia sẻ và tìm kiếm video mới (của Anh) đã bắt đầu cung cấp rộng rãi những chức năng truyền thông tương tác, hỗ trợ tối đa trong việc tìm kiếm video.

-

Hãng bảo mật McAfee, cuối tuần qua, đã công bố kết quả một nghiên cứu cho thấy nạn dịch virus, phần mềm gián điệp trên Internet có liên hệ với các công cụ tìm kiếm. Kết quả nghiên cứu cho thấy thông qua các câu lệnh từ khoá, các c&oci

-

Symantec vừa ra thông báo khuyến cáo người sử dụng thận trọng khi tìm kiếm thông tin với Google. Theo cảnh báo, lỗ hổng bảo mật mới nhất phát sinh từ cơ chế hoạt động của website, cho phép tin tặc tuỳ tiện chèn các đoạn mã Java để đánh cắp các thông tin nhạy cảm từ phía người sử dụng.

-

Thông thường tại các công ty, những thông tin có giá trị sẽ được lưu trữ ở những bộ phận khác nhau. Các chuyên viên trong lĩnh vực thống kê hoặc công nghệ thông tin (CNTT) sẽ phải mất nhiều thời gian để truy xuất những dữ liệu này. Điều gì sẽ xảy ra nếu như các nhân viên bình thường có thể lấy những thông tin đó một cách dễ d&agr

Với sự phổ biến ngày càng tăng của video trên web và các trang như YouTube có rất nhiều kiểu định dạng file video khác nhau mà chúng ta có lẽ chưa được hiểu hết về chúng.

Với sự phổ biến ngày càng tăng của video trên web và các trang như YouTube có rất nhiều kiểu định dạng file video khác nhau mà chúng ta có lẽ chưa được hiểu hết về chúng. Microsoft Windows Malicious Software Removal Tool (MSRT) giúp loại bỏ phần mềm độc hại từ máy tính chạy Windows. Bài hướng dẫn này sẽ chỉ bạn cách mở và sử dụng Malicious Software Removal Tool để quét và loại bỏ phần mềm độc hại phổ biến cụ thể trong Windows.

Microsoft Windows Malicious Software Removal Tool (MSRT) giúp loại bỏ phần mềm độc hại từ máy tính chạy Windows. Bài hướng dẫn này sẽ chỉ bạn cách mở và sử dụng Malicious Software Removal Tool để quét và loại bỏ phần mềm độc hại phổ biến cụ thể trong Windows. Trong bài viết dưới đây, chúng tôi sẽ giới thiệu với các bạn một số đặc điểm của tính năng Content Aware Fill trong Adobe Photoshop. Đây là một trong những thay đổi đáng kinh ngạc trong phiên bản CS5 của ứng dụng đồ họa phổ biến nhất hiện nay...

Trong bài viết dưới đây, chúng tôi sẽ giới thiệu với các bạn một số đặc điểm của tính năng Content Aware Fill trong Adobe Photoshop. Đây là một trong những thay đổi đáng kinh ngạc trong phiên bản CS5 của ứng dụng đồ họa phổ biến nhất hiện nay... Trong bài viết sau, chúng ta sẽ cùng nhau tìm hiểu và tham khảo về đặc điểm, công dụng của một số thiết bị mạng quen thuộc như switch, hub, router... Chức năng chính của switch, router hoặc hub là gì? Các bạn có thực sự cần tới 1 chiếc router nếu chỉ có 1 máy tính?

Trong bài viết sau, chúng ta sẽ cùng nhau tìm hiểu và tham khảo về đặc điểm, công dụng của một số thiết bị mạng quen thuộc như switch, hub, router... Chức năng chính của switch, router hoặc hub là gì? Các bạn có thực sự cần tới 1 chiếc router nếu chỉ có 1 máy tính? Người dùng Windows thường xuyên phải tiến hành cài lại hệ điều hành (hoặc khôi phục lại từ các bản ghost) mỗi khi có lỗi hệ thống nghiêm trọng xảy ra. Trên Windows 8, Microsoft đã khắc phục nhược điểm này

Người dùng Windows thường xuyên phải tiến hành cài lại hệ điều hành (hoặc khôi phục lại từ các bản ghost) mỗi khi có lỗi hệ thống nghiêm trọng xảy ra. Trên Windows 8, Microsoft đã khắc phục nhược điểm này Nếu thường xuyên phải tiếp xúc và làm việc với hệ điều hành Windows, chắc chắn bạn sẽ cảm thấy rằng Microsoft Network Monitor chính là 1 trong những công cụ hỗ trợ quá trình phân tích, quản lý hệ thống mạng tốt nhất hiện nay với nhiều chức năng.

Nếu thường xuyên phải tiếp xúc và làm việc với hệ điều hành Windows, chắc chắn bạn sẽ cảm thấy rằng Microsoft Network Monitor chính là 1 trong những công cụ hỗ trợ quá trình phân tích, quản lý hệ thống mạng tốt nhất hiện nay với nhiều chức năng. Sau khi đã tìm hiểu về cấu trúc vật lý của CPU trong nội dung các bài trước, bài này chúng tôi sẽ giới thiệu sơ qua đến bạn đọc cách CPU thực hiện xử lý các chỉ lệnh.

Sau khi đã tìm hiểu về cấu trúc vật lý của CPU trong nội dung các bài trước, bài này chúng tôi sẽ giới thiệu sơ qua đến bạn đọc cách CPU thực hiện xử lý các chỉ lệnh. Bài trước chúng ta đã được biết những thông tin cơ bản về Clock và External Clock hoạt động trong CPU, bài này sẽ tiếp tục với sơ đồ của một CPU và bộ nhớ lưu trữ.

Bài trước chúng ta đã được biết những thông tin cơ bản về Clock và External Clock hoạt động trong CPU, bài này sẽ tiếp tục với sơ đồ của một CPU và bộ nhớ lưu trữ. Trong bài viết sau, chúng tôi sẽ tiếp tục giới thiệu với các bạn về tính năng Security và Authentication trong loạt bài viết về hệ quản trị cơ sở dữ liệu MongoDB. Thực chất, tính năng xác nhận tài khoản ở mức cơ bản đã có sẵn trong MongoDB, nhưng đã bị tắt bỏ ở chế độ mặc định, và ở chế độ này thì hệ thống yêu cầu ít nhất 1 database hoạt động...

Trong bài viết sau, chúng tôi sẽ tiếp tục giới thiệu với các bạn về tính năng Security và Authentication trong loạt bài viết về hệ quản trị cơ sở dữ liệu MongoDB. Thực chất, tính năng xác nhận tài khoản ở mức cơ bản đã có sẵn trong MongoDB, nhưng đã bị tắt bỏ ở chế độ mặc định, và ở chế độ này thì hệ thống yêu cầu ít nhất 1 database hoạt động... Trong bài viết trước, chúng ta đã cùng nhau tìm hiểu một số khái niệm cơ bản ban đầu về công cụ hỗ trợ Network Monitor của Microsoft, và lần này chúng ta sẽ tiếp tục với một số lĩnh vực khác có liên quan.

Trong bài viết trước, chúng ta đã cùng nhau tìm hiểu một số khái niệm cơ bản ban đầu về công cụ hỗ trợ Network Monitor của Microsoft, và lần này chúng ta sẽ tiếp tục với một số lĩnh vực khác có liên quan. Khi máy tính cần chạy các chương trình lớn hơn bộ nhớ vật lý sẵn có, hầu hết các hệ điều hành ngày nay sử dụng công nghệ hoán đổi. Đây là công nghệ mà trong đó một phần bộ nhớ tạm thời được lưu trữ trên ổ cứng trong khi các dữ liệu khác được di chuyển vào trong các không gian nhớ vật lý. Dưới đây là một số kỹ t

Khi máy tính cần chạy các chương trình lớn hơn bộ nhớ vật lý sẵn có, hầu hết các hệ điều hành ngày nay sử dụng công nghệ hoán đổi. Đây là công nghệ mà trong đó một phần bộ nhớ tạm thời được lưu trữ trên ổ cứng trong khi các dữ liệu khác được di chuyển vào trong các không gian nhớ vật lý. Dưới đây là một số kỹ t BAR thực chất là chương trình sao lưu các file nén, sử dụng các thuật toán mã hóa, những file sau khi mã hóa có thể được lưu trữ trên các thiết bị di động như ổ cứng cắm ngoài, usb, đĩa cd, dvd, hoặc trực tiếp thông qua các giao thức FTP, SCP, hoặc SFTP

BAR thực chất là chương trình sao lưu các file nén, sử dụng các thuật toán mã hóa, những file sau khi mã hóa có thể được lưu trữ trên các thiết bị di động như ổ cứng cắm ngoài, usb, đĩa cd, dvd, hoặc trực tiếp thông qua các giao thức FTP, SCP, hoặc SFTP Mối đe doạ lớn nhất cho sự riêng tư của bạn không phải đến từ các cookie, spyware hay website theo dõi, phân tích thói quen lướt web của người dùng... Thay vào đó chính là các công cụ tìm kiếm, với khả năng thu thập, lưu trữ kết quả d

Mối đe doạ lớn nhất cho sự riêng tư của bạn không phải đến từ các cookie, spyware hay website theo dõi, phân tích thói quen lướt web của người dùng... Thay vào đó chính là các công cụ tìm kiếm, với khả năng thu thập, lưu trữ kết quả d Thống kê vừa được VNCERT công bố hồi đầu tháng 6/2011 có khoảng 250 website DN và Chính phủ trở thành “nạn nhân” của hacker, trong đó có 45 cổng/trang TTĐT của cơ quan Nhà nước

Thống kê vừa được VNCERT công bố hồi đầu tháng 6/2011 có khoảng 250 website DN và Chính phủ trở thành “nạn nhân” của hacker, trong đó có 45 cổng/trang TTĐT của cơ quan Nhà nước Các nhà nghiên cứu phát hành mã có thể thực thi từ xa khai thác 2 lỗ hổng zero-day trong Flash Player.

Các nhà nghiên cứu phát hành mã có thể thực thi từ xa khai thác 2 lỗ hổng zero-day trong Flash Player. Việc truy cập vào các trang khiêu dâm, đánh bạc hay tải nhạc MP3 có thể khiến máy tính bị nhiễm spyware. Tuy nhiên, một nghiên cứu mới cho thấy hệ thống cũng gặp nguy hiểm ngay cả khi người sử dụng tra cứu thông tin bằng những từ khóa tưởng như vô hại.

Việc truy cập vào các trang khiêu dâm, đánh bạc hay tải nhạc MP3 có thể khiến máy tính bị nhiễm spyware. Tuy nhiên, một nghiên cứu mới cho thấy hệ thống cũng gặp nguy hiểm ngay cả khi người sử dụng tra cứu thông tin bằng những từ khóa tưởng như vô hại. Yahoo Messenger có thể là chương trình chat thông dụng nhưng Windows Live Messenger, Skype, Google Talk lại có nhiều tính năng hấp dẫn hơn như viết status tiếng Việt dễ dàng, đàm thoại VoIP chất lượng cao, không bị thoát ra bất thình lình.

Yahoo Messenger có thể là chương trình chat thông dụng nhưng Windows Live Messenger, Skype, Google Talk lại có nhiều tính năng hấp dẫn hơn như viết status tiếng Việt dễ dàng, đàm thoại VoIP chất lượng cao, không bị thoát ra bất thình lình. Macro và chụp ảnh cận cảnh nghe có vẻ phức tạp và xa vời khi bạn không nắm vững về kỹ thuật và các thiết bị sử dụng. Tuy nhiên, thực tế thì kỹ thuật chụp ảnh cận cảnh khá dễ học và các thiết bị cũng không nhất thiết phải đắt tiền.

Macro và chụp ảnh cận cảnh nghe có vẻ phức tạp và xa vời khi bạn không nắm vững về kỹ thuật và các thiết bị sử dụng. Tuy nhiên, thực tế thì kỹ thuật chụp ảnh cận cảnh khá dễ học và các thiết bị cũng không nhất thiết phải đắt tiền. Hacker một lần nữa lại tìm được cách "hạ gục" công nghệ chống sao chép AACS bảo vệ nội dung trên các đĩa DVD thế hệ kế tiếp. Cũng như những cách bẻ khoá trước đây phương thức mới vẫn là một hình thức đoạt mã hoá bản quyền nội dung cho phé

Hacker một lần nữa lại tìm được cách "hạ gục" công nghệ chống sao chép AACS bảo vệ nội dung trên các đĩa DVD thế hệ kế tiếp. Cũng như những cách bẻ khoá trước đây phương thức mới vẫn là một hình thức đoạt mã hoá bản quyền nội dung cho phé Các kỹ sư của hãng phần mềm Microsoft vừa cho ra mắt công cụ ngăn hoạt động khai thác cơ chế tìm kiếm Internet để gửi spam. Chương trình có tên Strider Search Defender này sẽ xác định địa chỉ phát tán web rác và "hất cẳng" chúng đi.

Các kỹ sư của hãng phần mềm Microsoft vừa cho ra mắt công cụ ngăn hoạt động khai thác cơ chế tìm kiếm Internet để gửi spam. Chương trình có tên Strider Search Defender này sẽ xác định địa chỉ phát tán web rác và "hất cẳng" chúng đi. Tuần qua, Coull, dịch vụ chia sẻ và tìm kiếm video mới (của Anh) đã bắt đầu cung cấp rộng rãi những chức năng truyền thông tương tác, hỗ trợ tối đa trong việc tìm kiếm video.

Tuần qua, Coull, dịch vụ chia sẻ và tìm kiếm video mới (của Anh) đã bắt đầu cung cấp rộng rãi những chức năng truyền thông tương tác, hỗ trợ tối đa trong việc tìm kiếm video. Hãng bảo mật McAfee, cuối tuần qua, đã công bố kết quả một nghiên cứu cho thấy nạn dịch virus, phần mềm gián điệp trên Internet có liên hệ với các công cụ tìm kiếm. Kết quả nghiên cứu cho thấy thông qua các câu lệnh từ khoá, các c&oci

Hãng bảo mật McAfee, cuối tuần qua, đã công bố kết quả một nghiên cứu cho thấy nạn dịch virus, phần mềm gián điệp trên Internet có liên hệ với các công cụ tìm kiếm. Kết quả nghiên cứu cho thấy thông qua các câu lệnh từ khoá, các c&oci Symantec vừa ra thông báo khuyến cáo người sử dụng thận trọng khi tìm kiếm thông tin với Google. Theo cảnh báo, lỗ hổng bảo mật mới nhất phát sinh từ cơ chế hoạt động của website, cho phép tin tặc tuỳ tiện chèn các đoạn mã Java để đánh cắp các thông tin nhạy cảm từ phía người sử dụng.

Symantec vừa ra thông báo khuyến cáo người sử dụng thận trọng khi tìm kiếm thông tin với Google. Theo cảnh báo, lỗ hổng bảo mật mới nhất phát sinh từ cơ chế hoạt động của website, cho phép tin tặc tuỳ tiện chèn các đoạn mã Java để đánh cắp các thông tin nhạy cảm từ phía người sử dụng. Thông thường tại các công ty, những thông tin có giá trị sẽ được lưu trữ ở những bộ phận khác nhau. Các chuyên viên trong lĩnh vực thống kê hoặc công nghệ thông tin (CNTT) sẽ phải mất nhiều thời gian để truy xuất những dữ liệu này. Điều gì sẽ xảy ra nếu như các nhân viên bình thường có thể lấy những thông tin đó một cách dễ d&agr

Thông thường tại các công ty, những thông tin có giá trị sẽ được lưu trữ ở những bộ phận khác nhau. Các chuyên viên trong lĩnh vực thống kê hoặc công nghệ thông tin (CNTT) sẽ phải mất nhiều thời gian để truy xuất những dữ liệu này. Điều gì sẽ xảy ra nếu như các nhân viên bình thường có thể lấy những thông tin đó một cách dễ d&agr Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Thủ thuật SEO

Thủ thuật SEO  Phần cứng

Phần cứng  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Lập trình

Lập trình  Giáo dục - Học tập

Giáo dục - Học tập  Lối sống

Lối sống  Tài chính & Mua sắm

Tài chính & Mua sắm  AI Trí tuệ nhân tạo

AI Trí tuệ nhân tạo  ChatGPT

ChatGPT  Gemini

Gemini  Tiện ích

Tiện ích  Khoa học

Khoa học  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Cuộc sống

Cuộc sống  TOP

TOP  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Giáng sinh - Noel

Giáng sinh - Noel  Ô tô, Xe máy

Ô tô, Xe máy  Làng Công nghệ

Làng Công nghệ  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài