Vừa chính thức phát hành vào ngày 25-7, hệ điều hành Mountain Lion (Sư tử núi) đã phải đối mặt với loại mã độc nguy hiểm chuyên do thám hoạt động của người dùng kể cả khi họ thực hiện cuộc gọi Internet.

Ảnh minh họa: Internet

Loại mã độc này thuộc nhóm Trojan, không khai thác lỗi bảo mật để thâm nhập mà dùng những trò lừa bịp đánh lừa nạn nhân. Nó được Công ty phần mềm anti-virus cho Mac Intego đặt tên "Crisis" hay còn gọi "Morcut" theo Hãng bảo mật Sophos.

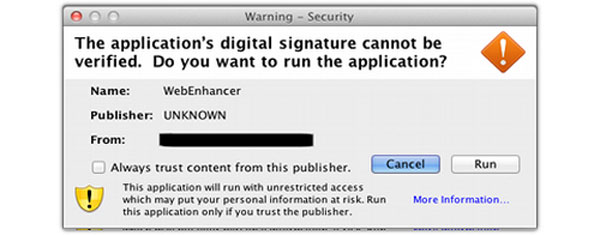

Morcut giả mạo trình cài đặt Adobe Flash Player qua cái tên dễ gây nhầm lẫn "AdobeFlashPlayer.jar". Tuy nhiên, đây lại là một tập tin nén (.jar - Java Archive) mà khi nạn nhân mở ra sẽ xuất hiện một tập tin dạng .class khác mang tên WebEnhancer kèm hai tập tin win và mac. Theo đó, Morcut không chỉ tấn công vào hệ thống Mac mà các máy dùng Windows cũng không là ngoại lệ, một loại mã độc đa nền tảng. Chọn cài đặt "mac" cũng đồng nghĩa đã mời Morcut vào hệ thống Mac.

Thông báo thực thi tập tin WebEnhancer - Ảnh: Sophos

Theo Sophos, Morcut trang bị một số loại "vũ khí" cao cấp khiến nó thật sự trở nên nguy hiểm khi đã thâm nhập hệ thống. Không cần phải có mật khẩu quản trị (admin) để cài đặt tập tin giả mạo, hoạt động với quyền hạn cao nhất (root), lớp "áo khoác" giúp nó "tàng hình" trên hệ thống như là một loại rootkit ẩn mình, khả năng mở "cửa hậu" (backdoor) trên hệ thống Mac của nạn nhân, một thành phần ra lệnh-điều khiển (C&C) giúp nó nhận những chỉ thị từ xa và tất nhiên kèm theo khả năng ghi nhận, đánh cắp dữ liệu.

Hãng bảo mật Symantec cho biết Morcut qua mặt cả "con mắt" Activity Monitor chuyên theo dõi các hoạt động trên hệ thống Mac OS X.

Khi đã thâm nhập, Morcut theo dõi những nội dung riêng tư từ các trình tin nhắn tức thời (IM) như MSN Messenger, Adium và cả trình gọi thoại Internet (VoIP) Skype, các trình duyệt web Safari hay FireFox. Nó ghi nhận nhiều loại nội dung được truyền tải bởi các chương trình trên, bao gồm cả cuộc gọi (âm thanh) từ Skype, các địa chỉ web đã truy cập từ trình duyệt kèm theo nội dung thao tác tại đó.

Đặc biệt, Morcut có thể tự kích hoạt webcam và microphone trên máy nạn nhân để "xem" và nghe trộm, chụp lại ảnh màn hình duyệt web của Safari và FireFox, ghi lại thao tác bàn phím, đánh cắp toàn bộ sổ địa chỉ liên hệ trong danh bạ của máy.

Các dữ liệu thu thập được sẽ gửi đến máy chủ quản lý từ xa.

Theo phân tích từ Công ty Intego, mã nguồn Morcut (Crisis) dựa trên phần mềm thương mại Remote Control System (RCS) được phát triển bởi Hãng Hacking Team (Ý). Tuy nhiên, phần mềm này chỉ được bán cho các bộ phận tình báo thuộc chính phủ hay các cơ quan thực thi pháp luật và mức giá của nó cũng khó chạm tới, 245.600 USD (tương đương 5,1 tỉ đồng).

Khả năng của RCS rất mạnh mẽ, có thể theo dõi và quản lý cùng lúc các hệ thống lẫn smartphone (điện thoại thông minh) bị lây nhiễm với số lượng lên đến hàng trăm ngàn.

Hacking Team không đưa ra phản hồi chính thức nào về mối liên hệ với loại mã độc mới này.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ