Một ngày nào đó, nếu máy chủ (server) của công ty bạn bị tấn công. Sếp của bạn yêu cầu phải điều tra nguyên nhân, bạn phải làm thế nào? Bước đầu tiên mà bạn có thể thực hiện chính là tìm đến EventLog.

EventLog là gì?

EventLog là nhật ký của hệ điều hành Windows. Nó ghi lại toàn bộ các sự kiện tác động vào hệ thống như đăng nhập/đăng xuất, điều khiển từ xa, bật/tắt máy, cài đặt service...

Chính vì điều này, EventLog là công cụ rất hữu ích trong việc điều tra hệ thống.

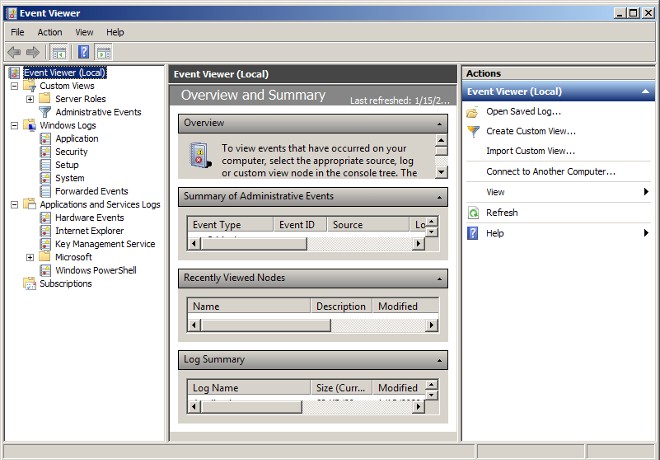

Event Log có 3 phần chính:

- Windows Logs: Là phần quan trọng nhất, phục vụ chủ yếu cho điều tra.

- Application: Nơi lưu nhật ký các chương trình, phần mềm cài trên máy

- Security: Nơi lưu nhật ký liên quan đến bảo mật của máy tính. Như đăng nhập đăng xuất, bật tắt máy...

- System: Nơi lưu nhật ký liên quan đến tác động vào hệ thống file của Windows. Như cài đặt, bật tắt service…

- Setup: Nơi lưu lại nhật ký cài đặt các bản vá của Windows.

- Forwarded events: Nơi lưu nhật ký liên quan đến các máy tính khác trong mạng tác động tới máy tính của bạn.

- Application and Services Logs: Nơi lưu lại nhật ký liên quan đến các chương trình, phần mềm của Windows hoặc của các chương, trình phần mềm đăng ký với Windows để ghi lại nhật ký.

- Custom View: Bạn chỉ quan tâm đến một số sự kiện, bạn có thể vào phần này để cấu hình.

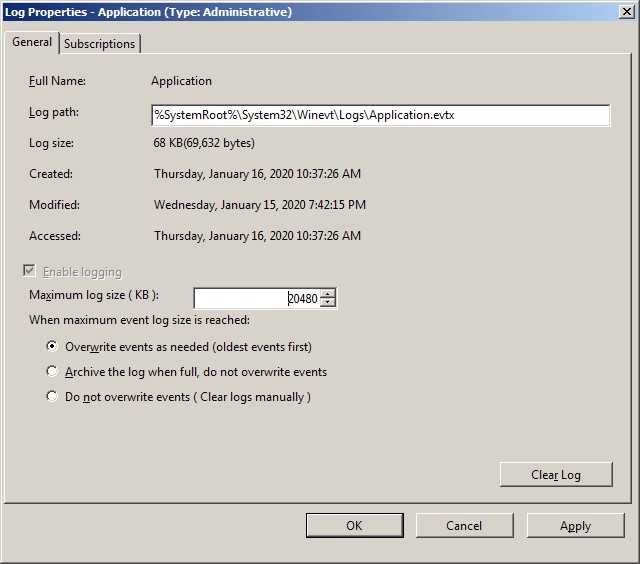

Vị trí lưu file của Event log “%SystemRoot%\System32\Winevt\Logs”. Kích thước tối đa của mỗi file là 20MB, khi file log quá giới hạn các bản ghi cũ sẽ bị xóa bỏ. Tùy thuộc vào mục đích chúng ta có thể cấu hình tăng kích thước này lên.

Các event đặc biệt phục vụ quá trình điều tra

Lịch sử Remote Desktop (Event ID = 1149)

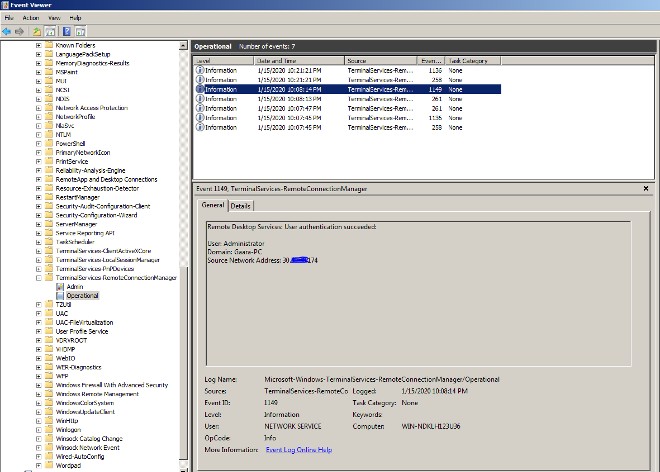

Truy cập vào Application and Service Logs\Microsoft\Windows\TerminalServices-RemoteConnectionManager\Operational lọc tìm các event mã 1149 để xem lịch sử remote desktop, từ đây chúng ta có thể thấy được rất nhiều thông tin hưu ích như: Địa chỉ IP, User, Domain, thời điểm remote vào server.

Trong ví dụ bên dưới thấy được: Máy tính bị remote thông qua Administrator bằng máy có tên Gaara-PC, IP 30.x.x.174 vào lúc 10:08:14 PM ngày 15/01/2020:

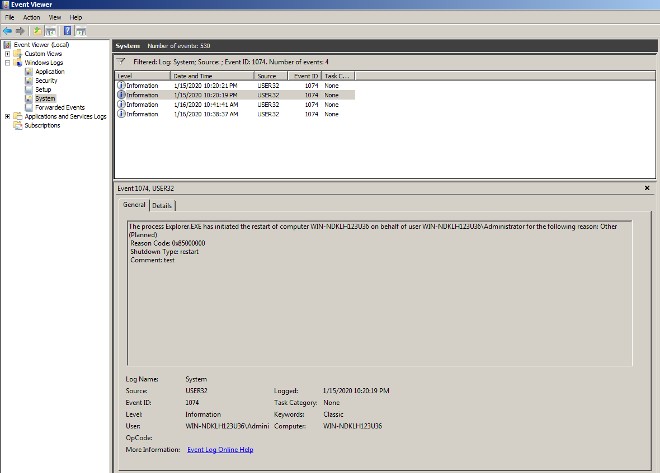

Lịch sử shutdown, restart máy (EventID = 1074)

Truy cập vào Windows Logs\System lọc tìm các event có mã 1074 để xem lịch sử bật tắt máy. Từ ví dụ bên dưới thấy được: Máy tính bị restart lúc 10:20:19 PM ngày 15/01/2020:

Lịch sử đăng nhập, đăng xuất (EventID = 4624, 4634, 4676)

Truy cập vào Windows Logs\Security lọc tìm mã 4024(logon), 4034(logoff), 4676(xác thực) để xem lịch sử đăng nhập đăng xuất.

Từ ví dụ bên dưới ta thấy được: Thời điểm đăng nhập, đăng xuất, thành công hay thất bại, IP… Log này rất hưu ích cho việc tìm tấn công brute force. Thật vậy tấn công brute force hacker sẽ thử một tập mật khẩu yếu với tần suất liên tục, dựa vào đặc điểm này rất dễ nhận biết trên log nếu một máy (IP) đăng nhập thất bại nhiều lần liên tục:

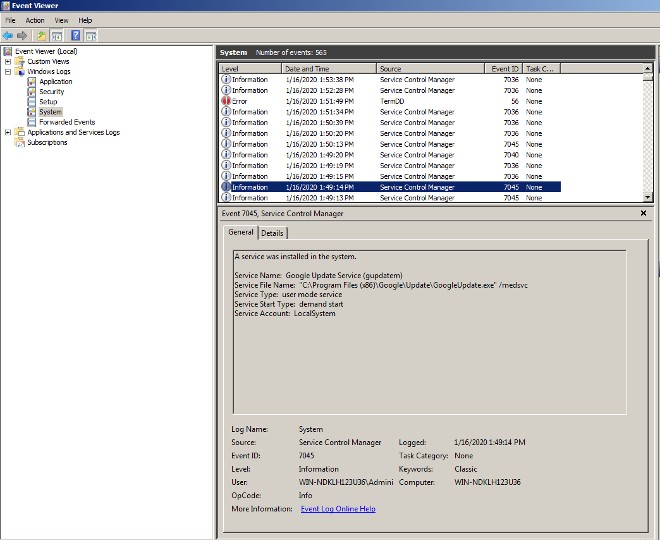

Lịch sử cài đặt service (Event ID = 7045)

Truy cập vào Windows Logs\System lọc tìm mã 7045 để xem lịch sử cài đặt service. Từ ví dụ bên dưới thấy được: Service GoogleUpdate được cài đặt vào lúc 1:49:14 PM ngày 16/1/2020:

Trên là các mã event quan trọng phục vụ quá trình điều tra, ngoài ra còn một số event khác như: Tạo username, bật tắt cấu hình firewall, bật tắt UAC...Các bạn có thểm tìm hiểu thêm nhé.

Đáng ra phần này có file để thực hành. Tuy nhiên, do thời gian quá dài, link tải file thực hành trên WhiteHat.vn đã không còn hiệu lực. Chính vì thế, các bạn có thể tự thực hành bằng cách cài máy ảo sau đó tự xem xét, nghiên cứu EventLog.

Đây cũng là bài viết cuối cùng của loạt bài Pháp y Kỹ thuật số. Quản Trị Mạng mong rằng loạt bài này sẽ mang lại thêm cho các bạn những kiến thức cần thiết cho cả công việc cũng như đời sống.

Toàn bộ loạt bài Pháp y Kỹ thuật số các bạn có thể tham khảo tại đây:

Một lần nữa xin cảm ơn BQT diễn đàn WhiteHat.vn.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Làng Công nghệ

Làng Công nghệ

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học