-

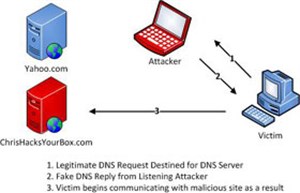

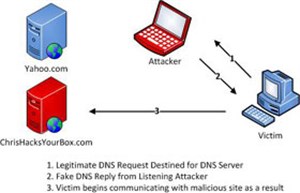

Trong phần đầu tiên của loạt bài giới thiệu về một số hình thức tấn công MITM hay được sử dụng nhất, chúng tôi sẽ giới thiệu cho các bạn về tấn công giả mạo ARP Cache, DNS Spoofing, chiếm quyền điều khiển (hijacking) HTTP session,..

-

Loạt bài này sẽ dựa trên một lỗ hổng hệ thống mạng. Những gì sẽ giới thiệu trong bài đã là một tấn công thực sự, bắt đầu từ thăm dò đến liệt kê, khai thác dịch vụ mạng và kết thúc các chiến lược khai thác gửi thông báo. Tất cả các bước này sẽ được quan sát ở mức gói dữ liệu, và sau đó sẽ được giải thích một cách cụ thể.

-

Trong suốt hơn một thập kỷ, Anonymous đã làm đau đầu nhiều nhà chức trách trên toàn thế giới với hàng loạt chiến dịch lớn bé khác nhau.

-

Trong phần 2 của loạt bài này, chúng tôi đã để lại tất cả các thông tin cần thiết yêu cầu cho một tấn công trên mạng nạn nhân

-

Trong phần đầu của loạt bài này, chúng tôi đã giới thiệu cho các bạn về truyền thông ARP và ARP cache của một thiết bị có thể bị giả mạo như thế nào để redirect lưu lượng mạng của các máy tính qua một máy khác với ý mục đích xấu.

-

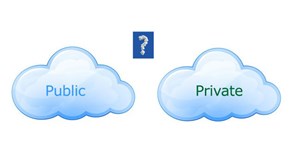

Windows cho phép người dùng thiết lập từng hệ thống mạng để kết nối, hoặc là mạng Private hoặc là mạng Public. Khi truy cập vào một kết nối mạng mới, Windows sẽ hỏi xem bạn có muốn máy tính của mình được tìm thấy bởi các thiết bị khác có cùng kết nối Wi-Fi với bạn hay không dựa trên thiết lập Public Network và Private Network.

-

Khai thác một lỗ hổng OPSEC, các chuyên gia bảo mật đã xâm nhập được vào nội bộ của nhóm hacker Iran.

-

Chúng tôi đã giới thiệu cho các bạn trong phần một những thông tin có thể quan sát được trong khi mở chuỗi gói được gửi bởi Nmap. Chuỗi đã gửi bắt đầu với một phản hồi của ICMP echo để xác định xem máy tính hoặc mạng đã được gán với địa chỉ IP chưa.

11 phần mềm diệt virus tốt nhất và hiệu quả nhất 2024 trên máy tính, được đánh giá cao về mức độ phổ biến, bản cập nhật và không chiếm dụng nhiều tài nguyên của máy tính.

11 phần mềm diệt virus tốt nhất và hiệu quả nhất 2024 trên máy tính, được đánh giá cao về mức độ phổ biến, bản cập nhật và không chiếm dụng nhiều tài nguyên của máy tính. Đối với các cuộc tấn công bằng việc khai thác các lỗ hổng, yêu cầu các hacker phải hiểu biết về các vấn đề bảo mật trên hệ điều hành hoặc các phần mềm và tận dụng kiến thức này để khai thác các lỗ hổng.

Đối với các cuộc tấn công bằng việc khai thác các lỗ hổng, yêu cầu các hacker phải hiểu biết về các vấn đề bảo mật trên hệ điều hành hoặc các phần mềm và tận dụng kiến thức này để khai thác các lỗ hổng. Trong phần đầu tiên của loạt bài giới thiệu về một số hình thức tấn công MITM hay được sử dụng nhất, chúng tôi sẽ giới thiệu cho các bạn về tấn công giả mạo ARP Cache, DNS Spoofing, chiếm quyền điều khiển (hijacking) HTTP session,..

Trong phần đầu tiên của loạt bài giới thiệu về một số hình thức tấn công MITM hay được sử dụng nhất, chúng tôi sẽ giới thiệu cho các bạn về tấn công giả mạo ARP Cache, DNS Spoofing, chiếm quyền điều khiển (hijacking) HTTP session,.. Loạt bài này sẽ dựa trên một lỗ hổng hệ thống mạng. Những gì sẽ giới thiệu trong bài đã là một tấn công thực sự, bắt đầu từ thăm dò đến liệt kê, khai thác dịch vụ mạng và kết thúc các chiến lược khai thác gửi thông báo. Tất cả các bước này sẽ được quan sát ở mức gói dữ liệu, và sau đó sẽ được giải thích một cách cụ thể.

Loạt bài này sẽ dựa trên một lỗ hổng hệ thống mạng. Những gì sẽ giới thiệu trong bài đã là một tấn công thực sự, bắt đầu từ thăm dò đến liệt kê, khai thác dịch vụ mạng và kết thúc các chiến lược khai thác gửi thông báo. Tất cả các bước này sẽ được quan sát ở mức gói dữ liệu, và sau đó sẽ được giải thích một cách cụ thể. Trong suốt hơn một thập kỷ, Anonymous đã làm đau đầu nhiều nhà chức trách trên toàn thế giới với hàng loạt chiến dịch lớn bé khác nhau.

Trong suốt hơn một thập kỷ, Anonymous đã làm đau đầu nhiều nhà chức trách trên toàn thế giới với hàng loạt chiến dịch lớn bé khác nhau. Trong phần 2 của loạt bài này, chúng tôi đã để lại tất cả các thông tin cần thiết yêu cầu cho một tấn công trên mạng nạn nhân

Trong phần 2 của loạt bài này, chúng tôi đã để lại tất cả các thông tin cần thiết yêu cầu cho một tấn công trên mạng nạn nhân Trong phần đầu của loạt bài này, chúng tôi đã giới thiệu cho các bạn về truyền thông ARP và ARP cache của một thiết bị có thể bị giả mạo như thế nào để redirect lưu lượng mạng của các máy tính qua một máy khác với ý mục đích xấu.

Trong phần đầu của loạt bài này, chúng tôi đã giới thiệu cho các bạn về truyền thông ARP và ARP cache của một thiết bị có thể bị giả mạo như thế nào để redirect lưu lượng mạng của các máy tính qua một máy khác với ý mục đích xấu. Windows cho phép người dùng thiết lập từng hệ thống mạng để kết nối, hoặc là mạng Private hoặc là mạng Public. Khi truy cập vào một kết nối mạng mới, Windows sẽ hỏi xem bạn có muốn máy tính của mình được tìm thấy bởi các thiết bị khác có cùng kết nối Wi-Fi với bạn hay không dựa trên thiết lập Public Network và Private Network.

Windows cho phép người dùng thiết lập từng hệ thống mạng để kết nối, hoặc là mạng Private hoặc là mạng Public. Khi truy cập vào một kết nối mạng mới, Windows sẽ hỏi xem bạn có muốn máy tính của mình được tìm thấy bởi các thiết bị khác có cùng kết nối Wi-Fi với bạn hay không dựa trên thiết lập Public Network và Private Network. Khai thác một lỗ hổng OPSEC, các chuyên gia bảo mật đã xâm nhập được vào nội bộ của nhóm hacker Iran.

Khai thác một lỗ hổng OPSEC, các chuyên gia bảo mật đã xâm nhập được vào nội bộ của nhóm hacker Iran. Chúng tôi đã giới thiệu cho các bạn trong phần một những thông tin có thể quan sát được trong khi mở chuỗi gói được gửi bởi Nmap. Chuỗi đã gửi bắt đầu với một phản hồi của ICMP echo để xác định xem máy tính hoặc mạng đã được gán với địa chỉ IP chưa.

Chúng tôi đã giới thiệu cho các bạn trong phần một những thông tin có thể quan sát được trong khi mở chuỗi gói được gửi bởi Nmap. Chuỗi đã gửi bắt đầu với một phản hồi của ICMP echo để xác định xem máy tính hoặc mạng đã được gán với địa chỉ IP chưa. Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ  Ứng dụng

Ứng dụng  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Tấn công mạng

Tấn công mạng  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  macOS

macOS  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Dịch vụ ngân hàng

Dịch vụ ngân hàng  Lập trình

Lập trình  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Nhà thông minh

Nhà thông minh  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets - Trang tính

Google Sheets - Trang tính  Code mẫu

Code mẫu  Photoshop CS6

Photoshop CS6  Photoshop CS5

Photoshop CS5  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Download

Download  Ứng dụng văn phòng

Ứng dụng văn phòng  Tải game

Tải game  Tiện ích hệ thống

Tiện ích hệ thống  Ảnh, đồ họa

Ảnh, đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Họp, học trực tuyến

Họp, học trực tuyến  Video, phim, nhạc

Video, phim, nhạc  Giao tiếp, liên lạc, hẹn hò

Giao tiếp, liên lạc, hẹn hò  Hỗ trợ học tập

Hỗ trợ học tập  Máy ảo

Máy ảo  Tiện ích

Tiện ích  Khoa học

Khoa học  Điện máy

Điện máy  Tủ lạnh

Tủ lạnh  Tivi

Tivi  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Quạt các loại

Quạt các loại  Cuộc sống

Cuộc sống  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Làm đẹp

Làm đẹp  Nuôi dạy con

Nuôi dạy con  Chăm sóc Nhà cửa

Chăm sóc Nhà cửa  Du lịch

Du lịch  Halloween

Halloween  Mẹo vặt

Mẹo vặt  Giáng sinh - Noel

Giáng sinh - Noel  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  TOP

TOP  Ô tô, Xe máy

Ô tô, Xe máy  Giấy phép lái xe

Giấy phép lái xe  Làng Công nghệ

Làng Công nghệ  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ nhân tạo (AI)

Trí tuệ nhân tạo (AI)  Anh tài công nghệ

Anh tài công nghệ  Bình luận công nghệ

Bình luận công nghệ