Theo Cisco, khi gửi một loạt gói dữ liệu giao thức phát truyền và sửa lỗi (TCP) được thiết lập đặc biệt qua cổng kết nối telnet 25 hoặc cổng reverse telnet trên bộ định tuyến hay bộ chuyển mạch sử dụng IOS của Cisco, toàn bộ các truy cập Remote Shell (RSH), Secure Shell (SSH) và HTTP tới thiết bị đều bị chặn lại. Tuy nhiên, các kết nối telnet, reverse telnet, RSH, SSH và HTTP thực hiện trước cuộc tấn công sẽ không hề hấn gì. Cisco khẳng định, khi xảy ra tấn công, khả năng định tuyến và truyền tập tin của các thiết bị không bị ảnh hưởng. Tuy nhiên, các nhà quản trị sẽ mất khả năng kiểm soát hoặc cấu hình thiết bị, buộc họ phải tháo bộ chuyển mạch hoặc định tuyến xuống để thực hiện các thay đổi cấu hình. Hãng cung cấp thiết bị mạng lớn nhất thế giới cho biết họ sẽ sớm cung cấp một bản sửa lỗi phần mềm IOS. Trong thời gian chờ đợi, người dùng có thể tránh rắc rối bằng cách vô hiệu hóa kết nối telnet và mở kết nối SSH cho việc quản lý từ xa. Đây là khiếm khuyết thứ hai do Cisco công bố trong tuần. Lần trước, hãng lưu ý người dùng về 2 sản phẩm máy chủ kiểm soát truy cập của họ có thể bị tê liệt bởi những cuộc tấn công từ chối dịch vụ hoặc những nỗ lực đăng nhập trái phép.

Lỗi bảo mật của Cisco ‘trói tay’ quản trị mạng

68

0 Bình luận

Sắp xếp theo

Xóa Đăng nhập để Gửi

Có thể bạn quan tâm

-

LG giới thiệu panel màn hình cảm ứng mới dành cho Notebook

-

"Uber Trung Quốc" tấn công thị trường Mỹ

-

Chiêm ngưỡng các trung tâm dữ liệu hoành tráng của Google

-

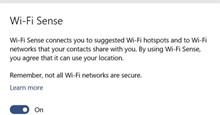

Wifi Sense - tính năng tự động chia sẻ mật khẩu Wi-Fi với bạn bè

-

Những thiết bị Android lạ lùng nhất làng công nghệ

-

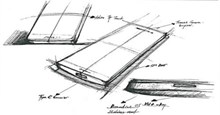

Lộ phác thảo OnePlus 2 với camera kép phía sau

Công nghệ

Công nghệ  Windows

Windows  iPhone

iPhone  Android

Android  Học CNTT

Học CNTT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Game

Game  Làng CN

Làng CN  Ứng dụng

Ứng dụng

Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  macOS

macOS  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Dịch vụ ngân hàng

Dịch vụ ngân hàng  Lập trình

Lập trình  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Nhà thông minh

Nhà thông minh  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets - Trang tính

Google Sheets - Trang tính  Code mẫu

Code mẫu  Photoshop CS6

Photoshop CS6  Photoshop CS5

Photoshop CS5  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Ứng dụng văn phòng

Ứng dụng văn phòng  Tải game

Tải game  Tiện ích hệ thống

Tiện ích hệ thống  Ảnh, đồ họa

Ảnh, đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Họp, học trực tuyến

Họp, học trực tuyến  Video, phim, nhạc

Video, phim, nhạc  Giao tiếp, liên lạc, hẹn hò

Giao tiếp, liên lạc, hẹn hò  Hỗ trợ học tập

Hỗ trợ học tập  Máy ảo

Máy ảo  Điện máy

Điện máy  Tủ lạnh

Tủ lạnh  Tivi

Tivi  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Quạt các loại

Quạt các loại  Cuộc sống

Cuộc sống  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Làm đẹp

Làm đẹp  Nuôi dạy con

Nuôi dạy con  Chăm sóc Nhà cửa

Chăm sóc Nhà cửa  Du lịch

Du lịch  Halloween

Halloween  Mẹo vặt

Mẹo vặt  Giáng sinh - Noel

Giáng sinh - Noel  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  TOP

TOP  Ô tô, Xe máy

Ô tô, Xe máy  Giấy phép lái xe

Giấy phép lái xe  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ nhân tạo (AI)

Trí tuệ nhân tạo (AI)  Anh tài công nghệ

Anh tài công nghệ  Bình luận công nghệ

Bình luận công nghệ