Một nhóm các hacker chưa xác định danh tính đang triển khai một chiến dịch tấn công quy mô lớn nhắm mục tiêu vào các thực thể của Nga. Trong đó, tin tặc sử dụng loại phần mềm độc hại hoàn toàn mới, cho phép chúng kiểm soát và đánh cắp thông tin trên các thiết bị bị xâm nhập từ xa một cách chính xác và nhanh chóng.

Theo kết quả điều tra sơ bộ từ Malwarebytes, chiến dịch tấn công dường như chủ yếu nhắm mục tiêu vào các cơ quan, tổ chức liên quan đến Chính Phủ và Bộ Quốc phòng Nga. “Dựa trên một miền giả mạo được đăng ký bởi những kẻ tấn công, chúng tôi biết rằng hacker đã cố gắng nhắm mục tiêu vào một thực thể trong lĩnh vực quốc phòng và hàng không vũ trụ của Nga, có tên gọi OAK", các nhà nghiên cứu Malwarebytes Labs cho biết trong một thông báo.

Loại mã độc nguy hiểm được sử dụng trong chiến dịch tấn công này có tên Woody Rat. Đây về cơ bản là một trojan truy cập từ xa (RAT), và trên thực tế đã tồn tại được một thời gian. Tuy nhiên, nó chỉ thực sự thu hút được sự quan tâm của giới nghiên cứu bảo mật trong chiến dịch tấn công nhắm vào Nga này.

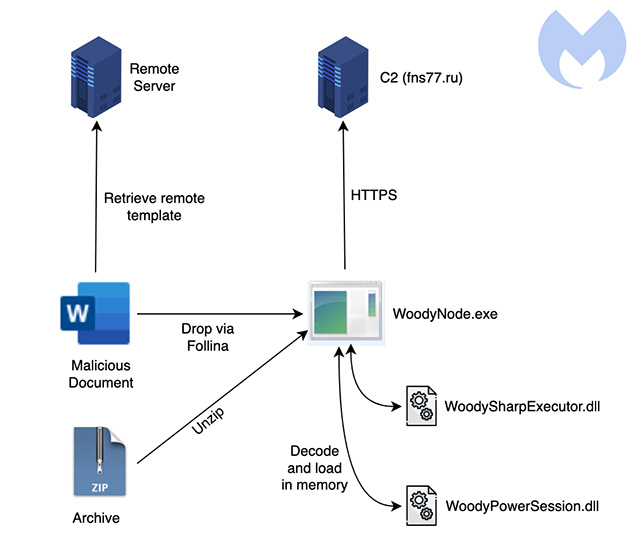

Mã độc Woody Rat thường được gửi đến máy tính mục tiêu dưới dạng email lừa đảo, thông qua hai phương thức phân phối chính: tệp lưu trữ ZIP chứa tải trọng độc hại hoặc tài liệu Microsoft Office giả mạo có tiêu đề "Information security memo" để đánh lừa nạn nhân, đồng thời lạm dụng lỗ hổng Follina nhằm phân phối tải trọng”.

"Các phiên bản đầu tiên của Woody Rat thường được lưu trữ thành một tệp zip, được thiết kể để ngụy trang dưới dạng tài liệu dành riêng cho một nhóm người Nga", nhóm nghiên cứu cho biết thêm.

Yếu tố làm nên sự nguy hiểm của Woody Rat nằm ở bộ tính năng độc hại cực kỳ đa dạng mà nó hỗ trợ. Có thể kể đến như khả năng thu thập thông tin hệ thống, liệt kê các thư mục và tiến trình đang chạy, thực thi các lệnh và tệp nhận được từ máy chủ chỉ huy và kiểm soát (C2 server), download, upload, xóa tệp trên máy bị lây nhiễm, và thậm chí cả chụp ảnh màn hình.

Chưa dừng lại ở đó, Woody Rat cũng có thể thực thi mã .NET, các lệnh PowerShell và tập lệnh nhận được từ máy chủ C2 của nó bằng cách sử dụng hai DLL có tên WoodySharpExecutor và WoodyPowerSession.

Sau khi khởi chạy trên một thiết bị bị xâm nhập, phần mềm độc hại sẽ sử dụng quá trình rỗng để đưa chính nó vào một quy trình Notepad bị tạm ngưng, tự xóa khỏi ổ cứng để tránh bị phát hiện bởi bất cứ công cụ bảo mật nào và tiếp tục chuỗi triển khai độc hại.

Woody Rat mã hóa các kênh liên lạc C2 của nó bằng cách sử dụng kết hợp RSA-4096 và AES-CBC để loại bỏ mọi hoạt động giám sát dựa trên mạng.

Malwarebytes hiện vẫn chưa gán phần mềm độc hại đối với malware này. Tuy nhiên tiết lộ ban đầu cho thấy nghi phạm có thể bao gồm các nhóm APT đến từ Trung Quốc và Triều Tiên. Tuy nhiên, không có bất kỳ chỉ số chắc chắn nào để quy chiến dịch này cho một tác nhân đe dọa cụ thể.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ