Sử dụng công cụ quản lý là cách tốt nhất để tạo các mật khẩu ngẫu nhiên và có tính an toàn cao cho việc đăng nhập nhiều website khác nhau. Tuy nhiên vấn đề là những công cụ quản lý mật khẩu vẫn cần một mật khẩu chủ dùng giải mã, truy cập dữ liệu của vault hay vùng an toàn chứa toàn bộ mật khẩu của bạn.

Chợ ứng dụng Google suýt thành “ổ” phần mềm gián điệp

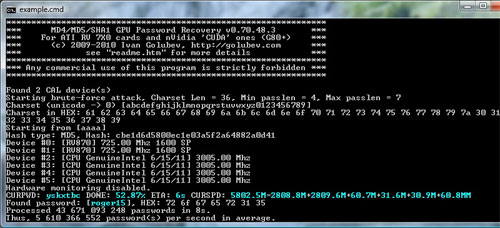

Trường hợp máy tính thất lạc hoặc mất cắp, kẻ xấu có thể dò tìm được mật khẩu chủ thông qua phương thức Brute Force. Về lý thuyết, nếu có đủ thời gian hoặc một cấu hình đủ mạnh, kiểu tấn công trên có thể phá vỡ hầu hết thuật toán mã hóa hiện nay. Đây là phương thức tấn công đơn giản nhất nhưng cũng khó khăn nhất bằng cách lần lượt thử qua tất cả những mật khẩu có thể cho đến khi tìm được chính xác.

Để khắc phục điểm yếu này, một nhóm các nhà nghiên cứu đã trình diễn công cụ quản lý mới có tên gọi NoCrack tại Hội nghị An ninh và Bảo mật IEEE diễn ra ở San Jose, California, Mỹ vào ngày 19 tháng Năm vừa qua. Theo đó, cơ chế tự vệ của công cụ này là tạo ra những vault giả trong trường hợp nhập sai mật khẩu chủ khiến kẻ tấn công mất thời gian và gặp nhiều khó khăn hơn. Rahul Chatterjee, đồng tác giả của dự án chia sẻ.

NoCrack sẽ tạo một vault giả trông có vẻ đáng tin cậy và số lượng “mồi nhử” là không giới hạn tương ứng với mỗi đăng nhập sai. Kẻ tấn công không thể biết được vault thật giả, hắn sẽ không có lựa chọn nào khác ngoài việc thử qua tất cả mật khẩu thu được trên website. Vì phần lớn website đều giới hạn số lần thử nhập mật khẩu nên không có nhiều cơ hội phân định các vault giả và thật, Chatterjee cho biết thêm.

NoCrack không phải là công cụ đầu tiên áp dụng cơ chế này. Một công cụ khác có tên gọi Kamouflage cũng có cách tiếp cận tương tự nhưng theo Chatterjee, nhóm nghiên cứu của anh đã tìm thấy điểm yếu trong cơ chế tạo “bẫy” dựa trên mật khẩu chủ.

Kamouflage tạo ra các mật khẩu giả dựa trên mật khẩu chủ thật và kẻ tấn công có thể biết được mật khẩu thật nếu phân tích kỹ cấu trúc mật khẩu giả. Do đó nguy cơ phát hiện mật khẩu thật rất cao và nhóm phát triển NoCrack tin rằng việc tạo ra những vault giả sẽ đánh lạc hướng tốt hơn.

Để làm điều đó, NoCrack sử dụng thuật toán mã hóa ngôn ngữ tự nhiên (natural language encoding - NLE). Mỉa mai thay đây cũng chính là thuật toán mà nhiều người dùng để bẻ khóa mật khẩu. Thuật toán NLE giải mã một chuỗi bit chọn lọc một cách thống nhất và tạo ra một đoạn mã mới dùng làm “bẫy”. Nhóm nghiên cứu cũng xác nhận NLE giúp NoCrack miễn nhiễm với những cuộc phân tích tự động nhằm sàng lọc vault thật và giả.

Tuy nhiên, một vấn đề lớn đó là nếu người dùng lỡ nhập sai mật khẩu thì sao ? Trong trường hợp này, một vault giả được tự động dựng lên và quyền truy cập đến chính tài khoản của mình cũng bị khóa. Chatterjee cho biết nhóm đang tìm cách giải quyết vấn đề này. Giải pháp khả thi là sử dụng hàm băm của mật khẩu chủ liên kết với một hình ảnh sẽ hiển thị khi nhập mật khẩu. Người dùng xác thực sẽ nhận ra hình ảnh sai trong khi những kẻ khác thì không. Một giải pháp khác là bổ sung tính năng tự động chỉnh mật khẩu (auto correct) nếu sai khác khi đăng nhập là rất nhỏ.

Hiện tại, NoCrack vẫn đang trong giai đoạn hoàn thiện và chưa có kế hoạch thương mại hóa sản phẩm.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học