Phần mềm nghe nhạc, xem video dính lỗi “chết người”

Chuyên gia tư vấn bảo mật cao cấp David Thiel của iSEC Partners tuyên bố các phần mềm đa phương tiện “dính” hàng loạt lỗi bảo mật “chết người” có thể bị tin tặc lợi dụng bí mật cài mã độc hoặc bắt cóc PC người dùng.

Chuyên gia tư vấn bảo mật cao cấp David Thiel của iSEC Partners tuyên bố các phần mềm đa phương tiện “dính” hàng loạt lỗi bảo mật “chết người” có thể bị tin tặc lợi dụng bí mật cài mã độc hoặc bắt cóc PC người dùng.Sử dụng 802.11n cho tốc độ mạng không dây nhanh nhất và độ bao phủ lớn nhất

Trong nhiều công ty, các mạng không dây được dùng để phục vụ nhiều mục đích khác nhau: cho các khách ghé thăm công ty, luồng truyền thông đa phương tiện từ phòng marketing đến phòng hội thảo và truy cập ngay cả trong cafe công ty.

Trong nhiều công ty, các mạng không dây được dùng để phục vụ nhiều mục đích khác nhau: cho các khách ghé thăm công ty, luồng truyền thông đa phương tiện từ phòng marketing đến phòng hội thảo và truy cập ngay cả trong cafe công ty.Thủ thuật Giấu bảng tính Excel chuyên nghiệp

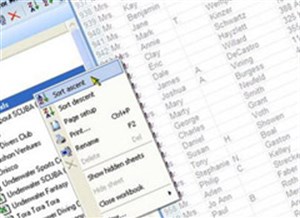

Trong công việc văn phòng, nếu bạn cần giấu một bảng tính trong tài liệu Excel mà không muốn người khác dùng lệnh Format > Sheet > Unhide để xem bảng tính, mà theo cách thông thường khi bạn dùng lệnh Format > Sheet > Hide để giấu các bảng tính (nếu không được bảo vệ bằng mật khẩu) thì chỉ cần người không chuyên thôi cũng đã c&o

Trong công việc văn phòng, nếu bạn cần giấu một bảng tính trong tài liệu Excel mà không muốn người khác dùng lệnh Format > Sheet > Unhide để xem bảng tính, mà theo cách thông thường khi bạn dùng lệnh Format > Sheet > Hide để giấu các bảng tính (nếu không được bảo vệ bằng mật khẩu) thì chỉ cần người không chuyên thôi cũng đã c&oiPhone đã có miếng vá bảo mật

Chỉ vài ngày trước khi cuộc hội thảo của dân hacker mũ đen khai màn, Apple đã kịp phát hành miếng vá đầu tiên dành cho chiếc điện thoại iPhone. Trong số này có một lỗi cho phép hacker giành trọn quyền kiểm soát iPhone thông qua Web, đánh cắp th&oci

Chỉ vài ngày trước khi cuộc hội thảo của dân hacker mũ đen khai màn, Apple đã kịp phát hành miếng vá đầu tiên dành cho chiếc điện thoại iPhone. Trong số này có một lỗi cho phép hacker giành trọn quyền kiểm soát iPhone thông qua Web, đánh cắp th&ociEU ra mắt dự án giám sát hiểm hoạ trực tuyến

Liên minh châu Âu (EU) thông báo sẽ tài trợ cho việc thực hiện một dự án giám sát phần mềm độc hại và các vụ tấn công máy tính trên toàn cầu.

Liên minh châu Âu (EU) thông báo sẽ tài trợ cho việc thực hiện một dự án giám sát phần mềm độc hại và các vụ tấn công máy tính trên toàn cầu.

Binder và Malware (Phần 1)

Vấn đề malware không phải là mới mẻ gì và chúng ta cũng không thể đuổi cổ chúng đi ngay tức khắc. Thực tế thì chúng ta cũng đã tốn rất nhiều tiền trong việc đối phó với những tội phạm sử dụng Trojans, virus và bot. Không chỉ những người dùng bìn

Vấn đề malware không phải là mới mẻ gì và chúng ta cũng không thể đuổi cổ chúng đi ngay tức khắc. Thực tế thì chúng ta cũng đã tốn rất nhiều tiền trong việc đối phó với những tội phạm sử dụng Trojans, virus và bot. Không chỉ những người dùng bìnApple bít 50 lỗ hổng cho Mac OS, iPhone

Apple vừa phát hành bản cập nhật bảo mật để bít một loạt lỗ hổng bảo mật trong hệ điều hành Mac OS và sản phẩm điện thoại thông minh iPhone.

Apple vừa phát hành bản cập nhật bảo mật để bít một loạt lỗ hổng bảo mật trong hệ điều hành Mac OS và sản phẩm điện thoại thông minh iPhone.Miễn phí đào tạo thương mại điện tử

Phòng Thương mại và Công nghiệp VN (VCCI) vừa khai giảng khóa đào tạo miễn phí “Thương mại điện tử (TMĐT) và các ứng dụng TMĐT trong doanh nghiệp” trong 3 ngày từ 1/8 đến 3/8 tại Hà Nội cho trên 100 học viên đến từ các doanh nghiệp vừa

Phòng Thương mại và Công nghiệp VN (VCCI) vừa khai giảng khóa đào tạo miễn phí “Thương mại điện tử (TMĐT) và các ứng dụng TMĐT trong doanh nghiệp” trong 3 ngày từ 1/8 đến 3/8 tại Hà Nội cho trên 100 học viên đến từ các doanh nghiệp vừaLaptop cho doanh nhân

Một laptop “đỉnh” cho doanh nhân là phải cho phép truy cập Internet ở mọi nơi, có thể linh hoạt sử dụng Wi-Fi và mạng băng rộng di động, thậm chí hỗ trợ mạng 3G và phải đủ khả năng bảo vệ các thông tin nhạy cảm. Do đó, tối thiểu các máy n&ag

Một laptop “đỉnh” cho doanh nhân là phải cho phép truy cập Internet ở mọi nơi, có thể linh hoạt sử dụng Wi-Fi và mạng băng rộng di động, thậm chí hỗ trợ mạng 3G và phải đủ khả năng bảo vệ các thông tin nhạy cảm. Do đó, tối thiểu các máy n&agSymantec tìm cách phá hủy "chợ đen danh tính"

Các chuyên gia của hãng bảo mật Symantec đang gấp rút phát triển một hệ thống chuyên càn quét tất cả các website và phòng chat "ngầm" để tìm kiếm những thông tin nhạy cảm đang bị rao bán.

Các chuyên gia của hãng bảo mật Symantec đang gấp rút phát triển một hệ thống chuyên càn quét tất cả các website và phòng chat "ngầm" để tìm kiếm những thông tin nhạy cảm đang bị rao bán.

Thị trường laptop toàn cầu: Nguy cơ thiếu hụt linh kiện!

Các hãng sản xuất máy tính xách tay đang phải đối mặt với nguy cơ khan hiếm linh kiện và bộ phận cấu thành trong quý này, hãng nghiên cứu DRAMeXchange khuyến cáo.

Các hãng sản xuất máy tính xách tay đang phải đối mặt với nguy cơ khan hiếm linh kiện và bộ phận cấu thành trong quý này, hãng nghiên cứu DRAMeXchange khuyến cáo.Steve Jobs - "ông vua" tiếp thị

Steve Jobs, Tổng Giám đốc điều hành (CEO) kiêm đồng sáng lập viên của Apple Computer, được xem là một trong những nhà lãnh đạo DN có tài diễn thuyết xuất sắc nhất hiện nay.

Steve Jobs, Tổng Giám đốc điều hành (CEO) kiêm đồng sáng lập viên của Apple Computer, được xem là một trong những nhà lãnh đạo DN có tài diễn thuyết xuất sắc nhất hiện nay.Bảo vệ DNS cho Windows (Phần 2)

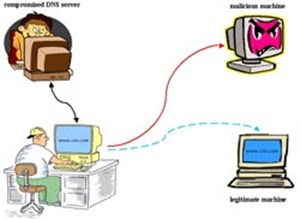

Trong phần trước của bài này chúng tôi đã giới thiệu cho bạn một số khái niệm bảo mật cơ bản về DNS. Một trong những các khái niệm bảo mật gồm DNS Active Directory được tích hợp và thiết lập môi trường DNS an toàn hơn với truyền thông DHCP.

Trong phần trước của bài này chúng tôi đã giới thiệu cho bạn một số khái niệm bảo mật cơ bản về DNS. Một trong những các khái niệm bảo mật gồm DNS Active Directory được tích hợp và thiết lập môi trường DNS an toàn hơn với truyền thông DHCP.Hacker "lừa" iPhone gọi điện tại... Úc

Một hacker tinh quái đã thành công trong việc đánh lừa chiếc điện thoại iPhone của Apple và ung dung tiến hành cuộc gọi di động thông qua mạng Telstra của Úc.

Một hacker tinh quái đã thành công trong việc đánh lừa chiếc điện thoại iPhone của Apple và ung dung tiến hành cuộc gọi di động thông qua mạng Telstra của Úc.Sâu... ăn nhạc trong PC nạn nhân

Các hacker vừa "tháo cũi sổ lổng" cho một loại sâu đặc biệt: chuyên xóa sạch tất cả các file MP3 lưu trong máy tính bị nhiễm.

Các hacker vừa "tháo cũi sổ lổng" cho một loại sâu đặc biệt: chuyên xóa sạch tất cả các file MP3 lưu trong máy tính bị nhiễm.

Nguyên tắc khi mua sắm thiết bị cho văn phòng

Cơ sở hạ tầng IT chấp cánh cho doanh nghiệp của bạn hay đè nặng lên các hoạt động sản xuất kinh doanh trong đó? Lợi ích dường như đến từ hầu hết những sự lựa chọn đúng về các yêu cầu công nghệ đối với phần mềm và phần cứng.

Cơ sở hạ tầng IT chấp cánh cho doanh nghiệp của bạn hay đè nặng lên các hoạt động sản xuất kinh doanh trong đó? Lợi ích dường như đến từ hầu hết những sự lựa chọn đúng về các yêu cầu công nghệ đối với phần mềm và phần cứng.Vá hai lỗi nghiêm trọng trong Firefox

Hôm qua (31-7), Mozilla đã phát hành phiên bản Firefox 2.0.0.6 nhằm “vá” hai lỗi ở thành phần xử lý URL của Firefox sau khi hacker tuyên bố mã tấn công. Mozilla đánh giá đây là những lỗi nghiêm trọng.

Hôm qua (31-7), Mozilla đã phát hành phiên bản Firefox 2.0.0.6 nhằm “vá” hai lỗi ở thành phần xử lý URL của Firefox sau khi hacker tuyên bố mã tấn công. Mozilla đánh giá đây là những lỗi nghiêm trọng.Quản lý mạng Windows bằng Script - Phần 13: Kịch bản trả về tất cả các giá trị

Trong phần trước của loạt bài này chúng ta đã đến với kịch bản có tên gọi là DisplayClassProperties.vbs, đây là kịch bản hiển thị tên các thuộc tính của lớp WMI. Đây là những gì của nội dung kịch bản, bằng sử dụng Win32_BootConfiguration như một lớp, chúng ta đang kết nối vào biệt danh WMI

Trong phần trước của loạt bài này chúng ta đã đến với kịch bản có tên gọi là DisplayClassProperties.vbs, đây là kịch bản hiển thị tên các thuộc tính của lớp WMI. Đây là những gì của nội dung kịch bản, bằng sử dụng Win32_BootConfiguration như một lớp, chúng ta đang kết nối vào biệt danh WMICấu hình thiết lập mật khẩu trong Windows Server 2008 - Phần 1

Trong các phiên bản Active Directory trước chúng ta chỉ có một mật khẩu và một tài khoản để khóa chính sách cho toàn bộ miền. Tuy nhiên ở một số công ty phải sử dụng nhiều miền để có nhiều chính sách mật khẩu khác nhau trên cá

Trong các phiên bản Active Directory trước chúng ta chỉ có một mật khẩu và một tài khoản để khóa chính sách cho toàn bộ miền. Tuy nhiên ở một số công ty phải sử dụng nhiều miền để có nhiều chính sách mật khẩu khác nhau trên cáGốc rễ lỗi “xuyên táo” IE7, Firefox là Windows

Các chuyên gia nghiên cứu bảo mật cuối cùng cũng đã lần tới tận gốc rễ lỗ hổng bảo mật liên thông giữa Internet Explorer 7 và Firefox được phát hiện hồi đầu tháng này. Hệ điều hành Windows mới là “kẻ gây án”.

Các chuyên gia nghiên cứu bảo mật cuối cùng cũng đã lần tới tận gốc rễ lỗ hổng bảo mật liên thông giữa Internet Explorer 7 và Firefox được phát hiện hồi đầu tháng này. Hệ điều hành Windows mới là “kẻ gây án”.

Sâu “Super Mario” phiêu lưu trên Internet

Một con sâu máy tính mới giả mạo trò chơi Super Mario Bros trên hệ máy Nintendo cổ ngày xưa bắt đầu được tin tặc tung lên mạng hôm qua (30/7). Người dùng Internet được khuyến cáo không nên nhắp chuột vào tệp tin đính kèm trong những email c

Một con sâu máy tính mới giả mạo trò chơi Super Mario Bros trên hệ máy Nintendo cổ ngày xưa bắt đầu được tin tặc tung lên mạng hôm qua (30/7). Người dùng Internet được khuyến cáo không nên nhắp chuột vào tệp tin đính kèm trong những email cBùng nổ tấn công qua IM, P2P

Nghiên cứu mới nhất của Akonix xác nhận đã có một sự bùng nổ mạnh mẽ trong số lượng các vụ tấn công bằng mã độc thông qua mạng tin nhắn tức thời (IM) và mạng chia sẻ ngang hàng (P2P) trong thời gian qua.

Nghiên cứu mới nhất của Akonix xác nhận đã có một sự bùng nổ mạnh mẽ trong số lượng các vụ tấn công bằng mã độc thông qua mạng tin nhắn tức thời (IM) và mạng chia sẻ ngang hàng (P2P) trong thời gian qua.Cuộc cách mạng bản đồ trên Internet

Trong thế giới net, nếu trước đây người ta chỉ biết dùng bản đồ để tìm đường, thì nay họ có thể tìm hiểu về tình trạng phạm tội ở từng khu vực, nghiên cứu thời tiết, chọn lựa trường học. Tất cả đều nằm trên các mạng.

Trong thế giới net, nếu trước đây người ta chỉ biết dùng bản đồ để tìm đường, thì nay họ có thể tìm hiểu về tình trạng phạm tội ở từng khu vực, nghiên cứu thời tiết, chọn lựa trường học. Tất cả đều nằm trên các mạng.Cách chọn màn hình vi tính cỡ lớn

Màn hình LCD đặc biệt là loại có kích thước từ 17” trở lên đang là lựa chọn ưu tiên của đại đa số các văn phòng hiện đại. Chọn loại LCD thích hợp với yêu cầu sử dụng và có mức giá hợp lý cũng là điều cần quan tâm.

Màn hình LCD đặc biệt là loại có kích thước từ 17” trở lên đang là lựa chọn ưu tiên của đại đa số các văn phòng hiện đại. Chọn loại LCD thích hợp với yêu cầu sử dụng và có mức giá hợp lý cũng là điều cần quan tâm.Symantec giới thiệu hệ thống cảnh báo bảo mật mới

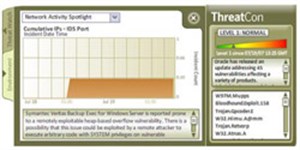

ThreatCon là hệ thống cảnh báo bảo mật thế hệ mới của Symantec, hỗ trợ tương tác với người dùng, cảnh báo những nguy cơ bảo mật mới nhất trên toàn cầu. ThreatCon hoàn toàn miễn phí, cung cấp khá nhanh các thông tin về những lỗi bảo mật, nguy cơ, hiểm họa tấn c

ThreatCon là hệ thống cảnh báo bảo mật thế hệ mới của Symantec, hỗ trợ tương tác với người dùng, cảnh báo những nguy cơ bảo mật mới nhất trên toàn cầu. ThreatCon hoàn toàn miễn phí, cung cấp khá nhanh các thông tin về những lỗi bảo mật, nguy cơ, hiểm họa tấn c

Điểm tin bảo mật 30-7: Cảnh giác với Excel spam

Các spammer dường như đang thay đổi cách hoạt động của mình bằng nhiều hình thức mới hơn mà người dùng ít cảnh giác. Hãng bảo mật Commtouch vừa cảnh báo người dùng đặc biệt là những công chức văn phòng về loại spam mail có kèm theo

Các spammer dường như đang thay đổi cách hoạt động của mình bằng nhiều hình thức mới hơn mà người dùng ít cảnh giác. Hãng bảo mật Commtouch vừa cảnh báo người dùng đặc biệt là những công chức văn phòng về loại spam mail có kèm theoTải cùng lúc nhiều file từ một Website

Trong khi dạo chơi trên Internet đôi khi bạn có thể tìm thấy nhiều thứ khá thú vị: ví dụ như các file MP3 của một ban nhạc rất nổi tiếng, hoặc có đến vài trăm bức ảnh trong bộ sưu tập mèo, hoặc hàng đống file video thú vị khác. Bạn có thể vào

Trong khi dạo chơi trên Internet đôi khi bạn có thể tìm thấy nhiều thứ khá thú vị: ví dụ như các file MP3 của một ban nhạc rất nổi tiếng, hoặc có đến vài trăm bức ảnh trong bộ sưu tập mèo, hoặc hàng đống file video thú vị khác. Bạn có thể vàoSony vẫn “phất” dù PS3 “gặp hạn”

Lợi nhuận của Sony trong quý II năm nay (từ tháng 4 đến tháng 6) đã tăng hơn 2 lần. Nguyên nhân là do nhu cầu về máy ảnh tăng mạnh, và việc đồng Yên yếu đã bù đắp cho những khoản thua lỗ ở mảng game.

Lợi nhuận của Sony trong quý II năm nay (từ tháng 4 đến tháng 6) đã tăng hơn 2 lần. Nguyên nhân là do nhu cầu về máy ảnh tăng mạnh, và việc đồng Yên yếu đã bù đắp cho những khoản thua lỗ ở mảng game.3 bước cài đặt Ubuntu từ Windows

Muốn cài đặt Ubuntu, bạn phải mất thời gian phân chia partition, tải file, ghi ra nhiều CD cho tập tin cài đặt, rồi phải cấu hình lại cho hệ điều hành Windows có sẵn trên máy tính để Ubuntu và Windows "hòa thuận" chung một nhà.

Muốn cài đặt Ubuntu, bạn phải mất thời gian phân chia partition, tải file, ghi ra nhiều CD cho tập tin cài đặt, rồi phải cấu hình lại cho hệ điều hành Windows có sẵn trên máy tính để Ubuntu và Windows "hòa thuận" chung một nhà.12 kỹ năng CNTT mà nhà tuyển dụng không thể từ chối

Việc làm trong ngành công nghệ thông tin (CNTT) ở Mỹ không những không giảm sút như các dự báo bi quan trước đây, mà ngược lại, nhu cầu tuyển dụng vẫn rất lớn. Ở những nơi khác trên thế giới, tình hình cũng tương tự, thị trường tài năng CNTT vẫn rất “nóng” nhưng vấ

Việc làm trong ngành công nghệ thông tin (CNTT) ở Mỹ không những không giảm sút như các dự báo bi quan trước đây, mà ngược lại, nhu cầu tuyển dụng vẫn rất lớn. Ở những nơi khác trên thế giới, tình hình cũng tương tự, thị trường tài năng CNTT vẫn rất “nóng” nhưng vấ

Công nghệ

Công nghệ  AI

AI  Windows

Windows  iPhone

iPhone  Android

Android  Học IT

Học IT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Game

Game  Làng CN

Làng CN  Ứng dụng

Ứng dụng

Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Thủ thuật SEO

Thủ thuật SEO  Phần cứng

Phần cứng  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Lập trình

Lập trình  Giáo dục - Học tập

Giáo dục - Học tập  Lối sống

Lối sống  Tài chính & Mua sắm

Tài chính & Mua sắm  AI Trí tuệ nhân tạo

AI Trí tuệ nhân tạo  ChatGPT

ChatGPT  Gemini

Gemini  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Cuộc sống

Cuộc sống  TOP

TOP  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Giáng sinh - Noel

Giáng sinh - Noel  Ô tô, Xe máy

Ô tô, Xe máy  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài