Microsoft Windows Power Shell và SQL Server 2005 SMO – Phần 4

Phần I và Phần II của loạt bài này đã chỉ dẫn các thiết lập Power Shell, SMO và WMI cmdlet đơn giản. Phần III chỉ dẫn viết mã PowerShell và kết nối với SQL Server. Phần 4 sẽ giới thiệu cách sử dụng mã PowerShell để lặp nội dung tập tin và kết nối tới các máy chủ khác.

Phần I và Phần II của loạt bài này đã chỉ dẫn các thiết lập Power Shell, SMO và WMI cmdlet đơn giản. Phần III chỉ dẫn viết mã PowerShell và kết nối với SQL Server. Phần 4 sẽ giới thiệu cách sử dụng mã PowerShell để lặp nội dung tập tin và kết nối tới các máy chủ khác.Học sinh "nhiễm" sex game: Hậu hoạ khôn lường!

Run rẩy qua điện thoại, một phụ nữ trẻ tự xưng là cô giáo dạy cấp 3 tại Thái Nguyên nói mình không biết giải quyết thế nào, khi một nhóm học sinh nữ trong lớp tố cáo: Nhóm nam sinh đã lấy họ tên cô cùng một số bạn nữ khác, bắt chước y hệt cả kiểu

Run rẩy qua điện thoại, một phụ nữ trẻ tự xưng là cô giáo dạy cấp 3 tại Thái Nguyên nói mình không biết giải quyết thế nào, khi một nhóm học sinh nữ trong lớp tố cáo: Nhóm nam sinh đã lấy họ tên cô cùng một số bạn nữ khác, bắt chước y hệt cả kiểuBí quyết tiết kiệm tiền của ngành IT năm 2007

Các doanh nghiệp nên thuê nhân công ngoài làm những việc phụ để tập trung phát triển công nghệ lõi, sử dụng ảo hóa để tiết kiệm tiền mua máy chủ, bớt chi phí cho nhân lực...

Các doanh nghiệp nên thuê nhân công ngoài làm những việc phụ để tập trung phát triển công nghệ lõi, sử dụng ảo hóa để tiết kiệm tiền mua máy chủ, bớt chi phí cho nhân lực...Năm mới 2008 và nguy cơ botnet Storm

Chỉ một ngày sau khi tung ra spam về những vũ nữ múa thoát y trong dịp Giáng sinh, mạng botnet Storm đã chuyển và bắt đầu lừa người sử dụng tự “đầu độc” chính PC của mình bằng cách gửi đi tới tấp hàng loạt những tin nhắn chúc mừng năm mới.

Chỉ một ngày sau khi tung ra spam về những vũ nữ múa thoát y trong dịp Giáng sinh, mạng botnet Storm đã chuyển và bắt đầu lừa người sử dụng tự “đầu độc” chính PC của mình bằng cách gửi đi tới tấp hàng loạt những tin nhắn chúc mừng năm mới.Các ứng dụng doanh nghiệp - Bộ Office và Visio

Các ứng dụng doanh nghiệp gồm có bộ Office, Visio, OneNote, Business Scorecard Manager, PerformancePoint Server, Project, Project Server và Duet (sản phẩm truy cập cho bộ mySAP của SAP)

Các ứng dụng doanh nghiệp gồm có bộ Office, Visio, OneNote, Business Scorecard Manager, PerformancePoint Server, Project, Project Server và Duet (sản phẩm truy cập cho bộ mySAP của SAP)

Windows Media Player nhiễm độc hướng người dùng tới Quick Time

WORM_VB.ZAA là một loại virut mới tấn công và gây nhiễm độc cho các máy tính Windows, chúng lây lan khi người dùng kích hoạt Windows Media Player. Công ty bảo mật Trend Micro cho biết loại virus này đ&atild

WORM_VB.ZAA là một loại virut mới tấn công và gây nhiễm độc cho các máy tính Windows, chúng lây lan khi người dùng kích hoạt Windows Media Player. Công ty bảo mật Trend Micro cho biết loại virus này đ&atildCuối năm, ồ ạt mua laptop

SV ngồi la liệt ở sân trường, ôm laptop, dùng Internet không dây đã trở nên quen thuộc ở các trường ĐH VN. Sự phổ biến của laptop không chỉ do đời sống đang khá giả lên mà laptop đang ngày một rẻ đi rất nhanh.

SV ngồi la liệt ở sân trường, ôm laptop, dùng Internet không dây đã trở nên quen thuộc ở các trường ĐH VN. Sự phổ biến của laptop không chỉ do đời sống đang khá giả lên mà laptop đang ngày một rẻ đi rất nhanh.Sự phát triển của Spam - Phần 1: Những mánh khóe mới

Trong khi bạn đang ngủ ngon giấc thì máy tính của bạn có thể đang làm việc như là một máy chủ spam hay điểm nút của mạng ngang hàng, cung cấp nguồn xử lý cho một mạng malware lôi kéo bất kỳ một dạng hoạt động phạm tội trực tuyến nào.

Trong khi bạn đang ngủ ngon giấc thì máy tính của bạn có thể đang làm việc như là một máy chủ spam hay điểm nút của mạng ngang hàng, cung cấp nguồn xử lý cho một mạng malware lôi kéo bất kỳ một dạng hoạt động phạm tội trực tuyến nào.2008 sẽ làm năm của quá tải thông tin

Hãy suy nghĩ thật kỹ trước khi bạn bấm nút “Reply all” hoặc bắt chước kiểu viết email của một ai đó. Những thói quen như thế hiện đang là nguyên nhân khiến năng suất làm việc của nhân viên giảm đi một cách đáng kể và nghiêm trọng hơn –

Hãy suy nghĩ thật kỹ trước khi bạn bấm nút “Reply all” hoặc bắt chước kiểu viết email của một ai đó. Những thói quen như thế hiện đang là nguyên nhân khiến năng suất làm việc của nhân viên giảm đi một cách đáng kể và nghiêm trọng hơn –Những lưu ý bảo mật cơ bản

Bảo mật luôn là vấn đề cần quan tâm. Những lưu ý bảo mật cơ bản sau sẽ nhắc nhở bạn cảnh giác, giúp dữ liệu an toàn. Những email quảng bá thuốc "tăng lực cho quí ông" hay hình ảnh "nóng" của các siêu người mẫu... thường làm người dùng

Bảo mật luôn là vấn đề cần quan tâm. Những lưu ý bảo mật cơ bản sau sẽ nhắc nhở bạn cảnh giác, giúp dữ liệu an toàn. Những email quảng bá thuốc "tăng lực cho quí ông" hay hình ảnh "nóng" của các siêu người mẫu... thường làm người dùng

Cách xếp gọn các búi dây cáp trong phòng máy chủ

Những kỹ thuật viên luộm thuộm sẽ biến phòng đặt hệ thống máy chủ trở thành một cái lưới dây rợ nguy hiểm nhưng mẹo đơn giản dưới đây sẽ lập lại trật tự cho nơi chứa dữ liệu quan trọng này.

Những kỹ thuật viên luộm thuộm sẽ biến phòng đặt hệ thống máy chủ trở thành một cái lưới dây rợ nguy hiểm nhưng mẹo đơn giản dưới đây sẽ lập lại trật tự cho nơi chứa dữ liệu quan trọng này.Quân đội Mỹ sử dụng máy Mac để tăng cường bảo mật

Quân đội Mỹ vừa cho biết họ đang cho bổ sung máy Mac vào hệ thống mạng để tăng độ an toàn, và giúp mạng khó bị tấn công hơn.

Quân đội Mỹ vừa cho biết họ đang cho bổ sung máy Mac vào hệ thống mạng để tăng độ an toàn, và giúp mạng khó bị tấn công hơn.Số lượng các hacker sẽ tăng mạnh vào năm 2008

Quân số tác giả của malware có xu hướng gia tăng mạnh trong năm 2008, tạo lên một hình thái kinh tế ngầm rất thịnh vượng. Đó là nhận định từ các nhà nghiên cứu công nghệ bảo mật.

Quân số tác giả của malware có xu hướng gia tăng mạnh trong năm 2008, tạo lên một hình thái kinh tế ngầm rất thịnh vượng. Đó là nhận định từ các nhà nghiên cứu công nghệ bảo mật.Apple sửa lỗi Safari thường xuyên treo cứng

Cuối tuần qua Apple đã phải tái phát hành bản một bản cập nhật bảo mật nhằm khắc phục lỗi chết đứng của trình duyệt Safari sau khi cài đặt một bản cập nhật phát hành trước đó.

Cuối tuần qua Apple đã phải tái phát hành bản một bản cập nhật bảo mật nhằm khắc phục lỗi chết đứng của trình duyệt Safari sau khi cài đặt một bản cập nhật phát hành trước đó.Hitachi, Canon, Panasonic hợp tác sản xuất LCD

Ngày 25/12, Hitachi, Canon và Panasonic chính thức công bố thỏa thuận hợp tác nghiên cứu phát triển và sản xuất sản phẩm màn hình phẳng. Động thái nói trên là câu trả lời của Hitachi, Canon và Panasonic đối với liên minh tương tự giữa Toshiba và

Ngày 25/12, Hitachi, Canon và Panasonic chính thức công bố thỏa thuận hợp tác nghiên cứu phát triển và sản xuất sản phẩm màn hình phẳng. Động thái nói trên là câu trả lời của Hitachi, Canon và Panasonic đối với liên minh tương tự giữa Toshiba và

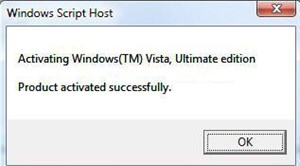

Công cụ quản lý cấp phép phần mềm trên Windows Vista

Bạn đã từng biết tới tiện ích dòng lệnh có chức năng giải quyết các vấn đề về kích hoạt và cấp phép trên Windows Vista? Tiện ích dòng lệnh đó được gọi là Windows Software Licensing Management Tool (công cụ quản lý cấp phép phần mềm Windows).

Bạn đã từng biết tới tiện ích dòng lệnh có chức năng giải quyết các vấn đề về kích hoạt và cấp phép trên Windows Vista? Tiện ích dòng lệnh đó được gọi là Windows Software Licensing Management Tool (công cụ quản lý cấp phép phần mềm Windows).Chế laptop từ máy tính để bàn

Dùng linh kiện từ cỗ máy desktop cũ kỹ và một số thiết bị khác, chàng trai mang biệt danh Beetle đã tự chế thành chiếc laptop xinh xắn, được đánh giá là đẹp hơn mô hình sản phẩm mà hãng Atari làm cách đây nhiều năm.

Dùng linh kiện từ cỗ máy desktop cũ kỹ và một số thiết bị khác, chàng trai mang biệt danh Beetle đã tự chế thành chiếc laptop xinh xắn, được đánh giá là đẹp hơn mô hình sản phẩm mà hãng Atari làm cách đây nhiều năm.Thực thi Outlook Voice Access với Exchange Server 2007 (Phần 2)

Dịch vụ thư tín hợp nhất - Exchange Unified Messaging cho phép lưu trữ giọng nói và các thư tín bằng fax trong mailbox của Exchange Server 2007. Thêm vào đó nó cho phép người dùng có thể truy cập bằng giọng nói vào email, voice-mail, lịch biểu và các mục liên lạc. Nếu dịch vụ này không chạy thì có nghĩa là các t&ia

Dịch vụ thư tín hợp nhất - Exchange Unified Messaging cho phép lưu trữ giọng nói và các thư tín bằng fax trong mailbox của Exchange Server 2007. Thêm vào đó nó cho phép người dùng có thể truy cập bằng giọng nói vào email, voice-mail, lịch biểu và các mục liên lạc. Nếu dịch vụ này không chạy thì có nghĩa là các t&iaSâu Storm tặng quà Giáng sinh bằng mã độc

Giáng sinh đã một lần nữa tạo điều kiện cho con sâu máy tính nguy hiểm Storm Worm trỗi dậy tấn công người dùng Internet bằng những loại mã độc mới cực kỳ nguy hiểm. Bắt đầu từ hôm qua (24/12) những PC bị nhiễm sâu Storm đã bắt đầu khởi động chiến dịch tấn công bằng thư rá

Giáng sinh đã một lần nữa tạo điều kiện cho con sâu máy tính nguy hiểm Storm Worm trỗi dậy tấn công người dùng Internet bằng những loại mã độc mới cực kỳ nguy hiểm. Bắt đầu từ hôm qua (24/12) những PC bị nhiễm sâu Storm đã bắt đầu khởi động chiến dịch tấn công bằng thư ráNhững máy nghe nhạc MP3 tốt nhất trong năm

Đánh giá của tạp chí công nghệ C.Net về những mẫu máy nghe nhạc MP3 được đánh giá là tốt nhất trong năm qua về các tiêu chí: chất lượng, giá cả, tiện ích...

Đánh giá của tạp chí công nghệ C.Net về những mẫu máy nghe nhạc MP3 được đánh giá là tốt nhất trong năm qua về các tiêu chí: chất lượng, giá cả, tiện ích...

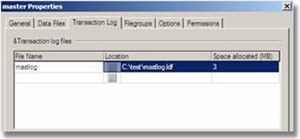

Di chuyển cơ sở dữ liệu Tempdb và Master trên SQL Server

Khi bạn muốn di chuyển một cơ sở dữ liệu người dùng tiêu biểu tới một ổ khác để tăng hiệu suất hay để tách các bản ghi thì có thể chạy sp_detach và sp_attach để thực hiện di chuyển. Tuy nhiên, đối với việc di chuyển cơ sở dữ liệu Master và

Khi bạn muốn di chuyển một cơ sở dữ liệu người dùng tiêu biểu tới một ổ khác để tăng hiệu suất hay để tách các bản ghi thì có thể chạy sp_detach và sp_attach để thực hiện di chuyển. Tuy nhiên, đối với việc di chuyển cơ sở dữ liệu Master vàWindows Vista: Cách thiết lập truy cập ứng dụng mặc định

Trong bài này Quản Trị Mạng sẽ hướng dẫn bạn cách thiết lập chương trình mặc định cho các file và giao thức. Các thiết lập này có thể thực hiện tại cửa sổ Set Program Access and Computer Defaults, tại đây bạn có thể tìm thấy các tùy chọn

Trong bài này Quản Trị Mạng sẽ hướng dẫn bạn cách thiết lập chương trình mặc định cho các file và giao thức. Các thiết lập này có thể thực hiện tại cửa sổ Set Program Access and Computer Defaults, tại đây bạn có thể tìm thấy các tùy chọnAnh: Lại mất dữ liệu của 160 nghìn người

Bộ Y tế Anh ngày 23-12 thừa nhận dữ liệu cá nhân liên quan tới hàng trăm nghìn bệnh nhân ở nước này đã biến mất. Đây là lần thứ 3 trong năm nay Chính phủ Anh thông báo mất các dữ liệu cá nhân ở Anh.

Bộ Y tế Anh ngày 23-12 thừa nhận dữ liệu cá nhân liên quan tới hàng trăm nghìn bệnh nhân ở nước này đã biến mất. Đây là lần thứ 3 trong năm nay Chính phủ Anh thông báo mất các dữ liệu cá nhân ở Anh.Lỗi Flash đe doạ hàng trăm nghìn website

Hàng trăm nghìn website của các cơ quan chính phủ, tổ chức tài chính, doanh nghiệp và cá nhân toàn cầu đang phải đối mặt với nguy cơ bị tấn công và mất dữ liệu cá nhân khi người dùng truy cập vào website chứa lỗi bảo mật cực kỳ nguy hiểm trong Adob

Hàng trăm nghìn website của các cơ quan chính phủ, tổ chức tài chính, doanh nghiệp và cá nhân toàn cầu đang phải đối mặt với nguy cơ bị tấn công và mất dữ liệu cá nhân khi người dùng truy cập vào website chứa lỗi bảo mật cực kỳ nguy hiểm trong AdobWindows Vista sao chép 168 MB trong... 131 năm?

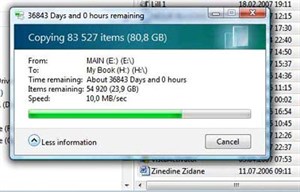

Hệ điều hành mới của Microsoft lại chậm ì ạch và có những thông báo gây "sốc" này khi người dùng copy một số ảnh sang ổ DVD ghi, dù máy có RAM 1,25 GB, chạy chip Centrino Pentium M740.

Hệ điều hành mới của Microsoft lại chậm ì ạch và có những thông báo gây "sốc" này khi người dùng copy một số ảnh sang ổ DVD ghi, dù máy có RAM 1,25 GB, chạy chip Centrino Pentium M740.

Dựng thế giới ảo bằng địa hình của Google Earth

Các công cụ hi-tech cho phép tái tạo thành phố cụ thể bằng mô hình 3D có sẵn đặt trên nền địa hình bằng phẳng hay gập ghềnh do hình ảnh từ bản đồ vệ tinh số của Google mang lại.

Các công cụ hi-tech cho phép tái tạo thành phố cụ thể bằng mô hình 3D có sẵn đặt trên nền địa hình bằng phẳng hay gập ghềnh do hình ảnh từ bản đồ vệ tinh số của Google mang lại.Windows Media Player 11: Thêm bìa và cập nhật thông tin album

Bạn muốn biết cách cập nhật thông tin album cho các bài hát trong thư viện và cách thêm bìa đĩa cho album để hiển thị trên Windows Media Player? Trong bài này Quản Trị Mạng sẽ hướng dẫn chi tiết cả hai vấn đề này.

Bạn muốn biết cách cập nhật thông tin album cho các bài hát trong thư viện và cách thêm bìa đĩa cho album để hiển thị trên Windows Media Player? Trong bài này Quản Trị Mạng sẽ hướng dẫn chi tiết cả hai vấn đề này.Kaspersky nhầm Windows Explorer là mã độc

Sau khi được cài đặt bản cập nhật nhận dạng virus phát hành ngày 19-12 vừa qua, ứng dụng diệt virus Kaspersky đã nhận lầm Windows Explorer - một trong những bộ phận tối quan trọng của hệ điều hành Windows - bị nhiễm một con virus có tên Huhk-C.

Sau khi được cài đặt bản cập nhật nhận dạng virus phát hành ngày 19-12 vừa qua, ứng dụng diệt virus Kaspersky đã nhận lầm Windows Explorer - một trong những bộ phận tối quan trọng của hệ điều hành Windows - bị nhiễm một con virus có tên Huhk-C.Loic Le Meur - Chia sẻ là sức mạnh

Với sự ủng hộ của những nhà đầu tư danh tiếng, Loic Le Meur đang hiện thực hóa ý tưởng thành lập một công ty trực tuyến với nhiều khái niệm mới lạ. Nó có vẻ như là một mẹo quảng cáo hơn là cách thức để khởi sự một công ty: thiết lập trang web và c

Với sự ủng hộ của những nhà đầu tư danh tiếng, Loic Le Meur đang hiện thực hóa ý tưởng thành lập một công ty trực tuyến với nhiều khái niệm mới lạ. Nó có vẻ như là một mẹo quảng cáo hơn là cách thức để khởi sự một công ty: thiết lập trang web và cPenryn 4 nhân chưa bộc lộ sức mạnh

Vừa xuất hiện một bộ xử lý (BXL) cao cấp cho máy tính để bàn, thuộc dòng CPU Penryn của Intel, là sản phẩm đầu tiên ứng dụng quy trình sản xuất 45nm do chính Intel phát triển, đó là BXL Core 2 Extreme QX9650. Qua thử nghiệm, CPU Penryn 45nm của Intel chưa th

Vừa xuất hiện một bộ xử lý (BXL) cao cấp cho máy tính để bàn, thuộc dòng CPU Penryn của Intel, là sản phẩm đầu tiên ứng dụng quy trình sản xuất 45nm do chính Intel phát triển, đó là BXL Core 2 Extreme QX9650. Qua thử nghiệm, CPU Penryn 45nm của Intel chưa th

Công nghệ

Công nghệ  AI

AI  Windows

Windows  iPhone

iPhone  Android

Android  Học IT

Học IT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Game

Game  Làng CN

Làng CN  Ứng dụng

Ứng dụng

Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Thủ thuật SEO

Thủ thuật SEO  Phần cứng

Phần cứng  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Lập trình

Lập trình  Giáo dục - Học tập

Giáo dục - Học tập  Lối sống

Lối sống  Tài chính & Mua sắm

Tài chính & Mua sắm  AI Trí tuệ nhân tạo

AI Trí tuệ nhân tạo  ChatGPT

ChatGPT  Gemini

Gemini  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Cuộc sống

Cuộc sống  TOP

TOP  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Giáng sinh - Noel

Giáng sinh - Noel  Ô tô, Xe máy

Ô tô, Xe máy  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài