-

Trên Excel, chúng ta có thể chuyển đổi dãy số thành ngày tháng mà không cần nhập liệu theo cách thủ công.

-

Trên Facebook đã có thêm tính năng tạo cuộc thăm dò ý kiến, tương tự như tạo thăm dò ý kiến trong group chat Facebook.

-

Các phím tắt Win 7 sẽ giúp người dùng thao tác nhanh trên máy tính. Dùng phím tắt sẽ tiết kiệm thời gian hơn so với việc sử dụng chuột để điều khiển các tùy chọn. Đây là danh sách các phím tắt Win 7 hữu dụng nhất

-

Khi viết thư chúc Tết cho khách hàng hay đối tác, các doanh nghiệp cần đảm bảo tính chuyên nghiệp, trang trọng và lịch sự của nội dung thư, Quantrimang.com đã tổng hợp những mẫu thư chúc Tết 2026, thư chúc mừng năm mới 2026 hay và ý nghĩa cho đối tác, mời các bạn tham khảo.

-

Bổ sung vitamin E cho cơ thể là việc cần thiết để duy trì một thể trạng khỏe mạnh, một nhan sắc trẻ trung, tươi mới.

-

Bộ phím tắt Zalo với phiên bản máy tính sẽ giúp chúng ta có thể thao tác và thực hiện nhanh hơn, khi gọi điện, nhắn tin với bạn bè hay đơn giản chỉ mở một tab mới.

-

OGUsers trở thành nạn nhân của một vụ hack, bất chấp việc diễn đàn này đang được điều hành bởi những hacker hàng đầu thế giới.

-

Hãy cùng chiêm ngưỡng top 20 tác phẩm điêu khắc nghệ thuật ấn tượng và đầy tính sáng tạo nhất trên thế giới dưới đây nhé!

-

Bạn là người mới chơi Rules of Survival chắc hẳn vẫn còn khá lạ lẫm với cách chơi cũng như làm sao để hoàn thành những nhiệm vụ đầu tiên. Vậy đừng bỏ qua những mẹo chơi Rules of Survival sau.

-

Thức khuya triền miên không chỉ khiến bạn bị thiếu ngủ mà còn gây ra nhiều vấn đề sức khỏe như tăng cân, bệnh tim, tiểu đường, thậm chí đột quỵ.

-

Những thao tác như chụp ảnh bằng cử chỉ, đếm giờ khi chụp ảnh, chụp ảnh bằng phím âm lượng sẽ giúp bạn chụp ảnh nhanh hơn trên Samsung Galaxy J7 Pro.

-

Người dùng Messenger có thể live stream game ngay trên giao diện, mà không cần tới sự hỗ trợ của phần mềm thứ ba.

-

Mặc dù sở hữu một chiếc smartwatch có vẻ như là ý tưởng tốt để cải thiện sức khỏe, nhưng những tác động tiêu cực mà việc này mang lại thường bị bỏ qua.

-

Nathaniel Wakelam, 24 tuổi, sống ở Thái Lan và Santiago Lopez, 19 tuổi, sống ở Argentina là hai hacker trẻ tuổi đã trở thành triệu phú USD nhờ việc săn tiền thưởng.

-

Bên cạnh những khoảnh khắc đẹp đến mê hồn, thế giới tự nhiên còn có những khoảnh khắc khiến con người khiếp sợ.

-

Người dùng PC có thể sử dụng ứng dụng Desktop view để tương tác với màn hình PC chạy Windows 10/11 mà không cần tháo tai nghe khi ở trong Windows Mixed Reality.

-

Khi sử dụng Evernote kết hợp với thanh cảm ứng Touch Bar trên MacBook sẽ giúp bạn sử dụng hiệu quả hơn ứng dụng này, thực hiện nhanh một số những thao tác so với cách làm thông thường.

-

Nhiều người đã tự tin sử dụng mạng WiFi ở sân bay, quán cà phê và khách sạn trong nhiều năm, nhưng chỉ khi tuân thủ các quy tắc an toàn sau đây.

-

Nhạc được tạo bằng AI đã có nhiều bước tiến xa trong những năm gần đây, nhưng vẫn còn kém xa so với nhạc do con người tạo ra.

-

Để cạnh tranh với Google Maps, Apple đã bổ sung nhiều tính năng mới nhằm phát triển ứng dụng bản đồ của họ trở nên chính xác và hiện đại hơn. Một trong những tính năng mới được Apple bổ sung là hiển thị tình hình giao thông theo thời gian thực.

-

Bạn đã bao giờ tự tạo một trợ lý AI tùy chỉnh trong Gemini và ước rằng nhóm của mình cũng có thể sử dụng nó chưa? Bản cập nhật mới của Google đã thay đổi điều đó, giúp việc chia sẻ Gemini Gems dễ dàng như chia sẻ một liên kết Google Docs.

-

Với CryptPad, bạn sẽ có được những điều tốt nhất của cả hai thế giới, từ cộng tác theo thời gian thực đến mã hóa đầu cuối. Thêm vào đó, bạn có thể bắt đầu miễn phí.

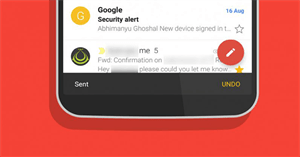

Khi bạn vô tình gửi nhầm email Gmail cho người khác hoặc quên đính kèm tập tin vào email thì có thể thu hồi ngay lập tức để tránh những trường hợp không đáng có.

Khi bạn vô tình gửi nhầm email Gmail cho người khác hoặc quên đính kèm tập tin vào email thì có thể thu hồi ngay lập tức để tránh những trường hợp không đáng có. Hãy đọc bài viết của Quantrimang.com để biết ăn giá đỗ có tốt không và tác dụng của giá đỗ đối với nam giới là gì bạn nhé!

Hãy đọc bài viết của Quantrimang.com để biết ăn giá đỗ có tốt không và tác dụng của giá đỗ đối với nam giới là gì bạn nhé! Trên Excel, chúng ta có thể chuyển đổi dãy số thành ngày tháng mà không cần nhập liệu theo cách thủ công.

Trên Excel, chúng ta có thể chuyển đổi dãy số thành ngày tháng mà không cần nhập liệu theo cách thủ công. Trên Facebook đã có thêm tính năng tạo cuộc thăm dò ý kiến, tương tự như tạo thăm dò ý kiến trong group chat Facebook.

Trên Facebook đã có thêm tính năng tạo cuộc thăm dò ý kiến, tương tự như tạo thăm dò ý kiến trong group chat Facebook. Các phím tắt Win 7 sẽ giúp người dùng thao tác nhanh trên máy tính. Dùng phím tắt sẽ tiết kiệm thời gian hơn so với việc sử dụng chuột để điều khiển các tùy chọn. Đây là danh sách các phím tắt Win 7 hữu dụng nhất

Các phím tắt Win 7 sẽ giúp người dùng thao tác nhanh trên máy tính. Dùng phím tắt sẽ tiết kiệm thời gian hơn so với việc sử dụng chuột để điều khiển các tùy chọn. Đây là danh sách các phím tắt Win 7 hữu dụng nhất Khi viết thư chúc Tết cho khách hàng hay đối tác, các doanh nghiệp cần đảm bảo tính chuyên nghiệp, trang trọng và lịch sự của nội dung thư, Quantrimang.com đã tổng hợp những mẫu thư chúc Tết 2026, thư chúc mừng năm mới 2026 hay và ý nghĩa cho đối tác, mời các bạn tham khảo.

Khi viết thư chúc Tết cho khách hàng hay đối tác, các doanh nghiệp cần đảm bảo tính chuyên nghiệp, trang trọng và lịch sự của nội dung thư, Quantrimang.com đã tổng hợp những mẫu thư chúc Tết 2026, thư chúc mừng năm mới 2026 hay và ý nghĩa cho đối tác, mời các bạn tham khảo. Bổ sung vitamin E cho cơ thể là việc cần thiết để duy trì một thể trạng khỏe mạnh, một nhan sắc trẻ trung, tươi mới.

Bổ sung vitamin E cho cơ thể là việc cần thiết để duy trì một thể trạng khỏe mạnh, một nhan sắc trẻ trung, tươi mới. Bộ phím tắt Zalo với phiên bản máy tính sẽ giúp chúng ta có thể thao tác và thực hiện nhanh hơn, khi gọi điện, nhắn tin với bạn bè hay đơn giản chỉ mở một tab mới.

Bộ phím tắt Zalo với phiên bản máy tính sẽ giúp chúng ta có thể thao tác và thực hiện nhanh hơn, khi gọi điện, nhắn tin với bạn bè hay đơn giản chỉ mở một tab mới. OGUsers trở thành nạn nhân của một vụ hack, bất chấp việc diễn đàn này đang được điều hành bởi những hacker hàng đầu thế giới.

OGUsers trở thành nạn nhân của một vụ hack, bất chấp việc diễn đàn này đang được điều hành bởi những hacker hàng đầu thế giới. Hãy cùng chiêm ngưỡng top 20 tác phẩm điêu khắc nghệ thuật ấn tượng và đầy tính sáng tạo nhất trên thế giới dưới đây nhé!

Hãy cùng chiêm ngưỡng top 20 tác phẩm điêu khắc nghệ thuật ấn tượng và đầy tính sáng tạo nhất trên thế giới dưới đây nhé! Bạn là người mới chơi Rules of Survival chắc hẳn vẫn còn khá lạ lẫm với cách chơi cũng như làm sao để hoàn thành những nhiệm vụ đầu tiên. Vậy đừng bỏ qua những mẹo chơi Rules of Survival sau.

Bạn là người mới chơi Rules of Survival chắc hẳn vẫn còn khá lạ lẫm với cách chơi cũng như làm sao để hoàn thành những nhiệm vụ đầu tiên. Vậy đừng bỏ qua những mẹo chơi Rules of Survival sau. Thức khuya triền miên không chỉ khiến bạn bị thiếu ngủ mà còn gây ra nhiều vấn đề sức khỏe như tăng cân, bệnh tim, tiểu đường, thậm chí đột quỵ.

Thức khuya triền miên không chỉ khiến bạn bị thiếu ngủ mà còn gây ra nhiều vấn đề sức khỏe như tăng cân, bệnh tim, tiểu đường, thậm chí đột quỵ. Những thao tác như chụp ảnh bằng cử chỉ, đếm giờ khi chụp ảnh, chụp ảnh bằng phím âm lượng sẽ giúp bạn chụp ảnh nhanh hơn trên Samsung Galaxy J7 Pro.

Những thao tác như chụp ảnh bằng cử chỉ, đếm giờ khi chụp ảnh, chụp ảnh bằng phím âm lượng sẽ giúp bạn chụp ảnh nhanh hơn trên Samsung Galaxy J7 Pro. Người dùng Messenger có thể live stream game ngay trên giao diện, mà không cần tới sự hỗ trợ của phần mềm thứ ba.

Người dùng Messenger có thể live stream game ngay trên giao diện, mà không cần tới sự hỗ trợ của phần mềm thứ ba. Mặc dù sở hữu một chiếc smartwatch có vẻ như là ý tưởng tốt để cải thiện sức khỏe, nhưng những tác động tiêu cực mà việc này mang lại thường bị bỏ qua.

Mặc dù sở hữu một chiếc smartwatch có vẻ như là ý tưởng tốt để cải thiện sức khỏe, nhưng những tác động tiêu cực mà việc này mang lại thường bị bỏ qua. Nathaniel Wakelam, 24 tuổi, sống ở Thái Lan và Santiago Lopez, 19 tuổi, sống ở Argentina là hai hacker trẻ tuổi đã trở thành triệu phú USD nhờ việc săn tiền thưởng.

Nathaniel Wakelam, 24 tuổi, sống ở Thái Lan và Santiago Lopez, 19 tuổi, sống ở Argentina là hai hacker trẻ tuổi đã trở thành triệu phú USD nhờ việc săn tiền thưởng. Bên cạnh những khoảnh khắc đẹp đến mê hồn, thế giới tự nhiên còn có những khoảnh khắc khiến con người khiếp sợ.

Bên cạnh những khoảnh khắc đẹp đến mê hồn, thế giới tự nhiên còn có những khoảnh khắc khiến con người khiếp sợ. Người dùng PC có thể sử dụng ứng dụng Desktop view để tương tác với màn hình PC chạy Windows 10/11 mà không cần tháo tai nghe khi ở trong Windows Mixed Reality.

Người dùng PC có thể sử dụng ứng dụng Desktop view để tương tác với màn hình PC chạy Windows 10/11 mà không cần tháo tai nghe khi ở trong Windows Mixed Reality. Khi sử dụng Evernote kết hợp với thanh cảm ứng Touch Bar trên MacBook sẽ giúp bạn sử dụng hiệu quả hơn ứng dụng này, thực hiện nhanh một số những thao tác so với cách làm thông thường.

Khi sử dụng Evernote kết hợp với thanh cảm ứng Touch Bar trên MacBook sẽ giúp bạn sử dụng hiệu quả hơn ứng dụng này, thực hiện nhanh một số những thao tác so với cách làm thông thường. Nhiều người đã tự tin sử dụng mạng WiFi ở sân bay, quán cà phê và khách sạn trong nhiều năm, nhưng chỉ khi tuân thủ các quy tắc an toàn sau đây.

Nhiều người đã tự tin sử dụng mạng WiFi ở sân bay, quán cà phê và khách sạn trong nhiều năm, nhưng chỉ khi tuân thủ các quy tắc an toàn sau đây. Nhạc được tạo bằng AI đã có nhiều bước tiến xa trong những năm gần đây, nhưng vẫn còn kém xa so với nhạc do con người tạo ra.

Nhạc được tạo bằng AI đã có nhiều bước tiến xa trong những năm gần đây, nhưng vẫn còn kém xa so với nhạc do con người tạo ra. Để cạnh tranh với Google Maps, Apple đã bổ sung nhiều tính năng mới nhằm phát triển ứng dụng bản đồ của họ trở nên chính xác và hiện đại hơn. Một trong những tính năng mới được Apple bổ sung là hiển thị tình hình giao thông theo thời gian thực.

Để cạnh tranh với Google Maps, Apple đã bổ sung nhiều tính năng mới nhằm phát triển ứng dụng bản đồ của họ trở nên chính xác và hiện đại hơn. Một trong những tính năng mới được Apple bổ sung là hiển thị tình hình giao thông theo thời gian thực. Bạn đã bao giờ tự tạo một trợ lý AI tùy chỉnh trong Gemini và ước rằng nhóm của mình cũng có thể sử dụng nó chưa? Bản cập nhật mới của Google đã thay đổi điều đó, giúp việc chia sẻ Gemini Gems dễ dàng như chia sẻ một liên kết Google Docs.

Bạn đã bao giờ tự tạo một trợ lý AI tùy chỉnh trong Gemini và ước rằng nhóm của mình cũng có thể sử dụng nó chưa? Bản cập nhật mới của Google đã thay đổi điều đó, giúp việc chia sẻ Gemini Gems dễ dàng như chia sẻ một liên kết Google Docs. Với CryptPad, bạn sẽ có được những điều tốt nhất của cả hai thế giới, từ cộng tác theo thời gian thực đến mã hóa đầu cuối. Thêm vào đó, bạn có thể bắt đầu miễn phí.

Với CryptPad, bạn sẽ có được những điều tốt nhất của cả hai thế giới, từ cộng tác theo thời gian thực đến mã hóa đầu cuối. Thêm vào đó, bạn có thể bắt đầu miễn phí. AI

AI  Thư viện Prompt

Thư viện Prompt  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống

AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Cursor

Cursor  Thư viện Prompt

Thư viện Prompt  Giáo dục

Giáo dục  Tạo Video

Tạo Video  Tạo Ảnh

Tạo Ảnh  Lập trình

Lập trình  Hướng dẫn AI

Hướng dẫn AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Tiện ích

Tiện ích  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Khoa học

Khoa học  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Làng Công nghệ

Làng Công nghệ  Bảo mật mạng

Bảo mật mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy