-

Website bán hàng trực tuyến Tesco của Anh mới đây bất ngờ tiết lộ thông tin chi tiết về sản phẩm máy tính xách tay “mini” kế tiếp của Dell. Đó là chiếc Dell Inspiron Z530

-

Vaio Z mới xuất hiện với kiểu dáng rất mỏng nhưng chưa rõ kích thước chi tiết. Máy có hai màu là đen và nâu vàng. Bàn phím chiclet cùng các phím tắt vẫn giữ nguyên như phiên bản trước.

-

Trong kế hoạch bán hàng của đại siêu thị Walmart xuất hiện hình ảnh chiếc HTC G1 của Google được tân trang.

-

Acer F1, L1, C1 và E1 sẽ hướng tới người dùng thời trang, khác với các phiên bản chuẩn bị có mặt dành cho doanh nhân.

-

Hôm thứ 4 vừa rồi, Kaspersky đã công khai báo cáo giữa năm về xu hướng của các phần mềm phá hoại (malware) cũng như các loại hình spam của năm 2008.

-

Hình ảnh để lộ ra vẫn chưa cho thấy liệu đây có phải là một mẫu iPod Touch thế hệ mới hay chỉ là một phiên bản màu trắng dành cho iPod Touch gen 4 hiện tại.

-

Chuyên gia nghiên cứu bảo mật David Litchfield mới đây đã công bố chi tiết một kỹ thuật tấn công mới có thể giúp hacker đoạt được quyền truy cập vào cơ sở dữ liệu Oracle.

-

Theo cảnh báo mới nhất của hãng bảo mật Secunia, một lỗ hổng "cực kỳ nghiêm trọng" đã được tìm thấy trong cơ sở dữ liệu (CSDL) nguồn mở MySQL, có thể cho phép thực hiện kiểu tấn công từ chối dịch vụ (DoS) hoặc thực thi mã nhị phân từ xa.

-

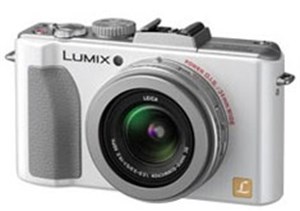

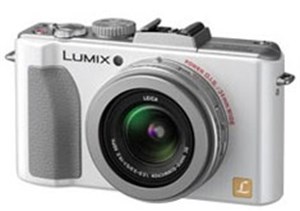

Panasonic Lumix DMC-LX5 có độ phân giải cảm biến 10,1 Megapixel, ống kính của Leica và hỗ trợ độ nhạy sáng (ISO) lên tới tới 12.800.

-

Dự án mỗi trẻ em một máy tính xách tay (OLPC) mới đây chính thức tiết lộ những hình ảnh đầu tiên về thế hệ thứ hai XO Laptop. Đáng chú ý XO-2 được trang bị màn hình cảm ứng.

-

Microsoft đang tiến hành điều tra thông tin về một lỗ hổng trong hệ điều hành Windows có thể khiến nhiều ứng dụng treo cứng. Lỗ hổng này (nếu đúng) ảnh hưởng đến hai phiên bản Windows XP và Windows Server 2003.

-

Hãng bảo mật Secunia vừa cảnh báo hai lỗ hổng nguy hiểm trong phần mềm MySQL, có thể bị khai thác để vượt qua các giới hạn bảo mật nhất định, hoặc bị lợi dụng để khởi phát kiểu tấn công DoS (tấn công từ chối dịch vụ).

-

Cuối tuần qua, hacker đã đột nhập thành công vào máy chủ của một công ty chuyên cung cấp banner quảng cáo cho hàng trăm website sau khi khai thác thành công lỗ hổng IFRAME trong trình duyệt Internet Explorer (IE). Hacker cũng không quên gài lại các đoạn mã khai thác trên mỗi banner quảng cáo.

-

Các chuyên gia bảo mật vừa phát hiện một lỗ hổng trong phần mềm máy chủ ứng dụng Oracle9i Application Server, có thể cho phép người dùng cục bộ bình thường chiếm quyền leo thang cao hơn trong hệ thống.

-

Google vừa bịt lỗ hổng bảo mật trong dịch vụ Gmail, từng cho phép kẻ tấn công đánh cắp tài khoản e-mail người dùng.

-

Người dùng Linux vừa được khuyến nghị nên nhanh chóng cập nhập bản sửa lỗi mới nhất để bịt một lỗ hổng trong lõi hệ điều hành nguồn mở, có thể khiến cho hệ thống bị đổ vỡ.

-

Hãng chuyên doanh phần mềm cơ sở dữ liệu Oracle cuối tuần trước đã bất ngờ cung cấp chi tiết về một lỗ hổng bảo mật chưa được vá trong các sản phẩm của hãng. Lỗ bảo mật được công bố lần này ảnh hưởng chủ yếu đến các phiên bản phần mềm cơ sở dữ liệu Oracle từ 9.1.0.0 đến 10.2.0.3 vận h

-

Michal Zalewski - một chuyên gia trong lĩnh vực bảo mật máy tính - vừa cho biết anh đã phát hiện ra lỗ hổng mới trong trình duyệt Internet Explorer của Microsoft có thể cho phép tin tặc lợi dụng để chạy các đoạn mã nguy hiểm từ xa.

-

Cảnh báo mới nhất của các chuyên gia bảo mật cho biết, người dùng RealPlayer và Helix Player đang đứng trước nguy cơ bị tin tặc tấn công từ xa thông qua một lỗ hổng trong các ứng dụng này.

-

Lần thứ hai trong vòng một tuần, các hacker đã phát hiện thấy một lỗ hổng mới trong trình duyệt IE của Microsoft, có thể bị khai thác để chạy các phần mềm trái phép trên máy tính Windows. Lỗ hổng này được công bố hôm 29/4, cho phé

-

Symantec vừa vá một lỗ hổng trong công cụ quản lý bảo mật doanh nghiệp của hãng này - Enterprise Security Manager (ESM) từng cho phép tin tặc kiểm soát các máy tính bị ảnh hưởng.

-

Các nhà phát triển nguồn mở vừa cảnh báo một lỗ hổng nghiêm trọng trong 2 thành phần của Linux, có thể cho phép tin tặc chiếm quyền điều khiển hệ thống bằng cách lừa người dùng xem một file ảnh được thiết kế đặc biệt.

Hãng bảo mật Mỹ Finjan tiết lộ có hơn 1,9 triệu PC của doanh nghiệp, tổ chức, cá nhân và thậm chí một số cơ quan chính phủ cũng bị tin tặc kiểm soát ngầm mà không biết.

Hãng bảo mật Mỹ Finjan tiết lộ có hơn 1,9 triệu PC của doanh nghiệp, tổ chức, cá nhân và thậm chí một số cơ quan chính phủ cũng bị tin tặc kiểm soát ngầm mà không biết. Trang web công nghệ T3 vừa được “mục kích” một chiếc điện thoại lạ có tên 01 Phone với bộ nhớ lên đến 32GB.

Trang web công nghệ T3 vừa được “mục kích” một chiếc điện thoại lạ có tên 01 Phone với bộ nhớ lên đến 32GB. Website bán hàng trực tuyến Tesco của Anh mới đây bất ngờ tiết lộ thông tin chi tiết về sản phẩm máy tính xách tay “mini” kế tiếp của Dell. Đó là chiếc Dell Inspiron Z530

Website bán hàng trực tuyến Tesco của Anh mới đây bất ngờ tiết lộ thông tin chi tiết về sản phẩm máy tính xách tay “mini” kế tiếp của Dell. Đó là chiếc Dell Inspiron Z530 Vaio Z mới xuất hiện với kiểu dáng rất mỏng nhưng chưa rõ kích thước chi tiết. Máy có hai màu là đen và nâu vàng. Bàn phím chiclet cùng các phím tắt vẫn giữ nguyên như phiên bản trước.

Vaio Z mới xuất hiện với kiểu dáng rất mỏng nhưng chưa rõ kích thước chi tiết. Máy có hai màu là đen và nâu vàng. Bàn phím chiclet cùng các phím tắt vẫn giữ nguyên như phiên bản trước. Trong kế hoạch bán hàng của đại siêu thị Walmart xuất hiện hình ảnh chiếc HTC G1 của Google được tân trang.

Trong kế hoạch bán hàng của đại siêu thị Walmart xuất hiện hình ảnh chiếc HTC G1 của Google được tân trang. Acer F1, L1, C1 và E1 sẽ hướng tới người dùng thời trang, khác với các phiên bản chuẩn bị có mặt dành cho doanh nhân.

Acer F1, L1, C1 và E1 sẽ hướng tới người dùng thời trang, khác với các phiên bản chuẩn bị có mặt dành cho doanh nhân. Hôm thứ 4 vừa rồi, Kaspersky đã công khai báo cáo giữa năm về xu hướng của các phần mềm phá hoại (malware) cũng như các loại hình spam của năm 2008.

Hôm thứ 4 vừa rồi, Kaspersky đã công khai báo cáo giữa năm về xu hướng của các phần mềm phá hoại (malware) cũng như các loại hình spam của năm 2008. Hình ảnh để lộ ra vẫn chưa cho thấy liệu đây có phải là một mẫu iPod Touch thế hệ mới hay chỉ là một phiên bản màu trắng dành cho iPod Touch gen 4 hiện tại.

Hình ảnh để lộ ra vẫn chưa cho thấy liệu đây có phải là một mẫu iPod Touch thế hệ mới hay chỉ là một phiên bản màu trắng dành cho iPod Touch gen 4 hiện tại. Chuyên gia nghiên cứu bảo mật David Litchfield mới đây đã công bố chi tiết một kỹ thuật tấn công mới có thể giúp hacker đoạt được quyền truy cập vào cơ sở dữ liệu Oracle.

Chuyên gia nghiên cứu bảo mật David Litchfield mới đây đã công bố chi tiết một kỹ thuật tấn công mới có thể giúp hacker đoạt được quyền truy cập vào cơ sở dữ liệu Oracle. Theo cảnh báo mới nhất của hãng bảo mật Secunia, một lỗ hổng "cực kỳ nghiêm trọng" đã được tìm thấy trong cơ sở dữ liệu (CSDL) nguồn mở MySQL, có thể cho phép thực hiện kiểu tấn công từ chối dịch vụ (DoS) hoặc thực thi mã nhị phân từ xa.

Theo cảnh báo mới nhất của hãng bảo mật Secunia, một lỗ hổng "cực kỳ nghiêm trọng" đã được tìm thấy trong cơ sở dữ liệu (CSDL) nguồn mở MySQL, có thể cho phép thực hiện kiểu tấn công từ chối dịch vụ (DoS) hoặc thực thi mã nhị phân từ xa. Panasonic Lumix DMC-LX5 có độ phân giải cảm biến 10,1 Megapixel, ống kính của Leica và hỗ trợ độ nhạy sáng (ISO) lên tới tới 12.800.

Panasonic Lumix DMC-LX5 có độ phân giải cảm biến 10,1 Megapixel, ống kính của Leica và hỗ trợ độ nhạy sáng (ISO) lên tới tới 12.800. Dự án mỗi trẻ em một máy tính xách tay (OLPC) mới đây chính thức tiết lộ những hình ảnh đầu tiên về thế hệ thứ hai XO Laptop. Đáng chú ý XO-2 được trang bị màn hình cảm ứng.

Dự án mỗi trẻ em một máy tính xách tay (OLPC) mới đây chính thức tiết lộ những hình ảnh đầu tiên về thế hệ thứ hai XO Laptop. Đáng chú ý XO-2 được trang bị màn hình cảm ứng. Microsoft đang tiến hành điều tra thông tin về một lỗ hổng trong hệ điều hành Windows có thể khiến nhiều ứng dụng treo cứng. Lỗ hổng này (nếu đúng) ảnh hưởng đến hai phiên bản Windows XP và Windows Server 2003.

Microsoft đang tiến hành điều tra thông tin về một lỗ hổng trong hệ điều hành Windows có thể khiến nhiều ứng dụng treo cứng. Lỗ hổng này (nếu đúng) ảnh hưởng đến hai phiên bản Windows XP và Windows Server 2003. Hãng bảo mật Secunia vừa cảnh báo hai lỗ hổng nguy hiểm trong phần mềm MySQL, có thể bị khai thác để vượt qua các giới hạn bảo mật nhất định, hoặc bị lợi dụng để khởi phát kiểu tấn công DoS (tấn công từ chối dịch vụ).

Hãng bảo mật Secunia vừa cảnh báo hai lỗ hổng nguy hiểm trong phần mềm MySQL, có thể bị khai thác để vượt qua các giới hạn bảo mật nhất định, hoặc bị lợi dụng để khởi phát kiểu tấn công DoS (tấn công từ chối dịch vụ). Cuối tuần qua, hacker đã đột nhập thành công vào máy chủ của một công ty chuyên cung cấp banner quảng cáo cho hàng trăm website sau khi khai thác thành công lỗ hổng IFRAME trong trình duyệt Internet Explorer (IE). Hacker cũng không quên gài lại các đoạn mã khai thác trên mỗi banner quảng cáo.

Cuối tuần qua, hacker đã đột nhập thành công vào máy chủ của một công ty chuyên cung cấp banner quảng cáo cho hàng trăm website sau khi khai thác thành công lỗ hổng IFRAME trong trình duyệt Internet Explorer (IE). Hacker cũng không quên gài lại các đoạn mã khai thác trên mỗi banner quảng cáo. Các chuyên gia bảo mật vừa phát hiện một lỗ hổng trong phần mềm máy chủ ứng dụng Oracle9i Application Server, có thể cho phép người dùng cục bộ bình thường chiếm quyền leo thang cao hơn trong hệ thống.

Các chuyên gia bảo mật vừa phát hiện một lỗ hổng trong phần mềm máy chủ ứng dụng Oracle9i Application Server, có thể cho phép người dùng cục bộ bình thường chiếm quyền leo thang cao hơn trong hệ thống. Google vừa bịt lỗ hổng bảo mật trong dịch vụ Gmail, từng cho phép kẻ tấn công đánh cắp tài khoản e-mail người dùng.

Google vừa bịt lỗ hổng bảo mật trong dịch vụ Gmail, từng cho phép kẻ tấn công đánh cắp tài khoản e-mail người dùng. Người dùng Linux vừa được khuyến nghị nên nhanh chóng cập nhập bản sửa lỗi mới nhất để bịt một lỗ hổng trong lõi hệ điều hành nguồn mở, có thể khiến cho hệ thống bị đổ vỡ.

Người dùng Linux vừa được khuyến nghị nên nhanh chóng cập nhập bản sửa lỗi mới nhất để bịt một lỗ hổng trong lõi hệ điều hành nguồn mở, có thể khiến cho hệ thống bị đổ vỡ. Hãng chuyên doanh phần mềm cơ sở dữ liệu Oracle cuối tuần trước đã bất ngờ cung cấp chi tiết về một lỗ hổng bảo mật chưa được vá trong các sản phẩm của hãng. Lỗ bảo mật được công bố lần này ảnh hưởng chủ yếu đến các phiên bản phần mềm cơ sở dữ liệu Oracle từ 9.1.0.0 đến 10.2.0.3 vận h

Hãng chuyên doanh phần mềm cơ sở dữ liệu Oracle cuối tuần trước đã bất ngờ cung cấp chi tiết về một lỗ hổng bảo mật chưa được vá trong các sản phẩm của hãng. Lỗ bảo mật được công bố lần này ảnh hưởng chủ yếu đến các phiên bản phần mềm cơ sở dữ liệu Oracle từ 9.1.0.0 đến 10.2.0.3 vận h Michal Zalewski - một chuyên gia trong lĩnh vực bảo mật máy tính - vừa cho biết anh đã phát hiện ra lỗ hổng mới trong trình duyệt Internet Explorer của Microsoft có thể cho phép tin tặc lợi dụng để chạy các đoạn mã nguy hiểm từ xa.

Michal Zalewski - một chuyên gia trong lĩnh vực bảo mật máy tính - vừa cho biết anh đã phát hiện ra lỗ hổng mới trong trình duyệt Internet Explorer của Microsoft có thể cho phép tin tặc lợi dụng để chạy các đoạn mã nguy hiểm từ xa. Cảnh báo mới nhất của các chuyên gia bảo mật cho biết, người dùng RealPlayer và Helix Player đang đứng trước nguy cơ bị tin tặc tấn công từ xa thông qua một lỗ hổng trong các ứng dụng này.

Cảnh báo mới nhất của các chuyên gia bảo mật cho biết, người dùng RealPlayer và Helix Player đang đứng trước nguy cơ bị tin tặc tấn công từ xa thông qua một lỗ hổng trong các ứng dụng này. Lần thứ hai trong vòng một tuần, các hacker đã phát hiện thấy một lỗ hổng mới trong trình duyệt IE của Microsoft, có thể bị khai thác để chạy các phần mềm trái phép trên máy tính Windows. Lỗ hổng này được công bố hôm 29/4, cho phé

Lần thứ hai trong vòng một tuần, các hacker đã phát hiện thấy một lỗ hổng mới trong trình duyệt IE của Microsoft, có thể bị khai thác để chạy các phần mềm trái phép trên máy tính Windows. Lỗ hổng này được công bố hôm 29/4, cho phé Symantec vừa vá một lỗ hổng trong công cụ quản lý bảo mật doanh nghiệp của hãng này - Enterprise Security Manager (ESM) từng cho phép tin tặc kiểm soát các máy tính bị ảnh hưởng.

Symantec vừa vá một lỗ hổng trong công cụ quản lý bảo mật doanh nghiệp của hãng này - Enterprise Security Manager (ESM) từng cho phép tin tặc kiểm soát các máy tính bị ảnh hưởng. Các nhà phát triển nguồn mở vừa cảnh báo một lỗ hổng nghiêm trọng trong 2 thành phần của Linux, có thể cho phép tin tặc chiếm quyền điều khiển hệ thống bằng cách lừa người dùng xem một file ảnh được thiết kế đặc biệt.

Các nhà phát triển nguồn mở vừa cảnh báo một lỗ hổng nghiêm trọng trong 2 thành phần của Linux, có thể cho phép tin tặc chiếm quyền điều khiển hệ thống bằng cách lừa người dùng xem một file ảnh được thiết kế đặc biệt. Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ  AI

AI  ChatGPT

ChatGPT  Gemini

Gemini  Prompt

Prompt  Làm chủ AI

Làm chủ AI  Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Tiện ích

Tiện ích  Download

Download  Năng suất

Năng suất  Game - Trò chơi

Game - Trò chơi  Hệ thống

Hệ thống  Thiết kế & Đồ họa

Thiết kế & Đồ họa  Bảo mật, Antivirus

Bảo mật, Antivirus  Internet

Internet  Doanh nghiệp

Doanh nghiệp  Ảnh & Video

Ảnh & Video  Giải trí & Âm nhạc

Giải trí & Âm nhạc  Mạng xã hội

Mạng xã hội  Giáo dục - Học tập

Giáo dục - Học tập  Lập trình

Lập trình  Tài chính & Mua sắm

Tài chính & Mua sắm  Lối sống

Lối sống  Khoa học

Khoa học  Cuộc sống

Cuộc sống  TOP

TOP  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Làng Công nghệ

Làng Công nghệ  Bảo mật mạng

Bảo mật mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Điện máy

Điện máy  Ô tô, Xe máy

Ô tô, Xe máy