RaaS, viết tắt của Ransomware-as-a-Service (ransomware như một dịch vụ) là một dạng công cụ được thiết kế để bất kì ai cũng có thể sử dụng ransomware, hầu như hoàn toàn không cần tới kiến thức về lập trình. So với các RaaS khác đã được phát hiện, công cụ mới này yêu cầu kỹ năng rất thấp.

Ransomware được tạo qua một dịch vụ được viết bằng Go. Nó được gọi là Shifr do phần mở rộng mà nó thêm vào các tập tin bị mã hóa, nhưng nhà nghiên cứu an ninh mạng G Data Karsten Hahn nói rằng những phân tích ban đầu về công cụ này cho thấy Shifr có thể có liên quan tới Trojan.Encoder.6491, ransomware đầu tiên được viết bằng Go và được các nhà nghiên cứu an ninh Dr. Web phát hiện ra vào năm ngoái.

Shifr là một RaaS trên Dark Web

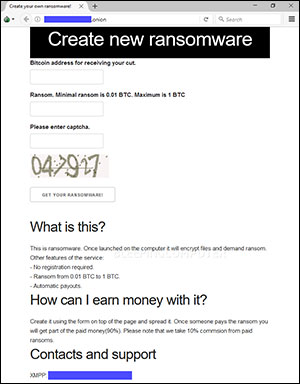

Để có được ransomware này, bạn chỉ cần truy cập trang web trên Dark Web và một địa chỉ Bitcoin. Khách hàng chỉ cần điền địa chỉ Bitcoin này và mức tiền chuộc mà họ muốn Shifr đòi từ nạn nhân. Sau đó, tất cả những gì bạn cần làm là điền CAPTCHA và nhấp nút OK.

Điền CAPTCHA và các bước rất đơn giản để tạo ransomware

Trong khi các RaaS khác sẽ cần bạn trả một khoản phí hoặc xác minh khách hàng để đảm bảo chỉ những người có chút kỹ năng (và không phải nhà nghiên cứu an ninh mạng) mới được dùng các mẫu ransomware, dịch vụ này sẽ cung cấp sản phẩm “trang bị đầy đủ vũ khí” chỉ trong vài bước dễ dàng.

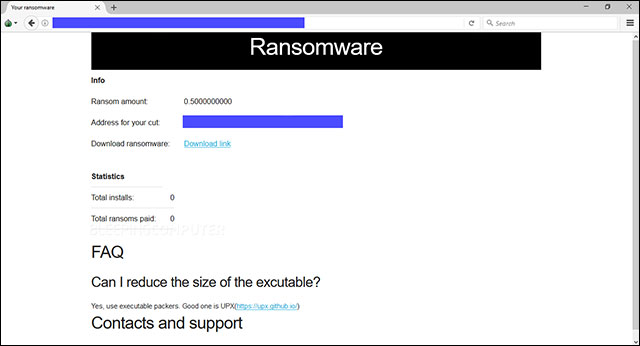

Điền một vài thông tin đơn giản để tống tiền bằng ransomware

Bởi sự đơn giản và dễ dàng này, VirusTotal đã quét được rất nhiều Shifr trong những ngày qua, khiến nhiều hãng phần mềm diệt virus chú ý và nhiều phần mềm trong số đó giờ đã có thêm khả năng phát hiện hiểm họa này.

Shifr sẽ chỉ nhận khoản chia 10%

Bên cạnh sự ngang nhiên, không cần lén lút, dịch vụ cung cấp ransomware này còn khác những RaaS khác ở chỗ nó yêu cầu khoản chia rất thấp, bù cho việc ransomware thiếu nhiều đặc điểm.

Trong khi dịch vụ Cerber RaaS đòi khoản chia 60% thì Shifr chỉ cần 10%, rõ ràng là hướng tới hai nhóm người: những kẻ tham lam và những kẻ rất tham lam. Với mức chia chỉ 10%, có lẽ Shift sẽ đi kèm RAT hoặc sẽ đánh cắp thông tin, tiền hoặc các công cụ từ máy tính của những kẻ phát tán ransomware nghiệp dư. Tuy vậy, ransomware hóa ra lại không có gì đặc biệt. Shifr cũng có thể là một công cụ lừa đảo.

Nạn nhân sau khi trả tiền cho người cung cấp ransomware, người này sẽ giữ lại phần của mình và trả phần còn lại cho người phát tán (chủ của địa chỉ Bitcoin). Do đó, người cung cấp có thể giữ khoản tiền kiếm được mà không trả cho người đã phát tán ransomware. Nhắm vào lòng tham của nhiều người, Shifr có thể cuỗm luôn khoản tiền chuộc mà không trả cho người phát tán.

Shifr vẫn đang trong quá trình phát triển

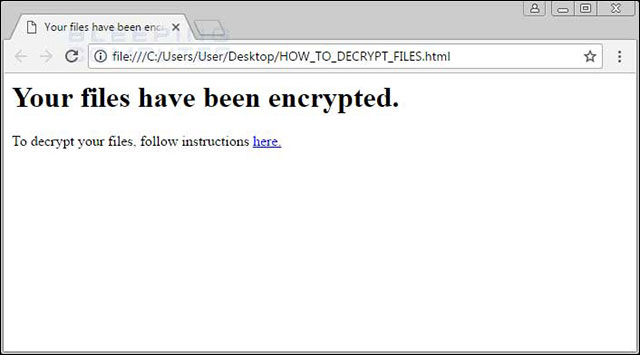

Sự đơn giản của ransomware mà Shifr cung cấp có thể thấy trong ghi chú rất đơn giản mà nạn nhân nhận được, chỉ gồm 2 dòng với một link tới trang để trả tiền. Trong thử nghiệm, link thậm chí còn không hoạt động và phải tìm tới địa chỉ thanh toán thực sự dựa trên thông tin khác.

Thông báo tới nạn nhân tập tin đã bị mã hóa

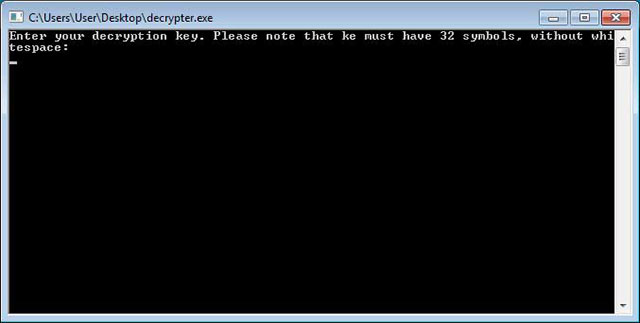

Trang thanh toán là nơi nạn nhân tìm thấy địa chỉ Bitcoin mà họ sẽ phải gửi tiền vào cùng với link để giải mã dữ liệu đã bị mã hóa của mình. URL gốc của trang thanh toán này cũng chính là trang chủ của RaaS, nghĩa là kẻ xấu cũng không có đủ thiết bị để chia riêng khoản thanh toán của mình và của RaaS sang nhiều máy chủ khác nhau.

Hướng dẫn thanh toán để giải mã dữ liệu

Nhập đoạn key sau khi đã trả tiền để mở khóa tập tin

RaaS xuất hiện ngày càng nhiều và đơn giản hơn

Shifr hiện là một trong những RaaS đơn giản nhất được phát hiện trong vài năm qua. Xu hướng dùng RaaS dường như đang đi từ những nhóm kín, diễn đàn bí mật sang các website mở để bất kì ai cũng có thể truy cập. Trong một báo cáo công bố hôm nay, các chuyên gia từ Kaspersky Labs cũng nhận thấy sự gia tăng của RaaS. Báo cáo của Kaspersky cũng cho biết số nạn nhân ransomwrae đã tăng 11,4% từ 4/2016 tới 3/2017, so với cùng kì năm trước.

Các chỉ số IOCs

SHA256 hash

3c7d5bb131b98340ebe18f5d7f8ba289e8b91e017bf9d9ff8270e87a996d334d

Tên tập tin ransomware

HOW_TO_DECRYPT_FILES.html

Văn bản ghi chú của Ransomwrae

Your files have been encrypted.

To decrypt your files, follow instructions here.

Yêu cầu mạng

http://[REDACTED].onion/decrypt/f2f6d2aa-06e0-43f9-9ebd-853af768e29e

https://[REDACTED].onion.to/new_c/

Phần mở rộng bị mã hóa

.shifr

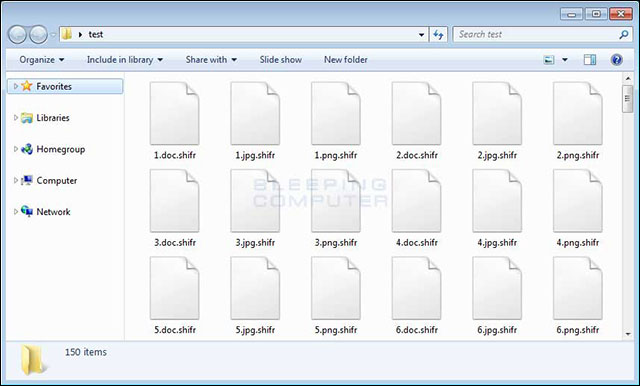

Hình ảnh tập tin bị mã hóa với phần mở rộng .shifr

Các phần mở rộng của tập tin bị nhắm tới

*.accdb,*.arw,*.bay,*.cdr*.cr2,*.crw,*.csv,*.dcr,*.dng,*.doc,*.docx,*.dwg,*.dxf,*.erf,*.jpeg,*.jpg,*.kdc,*.mef,*.mrw,*.nef,*.nrw,*.orf,*.pdf,*.pef,*.

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

AI

AI  Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Download

Download  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ