-

Những năm gần đây còn xuất hiện thuật ngữ Boost Speed. Hầu hết các vi xử lý, dù là đồ họa hay tính toán, đều có cả 2 loại này,trong đó tốc độ cơ bản dùng chung thuật ngữ Base Clock, còn với tốc độ mới, Intel gọi là Turbo Boost, AMD gọi là Turbo Core. Vậy chúng thực sự mang ý nghĩa gì và khác nhau ở đâu?

-

Nếu bạn không nhớ hết được những phím tắt để thao tác trên File Explorer, bạn có thể sử dụng Quick Access Toolbar. Theo mặc định Quick Access Toolbar hiển thị trên thanh tiêu đề của File Explorer, tuy nhiên bạn có thể thiết lập lại Quick Access Toolbar hiển thị ở trên hoặc dưới thanh Ribbon.

-

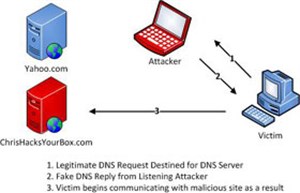

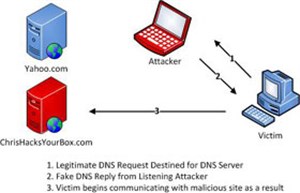

Trong phần đầu của loạt bài này, chúng tôi đã giới thiệu cho các bạn về truyền thông ARP và ARP cache của một thiết bị có thể bị giả mạo như thế nào để redirect lưu lượng mạng của các máy tính qua một máy khác với ý mục đích xấu.

-

Kiểm thử thâm nhập, đôi khi được gọi là pen testing hoặc ethical hacking, là mô phỏng cuộc tấn công mạng trong thế giới thực nhằm kiểm tra khả năng bảo mật mạng của tổ chức và phát hiện các lỗ hổng.

-

Trong bài này chúng tôi sẽ giới thiệu về Networking & Sharing Center trong Windows 2008 và Vista, cách sử dụng nó cũng như cách khai thác các tùy chọn khác trong nhiệm vụ admin.

-

Wi-Fi Alliance vừa công bố WPA3, một tiêu chuẩn bảo mật Wi-Fi sẽ thay thế cho WPA2. Đây là một trong những điều thú vị thú vị nhất được công bố tại CES 2018. Trong vài năm nữa, khi các robot gấp quần áo và tủ lạnh thông minh sẽ bị lãng quên, WPA3 sẽ có mặt ở khắp mọi nơi khiến việc hack Wi-Fi trở nên khó khăn hơn.

-

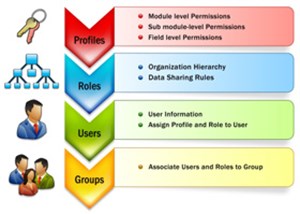

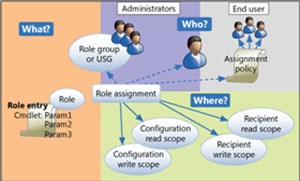

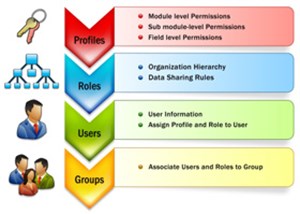

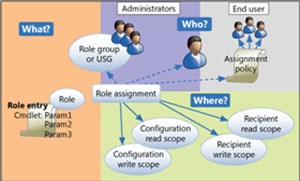

Microsoft Exchange Server 2010 đã được cải tiến và tích hợp thêm chức năng phân quyền Role Based Access Control – RBAC mới, và mô hình này đã cung cấp cho người dùng nhiều cách hơn trong việc giám sát, khởi tạo cũng như gán quyền tới các tài khoản quản trị khác nhau.

-

Mặc dùng chúng ta đã khá quen với các khái niệm và thuật ngữ có liên quan đến Network Access Protection (NAP) của Microsoft và các công nghệ NAC của Cisco nhưng chúng ta vẫn phải xem xét đến tính năng Network Policy Server mới của Windows Server 2008. Sự quan tâm của chúng tôi Windows 2008 Network Policy Server (NPS) là có thể sử dụng RADIUS t

-

Krita là trình chỉnh sửa hình ảnh nguồn mở và miễn phí được xây dựng cho giao diện desktop Linux KDE Plasma. Nhưng bạn không cần phải biết về KDE hoặc sử dụng Linux để trở nên yêu thích Krita.

-

Khi gặp trường hợp cần phải thiết lập nhiều mức phân quyền hơn so với Predefined Role Groups có thể hỗ trợ thì đây là thời điểm chúng ta nên sử dụng Exchange Management Shell để xử lý.

-

Trong bài viết dưới dây, chúng tôi sẽ giới thiệu với các bạn một số đặc điểm, cách triển khai và áp dụng nền tảng công nghệ Intel Platform Administration Technology – IPAT.

-

Bài viết dưới đây chúng tôi sẽ tổng hợp lại một số dòng đồng hồ G-shock nổi bật, gây ấn tượng mạnh mẽ. Hãy cùng theo dõi để thấy được sự lớn mạnh của 1 thương hiệu đồng hồ vạn người mê nhé!

-

HTML là một phần quan trọng của các trang web chúng ta vẫn sử dụng hằng ngày. Tuy nhiên không phải ai cũng có thể hiểu được một trang web cấu tạo như thế nào.

-

Trong Windows Server 2008 R2 có một tính năng khá mạnh trong việc khôi phục các đối tượng từ Active Directory đó là Active Directory Recycle Bin.

-

Khi bạn sử dụng công cụ Search trên thành Charm của Windows 8, nó sẽ ghi nhớ lại các từ khóa bạn đã sử dụng tương tự như trên trình duyệt web. Như thế có thể đặt ra nhiều nguy cơ về bảo mật nếu máy tính của bạn được chia sẻ cho nhiều người sử dụng.

-

Tìm hiểu về các Configuration Pass này là một vấn đề rất quan trọng vì nhiều thành phần file answer có thể được bổ sung vào nhiều configuration pass.

-

Một Raspberry Pi 3 chạy Kali Linux đối với việc xây dựng kỹ năng hack thật đáng ngạc nhiên. Chiếc máy tính nhỏ bé này rẻ, mạnh mẽ và rất linh hoạt.

-

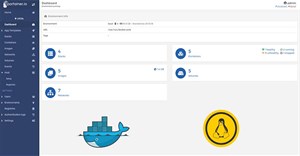

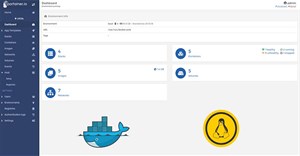

Portainer là một công cụ GUI để dễ dàng quản lý các container trong Docker, Docker Swarm, Azure ACI và Kubernetes, có thể là tại chỗ hoặc trên đám mây.

-

Chúng tôi đã giới thiệu với các bạn một số đặc điểm cơ bản về công nghệ quản lý hệ thống từ xa của Intel - Intel Platform Administration Technology hay còn gọi tắt là IPAT. Tiếp theo là những thao tác cần thiết để xây dựng 1 hệ thống hoàn chỉnh dựa trên nền tảng IPAT này.

-

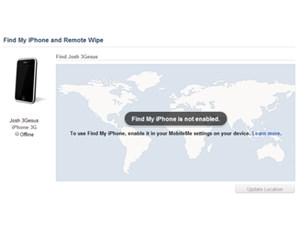

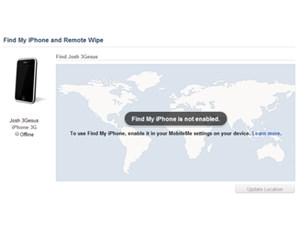

Blogger HappyWaffle (tên thật là Kevin) đã sử dụng dịch vụ MobileMe của Apple để truy tìm "con dế" iPhone mà anh đánh mất tại một quầy bar hồi cuối tuần.

-

Phishing cũng có nhiều dạng, một trong số đó là các cuộc tấn công phishing Adversary-in-the-Middle.

-

Suốt một tuần trước khi diễn ra Build 2014, TechCrunch đã có buổi phỏng vấn với Steve Guggenheimer (Guggs) và Kevin Gallo của Microsoft về tầm nhìn của họ đối với việc công ty đang thay đổi trong thế giới công nghệ và vị trí của họ trong đó.

Người dùng có thể sử dụng một hoặc nhiều công cụ có trong bài viết này để thu gọn Inbox của mình cũng như giúp nó dễ dàng tìm kiếm thông tin bạn cần.

Người dùng có thể sử dụng một hoặc nhiều công cụ có trong bài viết này để thu gọn Inbox của mình cũng như giúp nó dễ dàng tìm kiếm thông tin bạn cần. Kích thước màn máy chiếu các loại 100 inch, 120 inch, 150 inch như thế nào? Nên chọn loại nào để thuyết trình, giải trí phù hợp nhất?

Kích thước màn máy chiếu các loại 100 inch, 120 inch, 150 inch như thế nào? Nên chọn loại nào để thuyết trình, giải trí phù hợp nhất? Những năm gần đây còn xuất hiện thuật ngữ Boost Speed. Hầu hết các vi xử lý, dù là đồ họa hay tính toán, đều có cả 2 loại này,trong đó tốc độ cơ bản dùng chung thuật ngữ Base Clock, còn với tốc độ mới, Intel gọi là Turbo Boost, AMD gọi là Turbo Core. Vậy chúng thực sự mang ý nghĩa gì và khác nhau ở đâu?

Những năm gần đây còn xuất hiện thuật ngữ Boost Speed. Hầu hết các vi xử lý, dù là đồ họa hay tính toán, đều có cả 2 loại này,trong đó tốc độ cơ bản dùng chung thuật ngữ Base Clock, còn với tốc độ mới, Intel gọi là Turbo Boost, AMD gọi là Turbo Core. Vậy chúng thực sự mang ý nghĩa gì và khác nhau ở đâu? Nếu bạn không nhớ hết được những phím tắt để thao tác trên File Explorer, bạn có thể sử dụng Quick Access Toolbar. Theo mặc định Quick Access Toolbar hiển thị trên thanh tiêu đề của File Explorer, tuy nhiên bạn có thể thiết lập lại Quick Access Toolbar hiển thị ở trên hoặc dưới thanh Ribbon.

Nếu bạn không nhớ hết được những phím tắt để thao tác trên File Explorer, bạn có thể sử dụng Quick Access Toolbar. Theo mặc định Quick Access Toolbar hiển thị trên thanh tiêu đề của File Explorer, tuy nhiên bạn có thể thiết lập lại Quick Access Toolbar hiển thị ở trên hoặc dưới thanh Ribbon. Trong phần đầu của loạt bài này, chúng tôi đã giới thiệu cho các bạn về truyền thông ARP và ARP cache của một thiết bị có thể bị giả mạo như thế nào để redirect lưu lượng mạng của các máy tính qua một máy khác với ý mục đích xấu.

Trong phần đầu của loạt bài này, chúng tôi đã giới thiệu cho các bạn về truyền thông ARP và ARP cache của một thiết bị có thể bị giả mạo như thế nào để redirect lưu lượng mạng của các máy tính qua một máy khác với ý mục đích xấu. Kiểm thử thâm nhập, đôi khi được gọi là pen testing hoặc ethical hacking, là mô phỏng cuộc tấn công mạng trong thế giới thực nhằm kiểm tra khả năng bảo mật mạng của tổ chức và phát hiện các lỗ hổng.

Kiểm thử thâm nhập, đôi khi được gọi là pen testing hoặc ethical hacking, là mô phỏng cuộc tấn công mạng trong thế giới thực nhằm kiểm tra khả năng bảo mật mạng của tổ chức và phát hiện các lỗ hổng. Trong bài này chúng tôi sẽ giới thiệu về Networking & Sharing Center trong Windows 2008 và Vista, cách sử dụng nó cũng như cách khai thác các tùy chọn khác trong nhiệm vụ admin.

Trong bài này chúng tôi sẽ giới thiệu về Networking & Sharing Center trong Windows 2008 và Vista, cách sử dụng nó cũng như cách khai thác các tùy chọn khác trong nhiệm vụ admin. Wi-Fi Alliance vừa công bố WPA3, một tiêu chuẩn bảo mật Wi-Fi sẽ thay thế cho WPA2. Đây là một trong những điều thú vị thú vị nhất được công bố tại CES 2018. Trong vài năm nữa, khi các robot gấp quần áo và tủ lạnh thông minh sẽ bị lãng quên, WPA3 sẽ có mặt ở khắp mọi nơi khiến việc hack Wi-Fi trở nên khó khăn hơn.

Wi-Fi Alliance vừa công bố WPA3, một tiêu chuẩn bảo mật Wi-Fi sẽ thay thế cho WPA2. Đây là một trong những điều thú vị thú vị nhất được công bố tại CES 2018. Trong vài năm nữa, khi các robot gấp quần áo và tủ lạnh thông minh sẽ bị lãng quên, WPA3 sẽ có mặt ở khắp mọi nơi khiến việc hack Wi-Fi trở nên khó khăn hơn. Microsoft Exchange Server 2010 đã được cải tiến và tích hợp thêm chức năng phân quyền Role Based Access Control – RBAC mới, và mô hình này đã cung cấp cho người dùng nhiều cách hơn trong việc giám sát, khởi tạo cũng như gán quyền tới các tài khoản quản trị khác nhau.

Microsoft Exchange Server 2010 đã được cải tiến và tích hợp thêm chức năng phân quyền Role Based Access Control – RBAC mới, và mô hình này đã cung cấp cho người dùng nhiều cách hơn trong việc giám sát, khởi tạo cũng như gán quyền tới các tài khoản quản trị khác nhau. Mặc dùng chúng ta đã khá quen với các khái niệm và thuật ngữ có liên quan đến Network Access Protection (NAP) của Microsoft và các công nghệ NAC của Cisco nhưng chúng ta vẫn phải xem xét đến tính năng Network Policy Server mới của Windows Server 2008. Sự quan tâm của chúng tôi Windows 2008 Network Policy Server (NPS) là có thể sử dụng RADIUS t

Mặc dùng chúng ta đã khá quen với các khái niệm và thuật ngữ có liên quan đến Network Access Protection (NAP) của Microsoft và các công nghệ NAC của Cisco nhưng chúng ta vẫn phải xem xét đến tính năng Network Policy Server mới của Windows Server 2008. Sự quan tâm của chúng tôi Windows 2008 Network Policy Server (NPS) là có thể sử dụng RADIUS t Krita là trình chỉnh sửa hình ảnh nguồn mở và miễn phí được xây dựng cho giao diện desktop Linux KDE Plasma. Nhưng bạn không cần phải biết về KDE hoặc sử dụng Linux để trở nên yêu thích Krita.

Krita là trình chỉnh sửa hình ảnh nguồn mở và miễn phí được xây dựng cho giao diện desktop Linux KDE Plasma. Nhưng bạn không cần phải biết về KDE hoặc sử dụng Linux để trở nên yêu thích Krita. Khi gặp trường hợp cần phải thiết lập nhiều mức phân quyền hơn so với Predefined Role Groups có thể hỗ trợ thì đây là thời điểm chúng ta nên sử dụng Exchange Management Shell để xử lý.

Khi gặp trường hợp cần phải thiết lập nhiều mức phân quyền hơn so với Predefined Role Groups có thể hỗ trợ thì đây là thời điểm chúng ta nên sử dụng Exchange Management Shell để xử lý. Trong bài viết dưới dây, chúng tôi sẽ giới thiệu với các bạn một số đặc điểm, cách triển khai và áp dụng nền tảng công nghệ Intel Platform Administration Technology – IPAT.

Trong bài viết dưới dây, chúng tôi sẽ giới thiệu với các bạn một số đặc điểm, cách triển khai và áp dụng nền tảng công nghệ Intel Platform Administration Technology – IPAT. Bài viết dưới đây chúng tôi sẽ tổng hợp lại một số dòng đồng hồ G-shock nổi bật, gây ấn tượng mạnh mẽ. Hãy cùng theo dõi để thấy được sự lớn mạnh của 1 thương hiệu đồng hồ vạn người mê nhé!

Bài viết dưới đây chúng tôi sẽ tổng hợp lại một số dòng đồng hồ G-shock nổi bật, gây ấn tượng mạnh mẽ. Hãy cùng theo dõi để thấy được sự lớn mạnh của 1 thương hiệu đồng hồ vạn người mê nhé! HTML là một phần quan trọng của các trang web chúng ta vẫn sử dụng hằng ngày. Tuy nhiên không phải ai cũng có thể hiểu được một trang web cấu tạo như thế nào.

HTML là một phần quan trọng của các trang web chúng ta vẫn sử dụng hằng ngày. Tuy nhiên không phải ai cũng có thể hiểu được một trang web cấu tạo như thế nào. Trong Windows Server 2008 R2 có một tính năng khá mạnh trong việc khôi phục các đối tượng từ Active Directory đó là Active Directory Recycle Bin.

Trong Windows Server 2008 R2 có một tính năng khá mạnh trong việc khôi phục các đối tượng từ Active Directory đó là Active Directory Recycle Bin. Khi bạn sử dụng công cụ Search trên thành Charm của Windows 8, nó sẽ ghi nhớ lại các từ khóa bạn đã sử dụng tương tự như trên trình duyệt web. Như thế có thể đặt ra nhiều nguy cơ về bảo mật nếu máy tính của bạn được chia sẻ cho nhiều người sử dụng.

Khi bạn sử dụng công cụ Search trên thành Charm của Windows 8, nó sẽ ghi nhớ lại các từ khóa bạn đã sử dụng tương tự như trên trình duyệt web. Như thế có thể đặt ra nhiều nguy cơ về bảo mật nếu máy tính của bạn được chia sẻ cho nhiều người sử dụng. Tìm hiểu về các Configuration Pass này là một vấn đề rất quan trọng vì nhiều thành phần file answer có thể được bổ sung vào nhiều configuration pass.

Tìm hiểu về các Configuration Pass này là một vấn đề rất quan trọng vì nhiều thành phần file answer có thể được bổ sung vào nhiều configuration pass. Một Raspberry Pi 3 chạy Kali Linux đối với việc xây dựng kỹ năng hack thật đáng ngạc nhiên. Chiếc máy tính nhỏ bé này rẻ, mạnh mẽ và rất linh hoạt.

Một Raspberry Pi 3 chạy Kali Linux đối với việc xây dựng kỹ năng hack thật đáng ngạc nhiên. Chiếc máy tính nhỏ bé này rẻ, mạnh mẽ và rất linh hoạt. Portainer là một công cụ GUI để dễ dàng quản lý các container trong Docker, Docker Swarm, Azure ACI và Kubernetes, có thể là tại chỗ hoặc trên đám mây.

Portainer là một công cụ GUI để dễ dàng quản lý các container trong Docker, Docker Swarm, Azure ACI và Kubernetes, có thể là tại chỗ hoặc trên đám mây. Chúng tôi đã giới thiệu với các bạn một số đặc điểm cơ bản về công nghệ quản lý hệ thống từ xa của Intel - Intel Platform Administration Technology hay còn gọi tắt là IPAT. Tiếp theo là những thao tác cần thiết để xây dựng 1 hệ thống hoàn chỉnh dựa trên nền tảng IPAT này.

Chúng tôi đã giới thiệu với các bạn một số đặc điểm cơ bản về công nghệ quản lý hệ thống từ xa của Intel - Intel Platform Administration Technology hay còn gọi tắt là IPAT. Tiếp theo là những thao tác cần thiết để xây dựng 1 hệ thống hoàn chỉnh dựa trên nền tảng IPAT này. Blogger HappyWaffle (tên thật là Kevin) đã sử dụng dịch vụ MobileMe của Apple để truy tìm "con dế" iPhone mà anh đánh mất tại một quầy bar hồi cuối tuần.

Blogger HappyWaffle (tên thật là Kevin) đã sử dụng dịch vụ MobileMe của Apple để truy tìm "con dế" iPhone mà anh đánh mất tại một quầy bar hồi cuối tuần. Phishing cũng có nhiều dạng, một trong số đó là các cuộc tấn công phishing Adversary-in-the-Middle.

Phishing cũng có nhiều dạng, một trong số đó là các cuộc tấn công phishing Adversary-in-the-Middle. Suốt một tuần trước khi diễn ra Build 2014, TechCrunch đã có buổi phỏng vấn với Steve Guggenheimer (Guggs) và Kevin Gallo của Microsoft về tầm nhìn của họ đối với việc công ty đang thay đổi trong thế giới công nghệ và vị trí của họ trong đó.

Suốt một tuần trước khi diễn ra Build 2014, TechCrunch đã có buổi phỏng vấn với Steve Guggenheimer (Guggs) và Kevin Gallo của Microsoft về tầm nhìn của họ đối với việc công ty đang thay đổi trong thế giới công nghệ và vị trí của họ trong đó. Công nghệ

Công nghệ  Học CNTT

Học CNTT  Tiện ích

Tiện ích  Khoa học

Khoa học  Cuộc sống

Cuộc sống  Làng Công nghệ

Làng Công nghệ

Công nghệ

Công nghệ  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Phần cứng

Phần cứng  Thủ thuật SEO

Thủ thuật SEO  Kiến thức cơ bản

Kiến thức cơ bản  Dịch vụ ngân hàng

Dịch vụ ngân hàng  Lập trình

Lập trình  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Học CNTT

Học CNTT  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Download

Download  Ứng dụng văn phòng

Ứng dụng văn phòng  Tải game

Tải game  Tiện ích hệ thống

Tiện ích hệ thống  Ảnh, đồ họa

Ảnh, đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Họp, học trực tuyến

Họp, học trực tuyến  Video, phim, nhạc

Video, phim, nhạc  Giao tiếp, liên lạc, hẹn hò

Giao tiếp, liên lạc, hẹn hò  Hỗ trợ học tập

Hỗ trợ học tập  Máy ảo

Máy ảo  Tiện ích

Tiện ích  Khoa học

Khoa học  Điện máy

Điện máy  Tủ lạnh

Tủ lạnh  Tivi

Tivi  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Quạt các loại

Quạt các loại  Cuộc sống

Cuộc sống  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Làm đẹp

Làm đẹp  Nuôi dạy con

Nuôi dạy con  Chăm sóc Nhà cửa

Chăm sóc Nhà cửa  Du lịch

Du lịch  DIY - Handmade

DIY - Handmade  Mẹo vặt

Mẹo vặt  Giáng sinh - Noel

Giáng sinh - Noel  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  TOP

TOP  Ô tô, Xe máy

Ô tô, Xe máy  Giấy phép lái xe

Giấy phép lái xe  Làng Công nghệ

Làng Công nghệ  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ nhân tạo (AI)

Trí tuệ nhân tạo (AI)  Trí tuệ Thiên tài

Trí tuệ Thiên tài  Bình luận công nghệ

Bình luận công nghệ