Quản trị mạng – Trong bài này chúng tôi sẽ giới thiệu cho các bạn về cách sử dụng Security Configuration Wizard với Microsoft Forefront Threat Management Gateway 2010.

Windows Server 2008 và 2008R2 có một công cụ mang tên Security Configuration Wizard (SCW). Đây là công cụ có thể được sử dụng để đơn giản hóa nhiệm vụ “gia cố” hệ điều hành cơ sở để chuẩn bị cho việc triển khai tường lửa Forefront Threat Management Gateway (TMG) 2010. SCW sẽ tạo một chính sách dùng để cấu hình các dịch vụ, thẩm định các chính sách và một số thiết lập registry dựa trên vai trò và tính năng được cài đặt. Trong bài này, chúng tôi sẽ giới thiệu cho các bạn cách sử dụng SCW để cấu hình một chính sách bảo mật trên hệ thống tường lửa TMG, cách triển khai chính sách bảo mật này bằng Active Directory Group Policy.

Các Forefront TMG role cho SCW

Mặc định, SCW không hỗ trợ cho TMG 2010 role hoặc TMG Enterprise Management Server (EMS) role. Để hỗ trợ các role này, bạn cần download và cài đặt file TMGRolesForSCW.exe có trong TMG 2010 Tools and Software Development Kit (SDK), tại đây.

Cài đặt TMG Role cho SCW

Để cài đặt TMG Role cho SCW, bạn cần chạy file thực thi TMGRolesForSCW.exe.

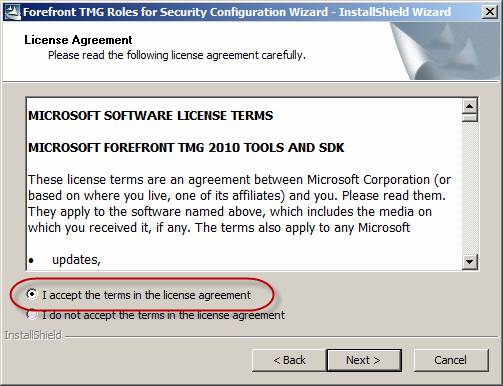

Hình 1

Chấp nhận các hạng mục trong thỏa thuận đăng ký.

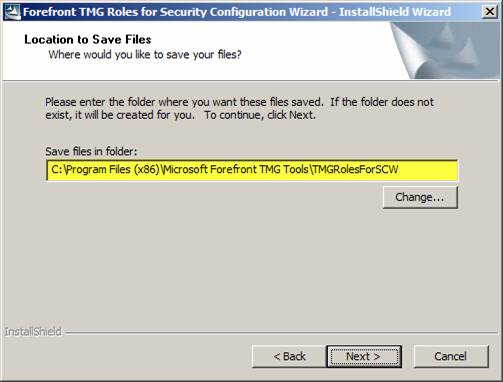

Hình 2

Chọn location để lưu các file.

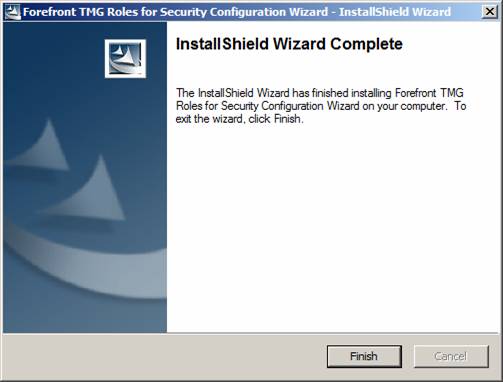

Hình 3

Chọn Finish để hoàn tất cài đặt Forefront TMG Roles cho SCW.

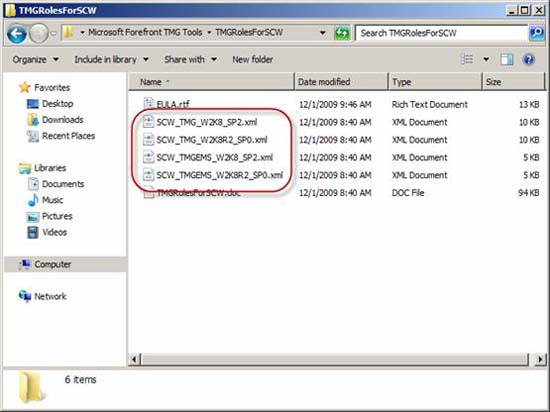

Hình 4

Sau khi hoàn tất cài đặt, bước tiếp theo là đăng ký các role mới này với SCW. Để đăng ký các role này, điều hướng đến thư mục mà bạn chọn để lưu các file và copy một trong số các file dưới đây vào %systemroot%\security\msscw\kbs:

- Cho TMG trên Windows Server 2008 SP2, copy scw_tmg_w2k8_sp2.xml

- Cho TMG trên Windows Server 2008 R2, copy scw_tmg_w2k8r2_sp0.xml

- Cho TMG EMS trên Windows Server 2008 SP2, copy scw_tmgems_w2k8_sp2.xml

- Cho TMG EMS trên Windows Server 2008 R2, copy scw_tmgems_w2k8r2_sp0.xml

Hình 5

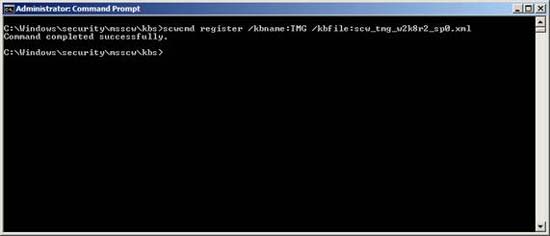

Mở nhắc lệnh và điều hướng đến thư mục %systemroot%\security\msscw\kbs, sau đó đánh vào một trong các lệnh sau:

- Cho TMG trên Windows Server 2008 SP2:

scwcmd register /kbname:TMG /kbfile:scw_tmg_w2k8_sp2.xml - Cho TMG EMS trên Windows Server 2008 SP2:

scwcmd register /kbname:TMG /kbfile:scw_tmgems_w2k8_sp2.xml - Cho TMG trên Windows Server 2008 R2:

scwcmd register /kbname:TMG /kbfile:scw_tmg_w2k8r2_sp0.xml - Cho TMG EMS trên Windows Server 2008 R2:

scwcmd register /kbname:TMG /kbfile:scw_tmgems_w2k8r2_sp0.xml

Hình 6

Xem tiếp trang 2

Tạo chính sách bảo mật bằng SCW

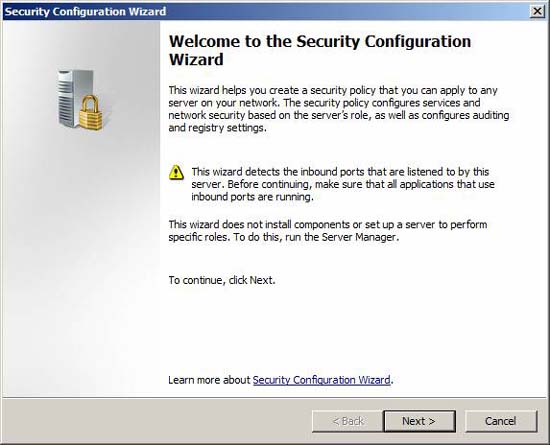

Mở SCW bằng cách chọn Start/Administrative Tools và kích biểu tượng Security Configuration Wizard.

Hình 7

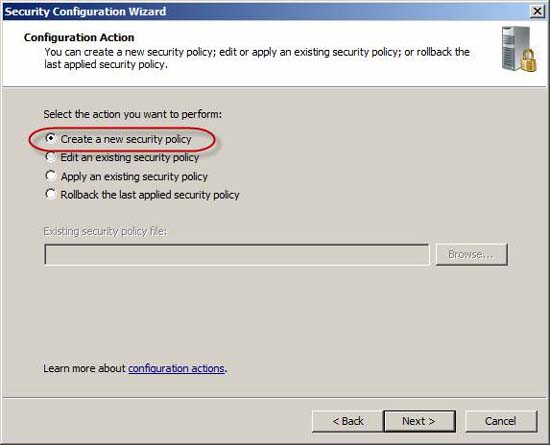

Chọn hành động mà bạn muốn thực hiện. Với mục đích của chúng ta ở đây, chúng ta hãy chọn tùy chọn Create a new security policy. Khi kết thúc việc tạo chính sách, chúng ta có thể chỉnh sửa, áp dụng, hoặc roll back (thay thế cái mới cho những cái cũ không hợp thời) chính sách sau nếu cần.

Hình 8

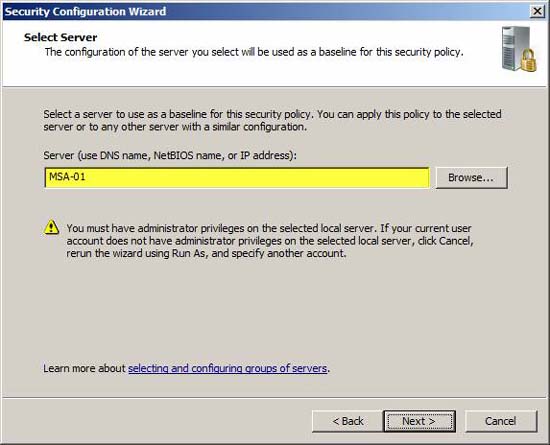

SCW có thể được sử dụng trên máy tính từ xa hoặc nội bộ. Chúng ta sẽ cấu hình chính sách cho máy nội bộ.

Hình 9

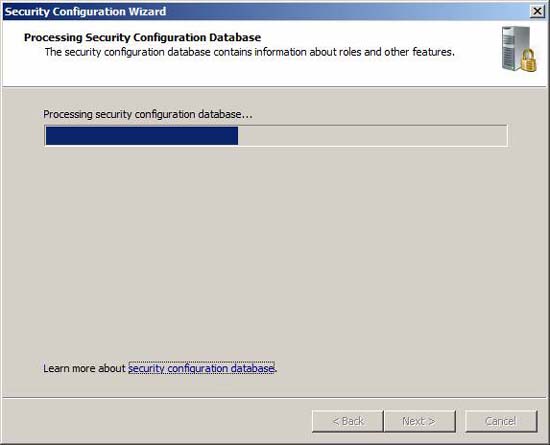

SCW sẽ bắt đầu quá trình Security Configuration Database.

Hình 10

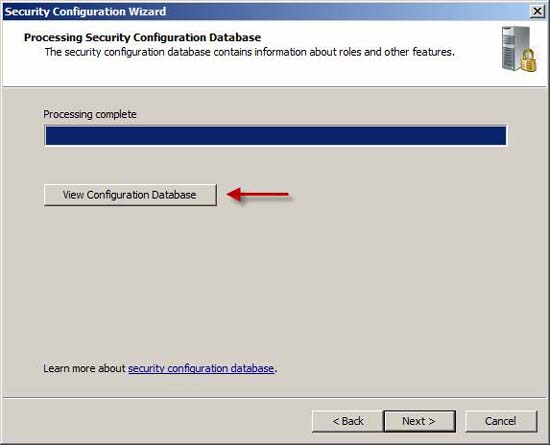

Khi hoàn tất, kích View Configuration Database để xác nhận rằng Forefront Threat Management Gateway server role đã có trong cơ sở dữ liệu.

Hình 11

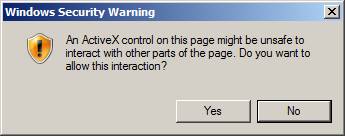

Lưu ý: Bạn có thể nhận được cảnh báo bảo mật dưới đây. Khi đó kích Yes để xem cơ sở dữ liệu cấu hình.

Hình 12

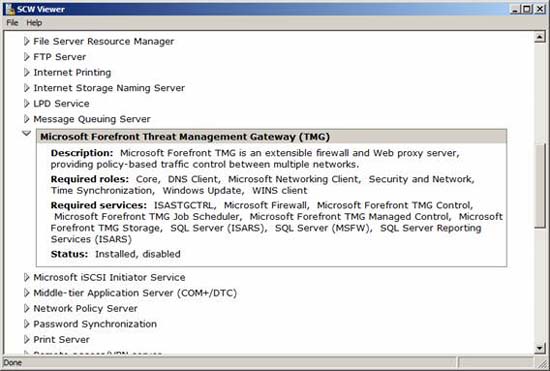

Kích vào mũi tên để mở rộng Server Roles, sau đó xác nhận rằng Microsoft Forefront Threat Management Gateway (TMG) xuất hiện trong danh sách. Khi hoàn tất, đóng cửa sổ này để trở về SCW.

Hình 13

Xem tiếp trang 3

Các role, tính năng, tùy chọn và dịch vụ

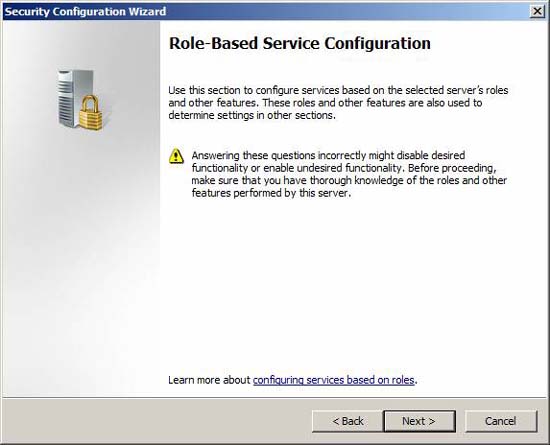

SCW lúc này sẽ bắt đầu cấu hình dịch vụ theo role

Hình 14

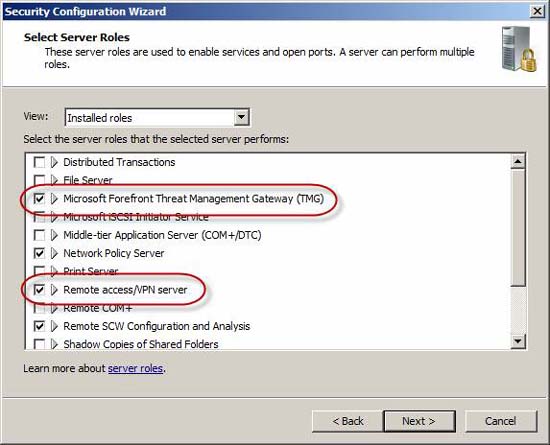

SCW sẽ cấu hình một chính sách bảo mật dựa trên các role và các tính năng cài đặt trên hệ thống. Một số role được cài đặt sẽ được chọn mặc định. Kích vào mũi tên bên cạnh bất cứ role nào để xem thêm các thông tin bổ sung về role đó. Xác nhận bất cứ role nào đã được chọn, sau đó chọn Microsoft Forefront Threat Management Gateway (TMG) role. Nếu TMG firewall của bạn cũng cung cấp các dịch vụ VPN, hãy chọn Remote access/VPN server role.

Hình 15

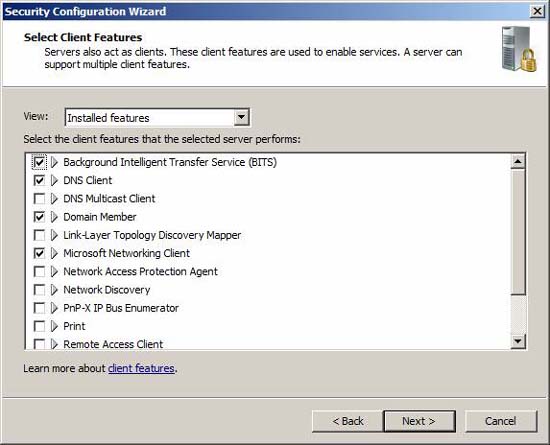

Một vài tính năng đã được cài đặt sẽ được chọn mặc định. Xem lại những lựa chọn được chọn và có thể thực hiện điều chỉnh nếu cần. Cho ví du, bạn có thể vô hiệu hóa Microsoft Networking Client hoặc kích hoạt WINS client là hoàn toàn phụ thuộc vào yêu cầu bảo mật của bạn.

Hình 16

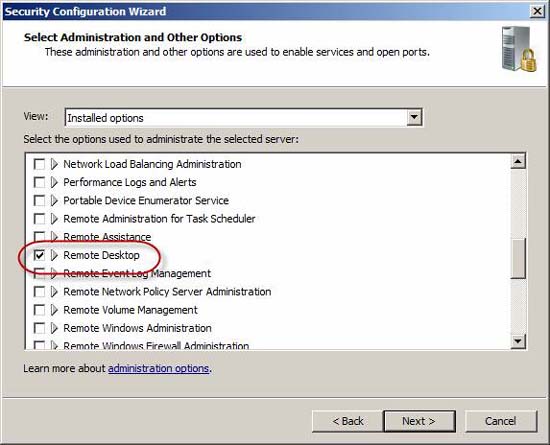

Một số tùy chọn được cài đặt trước cũng được chọn mặc định. Tương tự như trên, hãy xem lại những lựa chọn được chọn và có thể điều chỉnh nếu cần. Xem lại danh sách một cách cẩn thận vì mặc định có thể sẽ có những tính năng không được sử dụng thường xuyên (chẳng hạn như Microsoft Fibre Channel Platform Registration Service). Lưu ý rằng nếu bạn muốn kết nối với TMG firewall của mình bằng Remote Desktop Services (RDP), hãy chọn Remote Desktop role (nó không được chọn mặc định).

Hình 17

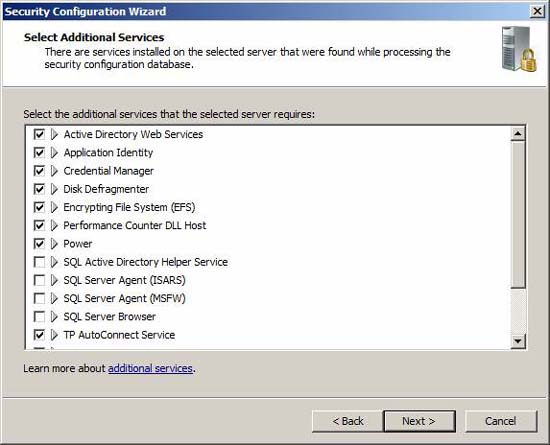

Xem lại danh sách các dịch vụ bổ sung và điều chỉnh nếu cần. Các dịch vụ được liệt kê ở đây (đã được chọn) sẽ được kích hoạt; còn lại tất cả các dịch vụ khác sẽ bị vô hiệu hóa.

Hình 18

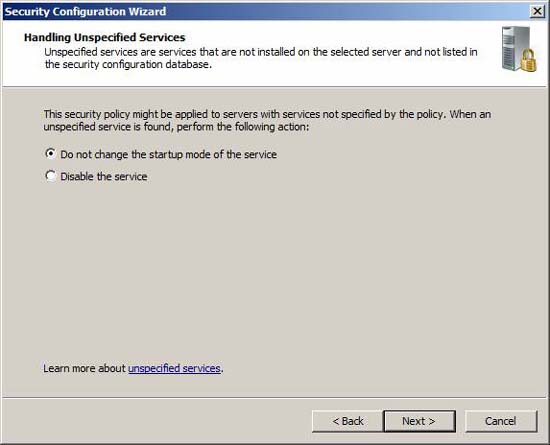

Định nghĩa cách SCW quản lý các dịch vụ không được chỉ định đang chạy trên hệ thống được chọn và không có trong cơ sở dữ liệu cấu hình bảo mật. Chọn tùy chọn tốt nhất cho yêu cầu của bạn. Hãy thực hiện một cách cẩn thận, vì việc chọn sai có thể gây ra một số hệ quả không như dự định.

Hình 19

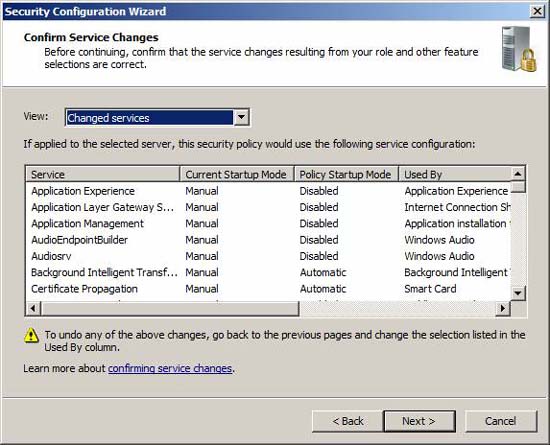

Xem lại danh sách những thay đổi mà bạn vừa tạo cho các dịch vụ trên hệ thống. Nếu bạn đã chọn tùy chọn vô hiệu hóa các dịch vụ không được chỉ định, cần bảo đảm kiểm tra danh sách đó một cách cẩn thận. Quan tâm đến các dịch vụ mà chính sách sẽ vô hiệu hóa mà ở đó chế độ khởi động hiện hành của nó là tự động. Bạn có thể phân loại danh sách này bởi Current Startup Mode bằng cách kích tiêu đề cột.

Hình 20

Xem tiếp trang 4

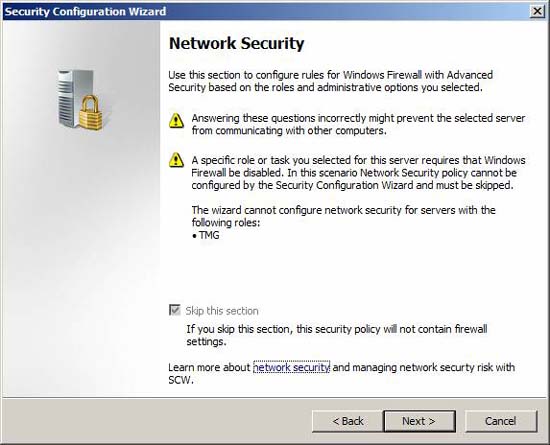

Bảo mật mạng

Trong phần này SCW sẽ cấu hình các thiết lập bảo mật mạng.

Hình 21

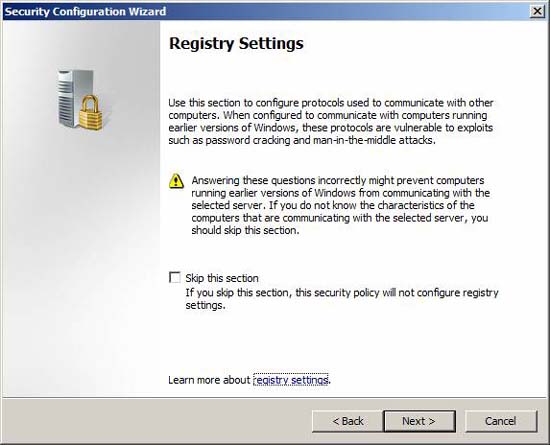

SCW sẽ cấu hình các thiết lập registry điều khiển các giao thức được sử dụng cho việc truyền thông với các máy tính khác. Quá trình thực hiện hết sức thận trọng, vì việc lựa chọn thiết lập không đúng có thể gây ra hậu quả không như dự định. Nếu bạn không chắc chắn tùy chọn nào cần chọn, hãy bỏ qua một cách an toàn tùy chọn này.

Hình 22

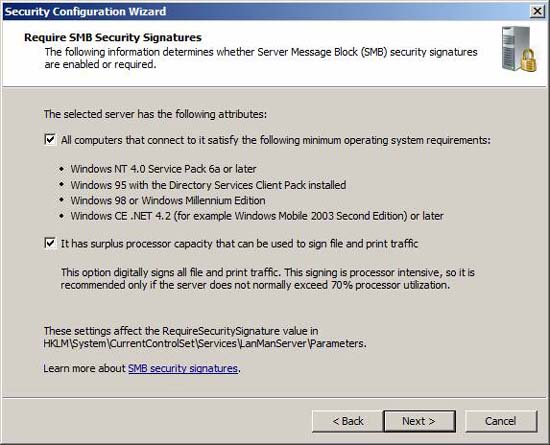

Mặc định, SCW tạo các giả định về các hệ điều hành khách và việc sử dụng hệ thống TMG. Xem lại các tùy chọn này và xác nhận rằng chúng hội tụ đủ các yêu cầu cần thiết của bạn.

Hình 23

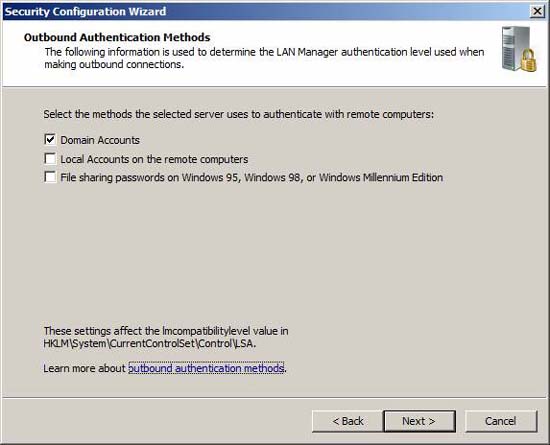

Chọn phương pháp thẩm định gửi ra hội tụ đủ các yêu cầu cần thiết của bạn.

Hình 24

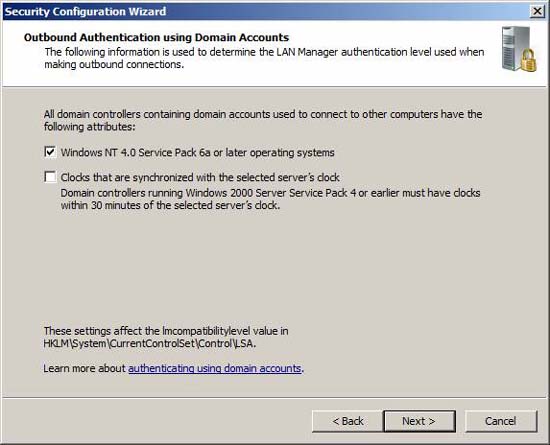

Khi sử dụng các tài khoản miền (được khuyến khích cao), bạn cần xác nhận rằng tất cả các máy tính khác mà hệ thống TMG sẽ truyền thông với chúng đang sử dụng hệ điều hành tối thiểu cũng phải Windows NT 4.0 SP6A. Nếu các máy khách của bạn đồng bộ các xung nhịp hệ thống của chúng với hệ thống TMG, bạn có thể chọn tùy chọn đó ỏ đây. Tùy chọn này không được kích hoạt mặc định vì hầu hết các hệ thống thường đồng bộ thời gian hệ thống với Active Directory domain controller.

Hình 25

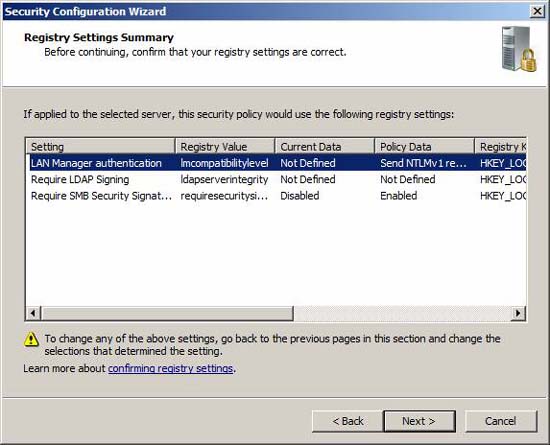

Xem lại các thay đổi thiết lập registry.

Hình 26

Xem tiếp trang 5

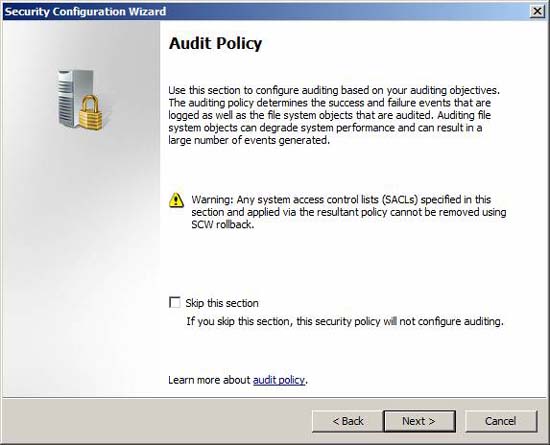

Chính sách thẩm định

Trong phần này SCW sẽ cấu hình chính sách thẩm định. Nếu chính sách thẩm định của bạn đã được cấu hình có hội tụ đủ các yêu cầu cần thiết, bạn có thể bỏ qua phần này.

Hình 27

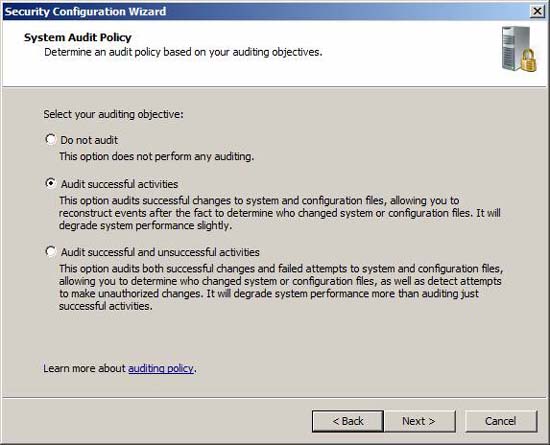

Chọn tùy chọn thẩm định theo yêu cầu của bạn.

Hình 28

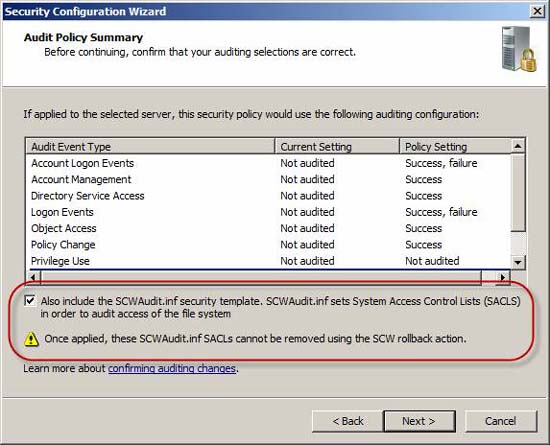

Xem lại những thay đổi mà bạn vừa thực hiện. Lưu ý rằng tùy chọn tích hợp template bảo mật SCWaudit.inf được kích hoạt mặc định. Template bảo mật này sẽ thiết lập System Access Control Lists (SACLS) để trợ giúp cho việc thẩm định truy cập hệ thống file. Quá trình thực hiện phải hết sức cẩn thận, vì khi sử dụng SCWaudit.inf, bạn không thể remove việc sử dụng tùy chọn SCW rollback.

Hình 29

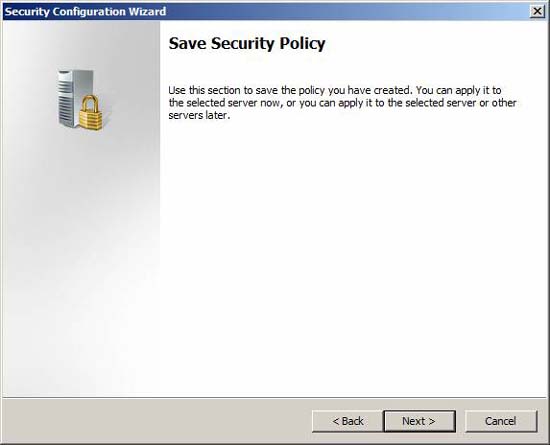

Lưu chính sách bảo mật

Tiếp đến chúng ta cần lưu chính sách bảo mật.

Hình 30

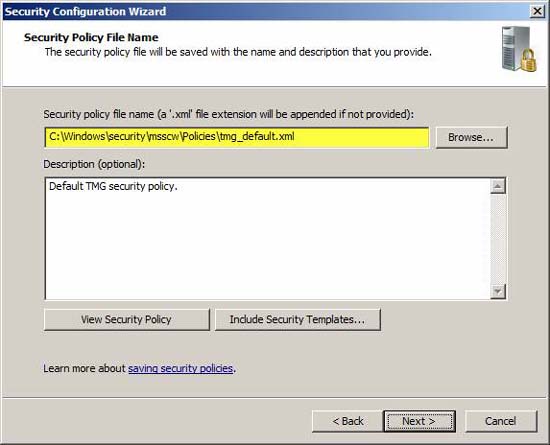

Chỉ định location để lưu file chính sách và tích hợp cả phần mô tả (tùy chọn nhưng được khuyến khích). Bạn cũng có thể xem chính sách bảo mật hoặc tích hợp thêm các template bảo mật.

Hình 31

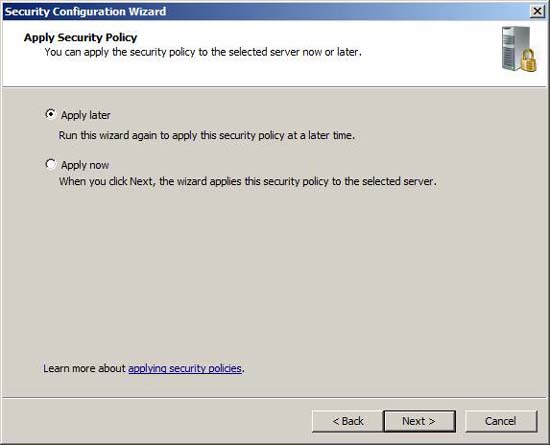

Nếu đang cấu hình một hệ thống, bạn có thể chọn tùy chọn sử dụng chính sách bảo mật ngay lập tức. Nếu có nhiều TMG firewall, tốt hơn hết bạn hãy triển khai chính sách bảo mặt bằng Active Directory Group Policy. Phần tiếp theo dưới đây sẽ giới thiệu cho bạn cách thực hiện đó.

Hình 32

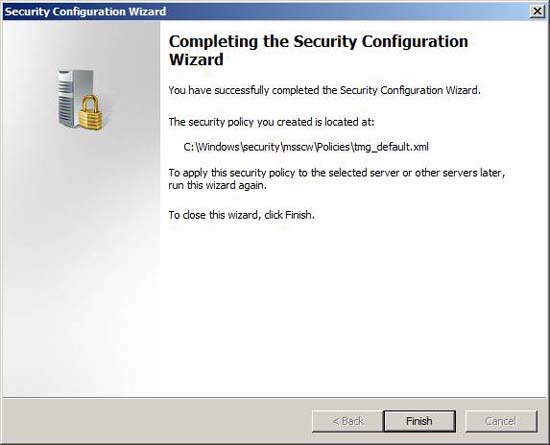

Kết thúc!

Hình 33

Triển khai Group Policy

Một trong những ưu điểm trong việc triển khai TMG với tư cách một thành viên miền là khả năng quản lý cấu hình bảo mật bằng Group Policy. Mặc dù vậy SCW được thiết kế để có thể cấu hình và triển khai chính sách bảo mật chỉ cho một máy tại một thời điểm (nội bộ hoặc từ xa). Bằng cách sử dụng công cụ dòng lệnh SCW scwcmd.exe chúng ta có thể chuyển đổi chính sách bảo mật này thành Group Policy Object (GPO), sau đó triển khai chính sách cho nhiều máy bằng Active Directory Group Policy. Cú pháp cho câu lệnh đó là:

scwcmd transform /p: PathandPolciyFileName /g: GPODisplayName

PathAndPolicyName là chính sách được tạo từ trước, GPODisplayName là tên của Group Policy Object (GPO) và nó sẽ xuất hiện trong Group Policy Management Console (GPMC).

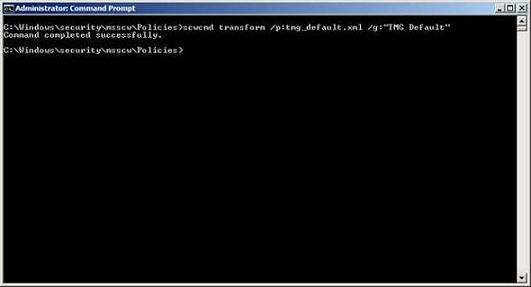

Sau ví dụ, mở nhắc lệnh và thực thi lệnh dưới đây:

scwcmd transform /p:tmg_default.xml /g:”TMG Default”

Hình 34

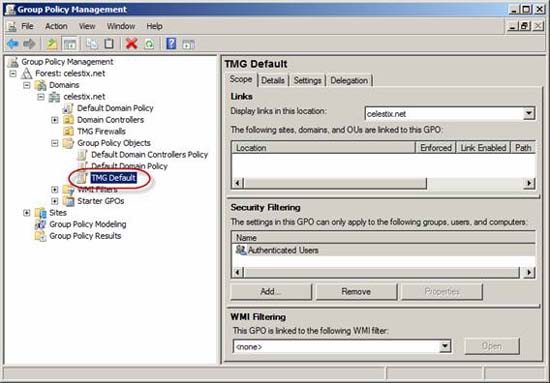

Khi lệnh trên được thực thi xong, mở GMPC (Start/Administrative Tools/Group Policy Management) và kích Domains. Mở miền mà trong đó TMG firewall là một thành viên, sau đó mở Group Policy Objects. Ở đây bạn sẽ thấy Group Policy object mới được tạo bằng công cụ scwcmd.

Hình 35

Lúc này bạn có thể sử dụng GPO này cho Organizational Unit (OU) để tích hợp TMG firewall của mình. Lý tưởng, nên sử dụng một OU riêng biệt cho các hệ thống TMG để tối thiểu hóa bất cứ xung đột nào có thể xảy ra với ứng dụng của các GPO khác. Để sử dụng GPO, bạn hãy chọn và kéo GPO vào UO thích hợp.

Kết luận

Cấu hình hệ điều hành đúng, “gia cố” dịch vụ và giảm bề mặt tấn công là những thứ thực sự cần thiết đối với vấn đề bảo mật và hiệu suất của TMG firewall. Sử dụng Security Configuration Wizard sẽ đơn giản hóa và tự động được nhiệm vụ này, cho phép quản trị viên có thể định nghĩa các chính sách bảo mật và áp dụng chúng theo một cách nhất quá bằng SCW hoặc Group Policy.

Công nghệ

Công nghệ  AI

AI  Windows

Windows  iPhone

iPhone  Android

Android  Học IT

Học IT  Download

Download  Tiện ích

Tiện ích  Khoa học

Khoa học  Game

Game  Làng CN

Làng CN  Ứng dụng

Ứng dụng

Linux

Linux  Đồng hồ thông minh

Đồng hồ thông minh  macOS

macOS  Chụp ảnh - Quay phim

Chụp ảnh - Quay phim  Thủ thuật SEO

Thủ thuật SEO  Phần cứng

Phần cứng  Kiến thức cơ bản

Kiến thức cơ bản  Lập trình

Lập trình  Dịch vụ ngân hàng

Dịch vụ ngân hàng  Dịch vụ nhà mạng

Dịch vụ nhà mạng  Dịch vụ công trực tuyến

Dịch vụ công trực tuyến  Quiz công nghệ

Quiz công nghệ  Microsoft Word 2016

Microsoft Word 2016  Microsoft Word 2013

Microsoft Word 2013  Microsoft Word 2007

Microsoft Word 2007  Microsoft Excel 2019

Microsoft Excel 2019  Microsoft Excel 2016

Microsoft Excel 2016  Microsoft PowerPoint 2019

Microsoft PowerPoint 2019  Google Sheets

Google Sheets  Học Photoshop

Học Photoshop  Lập trình Scratch

Lập trình Scratch  Bootstrap

Bootstrap  Văn phòng

Văn phòng  Tải game

Tải game  Tiện ích hệ thống

Tiện ích hệ thống  Ảnh, đồ họa

Ảnh, đồ họa  Internet

Internet  Bảo mật, Antivirus

Bảo mật, Antivirus  Doanh nghiệp

Doanh nghiệp  Video, phim, nhạc

Video, phim, nhạc  Mạng xã hội

Mạng xã hội  Học tập - Giáo dục

Học tập - Giáo dục  Máy ảo

Máy ảo  AI Trí tuệ nhân tạo

AI Trí tuệ nhân tạo  ChatGPT

ChatGPT  Gemini

Gemini  Điện máy

Điện máy  Tivi

Tivi  Tủ lạnh

Tủ lạnh  Điều hòa

Điều hòa  Máy giặt

Máy giặt  Cuộc sống

Cuộc sống  TOP

TOP  Kỹ năng

Kỹ năng  Món ngon mỗi ngày

Món ngon mỗi ngày  Nuôi dạy con

Nuôi dạy con  Mẹo vặt

Mẹo vặt  Phim ảnh, Truyện

Phim ảnh, Truyện  Làm đẹp

Làm đẹp  DIY - Handmade

DIY - Handmade  Du lịch

Du lịch  Quà tặng

Quà tặng  Giải trí

Giải trí  Là gì?

Là gì?  Nhà đẹp

Nhà đẹp  Giáng sinh - Noel

Giáng sinh - Noel  Hướng dẫn

Hướng dẫn  Ô tô, Xe máy

Ô tô, Xe máy  Tấn công mạng

Tấn công mạng  Chuyện công nghệ

Chuyện công nghệ  Công nghệ mới

Công nghệ mới  Trí tuệ Thiên tài

Trí tuệ Thiên tài