Kết quả thống kê cho thấy chỉ tính riêng trong quý đầu tiên của năm 2021, tội phạm toàn cầu đã gửi đi 52 triệu tin nhắn độc hại bằng cách lạm dụng các dịch vụ lưu trữ nổi tiếng như Office 365, Azure, OneDrive, SharePoint, G-Suite và Firebase.

Đáng chú ý, trong suốt thời kỳ đại dịch hoành hành trên toàn cầu cho đến nay, giới tội phạm mạng đã lợi dụng tương đối triệt để sự chuyển dịch nhanh chóng của cộng đồng doanh nghiệp đối với các dịch vụ kinh doanh dựa trên đám mây, qua đó che giấu các âm mưu lừa đảo qua email độc hại đằng sau các dịch vụ phổ biến, đáng tin cậy tới từ các nhà cung cấp lớn như Microsoft và Google.

Cụ thể hơn, các nhà nghiên cứu bảo mật đến từ tổ chức an ninh mạng Proofpoint đã phát hiện ra tổng cộng hơn 7 triệu email độc hại được gửi từ Microsoft 365, cùng với đó là 45 triệu email lừa đảo gửi từ cơ sở hạ tầng của Google, tất cả chỉ được ghi nhận trong vỏn vẹn 3 tháng đầu năm 2021. Ngoài ra, kết quả điều tra còn cho thấy các nhóm tội phạm mạng cũng đã lạm dụng rất hiệu quả những dịch vụ phổ biến như Office 365, Azure, OneDrive, SharePoint, G-Suite và Firebase để gửi email lừa đảo cũng như tấn công các máy chủ mục tiêu.

“Khối lượng tin nhắn độc hại từ các dịch vụ đám mây đáng tin cậy này đã vượt quá quy mô của bất kỳ mạng botnet lớn nào được phát hiện trong năm 2020. Bên cạnh đó, danh tiếng cũng như mức độ phổ biến của các miền này, điển hình là outlook.com và sharepoint.com, cũng là nhân tố làm tăng đáng kể sự khó khăn trong khâu phát hiện email độc hại đối với các đội ngũ bảo mật và thậm chí là cả người dùng cá nhân”, báo cáo từ Proofpoint cho biết.

Rất nhiều tổ chức bị nhắm mục tiêu lừa đảo qua đám mây

Về cơ bản, chỉ một tài khoản bị vi phạm duy nhất cũng có thể cung cấp cho hacker quyền truy cập rộng rãi vào hệ thống mạng của cả một tổ chức, doanh nghiệp. Theo ước tính của ProofPoint, có tới 95% tổ chức được khảo sát đã từng bị tin tặc nhắm mục tiêu thông qua hoạt động xâm phạm tài khoản đám mây, và điều đáng nói là có tới hơn một nửa trong số đó đã được thực hiện thành công.

Khi những kẻ tấn công có được thông tin đăng nhập vào một tài khoản nội bộ, chúng có thể nhanh chóng lạm dụng kết hợp nhiều dịch vụ khác nhau để gửi đi những email lừa đảo có tính thuyết phục cao hơn.

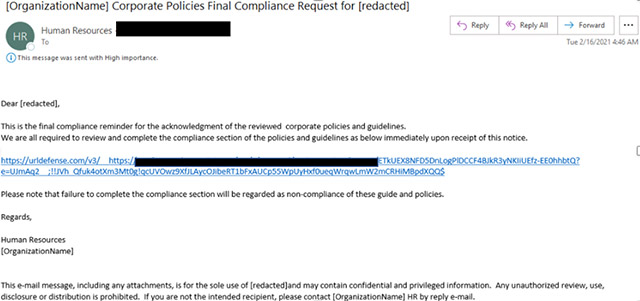

Chẳng hạn, Proofpoint đã phát hiện một chiến dịch email lừa đảo có hành vi đính kèm URL Microsoft SharePoint nhằm mục đích dẫn người nhận đến một tài liệu nêu chi tiết về nguyên tắc phòng chống COVID-19, nhưng thực chất có chứa mã độc. Tin nhắn độc hại này đã được gửi tới hơn 5.000 người đang làm việc trong các ngành dịch vụ vận tải, sản xuất và kinh doanh của một số doanh nghiệp tại Hoa Kỳ.

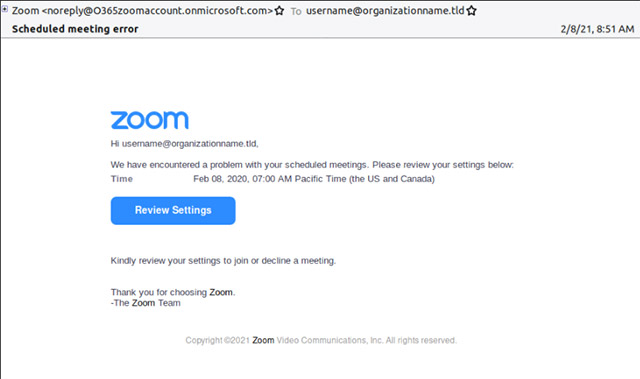

Một chiến dịch lừa đảo thông tin đăng nhập khác cũng mới được nhóm Proofpoint phát hiện gần đây đã có hành vi sử dụng tên miền .onmicrosoft.com để chuyển hướng mục tiêu đến một trang xác thực webmail giả mạo, được thiết kế để lấy cắp thông tin đăng nhập của vào các tài khoản hội nghị trực tuyến của họ. Trong chiến dịch này, đã có ít nhất 10.000 email độc hại được gửi đi nhằm vào những người đang làm việc trong các lĩnh vực sản xuất tiêu dùng, công nghệ và dịch vụ tài chính.

Tóm lại, nhiên cứu của Proofpoint cho thấy rõ ràng rằng giới tội phạm mạng đang tích cực lạm dụng các công cụ giao tiếp đám mây phổ biến để lây lan thông điệp độc hại và nhắm mục tiêu vào người dùng cơ sở hạ tầng của hàng loạt nhà cung cấp lớn, trong đó có Microsoft và Google.

Thực tế này, kết hợp với sự gia tăng của ransomware, tấn công chuỗi cung ứng và vi phạm tài khoản đám mây, khiến việc xây dựng các chiến lược bảo mật email nâng cao lấy con người làm trọng tâm nên tiếp tục là ưu tiên hàng đầu của các nhà quản trị bảo mật doanh nghiệp.

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học