Các nhà nghiên cứu an ninh tại ESET vừa phát hiện ra một malware mới với mục tiêu là các tòa lãnh sự, bộ ban ngành và đại sứ quán khắp thế giới nhằm theo dõi các chính phủ và hoạt động ngoại giao.

Hoạt động từ năm 2016, chiến dịch malware này sử dụng cửa sau (backdoor) có tên Gazer, được cho là do nhóm hack APT (hacker hành động bền bỉ, có chủ đích) Turla, trước đây có liên quan tới gián điệp Nga, tiến hành.

Gazer được viết bằng C++ là cửa sau xâm nhập qua email giả mạo và hijack máy tính mục tiêu theo hai bước.

- Malware thả xuống cửa sau Skipper, trước đó cũng có liên quan tới Turla.

- Cài đặt các yếu tố của Gazer.

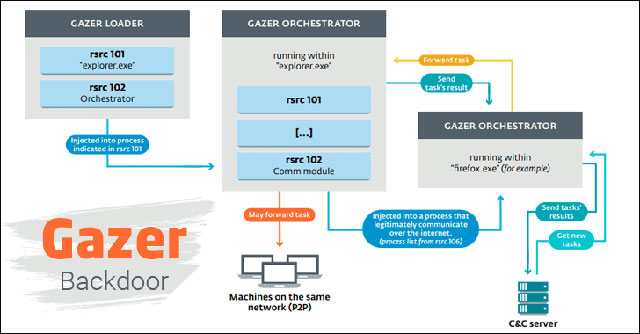

Sơ đồ nguyên tắc hoạt động của cửa sau Gazer

Trong những chiến dịch gián điệp trước, nhóm hack Turla sử dụng cửa sau Carbon và Kazuar như malware ở giai đoạn thứ hai. Theo nghiên cứu mà ESET công bố (https://www.welivesecurity.com/wp-content/uploads/2017/08/eset-gazer.pdf) , các cửa sau này cũng có nhiều nét giống với Gazer.

Gazer nhận lệnh đã được mã hóa từ máy chủ C&C từ xa và tránh bị phát hiện bằng cách sử dụng website hợp pháp đã bị tấn công làm proxy (các trang web này chủ yếu sử dụng WordPress CMS). Thay vì dùng Windows Crypto API, Gazer sử dụng thư viện mã hóa 3DES và RSA để mã hóa dữ liệu trước khi gửi tới máy chủ C&C. Đây là chiến thuật quen thuộc của nhóm APT Turla.

Gazer dùng kỹ thuật chèn đoạn mã để chiếm quyền kiểm soát máy tính và giấu trong thời gian dài nhằm đánh cắp thông tin. Nó cũng có khả năng chuyển lệnh đã nhận bằng một endpoint đã bị nhiễm độc tới một thiết bị đã nhiễm độc khác trong hệ thống.

Tới nay các nhà nghiên cứu ESET đã phát hiện ra 4 biến thể của Gazer, chủ yếu đang làm gián điệp ở Đông Nam của châu Âu và các nhóm chính trị Xô Viết cũ. Điều thú vị là các phiên bản trước của Gazer nhận được chứng nhận xác thực của Comodo cho công ty Solid Loop Ltd, trong khi bản mới nhất lại có chứng thực SSL của Ultimate Computer Support Ltd.

Theo các nhà nghiên cứu, Gazer đã được dùng để lây nhiễm nhiều máy tính khắp thế giới, chủ yếu ở châu Âu. Kaspersky Lab cũng phát hành thông tin chi tiết tương tự về Gazer nhưng gọi nó là chiến dịch APT “Whitebear” (Gấu trắng). https://securelist.com/introducing-whitebear/81638/

AI

AI  Hướng dẫn AI

Hướng dẫn AI  ChatGPT

ChatGPT  Gemini

Gemini  Thư viện Prompt

Thư viện Prompt  Công nghệ

Công nghệ  Học IT

Học IT  Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ  Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI  Ứng dụng

Ứng dụng  Hệ thống

Hệ thống  Game - Trò chơi

Game - Trò chơi  iPhone

iPhone  Android

Android  Hàm Excel

Hàm Excel  Khoa học

Khoa học  Cuộc sống

Cuộc sống