Mới đây, Cục An toàn thông tin đã phát hiện chiến dịch tấn công có chủ đích (APT) quy mô lớn đang diễn ra trên không gian mạng Việt Nam. Máy chủ điều khiển của cuộc tấn công này đặt bên ngoài lãnh thổ Việt Nam. Mục tiêu của chiến dịch tấn công APT này là phát tán mã độc vào các hệ thống thông tin của các cơ quan Chính phủ và chủ quản hệ thống thông tin hạ tầng quan trọng quốc gia của đất nước ta.

Sáng nay (30/10/2019), Cục An toàn thông tin đã phát lệnh điều phối, ứng cứu sự cố tới các đơn vị chuyên trách về CNTT, các cơ quan, tổ chức, doanh nghiệp… yêu cầu rà quét, loại bỏ các tệp tin mã độc của chiến dịch tấn công có chủ đích (APT) trên.

Theo Cục An toàn thông tin, chiến dịch tấn công có chủ đích (APT) này hiện đã khiến hơn 400.000 địa chỉ IP tại Việt Nam bị nhiễm mã độc.

Cơ quan này cũng đưa ra khuyến nghị người dùng khẩn trương tải công cụ rà soát, diệt mã độc nguy hiểm này do cục xây dựng và cung cấp theo đường dẫn dưới đây.

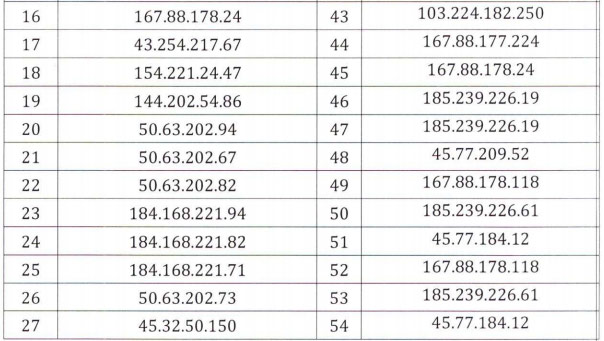

http://remove-apt.vnpt.vn/download/tools/incident-response-v1.0.exeĐối với các cơ quan, tổ chức, doanh nghiệp, Cục An toàn thông tin đề nghị cần thực hiện gấp các biện pháp theo dõi, giám sát những kết nối đến máy chủ điều khiển mã độc theo danh sách được Cục An toàn thông tin tổng hợp trong bảng dưới đây và hướng dẫn người dùng, khách hàng tải công cụ rà quét, diệt các mã độc của chiến dịch APT trên các trang ais.gov.vn, vncert.vn.

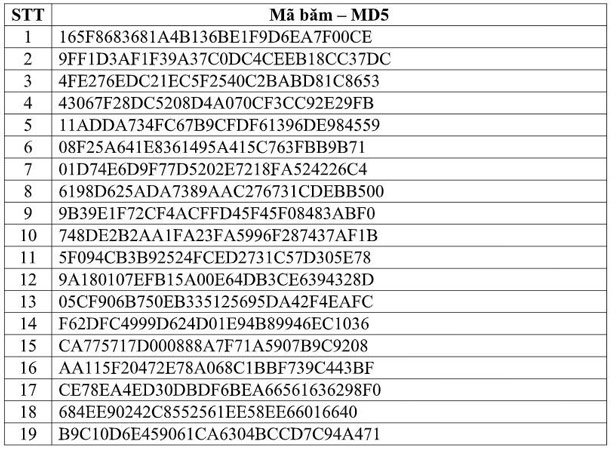

Các mã độc được nhóm tin tặc sử dụng trong chiến dịch tấn công APT quy mô lớn lần này được nhấn mạnh là đặc biệt nguy hiểm với hơn 16 biến thể, vì vậy Cục An toàn thông tin đề nghị các đơn vị gửi báo cáo tình hình lây nhiễm và kết quả xử lý (nếu có) về Cục trước ngày 5/11/2019.

Mã độc này chủ yếu lây nhiễm bằng cách đánh lừa người dùng nhấn vào file word (.doc) đính kèm trong email. Mục đích của tin tặc là đánh cắp thông tin, huy động các máy tính bị nhiễm của người dùng thành một mạng máy tính để tấn công DDoS vào các hệ thống lớn, thực hiện tấn công leo thang vào các hệ thống thông tin trọng yếu.

Theo khuyến cáo của các chuyên gia, để phòng tránh bị lây nhiễm mã độc tấn công có chủ đích APT đặc biệt nguy hiểm trên, người dùng cần lưu ý:

- Cẩn trọng khi mở các email, nhất là những emai “lạ”.

- Khi nghi ngờ mail có cài mã độc, tuyệt đối không mở file đính kèm.

- Cần nhanh chóng tải và chạy công cụ rà quét, diệt mã độc tấn công APT tại trang web của Cục An toàn thông tin tại địa chỉ ais.gov.vn.

Xuất hiện mã độc mới sử dụng ứng dụng web biến PC thành nguồn tấn công, rất khó phát hiện

Hacker Trung Quốc dùng vân tay trên cốc thủy tinh để bẻ khóa smartphone

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học