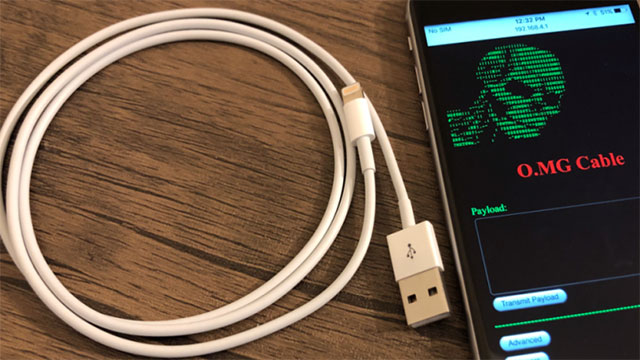

Đúng rồi, bạn không nhìn lầm đâu, một kịch bản tưởng chừng như chỉ xuất hiện trong các bộ phim giả tưởng đã chính thức được ứng dụng vào thực tế, đó chính là loại cáp USB mới, khi cắm vào máy tính có thể cho phép kẻ tấn công thực thi các lệnh từ xa thông qua kết nối WiFi, như thể chúng đang trực tiếp sử dụng bàn phím máy tính của bạn vậy!

Cụ thể, khi cắm vào máy tính Linux, Mac hoặc Windows, loại cáp USB này sẽ được hệ điều hành nhận diện dưới dạng HID hoặc thiết bị giao diện người dùng thông thường. Bởi vì các thiết bị HID được coi là thiết bị đầu vào cho một hệ điều hành, nên chúng có thể được sử dụng để nhập lệnh như thể lệnh đó đang được gõ trực tiếp trên bàn phím mà không gặp bất cứ khó khăn gì.

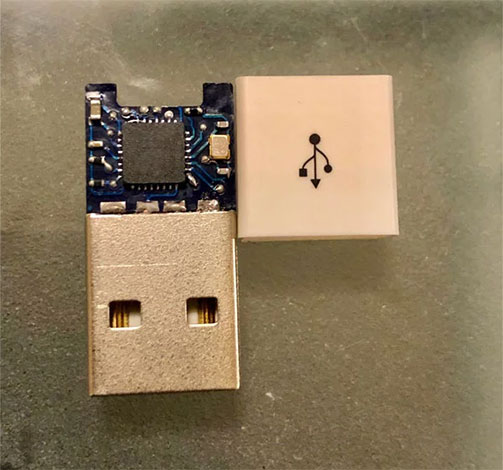

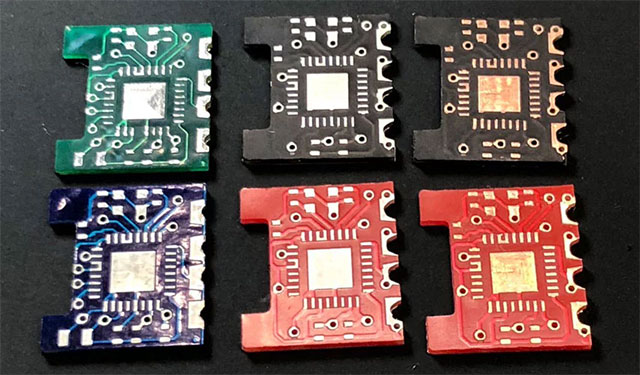

Cha đẻ của loại cáp “tấn công” này là nhà nghiên cứu bảo mật Mike Grover, người có bí danh nổi tiếng: _MG_. Về mặt cấu tạo, nó bao gồm một WiFi PCB tích hợp, cũng được tạo ra bởi chính Mike Grover. Chip WiFi này cho phép kẻ tấn công kết nối với cáp từ xa để thực thi lệnh trên máy tính hoặc thao tác với con trỏ chuột trên hệ thống một cách dễ dàng.

Trong một video trình diễn cách thức sử dụng loại cáp này, Mike Grover chỉ cần cắm cáp vào PC là đã có thể kết nối với nó từ xa và ra lệnh thông qua ứng dụng trên điện thoại thông minh một cách nhanh chóng.

Trong một cuộc phỏng vấn với BleepingComputer, nhà nghiên cứu bảo mật này đã giải thích rằng khi được kết nối với nguồn điện, cáp "tấn công" có thể được xem như là bàn phím và chuột giả lập. Có nghĩa là kẻ tấn công có thể tiến hành nhập và thực thi lệnh bất kể thiết bị đó có bị khóa hay không. Thậm chí đáng sợ hơn, nếu máy tính của bạn thường được thiết lập khóa theo phiên thông qua bộ hẹn giờ, cáp vẫn có thể được cấu hình để mô phỏng tương tác của người dùng nhằm ngăn chặn tính năng trên.

"Loại cáp này hoạt động giống như bất kỳ bàn phím và chuột nào trên màn hình khóa, điều đó có nghĩa là bạn có thể gõ và di chuyển như làm với chuột bình thường. Do vậy, nếu có quyền truy cập vào mật khẩu, bạn hoàn toàn có thể mở khóa được thiết bị đó. Ngoài ra, nếu hệ thống mục tiêu dựa vào bộ hẹn giờ để tự động khóa máy, thì kẻ tấn công vẫn có thể dễ dàng sử dụng cáp này để đối phó bằng cách mô phỏng hoạt động của người dùng. Nhìn chung, người dùng sẽ khó có thể nhận thấy bất cứ điều gì khác thường (chuyển động chuột, con trỏ v.v.) trên hệ thống của mình”. Mike Grover cho biết.

Các cuộc tấn công Wi-Fi deauthentication cũng có thể xảy ra

Mặc dù các cuộc tấn công HID có thể được ngăn chặn bằng cách sử dụng USB condom, nhưng việc chống lại quá trình truyền dữ liệu giữa cáp và máy tính sẽ phức tạp hơn rất nhiều và do đó, phương thức này có thể được sử dụng cho các cuộc tấn công hủy cấp dữ liệu WiFi (Wi-Fi deauthentication attack).

Wi-Fi deauthentication attack là một kiểu tấn công từ chối dịch vụ nhắm mục tiêu đến sự liên lạc giữa người dùng và điểm truy cập không dây Wi-Fi. Nói cách khác, kiểu tấn công này được sử dụng để ngắt kết nối các thiết bị không dây gần đó khỏi một điểm truy cập bằng cách gửi khung xác nhận từ các địa chỉ MAC giả mạo.

Với sự xuất hiện của loại cáp mới này, một cuộc tấn công Wi-Fi deauthentication có thể được sử dụng trong tình huống mà tin tặc không có quyền truy cập vào một vị trí để tiến hành các cuộc tấn công theo cách thông thường, miễn là nạn nhân đã cắm cáp vào hệ thống của họ. Điều này cũng có thể cho phép kẻ tấn công tạo ra một sự chuyển hướng vật lý từ xa, nhằm đánh lạc hướng để một cuộc tấn công từ xa khác nguy hiểm hơn có thể được thực thi.

Liệu loại cáp này có thể được bán ra thị trường?

Hiện tại, loại cáp USB này vẫn còn đang nằm trong phòng thí nghiệm, nhưng Mike Grover hy vọng nó sẽ sớm được công nhận và đến tay các nhà nghiên cứu bảo mật khác trong tương lai.

Trong một tuyên bố gần đây, Mike Grover cho biết ông đã dành ra hơn 4.000 đô la và khoảng 300 giờ nghiên cứu để tạo ra các PCB WiFi cần thiết và gắn chúng vào cáp. Nhìn chung chất lượng hoàn thiện của các sản phẩm đầu tiên là tương đối tốt. Đây là một thiết bị DIY hoàn toàn và nếu được sản xuất trên quy mô đại trà, giá bán nhiều khả năng cũng sẽ không quá cao.

Vẫn còn rất nhiều điều phải làm nếu Mike Grover muốn tung sản phẩm này ra thị trường!

AI

AI

Hướng dẫn AI

Hướng dẫn AI

ChatGPT

ChatGPT

Gemini

Gemini

Thư viện Prompt

Thư viện Prompt

Công nghệ

Công nghệ

Học IT

Học IT

Tiện ích

Tiện ích

Làng Công nghệ

Làng Công nghệ

Chuyện công nghệ

Chuyện công nghệ

Hướng dẫn AI

Hướng dẫn AI

Ứng dụng

Ứng dụng

Hệ thống

Hệ thống

Game - Trò chơi

Game - Trò chơi

iPhone

iPhone

Android

Android

Hàm Excel

Hàm Excel

Cuộc sống

Cuộc sống

Khoa học

Khoa học